Group-IB, la società di sicurezza informatica con sede a Singapore, ha pubblicato un rapporto che descrive i dettagli di un cosiddetto impero del phishing rimasto finora in gran parte sconosciuto e afferente all’attore delle minacce W3LL che avrebbe svolto un ruolo importante nel compromettere gli account di posta elettronica aziendali di Microsoft 365 negli ultimi 6 anni. “L’autore della minaccia ha creato un mercato sotterraneo nascosto, denominato W3LL Store, che serviva una comunità chiusa di almeno 500 autori di minacce che potevano acquistare un kit di phishing personalizzato chiamato W3LL Panel, progettato per aggirare l’MFA, oltre ad altri 16 strumenti completamente personalizzati per attacchi BEC (Business Email Compromise)“, si legge nel rapporto.

Paesi e settori presi di mira

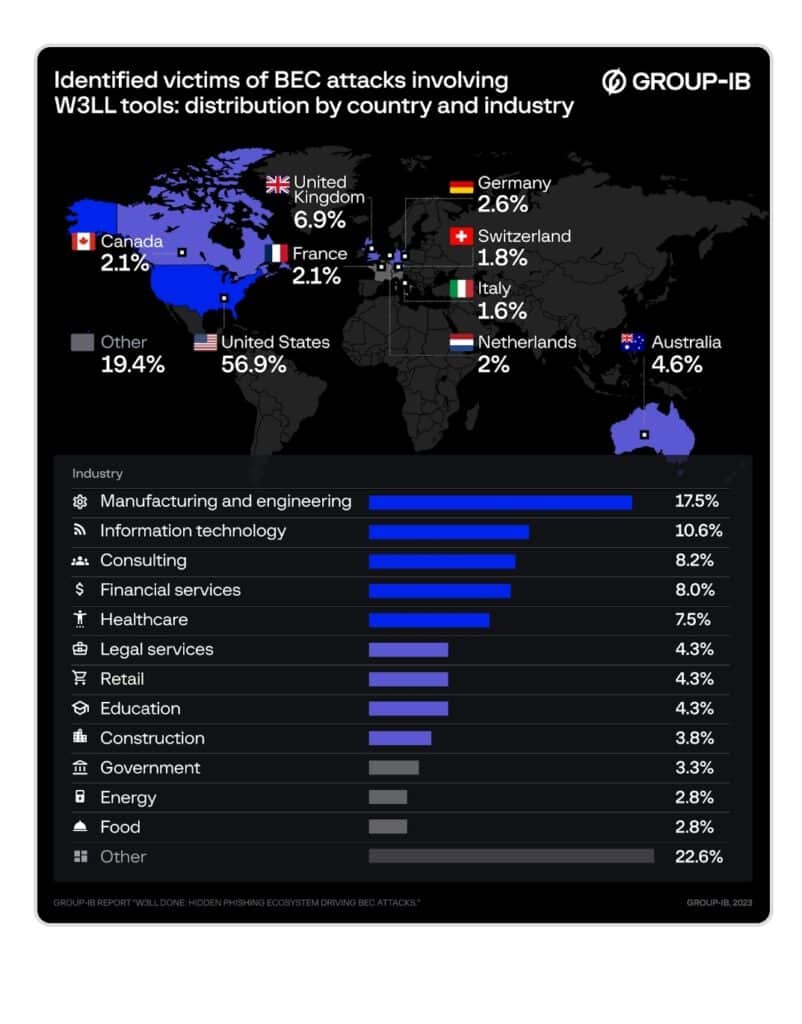

Si stima che l’infrastruttura di phishing abbia preso di mira tra ottobre 2022 e luglio 2023 più di 56.000 account Microsoft 365 aziendali e ne abbia compromessi almeno 8.000, principalmente negli Stati Uniti, nel Regno Unito, in Australia, Germania, Canada, Francia, Paesi Bassi, Svizzera e Italia, fruttando un fatturato negli ultimi dieci mesi di $500.000 in profitti illeciti. I settori più colpiti includerebbero produzione, IT, consulenza, servizi finanziari, sanità e servizi legali.

W3LL Panel

W3LL Panel, può essere considerato uno dei kit di phishing più avanzati della categoria, offrendo una vasta gamma di servizi che comprendono strumenti di phishing personalizzati, mailing list e l’accesso ai server compromessi. Dotato di una funzionalità Adversary-in-The-Middle (AiTM) in grado di aggirare le protezioni di autenticazione multi fattore (MFA) verrebbe offerto in abbonamento ($500) con canoni mensili di $150. Il tool oltre a consentire di raccogliere credenziali, integrerebbe anche funzionalità anti-bot per eludere i controlli automatizzati web.

Lo schema tipico di un attacco BEC tramite il kit

Gli attacchi BEC (Business Email Compromise) allestiti con tale strumento, comportano una prima fase deputata a recapitare i messaggi di phishing via SMTP (PunnySender e W3LL Sender) con allegati .htm/.html o link malevoli.

La seconda fase ha inizio quando le vittime aprono il collegamento o l’allegato esca e i visitatori autorizzati vengono dirottati da un filtro anti-bot verso la pagina phishing finale che tramite una funzionalità AitM sottrae credenziali e cookie di sessione (i visitatori non autorizzati vengono invece reindirizzati su Wikipedia).

L’attore malevolo una volta in possesso di queste informazioni può così accedere all’account Microsoft 365 della vittima bypassando l’MFA, attiva il rilevamento automatico dell’account utilizzando uno strumento personalizzato denominato CONTOOL ed esfiltra altri dati.

Un complesso ecosistema del phishing

“Ciò che distingue davvero W3LL Store e i suoi prodotti dagli altri mercati clandestini è il fatto che W3LL ha creato non solo un mercato ma un complesso ecosistema del phishing con un set di strumenti personalizzati completamente compatibili che copre quasi l’intera killchain di BEC e può essere utilizzato dai criminali informatici di tutti i livelli di abilità tecnica.”, afferma Anton Ushakov del Group-IB, Europa e conclude “La crescente domanda di strumenti di phishing ha creato un fiorente mercato sotterraneo, attirando un numero crescente di venditori. Questa competizione guida l’innovazione continua tra gli sviluppatori di phishing, che cercano di migliorare l’efficienza dei loro strumenti dannosi attraverso nuove funzionalità e approcci alle loro operazioni criminali”.

Poichè il gruppo W3LL aggiorna regolarmente i suoi strumenti, aggiungendo nuove funzionalità, migliorando i meccanismi anti-rilevamento e creandone dei nuovi, gli esperti Group-IB sottolineano l’importanza di rimanere sempre aggiornati sui comportamenti, i processi, le azioni e le strategie (TTP) utilizzate dalle cyber gang criminali per allestire attacchi informatici.