Gli attori delle minacce stanno adottando l’emulatore hardware open-source QEMU come strumento di tunneling durante gli attacchi informatici per connettersi alle infrastrutture di grandi aziende. Questo approccio segna la prima volta che QEMU viene utilizzato in questo contesto, diversificando le strategie di attacco per mimetizzare il traffico malevolo con attività legittime.

Cosa leggere

L’Utilizzo innovativo di QEMU

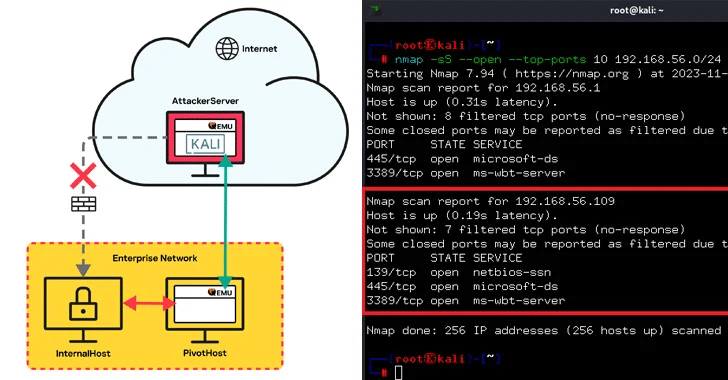

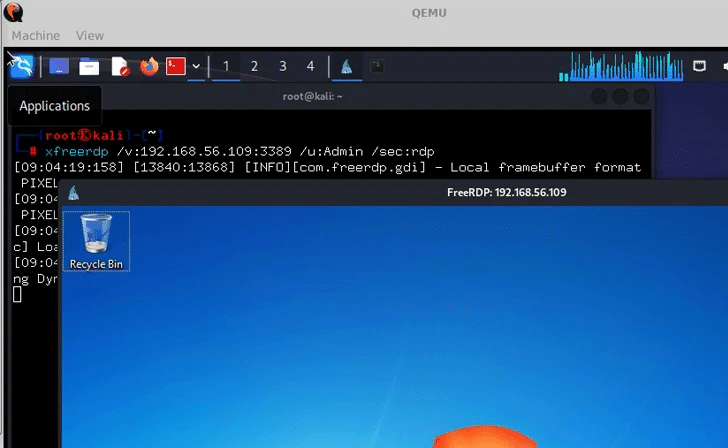

Tradizionalmente, diversi strumenti di tunneling legittimi come Chisel, FRP, ligolo, ngrok e Plink sono stati sfruttati a vantaggio dei cybercriminali. Tuttavia, l’utilizzo di QEMU rappresenta una novità nel panorama delle minacce. La ricerca condotta da Kaspersky ha evidenziato che QEMU supporta connessioni tra macchine virtuali tramite l’opzione -netdev, che crea dispositivi di rete (backend) capaci di connettersi alle macchine virtuali. Ciò consente di creare un’interfaccia di rete virtuale e un’interfaccia di rete di tipo socket, facilitando la comunicazione tra la macchina virtuale e un server remoto.

Tecnica di attacco

Kaspersky ha dimostrato come sia possibile utilizzare QEMU per configurare un tunnel di rete da un host interno, privo di accesso a Internet, a un host pivot con accesso a Internet, che si connette al server dell’attaccante nel cloud eseguendo l’emulatore. Questo metodo evidenzia come gli attori delle minacce stiano continuamente diversificando le loro strategie per ottenere i loro obiettivi operativi e nascondere il traffico malevolo all’interno di attività legittime.

Considerazioni sulla Sicurezza

L’impiego di strumenti legittimi per condurre varie fasi di un attacco non è una novità per i professionisti della risposta agli incidenti. Questo evento sottolinea l’importanza di una protezione multilivello che include sia una solida protezione degli endpoint sia soluzioni specializzate per rilevare e proteggere contro attacchi complessi e mirati, inclusi quelli operati manualmente.

L’adattamento di QEMU come strumento di tunneling illustra l’evoluzione continua delle tattiche cybercriminali e sottolinea la necessità per le aziende di adottare misure di sicurezza avanzate per proteggere le loro reti.

Cos’è QEMU?

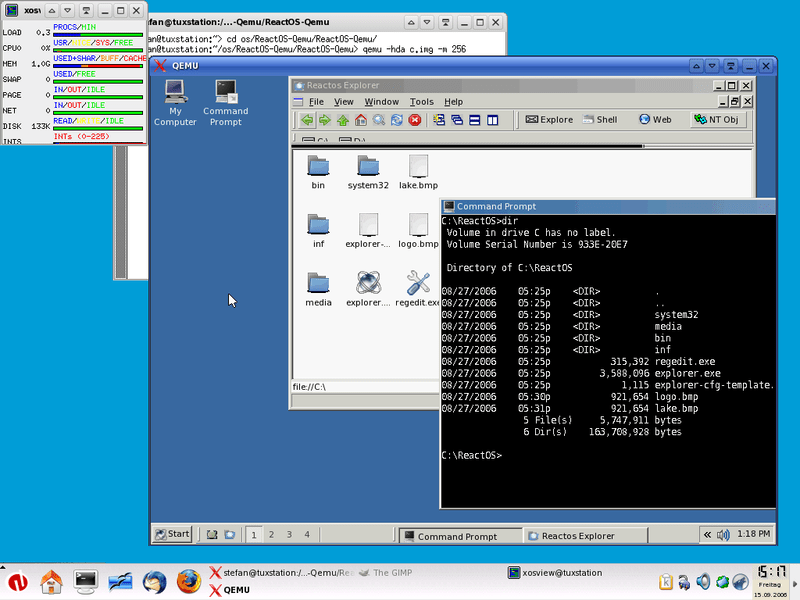

QEMU è un software open-source che fornisce una virtualizzazione di sistema, il che significa che consente di eseguire uno o più sistemi operativi all’interno di un altro sistema operativo ospite. Questo strumento è ampiamente utilizzato per la virtualizzazione di macchine e offre diverse funzionalità e vantaggi:

- Virtualizzazione di sistema: QEMU consente di eseguire interi sistemi operativi all’interno di un ambiente virtuale, consentendo agli utenti di testare software, eseguire applicazioni legacy o creare ambienti di sviluppo isolati.

- Emulazione di architettura: Oltre alla virtualizzazione di sistemi, QEMU può emulare diverse architetture hardware, compresi processori x86, ARM, PowerPC e altri. Questo consente agli sviluppatori di testare il software su una vasta gamma di piattaforme senza la necessità di hardware fisico corrispondente.

- Flessibilità: QEMU è altamente flessibile e configurabile, consentendo agli utenti di personalizzare e ottimizzare l’ambiente virtuale per le proprie esigenze specifiche.

- Snapshot e rollback: QEMU supporta snapshot, che consentono agli utenti di salvare lo stato di una macchina virtuale in un determinato momento e tornare ad esso in caso di necessità. Questa funzionalità è utile per testare configurazioni sperimentali senza compromettere l’integrità del sistema.

- Interfaccia a riga di comando e grafica: QEMU può essere utilizzato sia da interfaccia a riga di comando che da interfaccia grafica, offrendo flessibilità nell’utilizzo del software a seconda delle preferenze dell’utente.

- Supporto per accelerazione hardware: QEMU supporta l’accelerazione hardware quando disponibile, migliorando le prestazioni delle macchine virtuali su hardware compatibile.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.