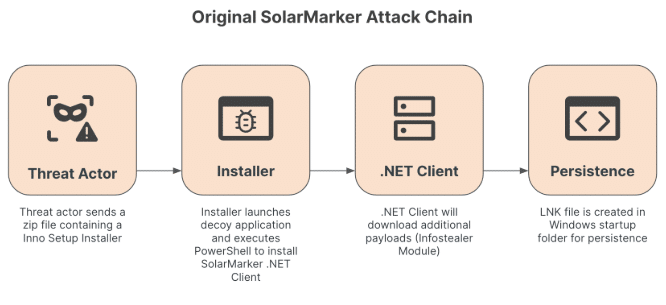

Il malware SolarMarker, noto anche come Yellow Cockatoo e Jupyter Infostealer, è stato una minaccia costante dal 2021. Questo malware è particolarmente pericoloso per i settori dell’istruzione, della sanità e delle piccole e medie imprese (PMI). SolarMarker utilizza un’infrastruttura multi-tier in evoluzione e tecniche di elusione avanzate per evitare il rilevamento, come i certificati Authenticode e file zip di grandi dimensioni.

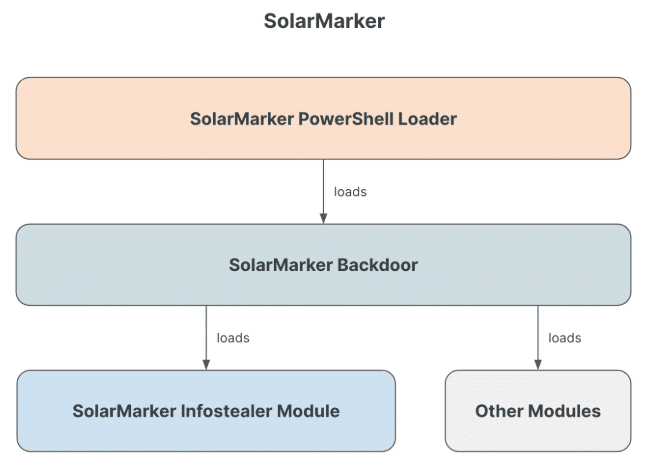

Infrastruttura Multi-tier di SolarMarker

L’infrastruttura di SolarMarker è composta da almeno due cluster distinti: uno primario per le operazioni attive e uno secondario utilizzato probabilmente per testare nuove strategie o per mirare a regioni o industrie specifiche. Questa separazione consente al malware di adattarsi rapidamente e rispondere alle contromisure, rendendolo particolarmente difficile da eradicare.

Tecniche di Elusione

SolarMarker impiega tecniche di elusione sofisticate, come l’uso di certificati Authenticode, che conferiscono legittimità ai payload dannosi, e l’uso di grandi file zip per bypassare i software antivirus. Queste tattiche aumentano l’efficacia del malware nel rimanere inosservato e continuare a compromettere i sistemi.

Impatto e settori colpiti

Il malware ha preso di mira numerosi settori, inclusi l’istruzione, la sanità, il governo, l’ospitalità e le PMI. Gli attacchi di SolarMarker mirano sia agli individui che alle organizzazioni, rubando grandi quantità di dati che possono essere venduti nei forum criminali, portando a ulteriori exploit e attacchi.

Misure di Difesa a Breve Termine

Per difendersi da SolarMarker, le organizzazioni dovrebbero:

- Implementare allow-listing delle applicazioni: Questo previene il download di file apparentemente legittimi che contengono malware.

- Formazione sulla sicurezza: Educare i dipendenti a riconoscere i segnali di una potenziale violazione, come download di file inattesi o reindirizzamenti sospetti che potrebbero indicare malvertising.

Misure di difesa a Lungo Termine

A lungo termine, è cruciale monitorare l’ecosistema cybercriminale per anticipare nuove minacce. Le organizzazioni dovrebbero:

- Raffinare le politiche di sicurezza: Adattare e migliorare le misure di difesa per rimanere un passo avanti rispetto agli attori delle minacce.

- Rafforzare le misure regolatorie: Implementare misure regolatorie migliori mirate all’infrastruttura cybercriminale e sostenere gli sforzi delle forze dell’ordine per affrontare queste minacce alla radice.

L’uso di regole YARA e Snort è fondamentale per rilevare le infezioni attuali e storiche. Poiché il malware continua ad evolversi, è essenziale aggiornare regolarmente queste regole e utilizzare metodi di rilevamento aggiuntivi come l’analisi degli artefatti di rete.

Per ulteriori dettagli, è possibile leggere l’analisi completa e scaricare il report in formato PDF qui.