Sommario

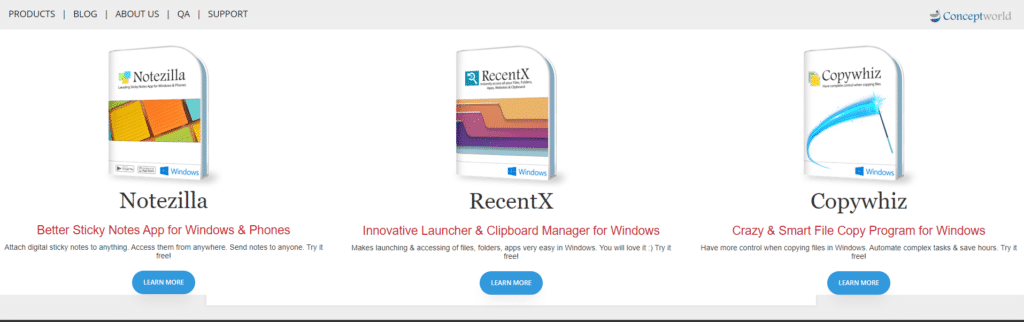

Una recente compromissione della supply chain ha portato alla distribuzione di installer trojanizzati per tre popolari programmi software: Notezilla, RecentX e Copywhiz. Questi installer, distribuiti dal sito ufficiale di Conceptworld, sono stati modificati per eseguire malware che ruba informazioni sensibili dagli utenti.

Il 18 giugno 2024, Rapid7 ha avviato un’indagine su attività sospette in un ambiente cliente. L’indagine ha rivelato che l’installazione di Notezilla, un programma per la creazione di sticky notes su Windows, era la fonte del comportamento sospetto. Gli installer per Notezilla, insieme a quelli per RecentX e Copywhiz, erano stati trojanizzati per eseguire malware che ruba informazioni.

Dettagli della compromissione

Conceptworld, un’azienda indiana, offre tre software principali: Notezilla, RecentX e Copywhiz. Gli installer per questi programmi, disponibili sul sito ufficiale di Conceptworld, sono stati modificati per includere malware. I file compromessi non erano firmati e le loro dimensioni non corrispondevano a quelle dichiarate sulla pagina di download, indicando la presenza di malware e delle sue dipendenze.

File compromessi e legitimi

| Nome File | SHA256 Hash | Dimensione | Note |

|---|---|---|---|

| NotezillaSetup.exe | 6f49756749d175058f15d5f3c80c8a7d46e80ec3e5eb9fb31f4346abdb72a0e7 | 17.07 MB | Trojanizzato |

| NotezillaSetup.exe | 51243990ef8b82865492f0156ebbb23397173647c02a0d83cf3e3dfb4ef8a6bc | 15.19 MB | Legitimo, firmato |

| RecentXSetup.exe | 4df9b7da9590990230ed2ab9b4c3d399cf770ed7f6c36a8a10285375fd5a292f | 15.79 MB | Trojanizzato |

| RecentXSetup.exe | a6ad6492e88bdb833d34ac122c266f1fadd9509ecfe0246e283728e4af49f433 | 13.92 MB | Legitimo, firmato |

| CopywhizSetup.exe | 2eae4f06f2c376c6206c632ac93f4e8c4b3e0e63eca3118e883f8ac479b2f852 | 14.14 MB | Trojanizzato |

| CopywhizSetup.exe | fd8d13123218f48c6ab38bf61d94113b4d97095e59fb415e6aa5d9ada012206e | 12.27 MB | Legitimo, firmato |

Funzionalità del Malware

Il malware incluso negli installer compromessi ha la capacità di:

- Rubare credenziali del browser e informazioni sui portafogli di criptovalute.

- Registrare i contenuti degli appunti e i tasti digitati.

- Scaricare ed eseguire payload aggiuntivi.

Una volta infettato un sistema, il malware persiste tramite un’attività pianificata che esegue il payload principale ogni tre ore.

Analisi tecnica

Rapid7 ha determinato che gli installer trojanizzati per le versioni a 32-bit e 64-bit di Notezilla, Copywhiz e RecentX venivano distribuiti dal sito ufficiale conceptworld[.]com. Il malware utilizza diverse tecniche per rubare dati e mantenere l’accesso al sistema infettato.

| File Malevolo | SHA256 Hash | Note |

|---|---|---|

| dllBus.bat | 1FA84B696B055F614CCD4640B724D90CCAD4AFC035358822224A02A9E2C12846 | Coordinatore esecuzione payload e esfiltrazione dati |

| dllCrt.xml | CDC1F2430681E9278B3F738ED74954C4366B8EFF52C937F185D760C1BBBA2F1D | Crea attività pianificata per la persistenza |

| dllCrt32.exe | FDC84CB0845F87A39B29027D6433F4A1BBD8C5B808280235CF867A6B0B7A91EB | Esegue dllCrt.bat |

| dllCrt.bat | A89953915EABE5C4897E414E73F28C300472298A6A8C055FCC956C61C875FD96 | Crea attività pianificata usando dllCrt.xml |

| dllBus32.exe | 70BCE9C228AACBDADAAF18596C0EB308C102382D04632B01B826E9DB96210093 | Esegue dllBus.bat con argomenti da riga di comando |

Indicazioni per la Mitigazione

Rapid7 raccomanda di verificare l’integrità dei file di software scaricati. Controllare che l’hash del file e le proprietà corrispondano a quelle fornite dal distributore ufficiale e che siano firmate correttamente. Se un installer di Notezilla, RecentX o Copywhiz è stato eseguito su un sistema nell’ultimo mese, è consigliabile controllare segni di compromissione, come l’attività pianificata nascosta Check dllHourly32.