Una nuova versione del malware FakeCall per Android, nota anche come trojan bancario, ha introdotto la capacità di intercettare le chiamate in uscita verso istituzioni bancarie, reindirizzandole a numeri controllati dai truffatori. FakeCall, già conosciuto per le sue tecniche di phishing vocale (vishing), mira a rubare informazioni sensibili, inducendo le vittime a credere di essere in contatto con il proprio istituto di credito.

Come funziona FakeCall?

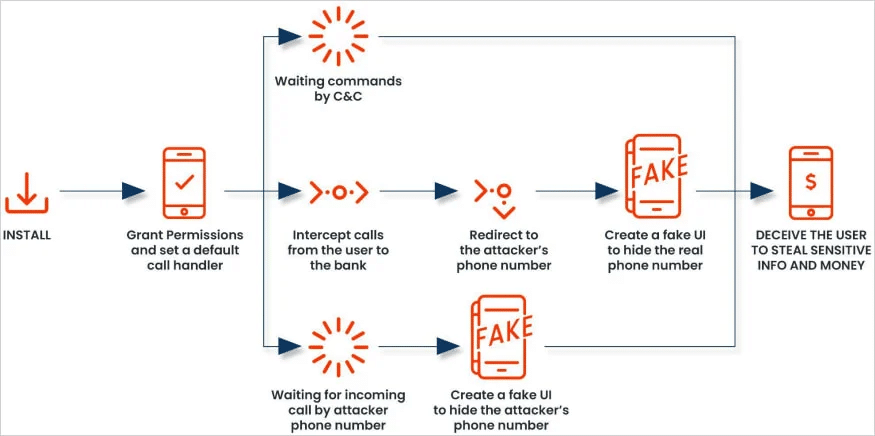

Il malware FakeCall si configura come gestore di chiamate predefinito sul dispositivo infettato, acquisendo il controllo completo delle chiamate in uscita e in entrata. La nuova variante richiede all’utente di approvare l’app come “gestore di chiamate”, sfruttando questa funzione per intercettare e deviare le chiamate dirette alle banche. Quando la vittima tenta di chiamare il proprio istituto di credito, il malware reindirizza la comunicazione a un numero controllato dagli attaccanti, mantenendo sullo schermo un’interfaccia falsa che simula il vero dialer di Android. In questo modo, l’utente resta ignaro del reindirizzamento e continua a fornire dati sensibili ai truffatori.

Nuove funzionalità e maggiore complessità

Secondo Zimperium, la nuova versione di FakeCall presenta una struttura di codice molto più complessa e alcune funzionalità aggiuntive, come:

- Controllo Bluetooth e monitoraggio dello stato dello schermo: attualmente senza funzionalità dannose, ma probabilmente in sviluppo.

- Uso del Servizio di Accessibilità di Android: che permette al malware di simulare clic, monitorare l’attività del dialer, concedersi automaticamente permessi e simulare azioni dell’utente.

- Listener telefonico avanzato: per una comunicazione continua con il server C2 degli attaccanti, permettendo loro di impartire comandi per localizzare il dispositivo, cancellare app, registrare audio o video, e gestire i contatti.

Tra le nuove capacità ci sono anche il live streaming dello schermo del dispositivo, lo scatto di screenshot, e la possibilità di disabilitare temporaneamente il blocco schermo. Queste migliorie rendono FakeCall un trojan bancario ancora più complesso e pericoloso.

Prevenzione e indicatori di compromissione

Per proteggersi, Zimperium consiglia di evitare il download di APK da fonti esterne a Google Play e di utilizzare Google Play Protect. La società ha inoltre pubblicato un elenco di indicatori di compromissione (IoC) che include i nomi delle app e i checksums degli APK infetti.