Il gruppo APT nordcoreano Kimsuky continua a distinguersi per l’uso di strumenti semplici ma efficaci nelle sue operazioni di spionaggio cibernetico. Un’analisi condotta da Pulsedive ricostruisce una catena di infezione multi-stadio basata su un dropper JavaScript, che funge da entry point per successive fasi di esfiltrazione, persistenza e consegna di payload malevoli. Le evidenze derivano da campioni pubblici e da repository GitHub, offrendo una panoramica dettagliata delle tattiche adottate dal gruppo, attivo dal 2012 contro governi, think tank e analisti di sicurezza. L’approccio di Kimsuky riflette una combinazione di semplicità e precisione: ogni componente del codice è costruito per sfuggire al rilevamento, sfruttando strumenti legittimi e infrastrutture compromesse per mantenere la furtività.

Cosa leggere

Fasi iniziali della catena di infezione

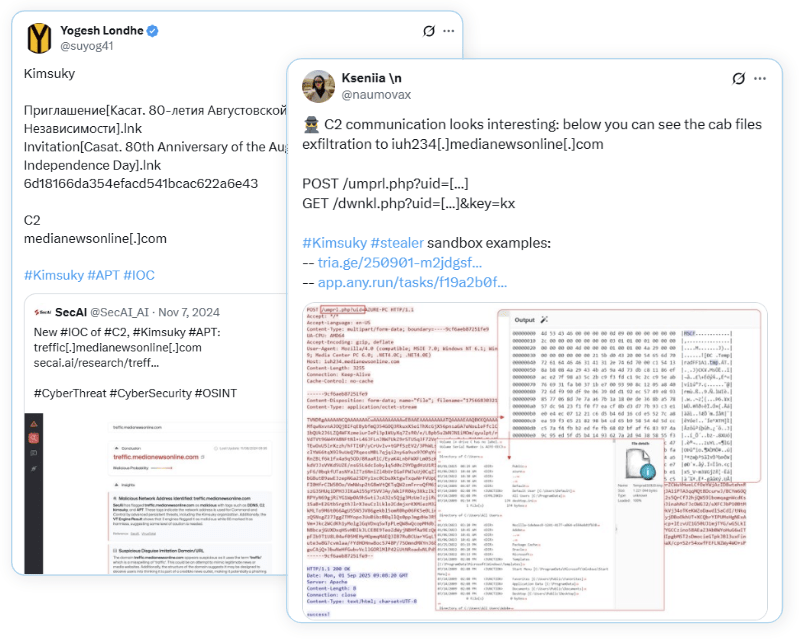

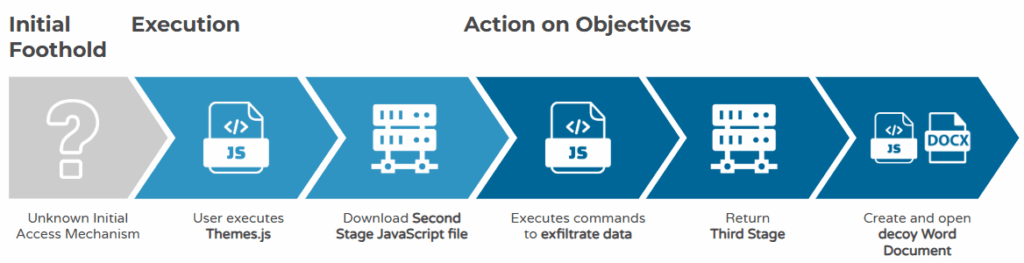

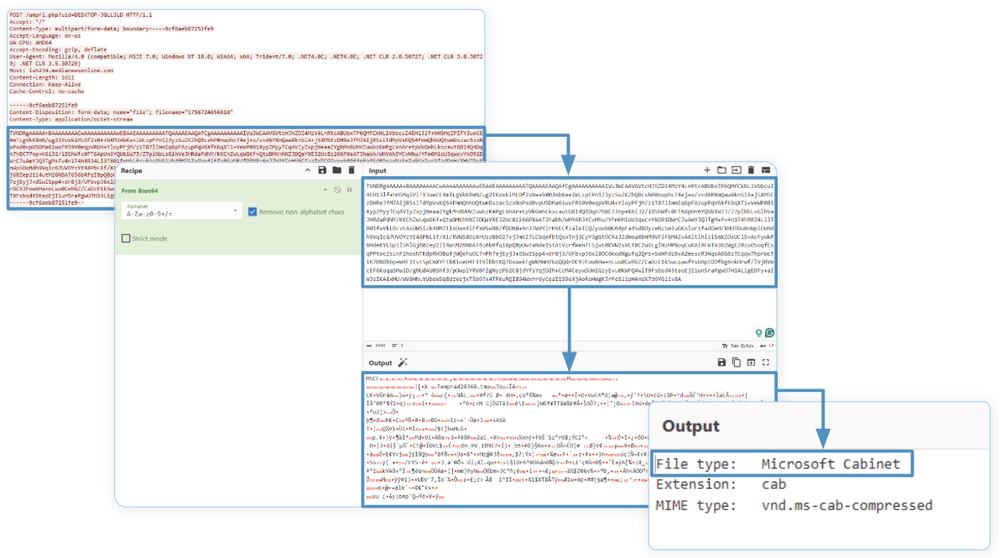

Il punto di partenza della catena di infezione è un file JavaScript chiamato Themes.js, privo di offuscamento e di dimensioni ridotte, che avvia il processo con un approccio apparentemente innocuo. Lo script impiega una struttura try-catch per gestire gli errori e crea un oggetto ActiveXObject che abilita le richieste HTTP tramite XMLHttpRequest. Il codice invia una richiesta verso medianewsonline.com, un dominio legittimo ma compromesso, da cui scarica contenuti dannosi. La richiesta contiene parametri dinamici come nome computer e chiave identificativa, utilizzati per personalizzare la risposta del server.

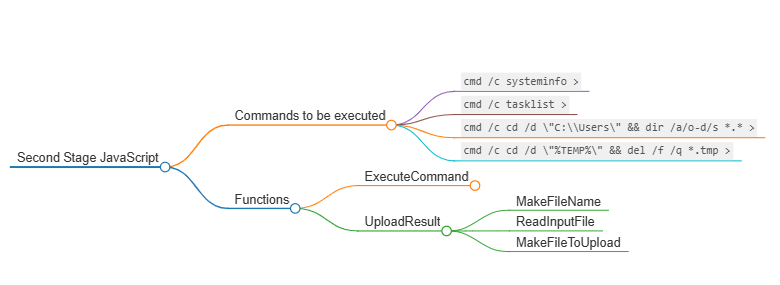

Il server di comando e controllo (C2) risponde con codice aggiuntivo che contiene funzioni mirate alla raccolta di dati di sistema, all’esecuzione di comandi e alla gestione di file temporanei. Gli attaccanti sfruttano comandi di sistema nativi per enumerare processi, directory utente e configurazioni locali, evitando l’impiego di strumenti esterni che possano destare sospetti. I dati raccolti vengono compressi in formato CAB per ridurre il peso del trasferimento e inviati tramite richieste POST verso endpoint dedicati. Questa prima fase serve a valutare il profilo del bersaglio e stabilire la ricognizione iniziale prima dell’escalation.

Persistenza e consegna del payload

Le risposte successive del server introducono meccanismi per garantire persistenza e continuità operativa anche dopo riavvii del sistema. Lo script modifica voci del registro di Windows per impostare parametri di esecuzione automatica e scrive codici percent-encoded in directory di sistema. Viene inoltre creato un task schedulato che esegue lo script ogni minuto, mascherandosi dietro una denominazione apparentemente legittima come “gestione temi Windows”.

Il payload finale, un file documento codificato in base64, appare vuoto ma rappresenta il veicolo per ulteriori fasi malevole. La decodifica e l’esecuzione del documento vengono effettuate tramite tool nativi come certutil, consentendo di mantenere un basso profilo e di evitare l’attivazione degli alert antivirus. L’intera sequenza evidenzia un uso esteso di living-off-the-land binaries (LoLBins), strumenti legittimi che riducono la traccia digitale e aumentano la resilienza della compromissione.

Indicatori di compromissione e mappatura MITRE ATT&CK

Gli indicatori di compromissione (IoC) includono domini e URL specifici, file temporanei e nomi di task che segnalano attività anomale. La mappatura MITRE ATT&CK di questa campagna copre diverse tattiche operative:

– Execution tramite JavaScript non offuscato,

– Persistence mediante task pianificati e modifiche al registro,

– Discovery con enumerazione dei processi e raccolta di informazioni di sistema,

– Collection e compressione dei dati locali,

– Command and Control attraverso protocollo web standard,

– Defense Evasion mediante cancellazione dei file temporanei e uso di binari legittimi.

Questa struttura modulare consente a Kimsuky di operare con continuità anche in ambienti sorvegliati, mantenendo un equilibrio tra efficienza e invisibilità.

Evoluzione delle tattiche e contromisure difensive

L’analisi di Pulsedive conferma una tendenza sempre più diffusa tra gli attori sponsorizzati da stati: l’uso di tool legittimi e script nativi per ridurre la visibilità operativa. Kimsuky, in particolare, ha affinato la capacità di distribuire payload modulari che si adattano al contesto del target, riducendo la necessità di installare componenti aggiuntivi. Gli esperti raccomandano un monitoraggio proattivo di script e task schedulati anomali, insieme all’impiego di soluzioni EDR e antivirus capaci di individuare pattern comportamentali, non solo firme statiche.

Il tracciamento delle chiamate di rete verso domini compromessi e l’ispezione dei file con codifica base64 o percent-encoded sono strumenti fondamentali per la rilevazione precoce. Il punto d’ingresso iniziale resta incerto, ma la catena evidenzia un possibile sfruttamento di siti legittimi compromessi o email di spear phishing come veicoli di diffusione. Questa combinazione di elementi legittimi e codice malevolo rende le operazioni di Kimsuky difficili da attribuire e da bloccare tempestivamente.

Insight sull’evoluzione del gruppo Kimsuky

Kimsuky opera con una logica di spionaggio a lungo termine, con obiettivi specifici legati alla raccolta di intelligence politica e militare. Il gruppo si concentra su target istituzionali in Corea del Sud, Stati Uniti, Europa e organizzazioni multilaterali, sfruttando infrastrutture proxy e indirizzi C2 rotanti. Le sue campagne, pur basate su tecniche apparentemente rudimentali, raggiungono risultati di compromissione notevoli grazie alla modularità e alla bassa rilevabilità. L’uso di un dropper JavaScript non offuscato rappresenta una scelta strategica: il codice appare inoffensivo, bypassa i controlli iniziali e apre un canale di comunicazione stabile con il server di comando. Questa evoluzione testimonia una transizione nel panorama delle minacce: non è più necessario un malware complesso per ottenere accesso, ma un insieme di script leggeri e adattivi, combinati con l’uso sapiente di componenti legittimi del sistema operativo. La catena analizzata da Pulsedive rappresenta un modello operativo sempre più frequente tra gli APT sponsorizzati da stati, che preferiscono strategie di lungo periodo e basso impatto visivo alle intrusioni rumorose del passato.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.