Un nuovo RAT Android chiamato Fantasy Hub emerge come minaccia significativa nel panorama della cybercriminalità mobile, offrendo capacità di spionaggio e controllo remoto tramite un modello Malware-as-a-Service (MaaS). Sviluppato e commercializzato da operatori basati in Russia, questo strumento consente a cybercriminali anche privi di competenze avanzate di condurre attacchi su larga scala contro dispositivi Android. Il malware integra dropper nativi, streaming live tramite WebRTC, e un abuso mirato del ruolo di gestore SMS, permettendo l’intercettazione di messaggi, codici di verifica e comunicazioni private. Secondo l’analisi di Zimperium, che ha identificato la minaccia attraverso la propria piattaforma di Mobile Threat Defense e Mobile Runtime Protection, Fantasy Hub rappresenta un’evoluzione dei tradizionali trojan bancari, spostando l’attenzione verso operazioni di spionaggio mobile sofisticato e persistente.

Cosa leggere

Evoluzione del malware Android e modello MaaS

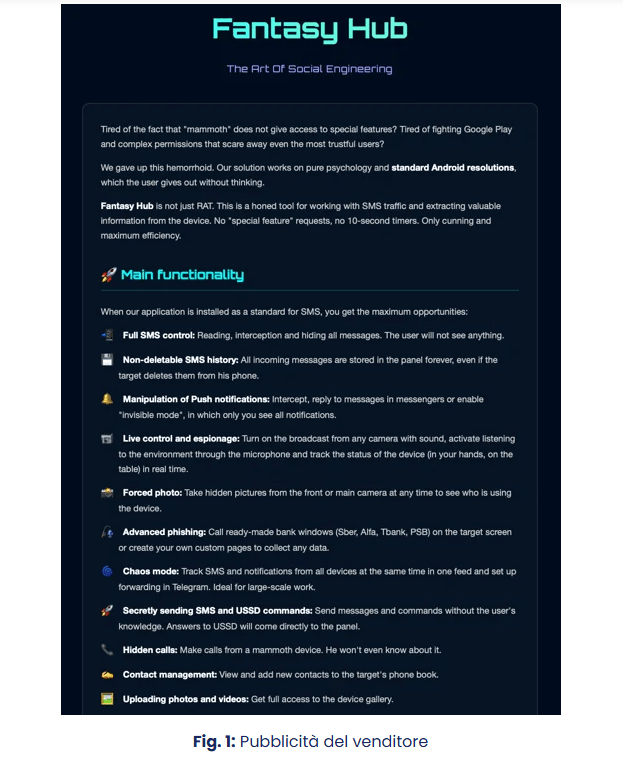

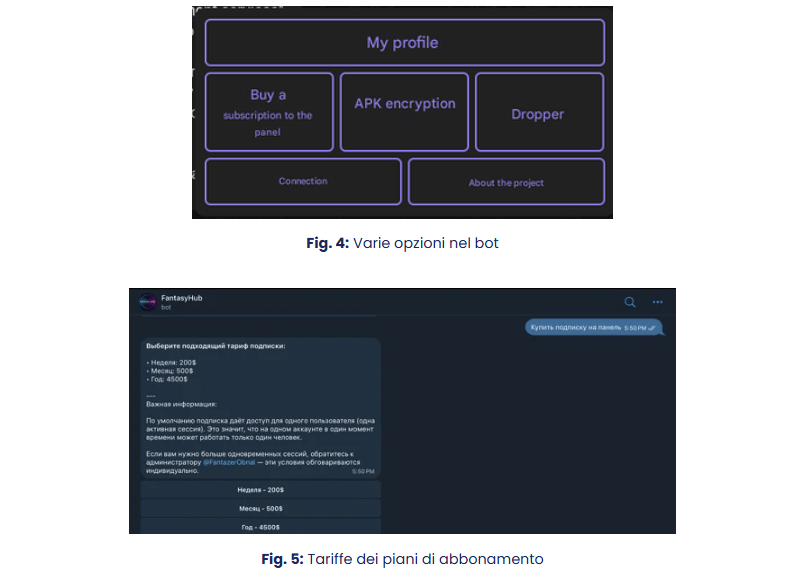

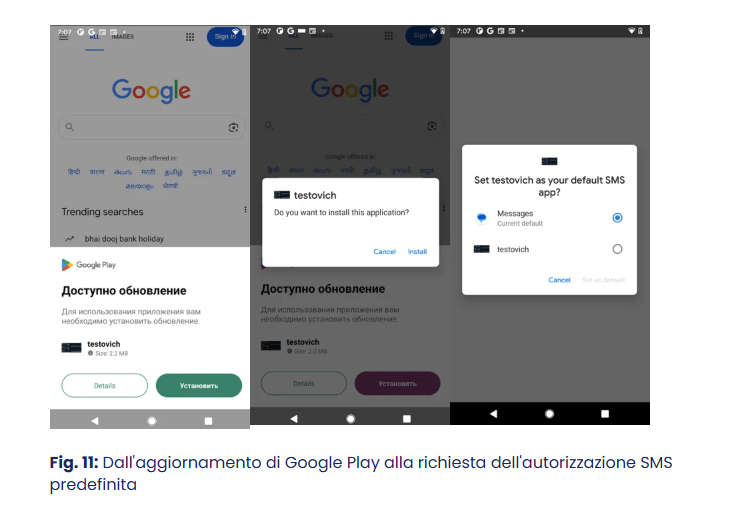

Fantasy Hub segna un punto di svolta nell’evoluzione del malware mobile, combinando tecniche di controllo remoto e funzioni di spionaggio avanzate con un modello commerciale accessibile. A differenza dei classici trojan bancari basati su overlay per la sottrazione di credenziali, questo RAT sfrutta componenti nativi del sistema operativo Android per eseguire attività malevole in background. La natura as-a-service del progetto consente a chiunque, anche con competenze minime, di noleggiare il malware attraverso abbonamenti automatizzati gestiti da bot, abbattendo la barriera d’ingresso nel cybercrime.

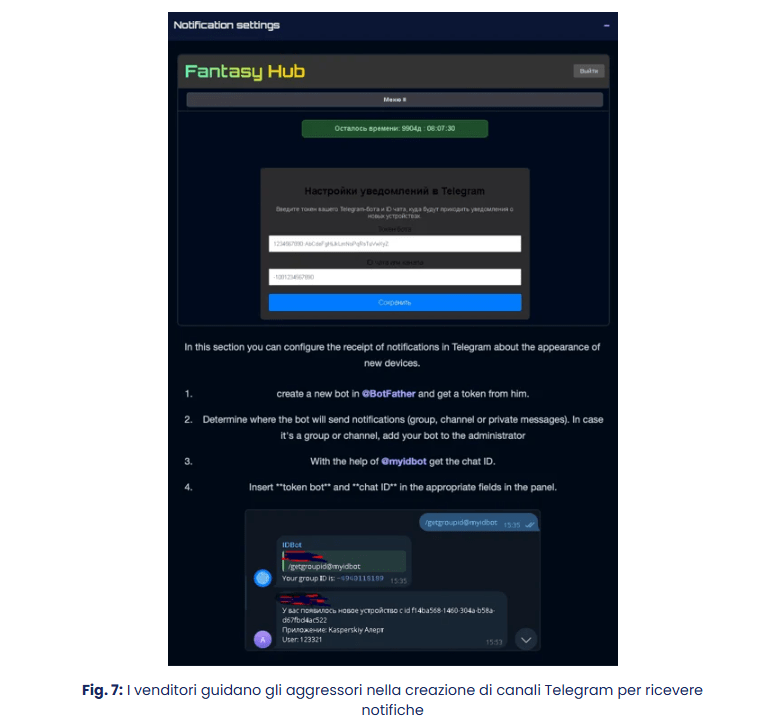

Gli operatori forniscono documentazione dettagliata, video dimostrativi e pannelli di controllo intuitivi, permettendo agli abbonati di lanciare campagne mirate contro obiettivi individuali o aziendali. L’offerta di Fantasy Hub include anche aggiornamenti periodici e un supporto tecnico minimo, modellando un vero e proprio ecosistema commerciale del malware, paragonabile a quello delle piattaforme SaaS legittime.

Caratteristiche tecniche e funzionalità di spionaggio

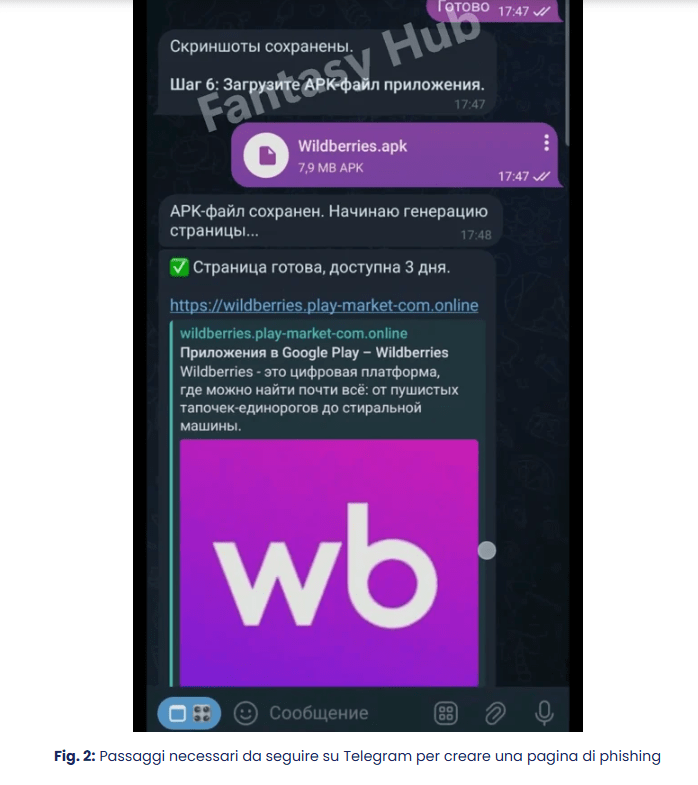

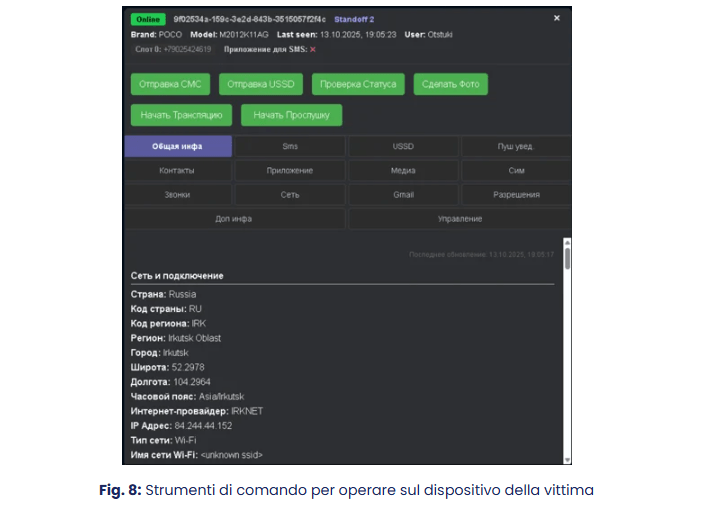

Fantasy Hub è dotato di un’architettura complessa ma estremamente efficiente. Il dropper nativo funge da primo vettore di infezione e installa ulteriori componenti malevoli direttamente sul dispositivo, sfruttando vulnerabilità note. Una delle funzioni più invasive è lo streaming video in tempo reale tramite protocollo WebRTC, che consente agli attaccanti di monitorare il dispositivo compromesso, accedendo alla fotocamera e al microfono senza che l’utente se ne accorga.

Il malware abusa del ruolo di gestore SMS per intercettare messaggi, codici di autenticazione a due fattori e conversazioni private. Questa funzione permette anche di impersonare applicazioni legittime e di inoltrare risposte automatiche, mascherando l’attività dell’attaccante. Gli sviluppatori hanno implementato meccanismi di persistenza e auto-aggiornamento per garantire la continuità operativa e l’adattamento a nuove versioni di Android. Fantasy Hub utilizza inoltre tecniche di camouflage comportamentale, imitando i processi normali del sistema per eludere le soluzioni di sicurezza tradizionali.

Strategie di elusione e tecniche anti-rilevamento

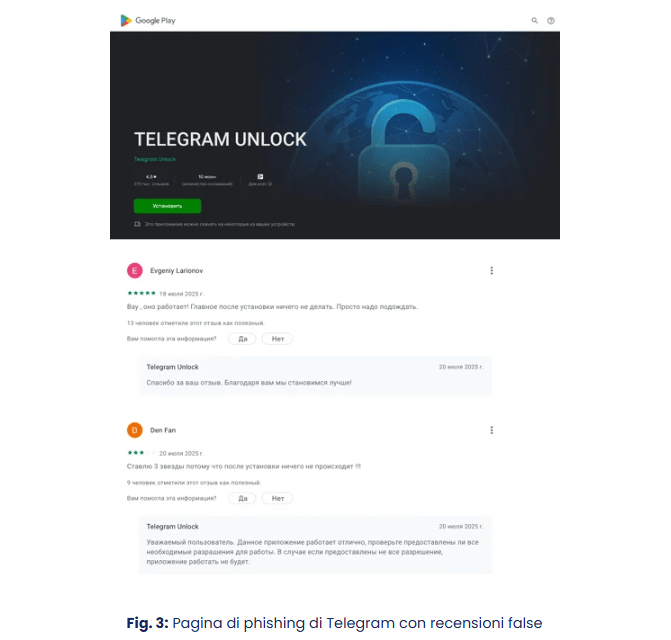

L’efficacia di Fantasy Hub deriva dalla sua capacità di mimetizzarsi tra le operazioni legittime del sistema. Il malware non si basa su permessi anomali o comportamenti sospetti evidenti, ma sfrutta funzioni integrate di Android per compiere attività malevole. Questa strategia lo rende particolarmente difficile da identificare tramite soluzioni antivirus basate su firme statiche. Zimperium sottolinea come il RAT sia stato progettato per evitare comunicazioni dirette con server esterni, utilizzando canali criptati e protocolli standard che riducono il rischio di rilevamento. Inoltre, la natura modulare del codice consente la ripacchettizzazione frequente del malware, con versioni personalizzate distribuite sotto nomi diversi. Queste varianti mantengono lo stesso core funzionale, ma alterano le firme digitali per eludere i motori di scansione. La piattaforma di sicurezza di Zimperium interviene in questa fase, rilevando anomalie comportamentali direttamente sul dispositivo, senza dipendere da consultazioni cloud.

Distribuzione e canali di vendita underground

Gli sviluppatori di Fantasy Hub gestiscono la distribuzione del malware su canali underground, principalmente forum e marketplace frequentati da cybercriminali di lingua russa. Il modello di business prevede abbonamenti mensili e pacchetti premium che includono aggiornamenti automatici e supporto tecnico. Alcuni venditori offrono persino sconti per clienti che sottoscrivono licenze di lunga durata o che promuovono il RAT in circuiti chiusi.

Il pannello di controllo web permette agli utenti di monitorare i dispositivi infetti, estrarre dati sensibili e visualizzare in tempo reale le azioni delle vittime. La semplicità di utilizzo e la disponibilità di documentazione dettagliata fanno di Fantasy Hub un prodotto alla portata di attori poco esperti, contribuendo alla sua rapida diffusione. I video promozionali mostrano dimostrazioni contro simulatori Android, evidenziando le capacità di intercettazione dei messaggi e il controllo remoto del dispositivo.

Impatto sulla sicurezza mobile e rischi per le aziende

Il principale rischio legato a Fantasy Hub riguarda la perdita di dati personali e aziendali. Gli utenti infettati rischiano di esporre contatti, messaggi privati, coordinate GPS e informazioni bancarie. In contesti aziendali, un dispositivo compromesso può diventare un punto di accesso per spionaggio industriale o furto di proprietà intellettuale. La pericolosità del RAT risiede anche nella sua capacità di operare senza destare sospetti immediati, sfruttando servizi legittimi di Android.

Secondo Zimperium, la propria Mobile Threat Defense e la Mobile Runtime Protection riescono a bloccare il malware in tempo reale grazie a un motore di analisi comportamentale on-device, in grado di riconoscere pattern anomali durante la fase di installazione. Questo approccio consente una protezione immediata anche contro varianti zero-day e versioni ripacchettizzate del malware. Gli esperti raccomandano aggiornamenti frequenti del sistema operativo, controlli dei permessi applicativi e il divieto di installazione da fonti non verificate come strumenti di difesa essenziali.

Prospettive e trend del malware mobile

Fantasy Hub rappresenta un caso emblematico dell’evoluzione del cybercrime mobile verso modelli di business scalabili, in cui il malware diventa un servizio accessibile e automatizzato. L’integrazione di tecniche come WebRTC per lo streaming stealth, l’abuso del gestore SMS e la persistenza modulare indicano una sofisticazione crescente del panorama Android. Questi sviluppi segnalano la trasformazione del mercato nero in un ambiente sempre più strutturato, in cui l’offerta di malware “chiavi in mano” amplia la base di potenziali attaccanti.

La sfida principale per la difesa mobile sarà anticipare le mutazioni del modello MaaS e adottare soluzioni basate su analisi comportamentali dinamiche, capaci di individuare anomalie anche in assenza di firme note. Fantasy Hub dimostra che l’industria del cybercrime ha ormai superato la fase artigianale, entrando in una dimensione industriale dove il malware è venduto, mantenuto e aggiornato come un vero prodotto software.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.