La sicurezza informatica affronta un nuovo punto critico nel 2025 con due scoperte che incidono sull’integrità degli ecosistemi Git e Python. Nel primo periodo emergono tre elementi centrali: la scansione di 2,6 milioni di repository pubblici su Bitbucket Cloud, che rivela 6.212 segreti live con credenziali di piattaforme cloud e servizi enterprise; la vulnerabilità nel bootstrap script PyPI, che permette il takeover del dominio python-distribute.org e apre la strada a esecuzioni di codice non autorizzate; e l’impatto combinato di queste esposizioni sulla sicurezza della supply chain open source. La ricerca di Truffle Security dimostra come repository pubblici contengano credenziali attive risalenti persino al 2013, mentre l’analisi di ReversingLabs evidenzia falle persistenti in pacchetti Python legacy che fetchano script da domini non più controllati dagli sviluppatori. Queste scoperte sottolineano rischi strutturali nell’open source, mettendo in luce debolezze nei processi di gestione dei segreti, nella manutenzione dei pacchetti e nelle dipendenze storiche ancora presenti nei progetti software. L’impatto sugli ecosistemi Git e Python evidenzia la necessità di controlli più solidi, audit continui e migrazioni tempestive da componenti obsolete.

Cosa leggere

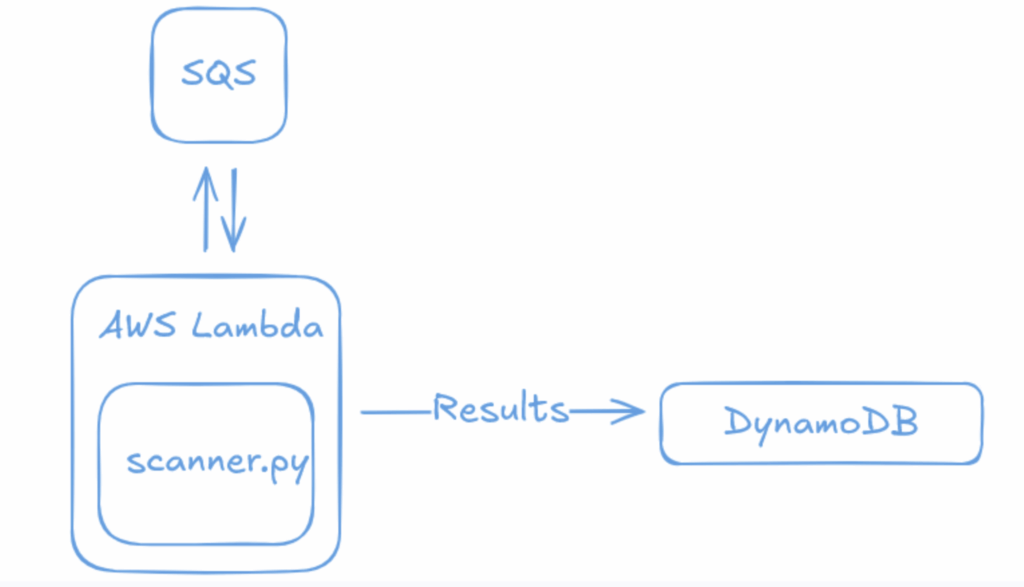

Scansione Bitbucket e metodologia di ricerca

La scansione condotta da Truffle Security utilizza un’architettura scalabile basata su API Bitbucket, code SQS e funzioni Lambda AWS per elaborare 2.636.562 repository pubblici. Il ricercatore elenca i repository tramite endpoint Bitbucket, accoda i nomi in una coda SQS e affida a funzioni Lambda la scansione con TruffleHog, contenuta in un’immagine Docker adattata all’ambiente serverless. La concurrency impostata a 300 consente di completare l’intero processo nel corso di un weekend.

L’approccio evita duplicazioni, recupera errori e garantisce una copertura completa, anche grazie all’aumento post-ricerca dei repository elencati dall’API Bitbucket. La scansione parte l’11 agosto 2025, confermando la fattibilità di audit massivi sulle piattaforme Git cloud.

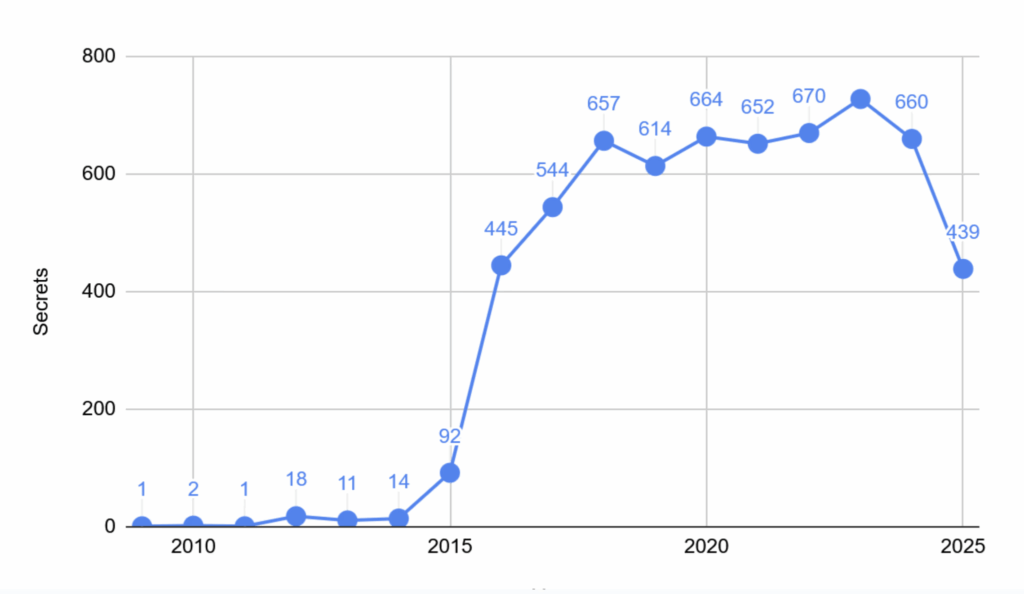

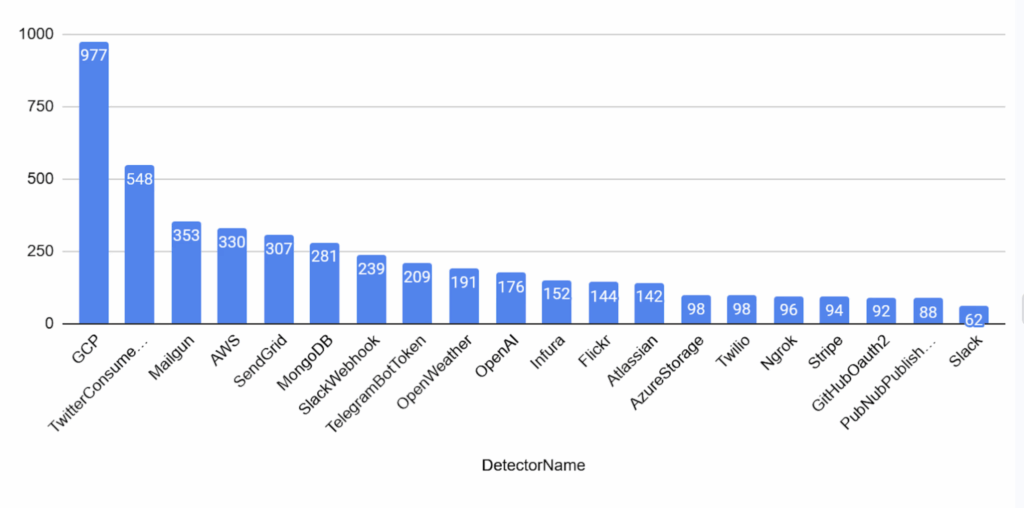

Tipologie e distribuzione dei segreti esposti

La ricerca individua 6.212 segreti verificati, distribuiti su repository di sviluppatori, aziende e progetti personali. Le credenziali GCP rappresentano la tipologia più diffusa con 977 istanze, seguite da chiavi AWS IAM e token SendGrid. Compongono la lista anche stringhe di connessione MongoDB, key OpenAI, token Atlassian, chiavi Azure Storage e credenziali Stripe, Slack e Twilio.

I segreti datati fino al 2013 risultano ancora validi, con una media annuale di 600-700 segreti live dal 2018. I formati più inclini al leak sono file .json, seguiti da estensioni .php, .py e .js. L’ecosistema Atlassian presenta 247 credenziali attive, con 142 token generici, 50 key Jira, 51 Bitbucket App Password e altri dati distribuiti tra Opsgenie e servizi correlati. Molte di queste esposizioni derivano da commit storici che seppelliscono credenziali negli archivi Git.

Statistiche e impatti del leak Bitbucket

La scansione produce 11 vulnerabilità P1 rilevate e sottomesse come bug bounty, per un totale superiore a 9.170 euro. Oltre 50 organizzazioni vengono avvisate dell’esposizione, molte delle quali non erano consapevoli della presenza di segreti attivi nei propri repository. I segreti vecchi 12 anni rappresentano un rischio persistente che evidenzia pratiche deboli di gestione dei segreti e manutenzione dei repository. L’ampia base enterprise di Bitbucket aumenta l’esposizione e posiziona la piattaforma come target sottovalutato rispetto a GitHub. La ricerca, parte del programma Research CFP di Truffle Security, prevede estensioni future anche su GitLab. Questi risultati mostrano come audit regolari, rotazione delle credenziali e adozione di strumenti di secret management siano essenziali per prevenire leak di lungo periodo.

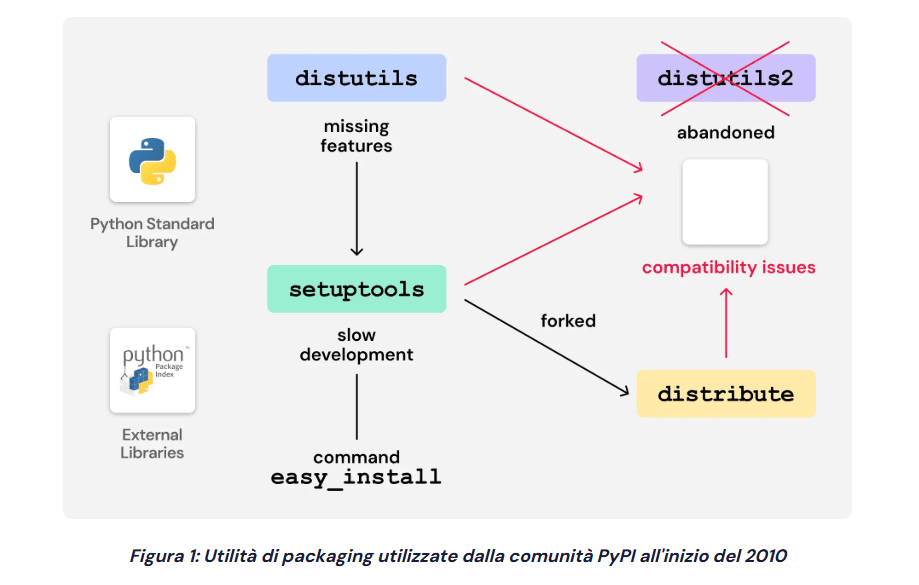

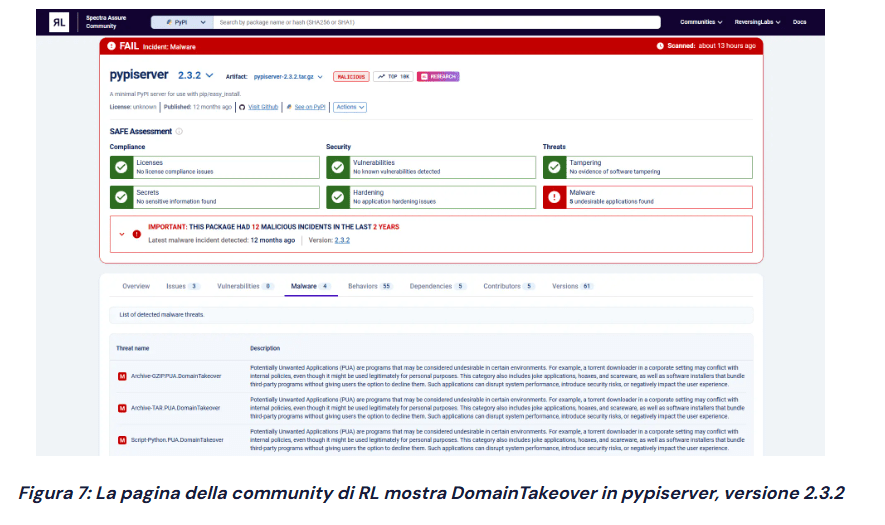

Vulnerabilità nel bootstrap script PyPI

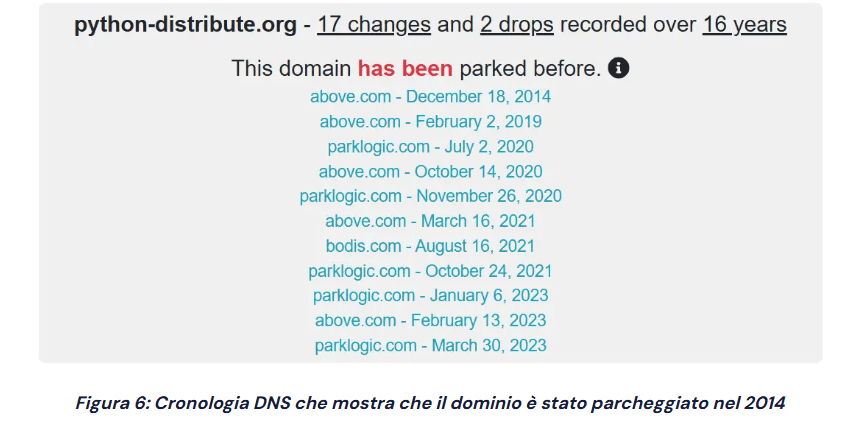

Parallelamente, l’analisi di ReversingLabs rivela una falla critica in pacchetti Python legacy che fetchano script installativi dal dominio python-distribute.org, parcheggiato dal 2014. Il fork distribute era stato unito in setuptools nel 2013, ma vecchi script bootstrap continuano a puntare al dominio obsoleto. Pacchetti coinvolti includono tornado, pypiserver, slapos.core, roman, xlutils, testfixtures, imio-pm-locales e pyquery. Le vulnerabilità emergono sia in script eseguiti manualmente sia in workflow automatizzati come Makefile e zc.buildout. Un takeover del dominio consente a un attaccante di servire codice malevolo che viene eseguito nei sistemi degli sviluppatori, causando compromissioni profonde. Un proof-of-concept dimostra exploit riusciti su slapos.core, con esecuzione remota ottenuta tramite uno script modificato. L’assenza di controllo su domini obsoleti accentua il rischio derivante dal deterioramento del codice legacy.

Rischi di takeover dominio e impatto sull’ecosistema Python

Il takeover del dominio python-distribute.org rappresenta una minaccia diretta alla supply chain Python. Gli attaccanti potrebbero distribuire malware attraverso script installativi compromessi, con esecuzione automatica su sistemi di sviluppo e server. I rischi includono furto di dati sensibili, esfiltrazione di segreti e compromissione di pipeline CI/CD.

Un precedente simile per npm, identificato come CVE-2023-45311, fornisce un esempio concreto della gravità di un dominio non più controllato che serve script eseguibili. L’ecosistema Python mira a migrare completamente da distribute a setuptools moderni, ma la permanenza di pacchetti legacy genera superficialità nella manutenzione e aumenta la superficie d’attacco. PyPI e PyPA sollecitano la rimozione degli script bootstrap per limitare la possibilità di exploitation, ma l’adozione resta irregolare e molti pacchetti vulnerabili rimangono disponibili.

Raccomandazioni operative e mitigazioni

Le analisi mostrano come la sicurezza dipenda da rimozione degli script legacy, audit costanti delle dipendenze e migliore gestione dei secret nelle pipeline CI/CD. I developer sono incoraggiati a eliminare URL hardcoded, sostituire riferimenti obsoleti, mantenere domini trusted attivi e integrare strumenti come RL Spectra Assure per rilevare comportamenti anomali nei pacchetti. Le organizzazioni dovrebbero monitorare la storia dei commit per individuare credenziali dimenticate, implementare access control rigidi e adottare strumenti moderni di secret management. La partecipazione ai programmi di bug bounty favorisce la disclosure responsabile e incentiva una cultura di sicurezza diffusa nell’open source.

Implicazioni generali per la sicurezza open source

Le vulnerabilità identificate in Bitbucket e PyPI delineano un panorama in cui la manutenzione del codice, la gestione dei segreti e il controllo delle dipendenze diventano pilastri fondamentali della sicurezza. Repository pubblici e pacchetti Python obsoleti costituiscono una superficie d’attacco ampia e spesso trascurata. Le ricerche di Truffle Security e ReversingLabs evidenziano lacune strutturali negli ecosistemi open source e incentivano una maggiore vigilanza. Strumenti automatizzati, migrazioni tempestive e disclosure responsabile contribuiscono a rafforzare la sicurezza collettiva. L’evoluzione delle minacce richiede un adattamento continuo e una manutenzione costante, con developer e organizzazioni chiamati a collaborare per proteggere dati, processi e infrastrutture tecniche in un contesto in rapido cambiamento.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.