Le minacce cybersecurity del 2025 evidenziano una superficie d’attacco in espansione che coinvolge infrastrutture governative, router consumer e applicazioni Web3. Nel primo periodo emergono tre elementi centrali: l’aggiornamento CISA del catalogo Known Exploited Vulnerabilities con una weakness attivamente sfruttata; l’avviso ASUS su CVE-2025-59366, un grave auth bypass in router AiCloud; e la scoperta da parte di Socket Threat Research dell’estensione Chrome maligna Crypto Copilot, capace di iniettare fee nascoste nelle transazioni Solana. Questi incidenti mostrano come vulnerabilità, supply chain compromise e codice offuscato continuino a colpire ecosistemi eterogenei, dai router domestici alle blockchain, passando per browser e servizi cloud. La combinazione di exploit noti, firmware vulnerabili e manipolazioni DeFi impone a utenti e organizzazioni l’adozione di patch rapide, controlli egress, strumenti di analisi e monitoraggio continuo.

Cosa leggere

Aggiornamento catalogo CISA su vulnerabilità sfruttate

CISA aggiunge una vulnerabilità attivamente sfruttata al catalogo KEV il 28 novembre 2025, richiamando l’attenzione delle agenzie federali statunitensi su un exploit già utilizzato da threat actor contro infrastrutture critiche. L’agenzia richiede remediation obbligatoria entro scadenze precise, seguendo il framework operativo del BOD 22-01, che impone priorità assoluta alle patch di vulnerabilità confermate sul campo.

CVE-2021-26829 OpenPLC ScadaBR Cross-site Scripting Vulnerability

La nuova entry riguarda software ampiamente utilizzati nel settore governativo e può concedere accesso non autorizzato in scenari ad alto impatto. CISA pubblica un alert pubblico per aumentare la consapevolezza e invita enti federali e organizzazioni private a condurre scan interni, verificare eventuali segni di compromissione e rafforzare il monitoraggio dei sistemi. Gli analisti analizzano i vettori di ingresso, mentre le agenzie federali aggiornano controlli e policy. L’inclusione nel catalogo indica che l’exploit è già impiegato in campagne mirate.

Flaw di auth bypass nei router ASUS AiCloud

ASUS segnala la vulnerabilità critica CVE-2025-59366, che permette un bypass dell’autenticazione nei router AiCloud abilitati. La falla deriva da un side effect di Samba, combinato con path traversal e OS command injection, consentendo attacchi low-complexity senza credenziali né interazione dell’utente. Un attaccante remoto può eseguire funzioni non autorizzate, alterare configurazioni e compromettere completamente il router. ASUS rilascia aggiornamenti firmware per le serie 3.0.0.4_386, 3.0.0.4_388 e 3.0.0.6_102, risolvendo nove vulnerabilità complessive. L’azienda raccomanda aggiornamenti immediati dai siti ufficiali, invitando a evitare repository non verificati. Gli utenti di modelli end-of-life devono disabilitare servizi WAN esposti e rafforzare sicurezza con password robuste sulla pagina di amministrazione. La falla evidenzia rischi strutturali nelle feature cloud integrate nei router consumer, sempre più presi di mira da gruppi criminali e botnet IoT. Organizzazioni e utenti avanzati implementano segmentazione di rete, regole firewall e controlli egress per mitigare eventuali exploit.

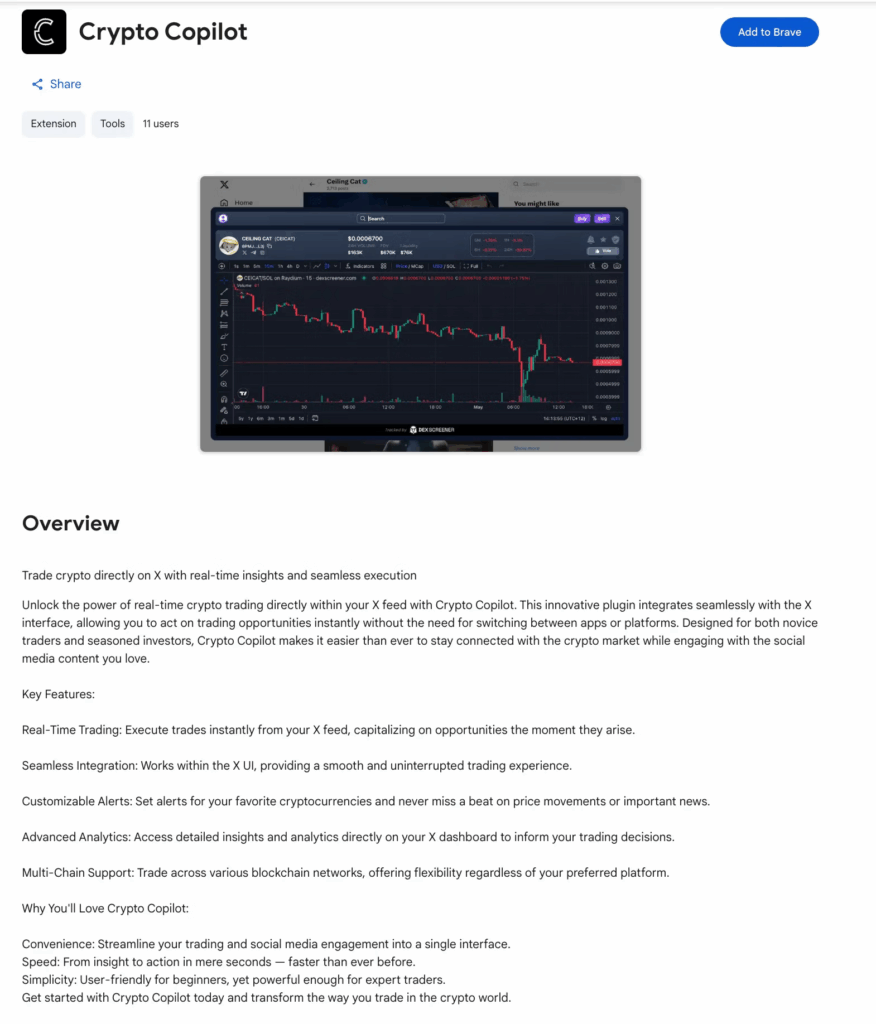

Estensione Chrome maligna che inietta fee SOL

Socket Threat Research identifica Crypto Copilot, un’estensione Chrome maligna pubblicata il 18 giugno 2024 che manipola swap Solana per rubare micro-commissioni. L’estensione aggiunge istruzioni SystemProgram.transfer ai trade su Raydium, inviando almeno 0,0013 SOL o 0,05% della transazione al wallet dell’attaccante:

Bjeida13AjgPaUEU9xrh1iQMwxZC7QDdvSfg73oxQff7.

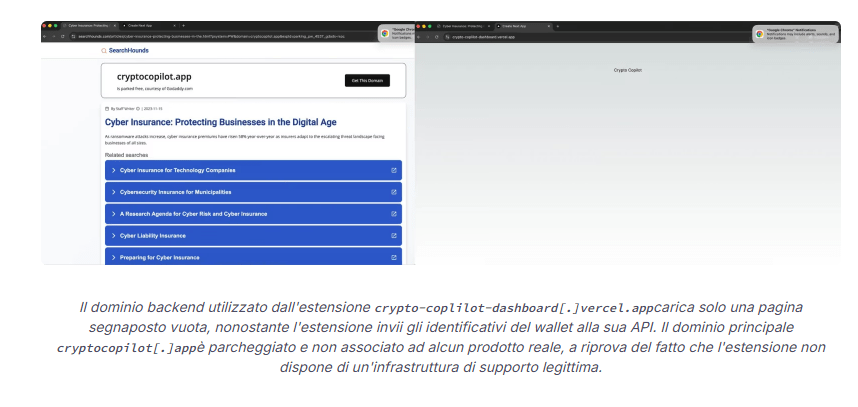

Il codice altamente offuscato usa variabili rinominate e pattern evasivi per eludere detection. L’estensione comunica con backend sospetti come crypto-coplilot-dashboard.vercel.app, dove registra wallet e parametri di telemetria. L’uso di permessi critici come sendTransaction consente la manipolazione diretta delle operazioni firmate dagli utenti.

Le vittime principali sono i trader Solana con wallet Phantom e Solflare, attratti dalla promessa di trade automatizzati da feed X. Socket AI Scanner rileva anomalie come fee non dichiarate, comunicazioni inattese e codice obfuscated conforme a tecniche MITRE ATT&CK di supply chain compromise. Socket raccomanda rimozione immediata dell’estensione, migrazione degli asset e revoca delle connessioni autorizzate. Il caso evidenzia vulnerabilità profonde nelle DeFi extension, spesso closed-source e prive di audit indipendenti.

Tecniche di exploit e impatti generali

Gli attaccanti sfruttano il bypass dell’autenticazione nei router AiCloud per ottenere accessi remoti persistenti, mentre l’exploit aggiunto da CISA al catalogo KEV mostra che vulnerabilità note continuano a essere usate in campagne attive. Nel browser, estensioni malevole manipolano transazioni blockchain, causando perdite economiche scalabili con il volume di trading. Organizzazioni e utenti affrontano rischi nella supply chain del browser, firmware IoT e strumenti DeFi. CISA sviluppa aggiornamenti in real-time per seguire trend emergenti, ASUS integra pratiche security by design nei nuovi firmware e Socket monitora anomaly pattern in Chrome Store. Le tecniche di obfuscation supportate da algoritmi AI rendono il codice malevolo più difficile da rilevare. Impatti economici in crypto possono raggiungere migliaia di euro, mentre router compromessi aprono porte a botnet, furti dati e pivoting interno.

Mitigazioni e raccomandazioni degli esperti

CISA raccomanda remediation immediata, privilegiando la patching delle vulnerabilità KEV. ASUS invita all’installazione urgente del firmware aggiornato e alla disabilitazione delle funzioni AiCloud su router non più supportati. Socket consiglia la rimozione di estensioni sospette e l’uso di strumenti di controllo come la propria extension protection. Gli utenti devono evitare installazioni da store non verificati, controllare anteprima transazioni nei wallet Solana, impostare password complesse sui router e abilitare MFA sui servizi DeFi. Le organizzazioni adottano firewall avanzati, filtri egress, monitoraggio del traffico e audit periodici su dispositivi esposti. L’analisi del bundle delle estensioni e la verifica del publisher diventano pratiche essenziali. CISA invita al reporting costante per aggiornare il catalogo KEV, mentre ASUS monitora feedback e istruisce gli utenti sui rischi del firmware non aggiornato.

Evoluzione delle minacce cybersecurity nel 2025

Le minacce del 2025 includono exploit noti aggiunti al catalogo CISA, flaw critiche nei router AiCloud e supply chain compromise tramite estensioni browser. La crescita dei servizi cloud integrati nei dispositivi consumer aumenta la superficie d’attacco. Estensioni offuscate come Crypto Copilot mostrano come gli attaccanti puntino ecosistemi DeFi e browser con alta efficacia. Organizzazioni e utenti devono anticipare attacchi più sofisticati, con AI che potenzia obfuscation e automation.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.