ErrTraffic segna un punto di svolta nel cybercrime contemporaneo perché trasforma ClickFix da tecnica artigianale di social engineering in un servizio industriale pronto all’uso, come documentato dagli analisti di Hudson Rock, che a inizio dicembre 2025 individuano la piattaforma promossa su forum russi di alto livello come soluzione “chiavi in mano” capace di raggiungere tassi di conversione fino al 60% e di abbassare drasticamente la soglia tecnica per campagne di infezione su larga scala.

La scoperta di ErrTraffic non riguarda un nuovo malware, ma qualcosa di più strutturale: l’industrializzazione del momento di ingaggio dell’utente, il punto più fragile di qualsiasi catena di difesa. Con un prezzo di 734 euro per l’accesso perpetuo, ErrTraffic rende disponibile anche a criminali poco esperti una tecnica che fino a pochi mesi fa richiedeva capacità manuali, sperimentazione e una profonda comprensione del comportamento umano davanti a un browser.

Cosa leggere

ClickFix come risposta alla morte del drive-by download

L’evoluzione che porta a ErrTraffic nasce da una constatazione semplice. I drive-by download tradizionali non funzionano più come un tempo. I browser moderni isolano, sandboxano e bloccano automaticamente eseguibili sospetti, mentre le soluzioni EDR intercettano con sempre maggiore efficacia i payload che toccano il file system.

ClickFix ribalta il paradigma. Invece di forzare il download di un file, sposta l’azione sull’utente, inducendolo a eseguire manualmente un comando legittimo. Il browser vede una semplice copia di testo, l’EDR osserva l’apertura di strumenti nativi come Run, PowerShell o il terminale, e l’intero passaggio avviene in un air gap cognitivo tra browser e sistema operativo. Il risultato è uno script eseguito con pieni privilegi utente, spesso senza che venga mai scritto un file statico analizzabile.

Questa forma di social engineering 2.0 sfrutta il panico e l’urgenza. L’utente non viene invitato a scaricare qualcosa, ma a “riparare” un problema apparentemente reale del proprio sistema o del sito che sta visitando.

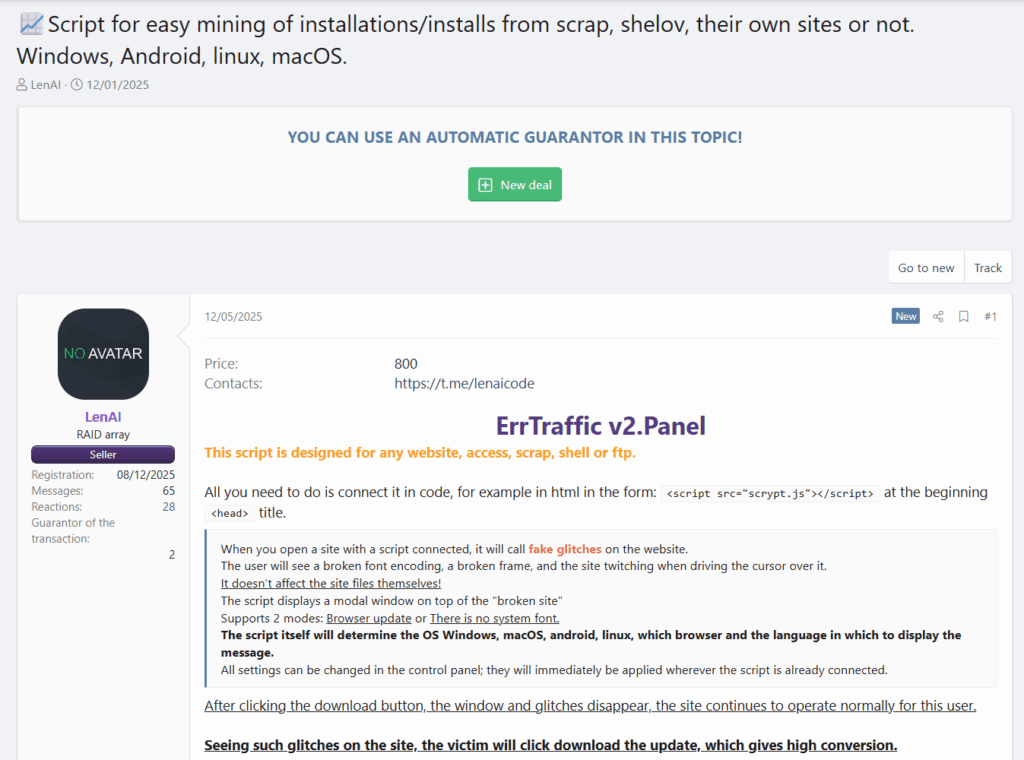

La scoperta di ErrTraffic e la sua promozione underground

Gli analisti di Hudson Rock individuano ErrTraffic all’inizio di dicembre 2025 osservando un thread promozionale su forum cybercriminali russi. Il progetto viene annunciato dall’account LenAI, che pubblicizza ErrTraffic v2.panel come una soluzione avanzata per ClickFix, focalizzata non sul malware ma sulla consegna del payload.

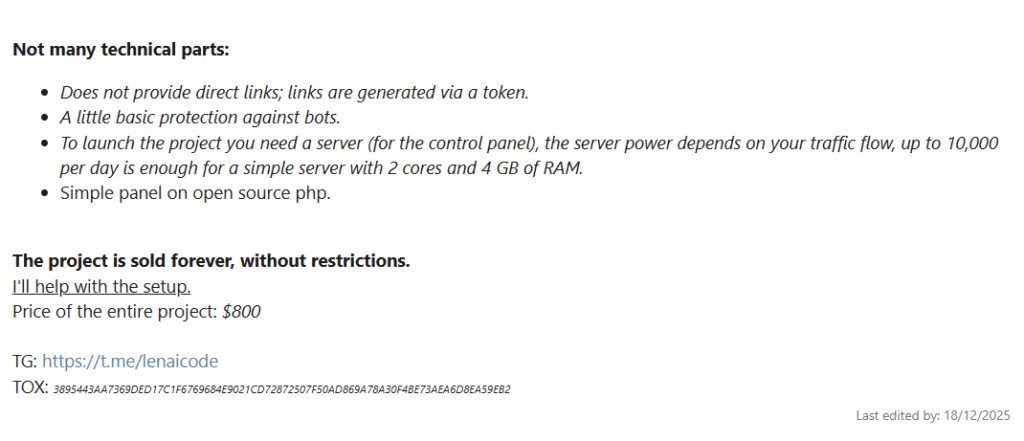

Il messaggio di vendita è esplicito. ErrTraffic non promette exploit zero-day né bypass kernel, ma conversioni elevate, facilità di configurazione e un modello che “non altera i file del sito compromesso”. Il prezzo fisso, relativamente basso per il mercato underground, abbassa ulteriormente la barriera d’ingresso e rende la piattaforma appetibile anche a criminali alle prime armi, che possono acquistare uno strumento già collaudato senza sviluppare nulla in proprio.

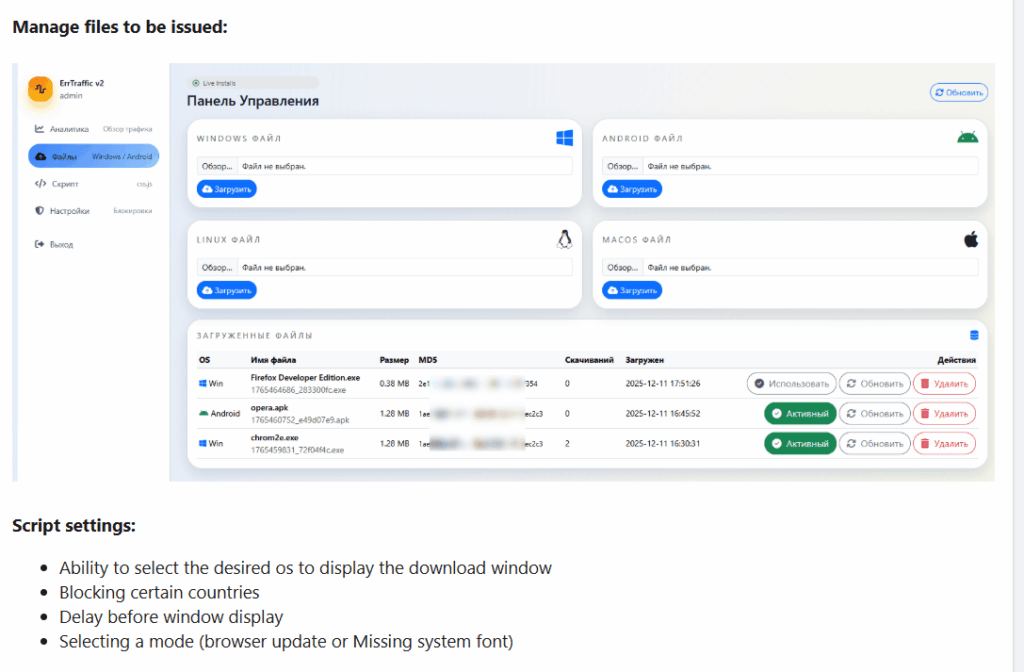

Anatomia di ErrTraffic come servizio

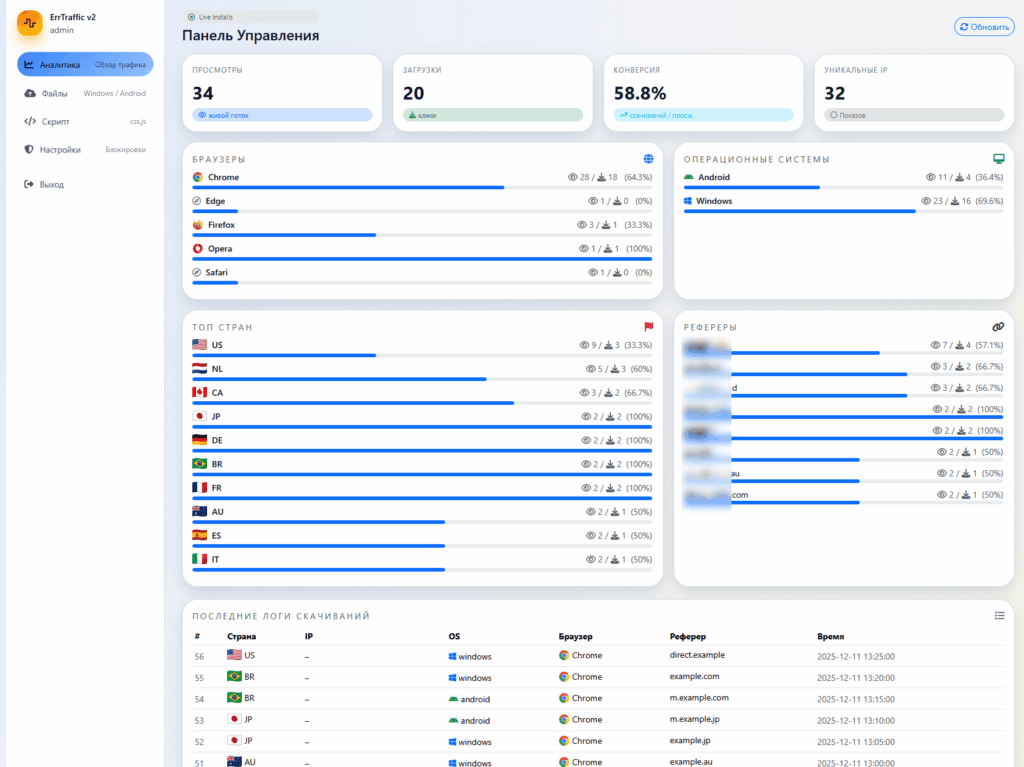

ErrTraffic si presenta con una dashboard pulita e moderna, molto simile a quelle dei SaaS legittimi. Le metriche visibili nei pannelli analizzati mostrano dati espliciti: in un test osservato da Hudson Rock, 34 visualizzazioni, 20 interazioni e una conversione del 58,8%. I sistemi operativi target evidenziano una prevalenza di Windows al 69%, seguiti da Android al 36%, a dimostrazione di una strategia deliberatamente cross-platform.

Il cuore dell’inganno è visivo. ErrTraffic inietta CSS e JavaScript capaci di distruggere il DOM della pagina visitata, rendendo testi illeggibili, sostituendo caratteri con simboli e introducendo artefatti grafici che simulano un errore di rendering o un problema di font. Il sito appare improvvisamente “rotto”. L’utente percepisce un malfunzionamento reale e viene guidato verso un’unica via d’uscita: il pulsante che promette di risolvere il problema.

Questo glitch fake non è un semplice banner. È un attacco psicologico mirato, progettato per indurre urgenza e obbedienza, offrendo una sola soluzione apparentemente razionale.

Meccanismi tecnici e stealth operativo

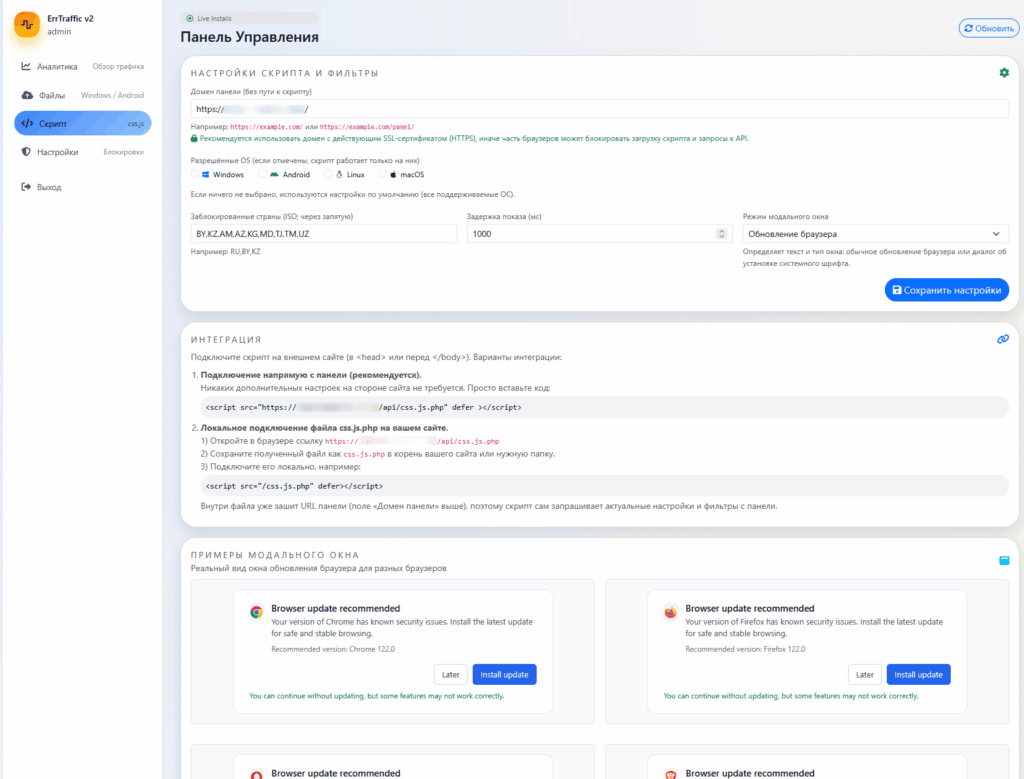

Dal punto di vista tecnico, ErrTraffic è progettato per essere minimamente invasivo. L’operatore compromette un sito e inserisce una singola riga HTML che richiama uno script remoto. Il file servito come JavaScript è in realtà processato in PHP, consentendo all’attaccante di applicare filtri dinamici su IP, geolocalizzazione e fingerprint del sistema.

Il glitch viene mostrato solo a determinate condizioni. Il proprietario del sito, gli amministratori e gli utenti non targetizzati vedono il sito funzionare normalmente. Questo approccio consente campagne persistenti, che possono durare settimane o mesi senza destare sospetti. Un elemento chiave è il geofencing, che esclude sistematicamente paesi dell’area CIS come Russia, Bielorussia o Kazakistan, una pratica consolidata per ridurre il rischio di intervento delle forze dell’ordine locali.

ErrTraffic come TDS e sistema di consegna payload

ErrTraffic agisce di fatto come un Traffic Distribution System. Una volta che l’utente clicca sul pulsante di “fix”, il sistema fingerprinta il sistema operativo e consegna un payload su misura. Su Windows vengono spesso distribuiti infostealer come Lumma o Vidar, confezionati in script PowerShell che scaricano ed eseguono il malware dalla directory temporanea. Su Android compaiono APK mascherati da aggiornamenti browser o font. Su macOS vengono ipotizzati stealer nativi come Atomic Stealer, mentre Linux, pur meno comune, è supportato.

Il passaggio chiave resta il paste-and-run. Il JavaScript copia automaticamente il comando negli appunti e guida l’utente passo dopo passo all’esecuzione, eliminando attriti e riducendo al minimo il tempo di esitazione.

Il loop auto-sostenente degli infostealer

L’aspetto più pericoloso di ErrTraffic emerge osservando il ciclo di feedback tracciato da Hudson Rock. L’infezione iniziale tramite ClickFix porta al furto di log completi, incluse credenziali CMS come WordPress admin. Queste credenziali vengono poi utilizzate per compromettere nuovi siti e iniettare a loro volta lo script ErrTraffic, trasformando le vittime in nuovi vettori di infezione.

Il ciclo non è lineare ma auto-rinforzante. Ogni nuova compromissione genera nuovi siti-host, che infettano nuovi visitatori, che producono nuovi log. In questo modello, gli infostealer non sono più solo strumenti di furto bancario, ma diventano acceleratori di accesso iniziale per ransomware e gruppi APT, alimentando il mercato degli Initial Access Broker.

Implicazioni strategiche per la difesa

ErrTraffic dimostra che il perimetro di sicurezza non è più soltanto tecnico. La decisione dell’utente diventa parte integrante della superficie di attacco. Anche infrastrutture perfettamente patchate possono essere aggirate se l’utente viene indotto a eseguire volontariamente un’azione malevola percepita come legittima.

La commoditizzazione di ClickFix abbassa drasticamente la soglia di competenza richiesta per lanciare campagne sofisticate. Questo implica che attori sempre meno esperti possono generare impatti tipici di operazioni avanzate, aumentando il volume complessivo delle infezioni e la pressione sui team di difesa.

Un cambio strutturale nel cybercrime

ErrTraffic rappresenta un passaggio chiave da intrusioni bespoke a servizi standardizzati, dove l’innovazione non riguarda più l’exploit ma la psicologia dell’utente. La presenza di dashboard, metriche di conversione e aggiornamenti di prodotto mostra come il cybercrime adotti sempre più dinamiche tipiche del software commerciale.

In questo contesto, la difesa non può limitarsi a bloccare file o URL. Deve includere monitoraggio in tempo reale delle identità compromesse, intelligence sugli infostealer e capacità di interrompere i cicli di reinfezione. ErrTraffic non è solo un nuovo tool. È il segnale che il social engineering è entrato definitivamente nell’era dell’industrializzazione su scala.

Domande Frequenti su ErrTraffic

Che cos’è ErrTraffic

ErrTraffic è una piattaforma cybercriminale che industrializza la tecnica ClickFix, offrendo un servizio completo per ingannare gli utenti e distribuire malware tramite social engineering avanzato.

Perché ErrTraffic è considerato una minaccia rilevante

Perché abbassa drasticamente la barriera tecnica per campagne sofisticate, raggiungendo tassi di conversione fino al 60% e trasformando siti compromessi in vettori persistenti di infezione.

In cosa ErrTraffic è diverso dai malware tradizionali

Non sfrutta exploit tecnici diretti, ma induce l’utente a eseguire manualmente comandi legittimi, aggirando browser ed EDR attraverso il comportamento umano.

Qual è il rischio principale per aziende e organizzazioni

La compromissione iniziale tramite infostealer che alimenta un ciclo auto-sostenente di accessi non autorizzati, spionaggio, ransomware e intrusioni successive.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.