L’ecosistema crypto ha chiuso il 2025 con due incidenti gravi e ravvicinati che hanno colpito sia l’infrastruttura wallet sia i protocolli DeFi: la compromissione dell’estensione browser di Trust Wallet e l’attacco che ha portato al drenaggio di circa 39 milioni di euro da Unleash Protocol dopo un hijack del multisig. Due eventi distinti, ma uniti da un filo comune: la fragilità dei punti di controllo “fidati” su cui si regge gran parte della sicurezza Web3.

Nel primo caso, un aggiornamento malevolo dell’estensione per Google Chrome ha esposto gli utenti a furti di fondi; nel secondo, la compromissione delle chiavi di governance ha consentito agli attaccanti di svuotare i treasury del protocollo. Insieme, i due episodi offrono una fotografia precisa delle minacce che oggi gravano su wallet, DAO e smart contract.

Cosa leggere

L’incidente dell’estensione Trust Wallet per browser

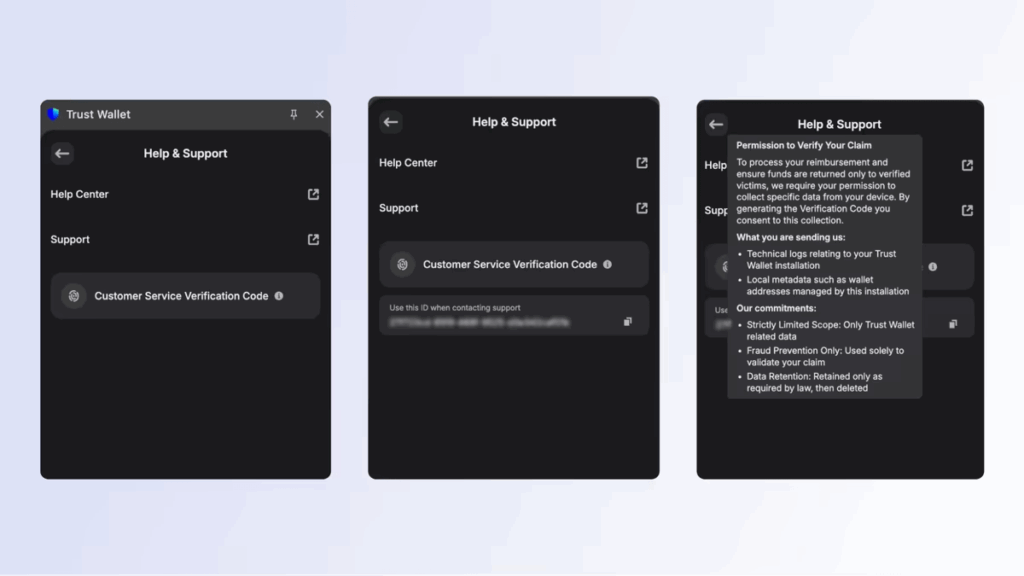

Trust Wallet ha confermato un incidente di sicurezza che ha coinvolto l’estensione browser, individuato dopo segnalazioni della community e analisi indipendenti. Secondo la ricostruzione ufficiale, una versione compromessa dell’estensione è stata distribuita tramite il canale di aggiornamento, consentendo agli attaccanti di intercettare operazioni sensibili e drenare fondi dagli account degli utenti.

Il problema non ha riguardato l’infrastruttura core del wallet, né le applicazioni mobile, ma lo strato di distribuzione e aggiornamento dell’estensione, dimostrando come il rischio maggiore non risieda sempre nel codice principale, bensì nei meccanismi di delivery. Trust Wallet ha rimosso la versione incriminata, rilasciato un aggiornamento correttivo e invitato gli utenti a revocare autorizzazioni e trasferire i fondi su nuovi indirizzi.

L’incidente ha riacceso l’attenzione su un tema spesso sottovalutato: le estensioni browser rappresentano un vettore di attacco privilegiato, perché vivono in un contesto altamente permissivo e vengono percepite come affidabili dagli utenti, soprattutto quando provengono da brand noti.

Supply chain e fiducia nel browser

Il caso Trust Wallet si inserisce in una categoria sempre più frequente di attacchi alla supply chain software, dove l’obiettivo non è violare direttamente il servizio, ma intercettare il processo di aggiornamento. Un’estensione firmata e distribuita tramite store ufficiali gode di un livello di fiducia elevato, che gli attaccanti sfruttano per superare le difese psicologiche degli utenti.

Nel contesto crypto, questo rischio è amplificato: un singolo permesso malevolo può tradursi in accesso immediato agli asset, senza possibilità di chargeback o recupero. L’episodio dimostra come la sicurezza del wallet non sia sufficiente se l’ambiente di esecuzione, il browser, resta un anello debole.

L’attacco a Unleash Protocol e il drenaggio da 39 milioni

Parallelamente, l’ecosistema DeFi è stato scosso dall’attacco a Unleash Protocol, culminato nel furto di circa 39 milioni di euro. In questo caso, il vettore non è stato il codice degli smart contract in sé, ma il controllo del multisig utilizzato per la gestione dei fondi e delle operazioni critiche.

Gli attaccanti sono riusciti a hijackare le chiavi multisig, ottenendo le autorizzazioni necessarie per eseguire transazioni legittime dal punto di vista on-chain, ma fraudolente nella sostanza. Una volta acquisito il controllo, il drenaggio dei fondi è avvenuto rapidamente, sfruttando la natura permissionless della blockchain.

Secondo le analisi pubbliche, l’attacco evidenzia come la governance off-chain e la gestione delle chiavi restino uno dei punti più fragili dei protocolli decentralizzati, spesso più vulnerabili del codice stesso.

Multisig, DAO e il paradosso della decentralizzazione

Il caso Unleash Protocol mette in luce un paradosso strutturale del Web3: la decentralizzazione tecnica non elimina la concentrazione operativa. I multisig nascono per ridurre il rischio di una singola chiave compromessa, ma se le chiavi sono gestite in modo non isolato o da un numero ristretto di soggetti, diventano un bersaglio ad alto valore.

Quando un multisig viene violato, l’attacco non appare come un exploit, ma come un’operazione regolare. Questo rende inefficaci molte misure di monitoraggio automatico, che faticano a distinguere tra governance legittima e abuso di potere.

Impatti per utenti, protocolli e mercato

L’effetto combinato dei due incidenti ha avuto un impatto immediato sulla fiducia degli utenti. Nel caso Trust Wallet, anche chi non è stato direttamente colpito ha rivalutato l’uso delle estensioni browser per la gestione di asset significativi. Nel caso Unleash Protocol, l’episodio ha riaperto il dibattito sulla sicurezza dei treasury DeFi e sulla necessità di controlli più stringenti.

A livello di mercato, questi eventi contribuiscono a una percezione di rischio sistemico, con possibili effetti su adozione istituzionale e regolamentazione. Le autorità osservano con attenzione incidenti che combinano perdite elevate, governance opaca e difficoltà di recupero, elementi che rafforzano le pressioni per standard di sicurezza più rigidi.

Lezioni strutturali per l’ecosistema crypto

Dai due casi emergono alcune lezioni chiave. La prima è che la sicurezza non è mai monolitica: proteggere lo smart contract non basta se wallet, estensioni, chiavi e processi di aggiornamento restano esposti. La seconda è che la fiducia implicita nei tool più diffusi è un rischio in sé, perché crea target ad alto rendimento per gli attaccanti.

Infine, entrambi gli episodi mostrano come l’elemento umano e organizzativo resti centrale. Che si tratti di approvare un aggiornamento, custodire una chiave o gestire un multisig, la superficie di attacco è spesso fuori dalla blockchain.

Un segnale d’allarme per il 2026

La compromissione di Trust Wallet e il drenaggio di Unleash Protocol rappresentano un segnale d’allarme netto all’inizio del 2026. Wallet, protocolli e utenti sono chiamati a ripensare le proprie pratiche, riducendo l’esposizione dei browser, separando i ruoli di governance e adottando modelli di sicurezza più difensivi.

In un ecosistema che punta alla disintermediazione, questi incidenti ricordano che la fiducia va continuamente verificata, perché nel Web3 non esistono reti di protezione esterne. Quando un controllo salta, il danno è immediato, irreversibile e pubblico.

FAQ

Cosa è successo all’estensione browser di Trust Wallet?

Un aggiornamento compromesso dell’estensione browser di Trust Wallet ha consentito agli attaccanti di intercettare operazioni e drenare fondi dagli utenti. Il problema ha riguardato esclusivamente l’estensione, non le app mobile né l’infrastruttura core del wallet.

I fondi su Trust Wallet mobile sono stati colpiti?

No. Trust Wallet ha confermato che l’incidente ha interessato solo l’estensione browser. Le applicazioni mobile non risultano compromesse, ma agli utenti è stato comunque consigliato di revocare autorizzazioni e spostare i fondi per massima sicurezza.

Come è stato possibile drenare 39 milioni da Unleash Protocol?

Gli attaccanti hanno preso il controllo del multisig del protocollo, ottenendo le autorizzazioni necessarie per eseguire transazioni legittime on-chain. Non si è trattato di un bug nello smart contract, ma di una compromissione della governance e delle chiavi di controllo.

Perché gli attacchi alla supply chain crypto sono così pericolosi?

Perché colpiscono punti considerati “fidati”, come aggiornamenti software o sistemi di governance. Quando questi vengono compromessi, l’attacco appare legittimo e aggira molte difese automatiche, rendendo il furto rapido e difficilmente reversibile.

Cosa dovrebbero fare utenti e protocolli dopo questi incidenti?

Gli utenti dovrebbero limitare l’uso di estensioni browser per la custodia di asset rilevanti e separare wallet operativi da cold wallet. I protocolli, invece, devono rafforzare la gestione dei multisig, isolare le chiavi e introdurre controlli aggiuntivi sulla governance.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.