GoBruteforcer rappresenta una delle evoluzioni più rilevanti nel panorama delle botnet Linux modulari, combinando attacchi brute-force sistematici, configurazioni di default generate da AI e campagne di monetizzazione crypto. L’analisi condotta da Check Point Research evidenzia come, a partire dalla metà del 2025, una nuova variante abbia trasformato migliaia di server esposti in nodi attivi di scansione e intrusione, sfruttando in modo industriale password deboli, stack legacy e pattern di deployment ripetuti da modelli linguistici.

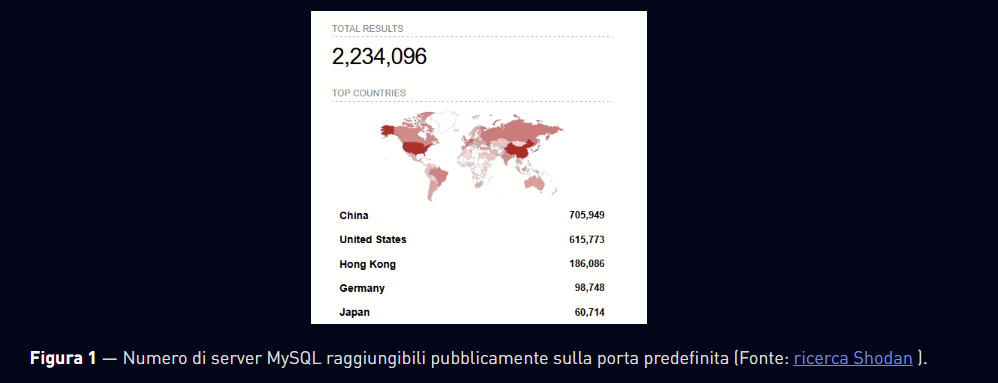

Le stime parlano di oltre 50.000 server Linux vulnerabili su Internet, un numero che colloca GoBruteforcer non come una minaccia opportunistica, ma come una infrastruttura criminale strutturata, capace di adattarsi rapidamente ai cambiamenti dell’ecosistema cloud e DevOps.

Cosa leggere

GoBruteforcer e l’architettura della botnet modulare

GoBruteforcer è scritto interamente in linguaggio Go, una scelta che garantisce portabilità multi-architettura, compilazione statica e prestazioni elevate su server Linux. La botnet si articola in due componenti principali: un IRC bot responsabile del controllo remoto e un modulo bruteforcer scaricato dinamicamente, incaricato delle scansioni e degli attacchi sulle superfici esposte.

Il bot IRC gestisce comandi remoti, aggiornamenti e orchestrazione, collegandosi a server C2 su porte non standard come 8080, utilizzando nickname dinamici e canali dedicati per architettura. I comandi supportati includono exec per l’esecuzione di shell remote, join e part dei canali, riconnessioni e messaggistica diretta, configurando di fatto una infrastruttura C2 persistente e flessibile.

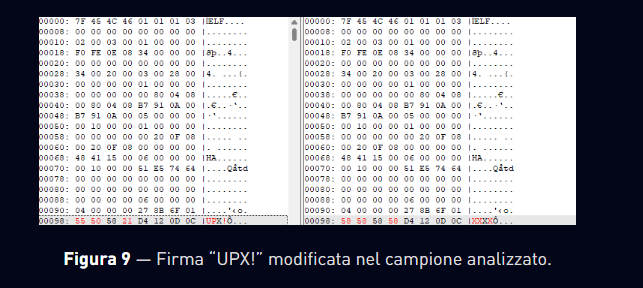

Il toolkit include anche una web shell PHP protetta da password, identificata da un hash SHA-256 specifico, caricata sui server compromessi come punto di accesso iniziale. I binari risultano packati con UPX e ulteriormente offuscati con Garbler, una combinazione che rende più complessa l’analisi statica e l’individuazione tramite firme tradizionali.

La variante del 2025 introduce miglioramenti significativi: nickname IRC meno prevedibili, rimozione dei comandi MODE per ridurre la visibilità sui server IRC, espansione degli handler di comando e l’introduzione di mutex basati su socket loopback, che garantiscono l’esecuzione di una sola istanza per host, evitando conflitti e instabilità.

Tecniche di mascheramento e persistenza sui server Linux

Uno degli aspetti più sofisticati di GoBruteforcer è il livello di evasione e mascheramento dei processi. Il malware utilizza chiamate come prctl per modificare il nome del processo, facendolo apparire come init o altri demoni di sistema. Parallelamente, sovrascrive la command line in /proc/[pid]/cmdline, riducendo la probabilità di individuazione durante controlli manuali o monitoraggi superficiali.

La persistenza è garantita copiando gli eseguibili in directory come /tmp, /var/tmp, /dev/shm e /run/lock, posizioni spesso ignorate nei controlli di sicurezza di base. Un cron job forza il riavvio del malware ogni 5 minuti, assicurando la sopravvivenza anche dopo kill manuali o riavvii parziali del servizio.

Il controllo di esecuzione singola avviene tramite socket mutex su loopback, tipicamente su porte come 51125, un metodo semplice ma efficace per impedire infezioni multiple sullo stesso host e mantenere la stabilità operativa della botnet.

Le campagne di attacco e il brute-force industrializzato

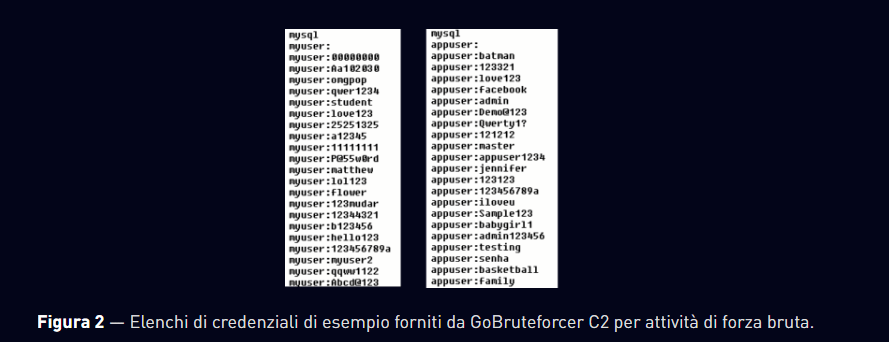

Le campagne GoBruteforcer si concentrano su quattro servizi principali: FTP, MySQL, PostgreSQL e phpMyAdmin, tutti frequentemente esposti su Internet con porte di default e configurazioni deboli. Il server C2 determina dinamicamente il target e invia liste di circa 200 credenziali, ruotate più volte a settimana. Il database sottostante contiene tra 375 e 600 password, organizzate in campagne diverse. Esistono spray generici con username comuni come appuser, myuser, service, web o guest, campagne settoriali crypto con nomi come cryptouser o crypto_app, e campagne specifiche per phpMyAdmin che insistono su root, wordpress e varianti come wordpress123.

Un aspetto critico è il riutilizzo di configurazioni generate da AI. Molti esempi di deployment prodotti da LLM propagano username ripetuti, password dimostrative e stack legacy come XAMPP, che espongono FTP e pannelli admin con credenziali predefinite. GoBruteforcer capitalizza su questa omogeneità, trasformando la standardizzazione indotta dall’AI in un moltiplicatore di rischio. Nel caso di FTP, il malware utilizza un set hardcoded di 22 credenziali, tra cui combinazioni come apache2:apache2, daemon:xampp, nobody:lampp e wordpress:123456, spesso derivate da tutorial pubblici e documentazione ufficiale.

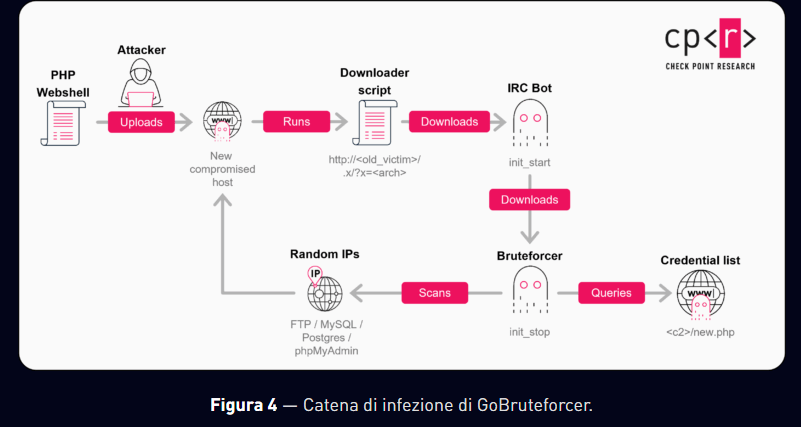

La catena di infezione tecnica

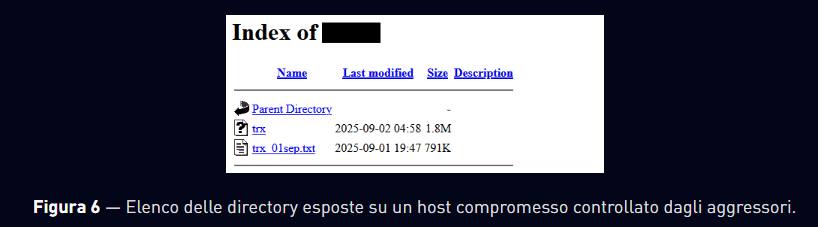

L’infezione tipica inizia da server FTP esposti, in particolare su installazioni XAMPP, dove directory come /opt/lampp conservano configurazioni deboli. Una volta ottenuto l’accesso, gli attaccanti caricano la web shell PHP nel webroot e utilizzano uno script downloader per recuperare il bot IRC, compilato in modo architecture-specific per x86-64, x86 e ARM. Il bot si connette a server C2 come 190.14.37.10:8080, 93.113.25.114:8080 o domini dinamici su :8080, utilizzando nickname strutturati con flag casuali, CPU count e hostname. Dopo il join dei canali dedicati, il bruteforcer viene attivato con pool di worker che, su x86-64, raggiungono 95 thread concorrenti, ciascuno assegnato a un IP pubblico.

Gli IP target sono randomizzati, con esclusione esplicita di range privati, multicast, e persino di provider come AWS e DoD US, segno di una strategia mirata a ridurre l’attenzione e massimizzare il ritorno. I timeout di connessione di 2 secondi e l’uso di connessioni non cifrate permettono al malware di raggiungere circa 20 IP al secondo, mantenendo un traffico outbound inferiore a 64 kb/s, sufficiente a eludere molti sistemi di rilevamento basati su volume.

Monetizzazione crypto e analisi on-chain

GoBruteforcer non si limita al controllo dei server compromessi, ma li utilizza come piattaforma per campagne crypto mirate. Su host infetti sono stati individuati tool Go per il bilanciamento e lo sweep di wallet, in particolare su TRON e BSC, con file contenenti circa 23.000 indirizzi TRON.

L’analisi on-chain collega i proventi a wallet specifici, tra cui un indirizzo TRON che riceve fondi da database crypto compromessi e un wallet BSC che accumula asset nel tempo. Questo dimostra che le campagne non sono sperimentali, ma operazioni redditizie e continuative, alimentate da furti sistematici di credenziali e chiavi.

Implicazioni di sicurezza e raccomandazioni operative

GoBruteforcer evidenzia una convergenza pericolosa tra automazione AI, stack legacy e scarsa igiene delle credenziali. La diffusione di esempi di configurazione vulnerabili, amplificata dai modelli linguistici, abbassa drasticamente la barriera d’ingresso per campagne su larga scala.

La mitigazione richiede hardening dei servizi internet-facing, eliminazione delle password di default, revisione manuale delle configurazioni generate da AI, e monitoraggio continuo di FTP, database e pannelli admin esposti. La rotazione delle credenziali, la disabilitazione dei servizi non necessari e il controllo delle directory temporanee diventano misure essenziali.

L’evoluzione di GoBruteforcer dimostra che le botnet modulari stanno diventando piattaforme adattive, capaci di integrare offuscamento avanzato, persistenza aggressiva e monetizzazione crypto. In questo scenario, la sicurezza dei server Linux non può più essere considerata un’attività reattiva, ma un processo continuo di revisione e controllo, soprattutto in ambienti costruiti o documentati con l’aiuto dell’AI.

Domande frequenti su GoBruteforcer

Perché GoBruteforcer è particolarmente efficace contro server Linux moderni?

Perché combina brute-force automatizzato, configurazioni di default generate da AI e stack legacy, colpendo ambienti apparentemente moderni ma costruiti su basi insicure.

Quali servizi sono maggiormente presi di mira da GoBruteforcer?

Principalmente FTP, MySQL, PostgreSQL e phpMyAdmin, soprattutto quando esposti su porte di default con password deboli o predefinite.

In che modo GoBruteforcer garantisce la persistenza sul sistema?

Attraverso cron job ogni 5 minuti, copie dei binari in directory temporanee, mascheramento dei processi e mutex socket-based che impediscono esecuzioni multiple.

Qual è il legame tra GoBruteforcer e le campagne crypto?

I server compromessi vengono usati per sweep di wallet TRON e BSC, con fondi tracciabili on-chain, dimostrando una monetizzazione diretta e continuativa delle infezioni.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.