Diesel Vortex è il nome che gli analisti di Have I Been Squatted, insieme a Ctrl-Alt-Intel, assegnano a un’operazione di cybercrime che tra settembre 2025 e febbraio 2026 colpisce aziende di freight e logistica negli Stati Uniti e in Europa con una combinazione che il settore conosce bene ma raramente vede a questo livello di industrializzazione: spearphishing, voice phishing e furto di credenziali “in tempo reale” per intercettare anche i codici multi-fattore mentre vengono digitati. L’obiettivo non è la visibilità, ma il denaro che si muove tra carrier, broker e piattaforme, dove una deviazione di fattura o un double-brokering possono sparire dentro un flusso legittimo prima ancora che qualcuno capisca di essere stato truffato. Il dettaglio che rende Diesel Vortex diverso dalla massa non è soltanto il numero di domini o il volume di email raccolte. È la struttura: una piattaforma PhaaS chiamata GlobalProfit, pubblicizzata con un’identità che strizza l’occhio al linguaggio del trucking statunitense, e un’organizzazione che somiglia a un’impresa: ruoli, call center, supporto mail, programmatori, rivenditori, listini e obiettivi. In mezzo, canali Telegram con webhook e log in lingua armena, ma con segnali d’infrastruttura e metadati che puntano verso un ecosistema russo e verso una filiera criminale motivata soprattutto dal profitto.

Cosa leggere

Dalla scoperta alla radiografia: il “regalo” della directory .git esposta

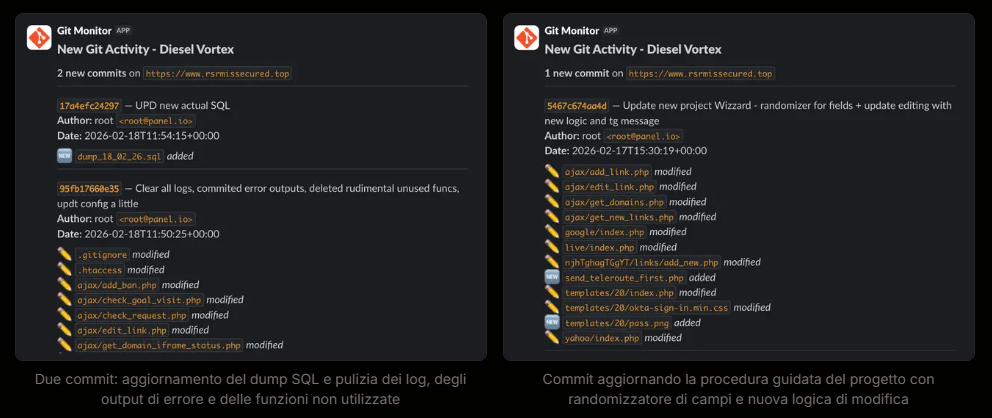

La svolta dell’indagine nasce da un errore che, nel 2026, continua a essere devastante: una directory .git esposta su un dominio typosquat. Have I Been Squatted individua cluster di domini e trova un repository recuperabile, usando strumenti di estrazione che permettono di ricostruire la codebase completa. Dentro non c’è solo un template phishing. C’è l’intero impianto: pannelli, logica di cloaking, regole anti-rilevamento, bot Telegram, database e perfino dump SQL. L’indagine parla di un dump da 36,6 MB datato 4 febbraio 2026, cioè praticamente in tempo reale rispetto all’attività osservata. È qui che Diesel Vortex smette di essere una serie di incidenti sparsi e diventa un’operazione osservabile dall’interno. Quando esce il codice, escono anche i flussi: quali piattaforme vengono imitate, come vengono gestite le credenziali, quali controlli scattano per evitare ricercatori e vendor security, e soprattutto come viene monetizzato il bottino.

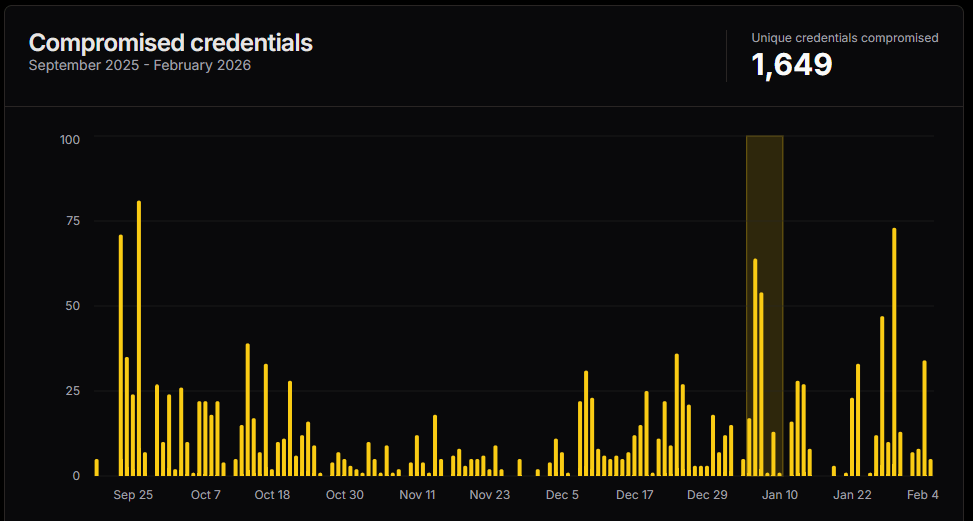

L’impatto numerico: credenziali, domini e contatti industrializzati

La metrica raccontata dagli analisti è quella di una macchina che lavora su scala. Diesel Vortex avrebbe raccolto 3.474 paia di credenziali, di cui 1.649 uniche, e tracciato 9.016 IP di visitatori unici. I domini phishing arrivano a 52, con una raccolta di contatti che sale a 75.840 email, di cui 57.092 uniche. Questi numeri non descrivono un gruppo “fortunato”, descrivono un funnel che funziona, dove il typosquatting e l’ingegneria sociale alimentano continuamente la base di vittime e potenziali target secondari. Sul fronte frodi, emerge anche un tentativo strutturato di abuso su Electronic Funds Source (EFS), con 35 operazioni legate a cheque fraud. È un dettaglio che lega la fase cyber alla fase finanziaria: l’infrastruttura non esiste per rubare password e basta, esiste per spostare soldi e coprire le tracce mentre la supply chain logistica continua a funzionare.

Le piattaforme imitate: load board Usa e freight exchange europei nello stesso mirino

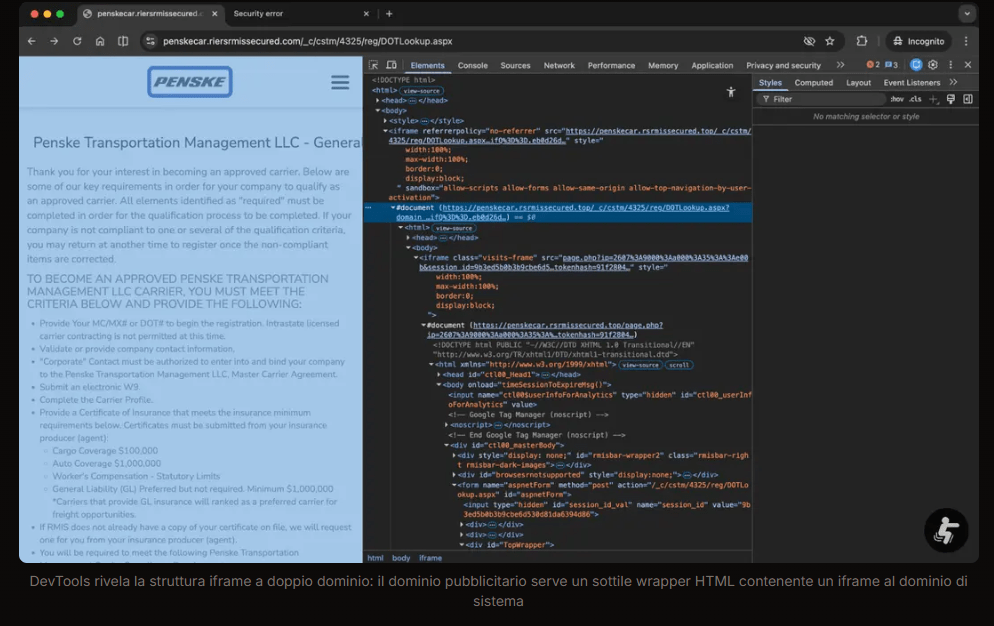

Diesel Vortex si muove dove il settore freight concentra lavoro e pagamenti. Nel perimetro statunitense compaiono piattaforme come DAT Truckstop, oltre a riferimenti legati a fleet e servizi logistici come Penske Logistics e sistemi connessi al mondo fuel card e fondi come EFS. Sul fronte europeo, l’operazione mira a marketplace e freight exchange come Timocom e ad altre piattaforme di intermediazione che, per natura, vivono di login e di fiducia tra parti. Il punto è che non stiamo parlando di un attacco “casuale” a grandi brand per fare rumore. È un attacco di settore, calibrato su chi gestisce spedizioni, rate confirmation, pagamenti, documentazione e tempi strettissimi. E quando i tempi sono stretti, la verifica rallenta. È lì che il phishing diventa più efficace.

Il cuore dell’operazione: vishing per intercettare l’MFA mentre lo digiti

L’elemento più pericoloso, perché aggira l’illusione di sicurezza data dal multi-fattore, è la combinazione tra phishing e voice phishing. Diesel Vortex non si limita a rubare username e password. Gli operatori entrano in gruppi Telegram del settore trucking, usano l’identità di piattaforme legittime e “assistono” le vittime in una fase critica: la raccolta del codice 2FA/MFA in tempo reale. Questo modello è devastante perché sfrutta un principio semplice: molti MFA, soprattutto SMS e TOTP, non sono phishing-resistant. Se il criminale riceve il codice subito, può usarlo subito. E nel freight, “subito” significa reindirizzare una fattura, confermare una rate, impostare un nuovo metodo di pagamento o avviare un double-brokering prima che l’altra parte si accorga della modifica.

Il risultato operativo è un mix di frodi tipiche del settore: reindirizzamento delle fatture, manipolazione delle informazioni di spedizione, double-brokering, furto fondi e accesso a dati personali e commerciali. Non è un attacco che punta a bloccare l’azienda, è un attacco che punta a farla lavorare mentre qualcuno drena valore in silenzio.

GlobalProfit: phishing-as-a-service venduto ad altri, con listini e ruoli

La scoperta più indicativa del livello di maturità è la natura di servizio. GlobalProfit viene descritto come una piattaforma PhaaS venduta ad altri operatori, con opzioni, personalizzazioni e una struttura commerciale. Nella documentazione interna emergono ruoli e una divisione del lavoro: call center per il vishing, supporto mail per le campagne, programmatori per mantenere i template e per ruotare domini, personale dedicato a trovare driver e carrier da colpire.

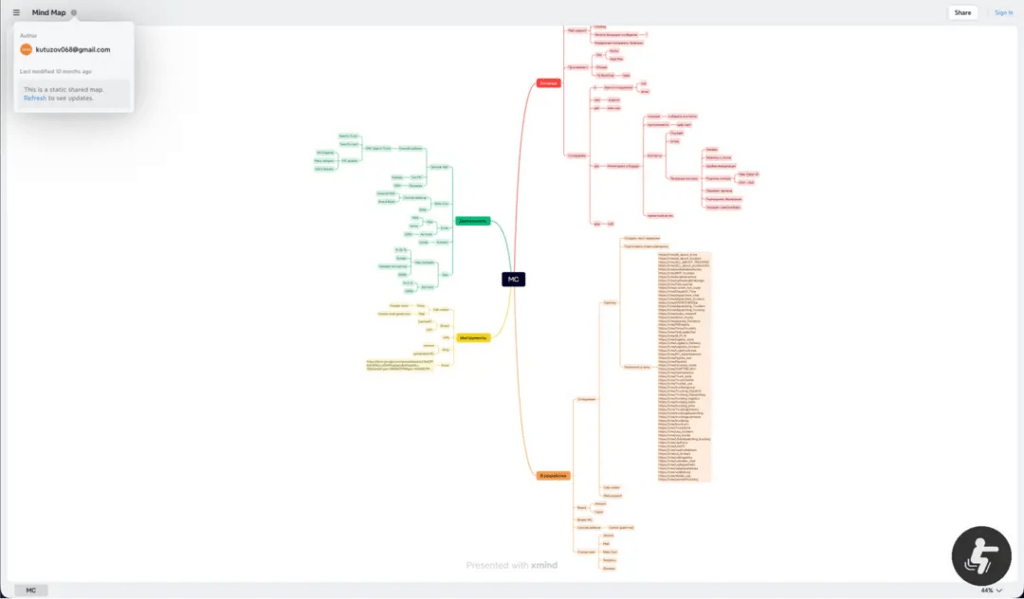

Spunta perfino una mappa mentale che descrive metodi di acquisizione e ricavi, con percentuali per reseller e pricing per specifiche attività, inclusa la “contact interception” su board e attività di outsourcing. È il modello “franchising” del phishing: una piattaforma centrale che fornisce strumenti, e una rete di operatori che la usa per monetizzare. In questo scenario, Diesel Vortex non è solo un gruppo, è un abilitatore.

L’infrastruttura: cloaking a più stadi, rotazione domini e anti-rilevamento

Diesel Vortex costruisce un’infrastruttura progettata per resistere alle analisi superficiali. I domini “system” compaiono su TLD come .top e .icu, mentre l’esposizione pubblica viene “pubblicizzata” su domini .com con un uso strategico di iframe, così da ridurre la probabilità che browser e controlli automatici mostrino avvisi immediati. In pratica, la vittima vede un front-end credibile, ma il contenuto reale arriva da un dominio secondario, con token di validazione e logiche di scadenza che impediscono ai crawler di replicare la sessione.

Il funnel viene descritto come multistadio, con filtri su IP e user-agent, blocchi per ISP e ASN noti, ban list, parametri obbligatori e controlli HMAC a TTL breve. È un tentativo di “separare” utenti reali e ricercatori, riducendo l’esposizione a scansioni e sandbox. È anche il motivo per cui la fuga del repository e del database diventa così rilevante: toglie al gruppo l’unico vantaggio che conta, cioè la segretezza dei meccanismi.

Un altro elemento tipico dell’industrializzazione è l’abuso di servizi legittimi: GitLab per repository e workflow, Telegram per console e bot, provider come Zoho e Zeptomail per l’invio, e piattaforme di intelligence IP per filtrare accessi. Quando l’infrastruttura vive su servizi diffusi, la detection diventa più complicata perché la linea tra abuso e uso normale si assottiglia.

Takedown e collaborazione: quando la threat intel diventa operativa

L’indagine non resta chiusa in un report. La collaborazione citata con team come Google Threat Intelligence e Cloudflare, insieme ad altri soggetti tecnici che forniscono dati e supporto, porta a un takedown dell’operazione. È un passaggio importante: nel 2026 molti gruppi non vengono “fermati” da un singolo intervento, ma da una somma di azioni coordinate che includono segnalazioni, sospensioni di domini, interventi su hosting e chiusura di canali di distribuzione. Eppure, qui c’è un punto che vale più della cronaca del takedown: Diesel Vortex mostra quanto il freight sia un target ideale perché combina identità, pagamenti, urgenza e fiducia tra parti. Se l’operazione è durata almeno cinque mesi, significa che in quel tempo la macchina ha avuto spazio per iterare, correggersi e scalare. E se il modello è PhaaS, significa che altri tenteranno di replicarlo.

Perché il freight è così vulnerabile: l’MFA non basta se non è resistente al phishing

La lezione più dura per il settore è questa: MFA tradizionale non è un talismano. Se l’attacco include vishing e intercettazione in tempo reale, TOTP e SMS diventano solo un ostacolo temporaneo. La difesa deve spostarsi verso forme di autenticazione phishing-resistant, come FIDO2, passkeys e controlli di contesto che rendano inutile il codice rubato. Ma la componente tecnica da sola non basta, perché Diesel Vortex gioca sul fattore umano e sul canale operativo del settore, cioè i gruppi e le comunicazioni in tempo reale. Per questo, l’elemento strutturale è la governance: ruoli, procedure per la modifica dei pagamenti, verifiche out-of-band, e controlli sulle rate confirmation che non dipendano dalla singola persona sotto pressione. Nel 2026 Diesel Vortex racconta una realtà che il freight conosce, ma che spesso tratta come rumore di fondo: la frode digitale è un problema di supply chain. E quando la supply chain si digitalizza, i criminali non cercano di fermarla. Cercano di cavalcarla.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.