Dohdoor è la nuova backdoor individuata da Cisco Talos, attiva dal dicembre 2025 e attribuita al cluster UAT-10027, che colpisce organizzazioni nei settori istruzione e sanità negli Stati Uniti attraverso una catena di attacco multi-stadio sofisticata. Il malware utilizza DNS-over-HTTPS (DoH) per le comunicazioni C2, abusa di living-off-the-land binaries per il sideload e nasconde l’infrastruttura dietro Cloudflare, combinando evasione di rete e stealth endpoint. La campagna dimostra un livello tecnico elevato: esecuzione riflessiva in memoria, decrittazione custom, unhooking di syscall e process hollowing su binari Windows legittimi. L’obiettivo non è il rumore, ma la persistenza invisibile in ambienti critici che gestiscono dati sensibili.

Cosa leggere

Catena di attacco multi-stadio e sideload DLL

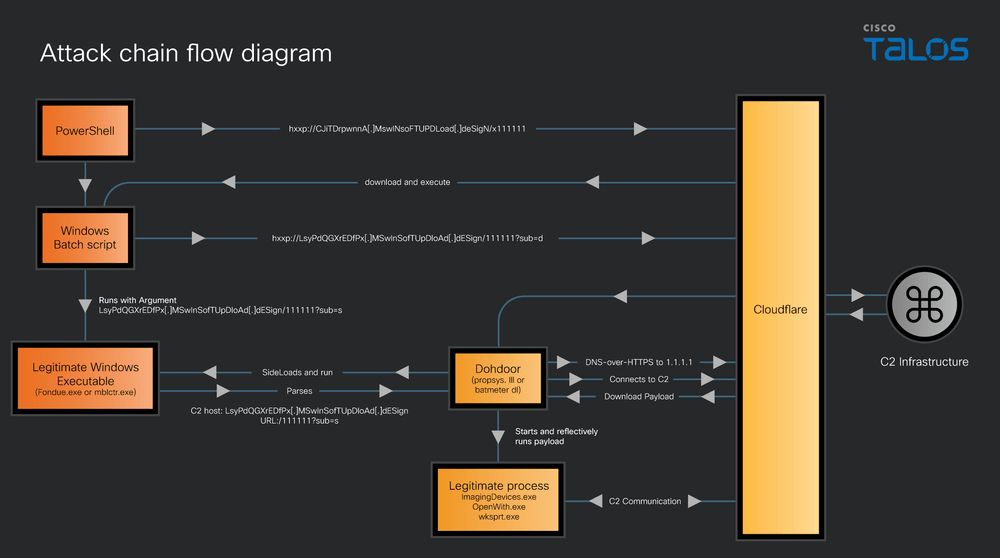

Secondo Talos, l’accesso iniziale avviene probabilmente tramite phishing di ingegneria sociale. Un link o allegato porta all’esecuzione di uno script PowerShell che utilizza curl.exe con URL codificati per scaricare un file .bat o .cmd da un server di staging remoto. Il batch crea un workspace nascosto in percorsi come C:\ProgramData o C:\Users\Public, quindi scarica una DLL malevola camuffata da libreria legittima, ad esempio propsys.dll o batmeter.dll. La DLL viene poi sideloadata in eseguibili Windows legittimi come Fondue.exe, mblctr.exe o ScreenClippingHost.exe, attivando il backdoor.

L’esecuzione avviene con parametri che includono URL C2 come /111111?sub=s o /X111111?sub=s, mentre il download iniziale della DLL utilizza pattern come /111111?sub=d. La fase finale include operazioni di anti-forensics: cancellazione delle chiavi RunMRU, svuotamento della clipboard e auto-eliminazione dei file temporanei.

Comunicazioni C2 con DNS-over-HTTPS e Cloudflare

Il tratto distintivo di Dohdoor è l’uso di DNS-over-HTTPS per risolvere domini C2. Le query DNS vengono incapsulate su HTTPS porta 443 verso il servizio DNS di Cloudflare, utilizzando header come User-Agent: insomnia/11.3.0 e Accept: application/dns-json. Il malware effettua richieste GET per record A e AAAA, analizza la risposta JSON cercando il campo Answer e ne estrae l’indirizzo IP. Con l’IP risolto, stabilisce un tunnel HTTPS verso il server C2 usando user-agent come curl/7.88 o curl/7.83.1. I subdomain C2 imitano aggiornamenti Microsoft o sistemi di sicurezza, con nomi come MswInSofTUpDloAd o DEEPinSPeCTioNsyStEM, sfruttando capitalizzazione irregolare in TLD non tradizionali come .OnLiNe, .DeSigN e .SoFTWARe per aggirare blocklist basate su string matching. Talos ha osservato un JA3S hash 466556e923186364e82cbdb4cad8df2c e un certificato TLS con seriale 7FF31977972C224A76155D13B6D685E3, elementi compatibili con infrastrutture che ricordano configurazioni predefinite di Cobalt Strike.

Analisi tecnica del backdoor e process hollowing

La DLL a 64 bit risulta compilata il 25 novembre 2025 e contiene una stringa debug che fa riferimento a C:\Users\diablo\Desktop\SimpleDll\TlsClient.hpp, possibile indicatore dell’ambiente di sviluppo. Dohdoor risolve le API Windows tramite lookup hash-based, evitando stringhe esplicite e riducendo la rilevabilità tramite firme statiche. Dopo aver scaricato il payload cifrato, lo decritta con un algoritmo XOR-SUB custom, con rapporto di espansione 4:1, chiave da 32 byte e costante 0x26, utilizzando anche istruzioni SIMD per elaborazioni a blocchi da 16 byte. Il payload viene iniettato in processi legittimi tramite process hollowing in stato sospeso, prendendo di mira percorsi come C:\Windows\System32\OpenWith.exe, wksprt.exe, ImagingDevices.exe e wab.exe. Per eludere l’EDR, il malware effettua un unhooking diretto delle syscall. Localizza ntdll.dll tramite hash 0x28cc, individua NtProtectVirtualMemory con hash 0xbc46c894, confronta i primi 32 byte con lo stub standard 4C 8B D1 B8 FF 00 00 00 e applica una patch come B8 BB 00 00 00 C3 per creare uno stub syscall diretto. Questo approccio riduce drasticamente la visibilità delle chiamate di sistema monitorate da soluzioni di sicurezza tradizionali.

Indicatori di compromissione e firme disponibili

Talos ha pubblicato gli IOC su GitHub, includendo firme ClamAV come Win.Loader.Dohdoor-10059347-0, Win.Loader.Dohdoor-10059535-0, Ps1.Loader.Dohdoor-10059533-0 e Ps1.Loader.Dohdoor-10059534-0. Le regole Snort2 65950, 65951, 65949 e Snort3 301407, 65949 coprono traffico e pattern specifici. Ulteriori indicatori includono gli URL /111111?sub=d, /111111?sub=s, /X111111?sub=s, i nomi DLL camuffati, i processi abusati e il JA3S citato. Il pattern di capitalizzazione irregolare nei subdomain e nei TLD rappresenta un ulteriore segnale utile per threat hunting avanzato.

Mitigazioni e raccomandazioni operative

Cisco Talos raccomanda monitoraggio specifico per esecuzioni anomale di PowerShell con curl.exe, creazione di workspace nascosti, sideload di DLL sospette e traffico DoH verso Cloudflare con header non standard. Le difese devono includere logging approfondito di PowerShell, ispezione del traffico HTTPS anomalo, monitoraggio di process hollowing su binari di sistema e rilevamento di patch non autorizzate su ntdll.dll. La combinazione tra DoH stealth, infrastruttura Cloudflare, decrittazione custom e unhooking syscall rende Dohdoor una minaccia altamente sofisticata. Per organizzazioni di istruzione e sanità, la segmentazione di rete, la formazione anti-phishing e il monitoraggio continuo restano elementi fondamentali per ridurre la superficie di attacco.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.