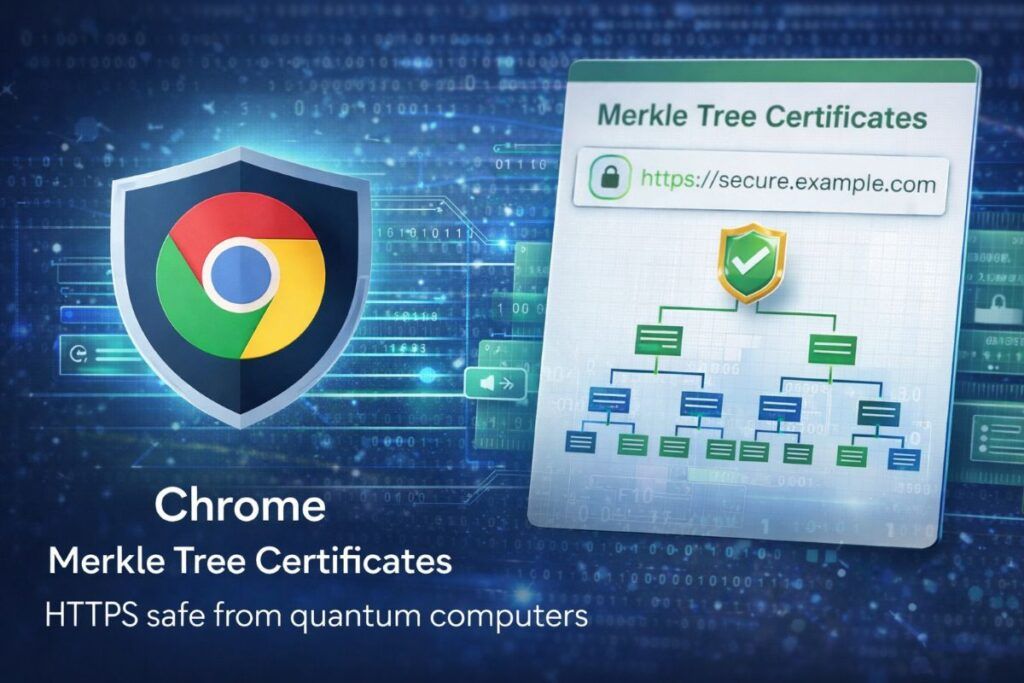

Il browser più utilizzato al mondo cambia strategia sulla sicurezza di HTTPS in vista dell’era quantistica. Google Chrome annuncia un programma strutturato per rendere le connessioni quantum-safe, introducendo i Merkle Tree Certificates (MTC) come alternativa architetturale ai certificati X.509 tradizionali con algoritmi post-quantum. L’obiettivo è chiaro: proteggere il web dai futuri computer quantistici senza trasformare ogni handshake TLS in un carico ingestibile di dati e latenza. La mossa arriva dal team Chrome Secure Web and Networking e si fonda su un principio pragmatico: la crittografia post-quantum è più “pesante” in termini di dimensioni delle chiavi e firme. Se si inseriscono direttamente questi algoritmi nei certificati X.509 tradizionali, l’impatto su banda e performance può diventare significativo. Chrome sceglie quindi di non inserire certificati post-quantum classici nel Chrome Root Store attuale, ma di costruire un modello nuovo attorno ai MTC sviluppati nel gruppo di lavoro IETF PLANTS.

Cosa leggere

Merkle Tree Certificates: sicurezza post-quantum senza sovraccaricare TLS

I Merkle Tree Certificates cambiano la logica della catena di fiducia. Invece di trasmettere una catena completa di firme serializzate come avviene nel modello X.509, l’autorità di certificazione firma un unico Tree Head che rappresenta potenzialmente milioni di certificati. Il browser riceve solo una prova compatta di inclusione nell’albero Merkle. Il vantaggio è strutturale. La forza crittografica degli algoritmi post-quantum viene disaccoppiata dall’ingombro dei dati scambiati durante l’handshake TLS. L’utente finale non deve scaricare certificati di dimensioni molto maggiori per ottenere protezione avanzata. L’overhead nell’handshake resta vicino ai livelli attuali, mentre la resilienza contro attacchi quantistici cresce in modo significativo. In questo schema la trasparenza diventa proprietà intrinseca dell’emissione. Non è possibile emettere un certificato senza inserirlo in un albero pubblico. Le proprietà di sicurezza garantite oggi dall’ecosistema Certificate Transparency si ottengono senza dover aggiungere ulteriori costi di banda. Il modello elimina quindi uno dei principali ostacoli all’adozione su larga scala della crittografia post-quantum nel web pubblico. Chrome sta già sperimentando i MTC su traffico reale e collabora con partner come Cloudflare per verificare scalabilità, affidabilità e impatti sulle prestazioni. L’obiettivo dichiarato è mantenere il web “veloce e fluido” anche quando la protezione diventerà resistente ai computer quantistici.

Un rollout in tre fasi fino al 2027

Il passaggio ai MTC non avverrà in modo brusco. Chrome ha delineato un piano in tre fasi che si estende fino al 2027. La prima fase, già in corso, è uno studio di fattibilità con Cloudflare. Ogni connessione basata su MTC viene affiancata da un certificato X.509 tradizionale affidabile, così da garantire continuità e stabilità. Questo approccio fail-safe consente di misurare le prestazioni reali e verificare l’affidabilità dell’emissione senza esporre utenti e siti a rischi di incompatibilità. La seconda fase, prevista per il primo trimestre 2027, coinvolge gli operatori di CT Log con almeno un log “usable” in Chrome prima del 1° febbraio 2026. Questi operatori, già dotati di infrastrutture ad alta disponibilità e competenze operative consolidate, saranno invitati a partecipare al bootstrapping iniziale dei MTC pubblici. Le similitudini architetturali tra MTC e Certificate Transparency rendono questi soggetti particolarmente adatti a lanciare rapidamente il nuovo sistema. La terza fase, attesa per il terzo trimestre 2027, introduce formalmente il Chrome Quantum-resistant Root Store (CQRS). Questo nuovo trust store opererà in parallelo con l’attuale Chrome Root Program per gestire la transizione in modo controllato. In questa fase Chrome definirà i requisiti per l’onboarding di ulteriori autorità di certificazione nel root store quantum-resistant e introdurrà protezioni di downgrade opzionali per i siti che desiderano utilizzare esclusivamente certificati resistenti ai computer quantistici.

Un nuovo root store e nuove policy per un ecosistema più essenziale

L’introduzione del CQRS non è solo un aggiornamento tecnico. È l’occasione per ridefinire pratiche e policy dell’intero ecosistema di fiducia. Chrome dichiara di voler tornare ai principi primi, concentrandosi esclusivamente sugli elementi essenziali per stabilire una connessione sicura tra client e server. I workflow saranno basati unicamente su ACME, riducendo la complessità operativa e favorendo l’agilità crittografica. La comunicazione dello stato di revoca si sposterà verso un framework moderno, superando i CRL legacy e concentrandosi sugli eventi realmente critici come compromissioni di chiavi. Il browser esplora anche un modello di validazione del controllo dominio riproducibile e pubblico, dove le prove di dominio diventano verificabili in modo indipendente, sul modello di un DCV Monitor. Il concetto è semplice ma radicale: sostituire audit annuali e verifiche episodiche con monitoraggio continuo, trasparente e verificabile esternamente. Il modello di inclusione delle autorità di certificazione privilegerà l’eccellenza operativa dimostrata, con percorsi graduali come Mirroring Cosigners e DCV Monitors. L’oversight di terze parti evolverà verso un monitoraggio costante e basato su dati pubblici, riducendo la dipendenza da audit statici.

Supporto parallelo per X.509 e PKI private

Chrome non abbandona l’infrastruttura esistente. Il browser mantiene l’impegno verso i partner attuali del Chrome Root Store e faciliterà rotazioni di root per garantire che le gerarchie non quantum-resistant restino robuste e conformi alle policy. Per le PKI private non incluse nel Chrome Root Store, Chrome prevede di supportare certificati X.509 con algoritmi quantum-resistant entro la fine del 2026. Questo consente alle organizzazioni con infrastrutture interne di pianificare la transizione senza dover adottare immediatamente il modello MTC. Il nuovo Chrome Quantum-resistant Root Program opererà accanto all’attuale programma, assicurando una migrazione graduale e controllata. Chrome continuerà a partecipare attivamente a organismi di standardizzazione come IETF e C2SP, con l’intento di riportare negli standard l’esperienza maturata durante il deployment reale.

Un web pronto per l’era quantistica

Il programma HTTPS quantum-safe di Chrome rappresenta uno dei tentativi più concreti di preparare l’infrastruttura del web alla minaccia dei computer quantistici senza compromettere l’esperienza utente. I MTC mantengono le proprietà di trasparenza della Certificate Transparency, riducono l’overhead nell’handshake TLS e permettono di adottare algoritmi post-quantum robusti senza penalizzare banda e latenza. Il nuovo root store dedicato offre un ambiente ottimizzato per il web moderno, mentre il supporto parallelo per infrastrutture esistenti garantisce continuità operativa. La collaborazione con Cloudflare e il coinvolgimento degli operatori CT qualificati accelerano il percorso verso un ecosistema HTTPS resiliente. La transizione non sarà immediata, ma la roadmap fino al 2027 indica una direzione chiara: rendere la sicurezza post-quantum una caratteristica strutturale del web, non un aggiornamento cosmetico.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.