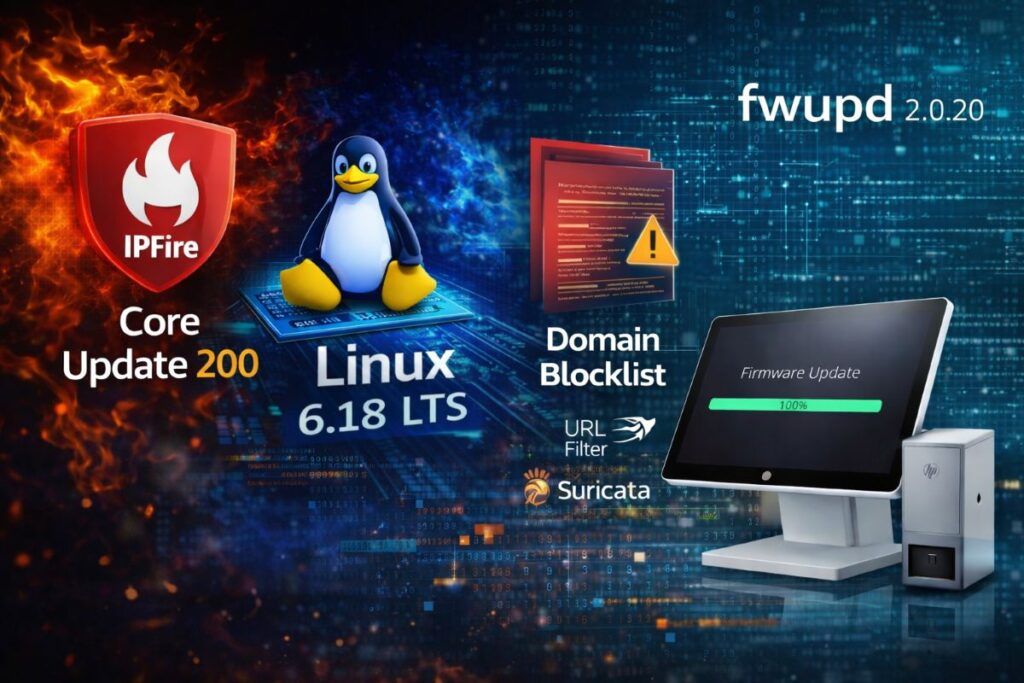

Nel marzo 2026 due aggiornamenti indipendenti, ma legati dallo stesso obiettivo operativo, danno un segnale chiaro a chi amministra reti e parchi hardware su Linux: la sicurezza non è solo patchare vulnerabilità, è anche ridurre attrito e aumentare prevedibilità. Da una parte IPFire 2.29 Core Update 200 porta il firewall open source su Linux 6.18 LTS e introduce una nuova IPFire Domain Blocklist pensata per sostituire la storica Shalla list ormai ritirata. Dall’altra fwupd 2.0.20 amplia la compatibilità con dispositivi enterprise e consumer, aggiunge supporto ufficiale per HP Engage One G2 Advanced Hub e rifinisce performance e controlli interni. Il punto comune è pragmatico: bloccare meglio ciò che va bloccato sul perimetro web e aggiornare firmware in modo più affidabile, senza trasformare la manutenzione in un incidente.

Cosa leggere

IPFire non cambia solo kernel: cambia la filosofia della blocklist

Il Core Update 200 arriva a circa due mesi dal precedente e si presenta come un aggiornamento che lavora su due livelli. Il primo è l’infrastruttura di base, con il passaggio a Linux 6.18 LTS, che viene associato a miglioramenti generali su throughput di rete e latenza e a un filtraggio pacchetti più efficiente. In un firewall, soprattutto in ambienti SOHO evoluti e in piccole realtà enterprise, questo tipo di progresso non si misura tanto in “benchmark”, quanto in stabilità sotto carico, gestione dei picchi e comportamento prevedibile quando aumentano connessioni e regole. Il secondo livello, quello più strategico, è l’introduzione della IPFire Domain Blocklist (DBL). Qui il messaggio è quasi politico: una lista di dominio non può essere un asset esterno su cui dipendere senza controllo, soprattutto quando diventa parte del ciclo di sicurezza quotidiano. La DBL viene descritta come soluzione open source e comunitaria, integrata direttamente in URL Filter e in Suricata. Michael Tremer collega esplicitamente la nascita del progetto al vuoto lasciato dalla Shalla list, e l’impostazione è chiara: offrire una base affidabile per bloccare categorie diverse, dal malware ai social network fino ai contenuti adult, con un modello più sostenibile nel tempo. Per chi gestisce firewall in produzione, questa novità conta perché riduce una fragilità tipica: quando una lista “storica” sparisce o cambia policy, l’amministratore è costretto a reagire in emergenza. Una blocklist gestita e integrata dal progetto stesso rende l’aggiornamento più lineare e meno dipendente da variabili esterne.

Cosa cambia nella gestione quotidiana: Unbound, PPP, Suricata e reporting

Accanto a kernel e DBL, il Core Update 200 introduce una serie di modifiche che parlano direttamente a chi vive l’operatività. Unbound ora avvia un thread per ogni core della CPU, una scelta che punta a migliorare la capacità del proxy DNS di reggere carichi più alti, soprattutto in reti con molte richieste parallele. PPP invia pacchetti LCP keep-alive solo quando non c’è traffico, riducendo rumore e potenziali effetti collaterali su linee o link più “delicati”. Sul fronte IDS, Suricata pulisce automaticamente le signature inutilizzate, una funzione che può sembrare marginale finché non si gestiscono aggiornamenti frequenti e set di regole in crescita, dove il rischio di accumulo e incoerenza è reale. Anche il reporting viene raffinato: il reporter include ora il nome host negli alert per DNS, HTTP, TLS o QUIC nelle email e nei report PDF. In pratica, l’allarme diventa più contestuale, quindi più azionabile, e riduce il tempo che un amministratore deve spendere per ricostruire “chi” stava facendo “cosa”. C’è poi una nota che interessa nicchie specifiche ma che spesso ricompare in contesti industriali e legacy: IPFire reintroduce il supporto alle reti wireless 802.11a/g. In parallelo, OpenVPN non include più MTU e CA nei file di configurazione client, una scelta che mira a semplificare e ridurre variabili che, in alcuni scenari, generano incompatibilità o errori di configurazione.

Aggiornare IPFire: immagini nuove o update via web, senza cambiare abitudini

Dal punto di vista della distribuzione, il progetto mantiene il percorso più lineare possibile. Gli amministratori possono scaricare immagini ISO o USB per x86_64 e AArch64 dal sito ufficiale e, per chi è già in produzione, l’aggiornamento avviene direttamente dall’interfaccia web di IPFire. È un dettaglio che conta perché evita la frizione tipica di molti firewall open source: la patch deve essere semplice, altrimenti viene rimandata, e rimandare patch su un perimetro è quasi sempre il modo più rapido per accumulare rischio.

fwupd 2.0.20: più supporto hardware, meno attrito negli aggiornamenti firmware

Se IPFire lavora sul perimetro, fwupd 2.0.20 lavora su un altro punto che spesso diventa sottovalutato finché non esplode: il firmware. Aggiornare firmware su Linux, in molti ambienti, è ancora una procedura che richiede eccezioni, tool vendor e finestre di manutenzione. fwupd prova da anni a ridurre questo attrito, e la 2.0.20 aggiunge supporto ufficiale per l’HP Engage One G2 Advanced Hub, oltre al PixArt PJP274 sui laptop Framework e a diversi dispositivi Jabra GNP. L’aggiornamento non si limita al supporto. fwupd introduce la possibilità di modificare la dimensione AMD UMA carveout, avvisa quando utilizza la funzionalità blocked-firmware e accelera il calcolo del checksum CAB del 21%, oltre a verificare la dimensione uncompressed durante la decompressione dei file CAB. Sono ottimizzazioni che, in un ambiente dove si gestiscono più endpoint, si traducono in tempi più prevedibili e in meno casi ambigui.

Sicurezza e robustezza: fix, regressioni e controlli più stretti

fwupd 2.0.20 include anche correzioni mirate, tra cui una regressione CCGX DMC sull’HP G5 dock, un heap OOB read definito innocuo nel parser AMD Kria SOM EEPROM, un possibile over-read nelle stringhe fastboot e un errore che impediva aggiornamenti MBIM QDU. Inoltre il tool non si blocca più con descrittori USB non validi e non restituisce errore se manca la proprietà fastboot, riducendo falsi fallimenti che spesso costano tempo più della patch stessa. A livello di policy, fwupd disabilita i plugin UEFI sui sistemi x86 a 32 bit e rispetta l’autenticazione polkit per il tag di emulazione quando si modifica un dispositivo. Anche qui la direzione è coerente: meno sorprese, più confini chiari tra ciò che può essere fatto e ciò che deve essere autorizzato.

Installazione: repository stabili o build da sorgente

L’adozione rimane in linea con il modello Linux: chi usa distribuzioni mainstream può installare fwupd 2.0.20 dai repository stabili, mentre chi preferisce compilare può prendere il tarball dal repository GitHub del progetto guidato da Richard Hughes. È la stessa filosofia di IPFire: aggiornamenti disponibili senza percorsi esotici, perché l’ecosistema regge solo se la manutenzione resta accessibile.

Perché queste due release, insieme, dicono qualcosa sul Linux “da infrastruttura”

IPFire Core Update 200 e fwupd 2.0.20 lavorano su due strati diversi, ma si incontrano nello stesso punto: rendere più semplice mantenere sistemi sicuri senza downtime inutili. IPFire migliora il firewall e, con la Domain Blocklist, rimette sotto controllo un pezzo di supply esterna che era diventato fragile. fwupd amplia l’hardware supportato e riduce attriti e ambiguità negli update firmware, portando un pezzo di manutenzione spesso “vendorizzata” dentro un workflow più standard. Per un amministratore, l’implicazione è concreta: applicare entrambi gli aggiornamenti significa ridurre il rischio sul perimetro web e ridurre il rischio “silenzioso” di firmware obsoleti o aggiornati male. E nel 2026, quando gli attacchi si spostano sempre più tra supply chain, periferiche e gestione remota, è una combinazione che pesa più di quanto sembri.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.