Tra gennaio e marzo 2026 una sequenza di episodi ha mostrato quanto il perimetro digitale resti fragile anche per realtà strutturate. Dal breach di Star Citizen ai dati sanitari sottratti alle Hawaii, dalle estorsioni seriali contro centinaia di donne fino alla frode milionaria su licenze Microsoft e al furto di 22 Bitcoin dalla custodia della polizia sudcoreana, emerge un quadro composito ma coerente: gli attacchi colpiscono sviluppatori di videogiochi, università, privati cittadini e perfino forze dell’ordine. Le cronache non raccontano solo intrusioni tecniche, ma anche errori procedurali, pagamenti di riscatti, uso sistematico di ingegneria sociale e falle nella gestione degli asset digitali sequestrati.

Cosa leggere

Cloud Imperium Games e il breach dei backup di Star Citizen

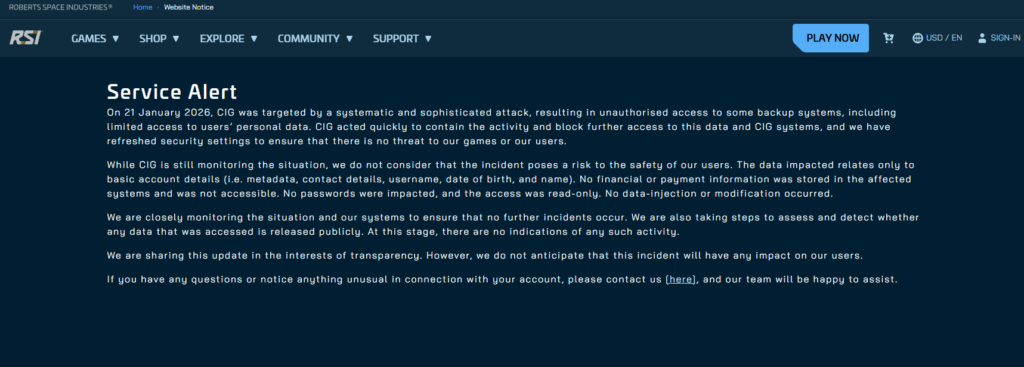

Il 21 gennaio 2026 Cloud Imperium Games, sviluppatore di Star Citizen e Squadron 42, ha rivelato di aver individuato un accesso non autorizzato ad alcuni sistemi di backup. L’azienda ha definito l’attacco sistematico e sofisticato, ma ha chiarito che gli aggressori hanno potuto solo visualizzare informazioni base degli account. Tra i dati consultati figurano metadati, dettagli di contatto, nome utente, data di nascita e nome reale. Nessuna password e nessuna informazione finanziaria risultano compromesse. L’accesso è rimasto in modalità sola lettura, senza possibilità di modifica o iniezione di dati. La società ha immediatamente posto i sistemi interessati in modalità read-only e ha isolato i backup colpiti. Non risultano coinvolti i server principali del gioco e non si sono verificate interruzioni operative.

Al momento non vi sono evidenze di pubblicazione dei dati sottratti, ma l’azienda continua a monitorare eventuali diffusioni online. Il caso evidenzia come anche i sistemi di backup rappresentino un obiettivo strategico per gruppi organizzati, soprattutto quando legati a piattaforme con milioni di utenti.

Ransomware alle Hawaii: quasi 1,2 milioni di persone coinvolte

Ben più ampia è la portata dell’attacco ransomware che ha colpito nell’agosto 2025 il centro cancro dell’Università delle Hawaii, con notifiche pubbliche diffuse tra febbraio e marzo 2026. L’attacco ha interessato la sola divisione di Epidemiologia, ma l’impatto sui dati è stato rilevante. I criminali hanno cifrato sistemi e sottratto archivi contenenti nomi e numeri di Social Security, dati di registrazione elettorale risalenti al 1998, informazioni sanitarie dello studio Multiethnic Cohort condotto tra il 1993 e il 1996, oltre a documenti del Dipartimento dei Trasporti statale risalenti al 2000. Il centro ha pagato il riscatto per ottenere lo strumento di decrittazione e la promessa di distruzione sicura dei dati rubati. Le operazioni cliniche e i trial sui pazienti non hanno subito interruzioni, ma l’attacco ha coinvolto quasi 1,2 milioni di persone, tra cui oltre 87.000 partecipanti allo studio Multiethnic Cohort. Il 23 febbraio 2026 sono partite le lettere di notifica agli iscritti allo studio, seguite da comunicazioni pubbliche il 27 febbraio. L’università ha dichiarato di aver rafforzato le protezioni e isolato l’incidente alla sola divisione colpita, ma il caso mostra come archivi storici e dataset di ricerca restino vulnerabili a campagne ransomware mirate.

Jamarcus Mosley e l’estorsione seriale contro centinaia di donne

Sul fronte del cybercrime individuale, Jamarcus Mosley, uomo dell’Alabama, ha ammesso le accuse di estorsione, cyberstalking e frode informatica per attività condotte tra aprile 2022 e maggio 2025. Mosley ha dirottato account social di centinaia di giovani donne, incluse minorenni, utilizzando tecniche di impersonificazione e ingegneria sociale per ottenere codici di recupero e password. Una volta preso il controllo di profili Snapchat, Instagram e altre piattaforme, ha minacciato la pubblicazione di immagini private per ottenere ulteriori contenuti espliciti, accessi ad altri account o pagamenti in denaro. In diversi casi ha inviato messaggi intimidatori espliciti e, in assenza di collaborazione, ha diffuso online fotografie sottratte. Tra le vittime figurano una donna di 20 anni della Georgia, una di 18 anni della Florida e una di 17 anni dell’Illinois. Il procuratore federale Theodore S. Hertzberg ha definito Mosley un predatore online che ha sfruttato la fiducia delle vittime. La sentenza è fissata per il 27 maggio davanti al giudice federale Michael L. Brown. Il caso mette in luce la centralità dell’ingegneria sociale come vettore di compromissione iniziale.

Heidi Richards e la frode da 4,72 milioni di euro sulle licenze Microsoft

Un altro capitolo riguarda la frode commerciale su licenze software. Heidi Richards, nota anche come Heidi Hastings, Heidi Shaffer e Heidi Williams, è stata condannata a 22 mesi di carcere per uno schema attivo tra luglio 2018 e gennaio 2023. Richards e i complici acquistavano etichette genuine Certificate of Authenticity di Windows 10 e Microsoft Office da un’azienda texana. I codici prodotto venivano estratti manualmente dalle etichette e trascritti in fogli Excel, per poi essere rivenduti in blocco a clienti internazionali senza fornire il software o l’hardware associato. Lo schema ha generato 5.148.181,50 dollari, pari a circa 4,72 milioni di euro, oltre a una multa di circa 45.800 euro. Il meccanismo sfruttava la legittimità apparente delle etichette originali, ma di fatto distribuiva chiavi di licenza sganciate dal prodotto fisico, ingannando acquirenti in diversi Paesi. Il caso dimostra come il mercato parallelo delle licenze possa diventare terreno fertile per frodi su larga scala.

Furto di 22 Bitcoin dalla custodia della polizia di Gangnam

Particolarmente significativo è il caso sudcoreano. Alla fine di febbraio 2026 la polizia ha arrestato due sospetti per l’appropriazione indebita di 22 Bitcoin, per un valore di circa 1,38 milioni di euro, sottratti dalla custodia della stazione di polizia di Gangnam. La scoperta è avvenuta durante un audit dell’Agenzia Nazionale di Polizia nel gennaio 2026, avviato dopo un precedente furto di 320 Bitcoin dall’ufficio del procuratore distrettuale di Gwangju. Le regole interne prevedevano che gli asset virtuali sequestrati venissero trasferiti in un cold wallet sotto controllo diretto della stazione e custoditi in cassaforte separata. Invece gli asset erano rimasti presso una società esterna di asset virtuali. Nel 2021 tale società aveva consegnato volontariamente il cold wallet alla polizia durante un’altra indagine, ma la procedura non era stata completata correttamente. La recovery key è stata fornita a un hacker, che ha potuto effettuare il prelievo senza che la polizia se ne accorgesse fino all’audit. Il caso rivela una criticità nella catena di custodia degli asset digitali sequestrati, dove l’errore procedurale ha aperto la strada a un furto interno o facilitato.

Un ecosistema sotto pressione

Questi cinque episodi delineano un ecosistema digitale sotto pressione su più fronti. I gruppi ransomware colpiscono istituzioni sanitarie con archivi decennali. Gli aggressori sfruttano backup e architetture secondarie di piattaforme videoludiche globali. Singoli criminali utilizzano l’ingegneria sociale per colpire persone vulnerabili. Schemi commerciali opachi generano milioni attraverso la rivendita illecita di licenze. Perfino le forze dell’ordine faticano a garantire la custodia sicura di criptovalute sequestrate. Il filo conduttore è l’accesso non autorizzato favorito da debolezze tecniche o procedurali. Le risposte oscillano tra pagamento di riscatti, rafforzamento delle difese, notifiche pubbliche e condanne giudiziarie. Ma il quadro complessivo suggerisce che la superficie d’attacco si estende ben oltre i server esposti in rete, includendo backup, archivi storici, credenziali social e cold wallet fisicamente custoditi.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.