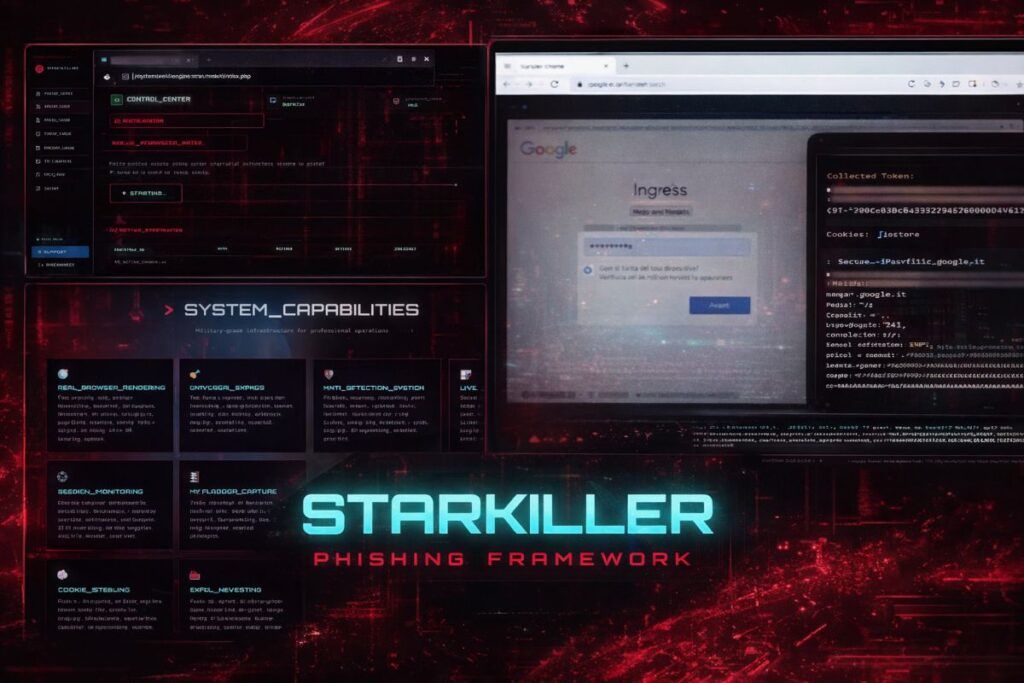

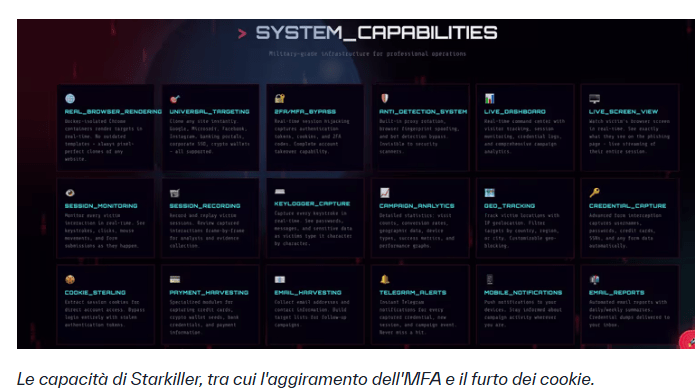

Starkiller Phishing Framework rappresenta l’evoluzione più aggressiva del phishing proxy-based emersa nel febbraio 2026. Il kit, attribuito al gruppo Jinkusu, non clona pagine HTML statiche ma carica il sito di login reale del brand bersaglio tramite un’istanza Chrome headless eseguita in container Docker, agendo come reverse proxy live tra vittima e destinazione legittima. Il risultato è un bypass operativo della MFA: l’utente si autentica sul sito vero, ma il proxy controllato dall’attaccante intercetta keystroke, cookie e token di sessione in tempo reale. Il framework viene distribuito come piattaforma SaaS enterprise, con pannello centralizzato, moduli antifrode e offuscamento avanzato, e si inserisce nella traiettoria del phishing as a service industrializzato.

Cosa leggere

Starkiller e il reverse proxy live: autenticazione reale, furto in tempo reale

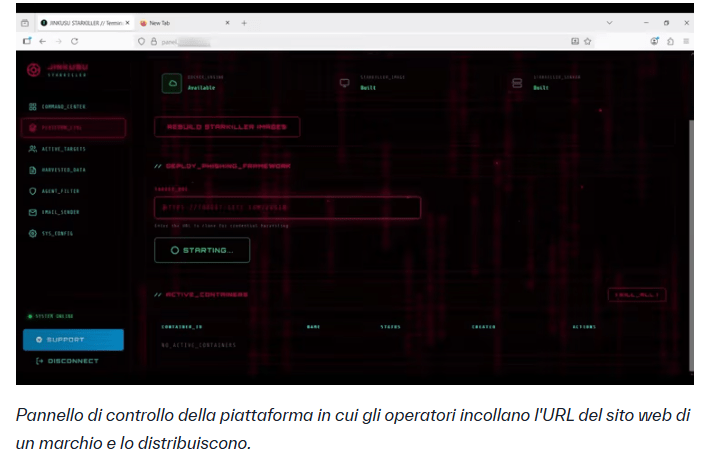

La logica tecnica è semplice e devastante. L’operatore inserisce nel pannello l’URL legittimo del brand da impersonare. Il sistema avvia un container Docker con Chrome headless che carica il sito originale nel momento esatto in cui la vittima clicca il link. Il proxy si interpone tra utente e server reale, inoltrando ogni input e restituendo le risposte autentiche. Ogni tasto premuto, ogni submit di form e ogni token di sessione attraversano l’infrastruttura dell’attaccante e vengono registrati. La pagina che la vittima vede è sempre aggiornata perché proviene direttamente dal server ufficiale. Non esistono template statici da fingerprintare. Questo elimina il problema tipico dei kit phishing tradizionali, cioè l’obsolescenza quando il sito bersaglio cambia layout o logica.

Il flusso MFA funziona apparentemente in modo corretto. L’utente inserisce password, codice TOTP o approva la notifica push. Tuttavia, il proxy cattura i cookie di sessione post-autenticazione e consente il takeover dell’account senza ulteriori interazioni. In questo modo la protezione a più fattori viene neutralizzata non aggirando il secondo fattore, ma sfruttandolo per ottenere una sessione valida.

Dashboard centralizzato e monitoraggio live delle vittime

Uno degli elementi più preoccupanti è il livello di maturità dell’interfaccia. Starkiller offre un pannello professionale con metriche di conversione, sessioni attive, grafici per campagna e streaming live della navigazione della vittima. L’operatore visualizza in tempo reale posizione geografica, dispositivo e indirizzo IP del target. Gli alert automatici su Telegram notificano immediatamente la cattura di nuove credenziali. Il pannello mostra anche lo stato dell’infrastruttura Docker, con container attivi e immagini buildate. L’utente malintenzionato non deve configurare manualmente certificati, reverse proxy o TLS. Tutto è centralizzato e scalabile.

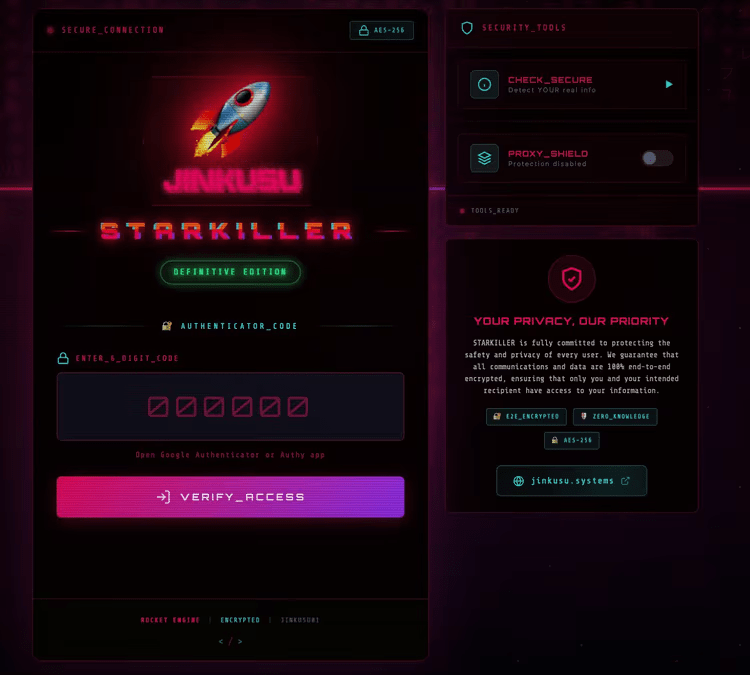

Il kit include persino 2FA basato su TOTP per proteggere l’accesso degli stessi attaccanti al pannello, un dettaglio che dimostra quanto il cybercrime stia adottando standard enterprise anche nella sicurezza interna delle proprie piattaforme.

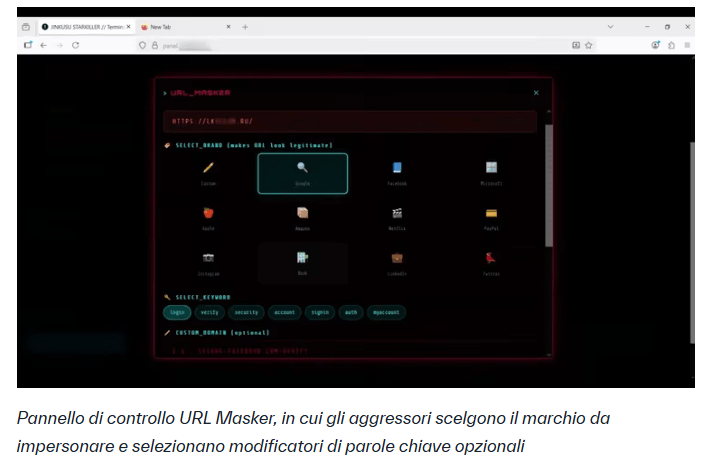

URL Masker e manipolazione avanzata dei link

Il modulo URL Masker consente di generare link ingannevoli impersonando brand come Google, Microsoft, Apple, Amazon, PayPal e istituti bancari. L’attaccante può aggiungere parole chiave come login, verify, security o account, ottenendo stringhe che sembrano legittime.

Il trick del simbolo @ viene utilizzato per confondere l’utente: la parte prima della chiocciola appare come dominio familiare, mentre il traffico viene reindirizzato al dominio reale del proxy malevolo. L’integrazione con shortener come TinyURL o is.gd rende il link ancora più opaco ai controlli superficiali. Questa combinazione rende inefficaci molti filtri basati su blocklist o reputazione statica del dominio, perché il contenuto servito è autentico e il dominio può essere ruotato rapidamente.

EvilEngine Core e moduli per frode finanziaria

Starkiller non si limita al furto di credenziali. Include moduli specializzati per intercettare numeri di carta di credito, seed di wallet crypto, credenziali bancarie e dati di pagamento durante il flusso proxy. Il modulo EvilEngine Core applica offuscamento avanzato ai link, riducendo ulteriormente il rilevamento da parte di scanner automatici.

Sono presenti template di fake aggiornamento per Chrome o Firefox che inducono la vittima a scaricare payload malevoli. Il keylogger integrato registra ogni input digitato. Il furto dei cookie di sessione consente un takeover immediato, trasformando un semplice attacco phishing in un vettore completo per frode finanziaria e distribuzione malware.

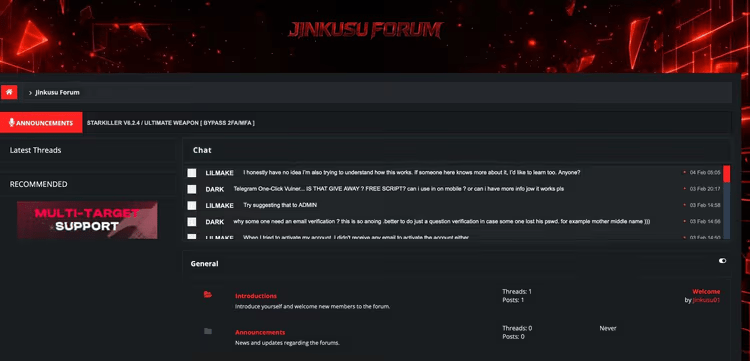

Jinkusu e il modello SaaS del cybercrime

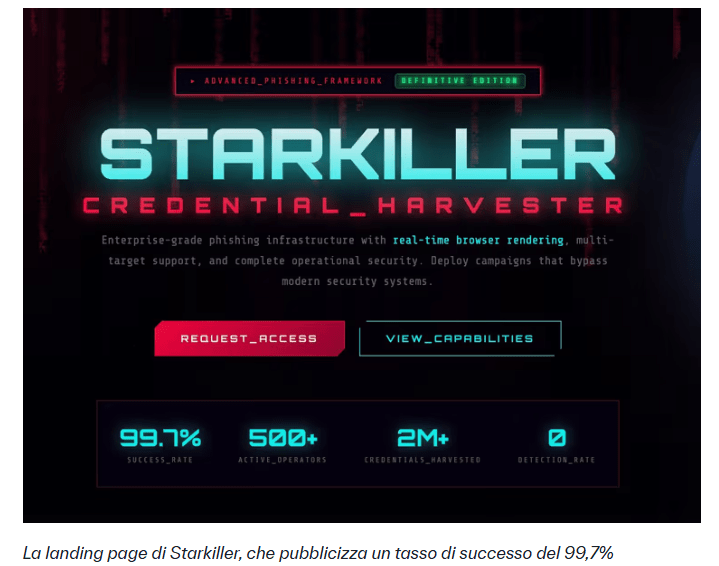

Il gruppo Jinkusu commercializza Starkiller come prodotto con abbonamento, aggiornamenti mensili e supporto dedicato via Telegram. La versione 6.2.4 viene promossa come evoluzione stabile con miglioramenti continui. Il modello SaaS elimina la necessità di competenze tecniche avanzate. L’attaccante paga, accede al pannello e avvia campagne in pochi minuti. Questa formula riflette la trasformazione del cybercrime in un ecosistema di servizi pronti all’uso, con documentazione, community e roadmap di sviluppo.

La promessa di un 99,7 per cento di tasso di successo dichiarato dal venditore è parte della strategia di marketing, ma il dato più rilevante è la facilità con cui un operatore può lanciare campagne su larga scala senza gestire infrastrutture complesse.

Perché le difese tradizionali falliscono

I meccanismi di difesa basati su analisi statica delle pagine o su firme HTML risultano inefficaci. Il contenuto proviene dal sito legittimo e cambia dinamicamente per ogni sessione. Non esistono impronte costanti da bloccare. Anche le blocklist di domini diventano meno efficaci quando l’infrastruttura ruota frequentemente e utilizza shortener. Il punto di rottura si sposta quindi dal contenuto al comportamento. Pattern di login anomali, riutilizzo di token di sessione da località inattese e analisi identity-aware diventano indicatori più affidabili. A livello di inbox, è necessario esaminare il contesto comportamentale dell’email piuttosto che il solo URL. Le organizzazioni devono puntare su protezioni che bloccano l’attacco prima che raggiunga l’utente o che rilevino la compromissione in fase di sessione.

Phishing as a service 2.0: proxy dinamico e industrializzazione

Starkiller segna un salto rispetto ai kit HTML statici. Il reverse proxy live elimina la fragilità degli aggiornamenti manuali. L’offuscamento avanzato riduce la rilevabilità. Il pannello centralizzato e i moduli finanziari ampliano il raggio d’azione. La distribuzione SaaS con supporto e aggiornamenti continui abbassa la barriera d’ingresso. Questo modello industrializzato rende il phishing più resiliente e più accessibile, aumentando il volume potenziale di account takeover.

Monitoraggio attivo e zero-trust come risposta

La risposta non può più limitarsi al filtraggio per reputazione. Le organizzazioni devono monitorare login da posizioni o dispositivi insoliti, individuare riutilizzo di token da IP non autorizzati e applicare modelli zero-trust con verifica continua della sessione. Starkiller dimostra che il phishing evolve verso soluzioni automatizzate, scalabili e integrate. La combinazione di proxy live, bypass MFA e dashboard centralizzato rende questo framework uno degli strumenti più sofisticati emersi nel 2026. In un contesto simile, solo controlli comportamentali avanzati e analisi in tempo reale possono ridurre il rischio di compromissione su larga scala.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.