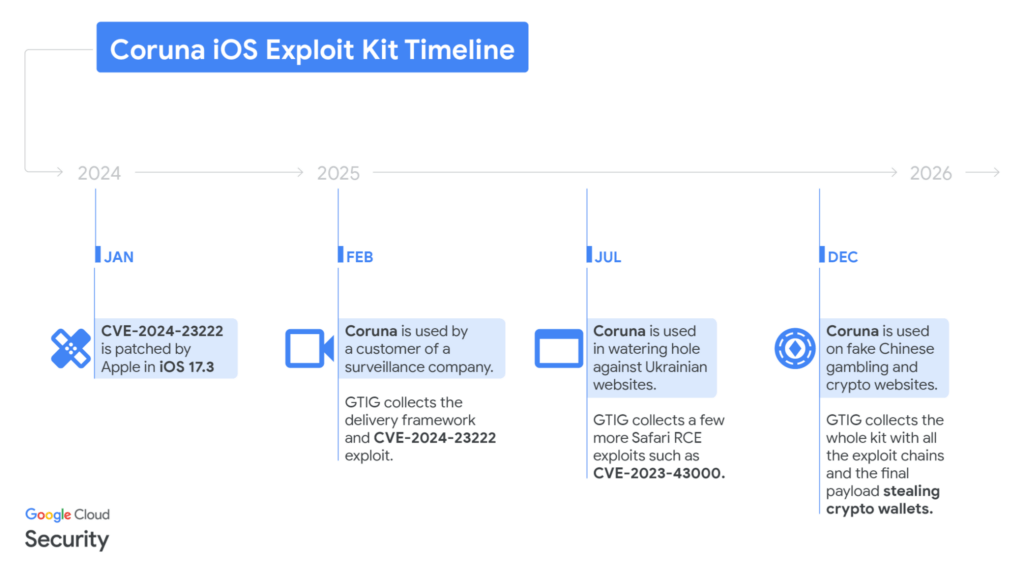

Coruna exploit kit è uno dei toolkit più avanzati mai osservati contro iOS, con 23 vulnerabilità organizzate in cinque catene di exploit e due falle già sfruttate come zero-day durante Operation Triangulation. L’analisi tecnica di Boris Larin, Principal Security Researcher di Kaspersky GReAT, chiarisce che le vulnerabilità coinvolte sono complesse ma oggi pubblicamente documentate, il che consente a team qualificati di sviluppare exploit indipendenti senza aver avuto accesso al codice originale dell’operazione precedente. Apple ha corretto le falle fino a iOS 15.7.x, ma milioni di dispositivi restano esposti per mancato aggiornamento.

Cosa leggere

Coruna exploit kit e le cinque catene di attacco

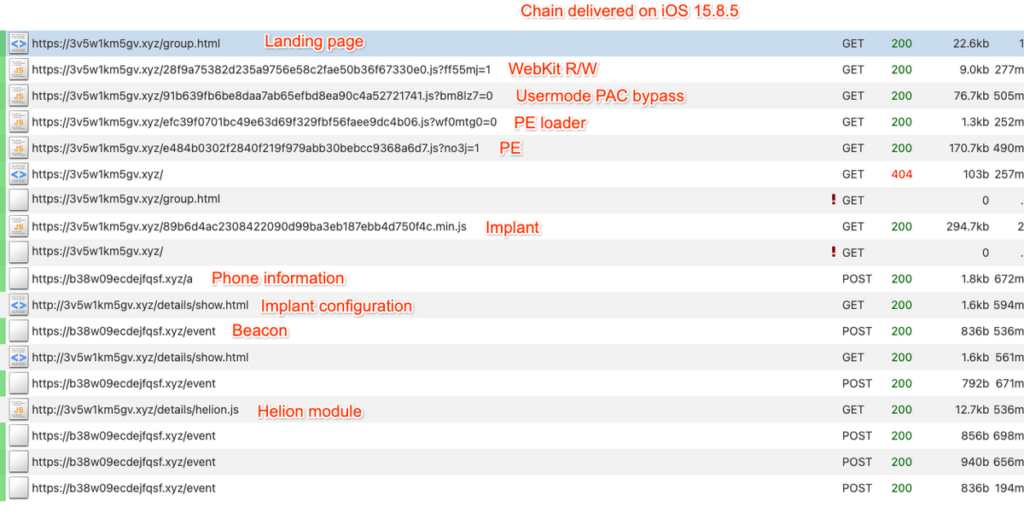

Il cuore di Coruna è una struttura modulare composta da 23 exploit distinti distribuiti su cinque catene separate. Questo design consente agli attaccanti di adattare l’offensiva in base alla versione iOS e al modello del dispositivo bersaglio, aumentando la probabilità di successo. Due exploit, denominati Photon e Gallium, colpiscono le stesse vulnerabilità già sfruttate in Operation Triangulation, identificate come CVE-2023-32434 e CVE-2023-38606. La prima consente il controllo totale del kernel, il livello più profondo del sistema operativo che governa memoria, processi e sicurezza. La seconda sfrutta una caratteristica dei chip Apple precedentemente non documentata per aggirare protezioni hardware, trasformando un difetto a basso livello in un bypass critico.

Ottenuto l’accesso kernel, un attaccante può eseguire codice arbitrario, estrarre dati sensibili o installare backdoor persistenti. In un ecosistema chiuso come quello Apple, raggiungere questo livello equivale a superare la barriera più solida del sistema.

Triangulation e Coruna: connessione tecnica ma non probatoria

Il legame tra Coruna e Operation Triangulation si limita alla condivisione delle stesse CVE. Boris Larin sottolinea che non esistono prove concrete di riutilizzo diretto del codice originale. Le implementazioni degli exploit sono oggi pubblicamente accessibili e analizzate nei report tecnici diffusi dalla comunità di ricerca. Questo significa che qualsiasi gruppo con competenze adeguate può sviluppare exploit funzionanti partendo dalla documentazione disponibile. Una vulnerabilità non appartiene in esclusiva a un singolo attore. La pubblicazione tecnica democratizza l’accesso alla conoscenza e rende più difficile attribuire con certezza un toolkit a un gruppo specifico.

L’assenza di elementi probatori di code sharing riduce la solidità di eventuali attribuzioni. La priorità, secondo i ricercatori, deve essere la mitigazione del rischio piuttosto che la speculazione sull’identità degli autori.

Patch Apple e il nodo degli utenti legacy

Apple ha corretto le vulnerabilità estendendo le patch fino a iOS 15.7.x, coprendo una base installata ampia. Tuttavia il problema rimane l’adozione lenta degli aggiornamenti. Molti utenti continuano a utilizzare versioni precedenti per motivi di compatibilità applicativa o per semplice inerzia. Questo crea una finestra di esposizione significativa. Coruna non si limita alle due CVE condivise con Triangulation. Le altre vulnerabilità incluse nelle cinque catene ampliano la superficie di attacco e aumentano la resilienza del toolkit contro eventuali blocchi parziali.

La disponibilità pubblica delle implementazioni rende più semplice per nuovi attori replicare o modificare le tecniche esistenti. Il rischio non riguarda soltanto attori altamente sofisticati ma anche gruppi con risorse moderate in grado di integrare exploit già documentati.

Ecosistema chiuso Apple: sicurezza by design e limiti strutturali

Il caso Coruna evidenzia una tensione strutturale nel modello Apple. L’ecosistema chiuso garantisce un alto livello di sicurezza di base grazie al controllo integrato su hardware e software. Le protezioni native rendono iPhone generalmente più resilienti rispetto a piattaforme più aperte. Quando però un toolkit come Coruna riesce ad aggirare queste difese, diventa complesso per il settore della sicurezza offrire livelli aggiuntivi di protezione indipendenti. Non esistono soluzioni antivirus tradizionali con pieno accesso al sistema, né strumenti di monitoraggio kernel distribuiti da terze parti. La sicurezza si concentra quindi su patch tempestive e aggiornamenti di sistema. Se l’utente non aggiorna, la finestra resta aperta. Questo equilibrio tra sicurezza centralizzata e limitata interventibilità esterna rappresenta uno dei nodi principali nel dibattito sulla protezione mobile.

Democratizzazione degli exploit e aumento del rischio

La pubblicazione tecnica delle CVE e delle relative analisi rende possibile lo sviluppo indipendente di exploit. Coruna dimostra che non è necessario appartenere a un gruppo originario per replicare tecniche avanzate. La democratizzazione della conoscenza tecnica aumenta la probabilità che toolkit sofisticati circolino liberamente nel panorama threat intelligence.

| Tipo | Nome in codice | Versioni Mirate | Versione Corretta | CVE |

|---|---|---|---|---|

| WebContent R/W | buffout | 13 → 15.1.1 | 15.2 | CVE-2021-30952 |

| jacurutu | 15.2 → 15.5 | 15.6 | CVE-2022-48503 | |

| uccello azzurro | 15.6 → 16.1.2 | 16.2 | Nessuna CVE | |

| uccello del terrore | 16.2 → 16.5.1 | 16.6 | CVE-2023-43000 | |

| casuario | 16.6 → 17.2.1 | 16.7.5, 17.3 | CVE-2024-23222 | |

| Bypass PAC WebContent | arioso | 13 → 14.x | ? | Nessuna CVE |

| breezy15 | 15 → 16.2 | ? | Nessuna CVE | |

| campanula | 16.3 → 16.5.1 | ? | Nessuna CVE | |

| seedbell_16_6 | 16.6 → 16.7.12 | ? | Nessuna CVE | |

| seedbell_17 | 17 → 17.2.1 | ? | Nessuna CVE | |

| Escape Sandbox WebContent | Caricatore di ferro | 16.0 → 16.3.1 / 16.4.0 (<= A12) | 15.7.8, 16.5 | CVE-2023-32409 |

| NeuronLoader | 16.4.0 → 16.6.1 (A13-A16) | 17.0 | Nessuna CVE | |

| Privilege Escalation (PE) | Neutrone | 13.X | 14.2 | CVE-2020-27932 |

| Dinamo (fuga di notizie) | 13.X | 14.2 | CVE-2020-27950 | |

| Pendolo | 14 → 14.4.x | 14.7 | Nessuna CVE | |

| Fotone | 14.5 → 15.7.6 | 15.7.7, 16.5.1 | CVE-2023-32434 | |

| Parallasse | 16.4 → 16.7 | 17.0 | CVE-2023-41974 | |

| Gruber | 15.2 → 17.2.1 | 16.7.6, 17.3 | Nessuna CVE | |

| Bypass PPL | Quark | 13.X | 14.5 | Nessuna CVE |

| Gallio | 14.x | 15.7.8, 16.6 | CVE-2023-38606 | |

| Carbone | 15.0 → 16.7.6 | 17.0 | Nessuna CVE | |

| Passero | 17.0 → 17.3 | 16.7.6, 17.4 | CVE-2024-23225 | |

| Razzo | 17.1 → 17.4 | 16.7.8, 17.5 | CVE-2024-23296 |

Tabella 1: Mappatura dettagliata delle CVE sui nomi in codice degli exploit iOS, raggruppati per tipologia di vulnerabilità (es. Esecuzione codice, Privilege Escalation, Bypass PPL).

Anche attori con risorse limitate possono accedere a strumenti complessi, adattarli e integrarli in campagne mirate. Nel caso specifico, le cinque catene di Coruna permettono di scegliere la sequenza più efficace in base al target. Photon e Gallium rappresentano le componenti più potenti, ma l’insieme del toolkit evidenzia maturità tecnica elevata e investimenti significativi nello sviluppo e nel testing.

Mitigazione e buone pratiche per gli utenti iOS

La difesa principale resta l’aggiornamento immediato all’ultima versione iOS disponibile. Le patch distribuite da Apple coprono le vulnerabilità note fino a 15.7.x e versioni successive supportate. Ridurre l’interazione con link sospetti e utilizzare autenticazione a più fattori aggiunge ulteriori barriere. Le catene di exploit come quelle di Coruna richiedono generalmente un vettore iniziale, spesso basato su interazione dell’utente o su contenuti malevoli. Il messaggio degli esperti è chiaro: i dispositivi apparentemente sicuri non sono immuni. La sicurezza by design riduce il rischio, ma non elimina la necessità di aggiornamenti costanti e consapevolezza operativa.

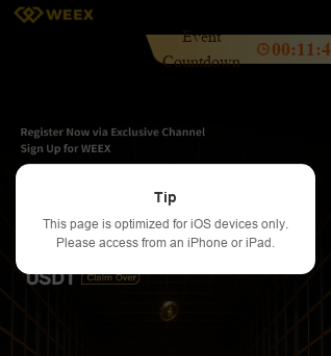

Un nuovo capitolo nella storia degli exploit iOS

Coruna segna un’evoluzione significativa nel panorama degli exploit contro iOS. Con 23 vulnerabilità, cinque catene di attacco e due CVE condivise con Triangulation, il toolkit mostra un livello di sofisticazione elevato e una struttura modulare progettata per massimizzare l’efficacia. L’analisi di Boris Larin fornisce un quadro equilibrato: le vulnerabilità non sono banali e richiedono competenze avanzate, ma la loro pubblicazione consente sviluppi indipendenti. Senza prove di riutilizzo diretto del codice, Coruna appare come un toolkit autonomo, non necessariamente collegato agli autori originari di Triangulation. Il caso rafforza l’importanza di aggiornamenti tempestivi e di un monitoraggio costante del panorama threat. In un ecosistema chiuso come quello Apple, la sicurezza resta forte per impostazione predefinita, ma toolkit come Coruna dimostrano che la superficie di attacco può evolvere rapidamente.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.