Tycoon2FA è il kit phishing Adversary-in-the-Middle (AiTM) smantellato il 4 marzo 2026 da Microsoft ed Europol dopo aver operato su scala globale contro oltre 500.000 organizzazioni. La piattaforma phishing-as-a-service (PhaaS), sviluppata dall’attore Storm-1747, inviava decine di milioni di messaggi mensili impersonando Microsoft 365, OneDrive, Outlook, SharePoint e Gmail per intercettare credenziali e cookie di sessione in tempo reale. L’operazione guidata dal Microsoft Digital Crimes Unit ha interrotto un’infrastruttura che permetteva a criminali di basso livello di lanciare attacchi sofisticati senza competenze tecniche avanzate.

Cosa leggere

Tycoon2FA e il modello PhaaS distribuito via Telegram e Signal

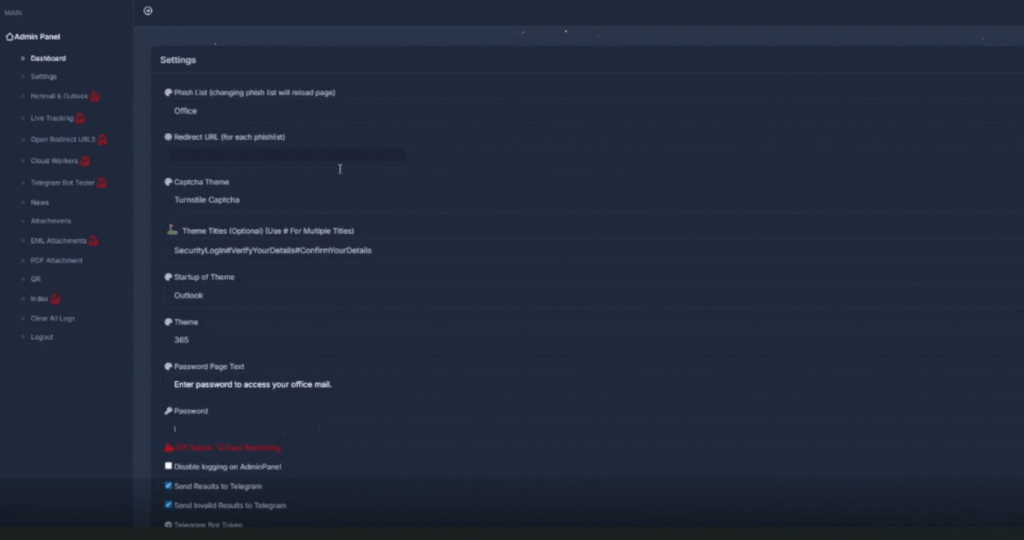

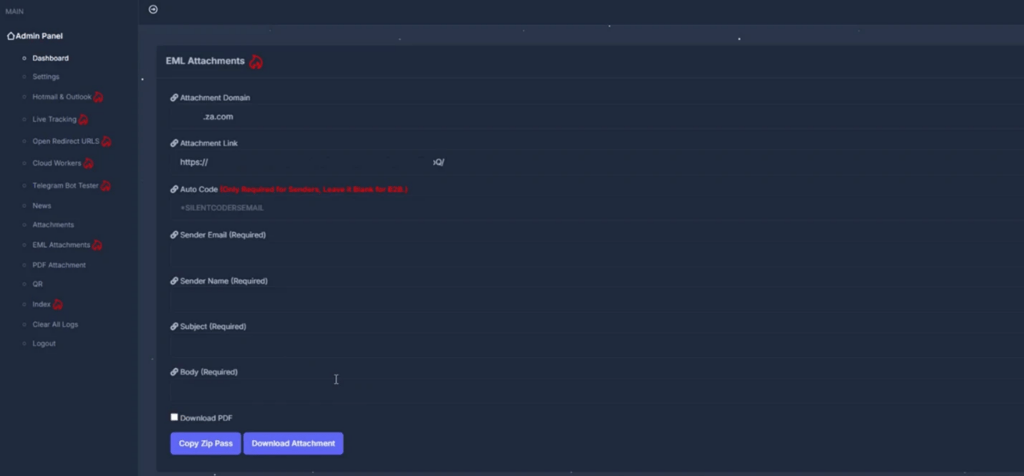

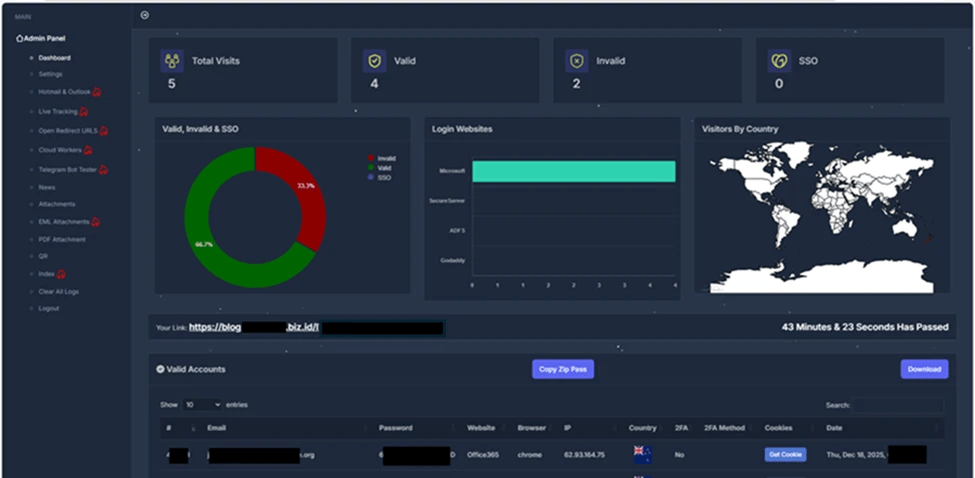

Tycoon2FA offriva un pannello web accessibile esclusivamente tramite bot Telegram e Signal. Il servizio costava circa 110 euro per 10 giorni o 321 euro per un mese, con varianti promozionali. Una volta acquistato l’accesso, l’operatore riceveva template pronti, generatori di allegati EML, PDF e QR code, configurazione domini e hosting, logica di redirect multilivello e monitoraggio vittime in tempo reale. Il pannello includeva temi completi per Microsoft 365, Outlook, SharePoint, OneDrive e Gmail con personalizzazione avanzata del branding e della logica MFA. In pochi minuti era possibile configurare campagne senza scrivere codice. Questa semplicità ha reso Tycoon2FA uno dei kit AiTM più diffusi dal suo lancio nell’agosto 2023, sostituendo rapidamente servizi precedenti come Caffeine e RaccoonO365.

Infrastruttura Cloudflare e domini a rotazione rapida

L’infrastruttura si basava su domini veloci ospitati prevalentemente su Cloudflare, con TLD come .space, .email, .solutions, .live, .today e .calendar, oltre a domini di secondo livello come .sa.com, .in.net e .com.de. I domini principali restavano attivi per settimane, mentre i FQDN cambiavano ogni 24-72 ore per eludere blacklist.

I sottodomini seguivano pattern leggibili, combinando termini tecnici come immutable, backend o mysql con workflow cloud quali desktop, application o survey e brand SaaS come docker, azure o sharepoint. Questa scelta migliorava il tasso di consegna perché i link apparivano legittimi ai filtri email. Il sistema anti-bot integrava fingerprinting browser, blocco tool di automazione, restrizioni geolocalizzazione, filtri IP datacenter e user agent sospetti. Un CAPTCHA personalizzato HTML5 basato su canvas sostituiva progressivamente soluzioni esterne come Cloudflare Turnstile per mantenere pieno controllo operativo.

Relay MFA in tempo reale e furto cookie di sessione

Il flusso operativo di Tycoon2FA rappresentava il cuore del successo AiTM. Le email di phishing contenevano allegati SVG, PDF, HTML o DOCX con QR code o JavaScript. Le vittime attraversavano catene di redirect che passavano per servizi legittimi come Azure Blob Storage, Firebase o Wix prima di raggiungere pagine di login perfettamente clonate.

Dopo il superamento del CAPTCHA personalizzato, l’utente inseriva le credenziali. La piattaforma inoltrava in tempo reale la richiesta al servizio autentico e mostrava la vera sfida MFA. Una volta completata la verifica, Tycoon2FA intercettava i cookie di sessione e li inviava all’operatore tramite bot Telegram.

Questo meccanismo consentiva accesso persistente anche dopo il cambio password, finché la sessione non veniva revocata. I dati raccolti includevano credenziali, cookie, informazioni browser, posizione geografica e stato autenticazione.

Scala industriale e targeting multisettoriale

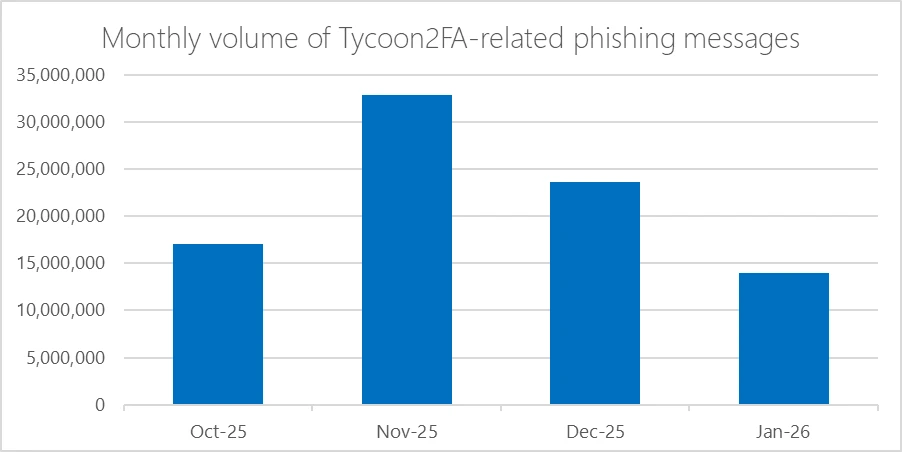

Tycoon2FA ha raggiunto dimensioni industriali inviando decine di milioni di messaggi mensili. Le campagne colpivano settori come istruzione, sanità, finanza, no-profit e governi. Il kit non includeva un mailer integrato: gli affiliati distribuivano i messaggi tramite account compromessi o servizi esterni, aumentando la scalabilità e riducendo l’esposizione degli sviluppatori del kit.

L’impatto includeva compromissione account, modifica regole casella email, installazione di app autenticatore fraudolente e furto dati sensibili. La separazione tra piattaforma e distribuzione rendeva il modello altamente resiliente.

Offuscamento avanzato e tecniche di evasione

Il codice di Tycoon2FA presentava offuscamento pesante con stringhe codificate Base64 e Base91, frammentazione, caratteri Unicode invisibili e codice morto. Le pagine bloccavano copia-incolla e right-click per ostacolare l’analisi manuale. Il sistema rilevava tool come PhantomJS e Burp Suite. Le catene di redirect usavano URI codificati e host intermedi per nascondere la destinazione finale, garantendo elevata sopravvivenza contro scanner automatici e sistemi di protezione email tradizionali.

Takedown coordinato e impatto immediato

Il Microsoft Digital Crimes Unit ha guidato il takedown con il supporto di Europol e partner privati. L’azione ha interrotto domini, hosting e pannelli di controllo in modo simultaneo, impedendo migrazioni rapide dell’infrastruttura.

La rimozione ha ridotto immediatamente il volume di attacchi AiTM osservati dalle difese Microsoft. Il caso dimostra l’efficacia della collaborazione pubblico-privata contro il cybercrime organizzato e segna un colpo significativo al panorama PhaaS.

Indicatori e difesa contro attacchi AiTM

Microsoft ha pubblicato indicatori di compromissione e alert in Microsoft Defender, tra cui notifiche di utente compromesso in attacco AiTM e utilizzo di cookie rubati. Le query di Advanced Hunting consentono di identificare sign-in rischiosi dopo click su URL sospetti. La raccomandazione principale è l’adozione di MFA resistente al phishing come chiavi FIDO2, Windows Hello e passkey in Microsoft Authenticator. Le organizzazioni devono applicare questi metodi ai ruoli privilegiati in Microsoft Entra ID, revocare sessioni e token sospetti, rimuovere dispositivi MFA non autorizzati e verificare regole casella. Soluzioni come Defender for Office 365 con Safe Links e Safe Attachments, network protection e SmartScreen su Edge aggiungono ulteriori strati di difesa. L’uso di simulatori di attacco aiuta a formare il personale contro tecniche AiTM sempre più sofisticate. Tycoon2FA ha rappresentato per oltre due anni uno dei principali strumenti AiTM su scala globale. Il suo smantellamento riduce la disponibilità immediata di kit pronti all’uso ma non elimina la minaccia strutturale. Le organizzazioni che adottano MFA resistente al phishing e monitoraggio avanzato possono ridurre drasticamente il rischio di compromissione, mentre il panorama PhaaS continuerà a evolversi sotto nuove forme.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.