Il 5 marzo 2026 Cisco Talos pubblica un rapporto che accende un faro su UAT-9244, cluster APT valutato con alta confidenza come legato alla Cina e strettamente associato a Famous Sparrow. Dal 2024 il gruppo prende di mira esclusivamente provider di telecomunicazioni in Sud America, distribuendo tre nuovi malware: TernDoor per Windows, PeerTime per Linux ed embedded, e BruteEntry come scanner brute-force che trasforma dispositivi edge in Operational Relay Boxes (ORB). La campagna espande accesso persistente, comando remoto ed esfiltrazione su infrastrutture critiche regionali.

Cosa leggere

Legami operativi con Famous Sparrow e Tropic Trooper

Secondo Cisco Talos, UAT-9244 condivide tool, TTP e victimologia con Famous Sparrow e mostra sovrapposizioni con Tropic Trooper. L’attribuzione si basa su identità di codice, infrastruttura C2 e metodologie di distribuzione. Il focus esclusivo sulle telecom sudamericane distingue il cluster da altri gruppi cinesi, pur mantenendo tratti comuni nell’arsenale. Talos segnala che, sebbene UAT-9244 e Salt Typhoon colpiscano entrambi il settore telecom, non emergono prove di collaborazione diretta. L’obiettivo appare strategico: consolidare presenza stealth su reti di comunicazione chiave in America Latina, con capacità di espansione laterale e relay per operazioni future.

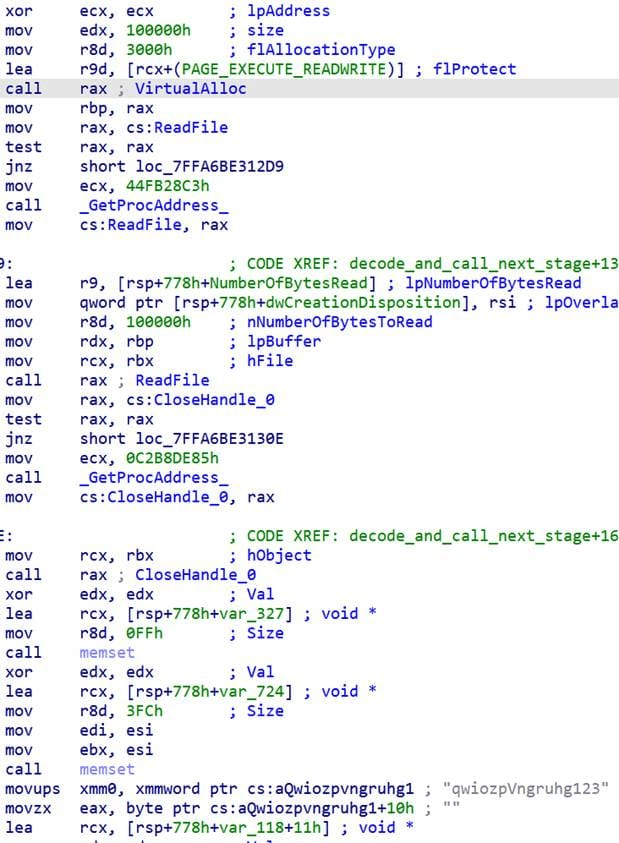

TernDoor: backdoor Windows con driver per evasione

TernDoor è la nuova backdoor Windows derivata da CrowDoor e dalla famiglia SparrowDoor. L’infezione avviene tramite side-loading DLL: l’eseguibile benigno wsprint.exe carica BugSplatRc64.dll, che legge WSPrint.dll, decritta con la chiave qwiozpVngruhg123 ed esegue lo shellcode in memoria. Il payload finale comunica con C2 su porta 443.

Il malware raccoglie informazioni di sistema, esegue comandi remoti, legge e scrive file e supporta disinstallazione con parametro -u. Include un driver cifrato WSPrint.sys con AES, che crea il dispositivo VMTool per sospendere, riprendere o terminare processi, aumentando l’evasione dai controlli. La persistenza avviene tramite task schedulato WSPrint o chiave Run nel registry, eseguito come SYSTEM all’avvio. Tutti i C2 noti condividono lo stesso certificato SSL con subject CN=8.8.8.8, elemento usato da Talos per pivot infrastrutturali.

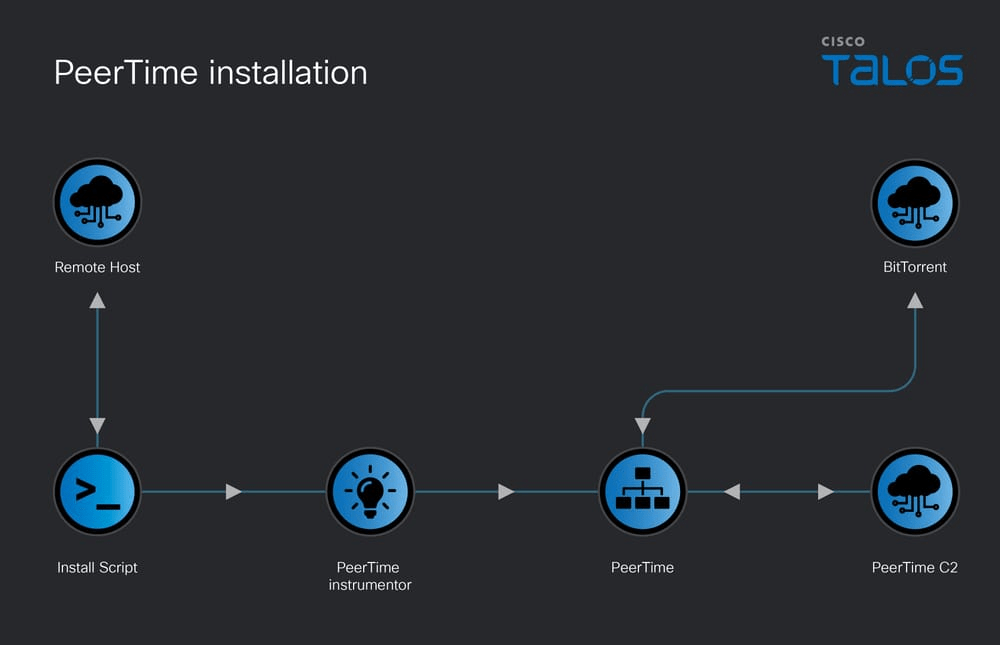

PeerTime: backdoor ELF che usa BitTorrent

PeerTime è la componente Linux multi-architettura, compatibile con ARM, AARCH64, PPC, MIPS e piattaforme embedded tipiche degli apparati di rete. Il deploy avviene via script shell che scaricano loader e instrumentor. Se viene rilevato Docker, il loader opera in container. Il payload viene decrittato e decompresso in memoria, quindi il processo si rinomina con nomi benigni. La peculiarità è l’uso del protocollo BitTorrent per ottenere informazioni C2, scaricare file da peer ed eseguirli. I file vengono scritti su disco tramite BusyBox.

Talos identifica due versioni: una in C/C++ e una più recente in Rust, nota anche come angrypeer su VirusTotal. L’architettura peer-to-peer riduce la dipendenza da server centrali, complicando tracciamento e takedown. L’installazione su dispositivi edge delle telecom amplia l’accesso persistente su infrastrutture Linux critiche.

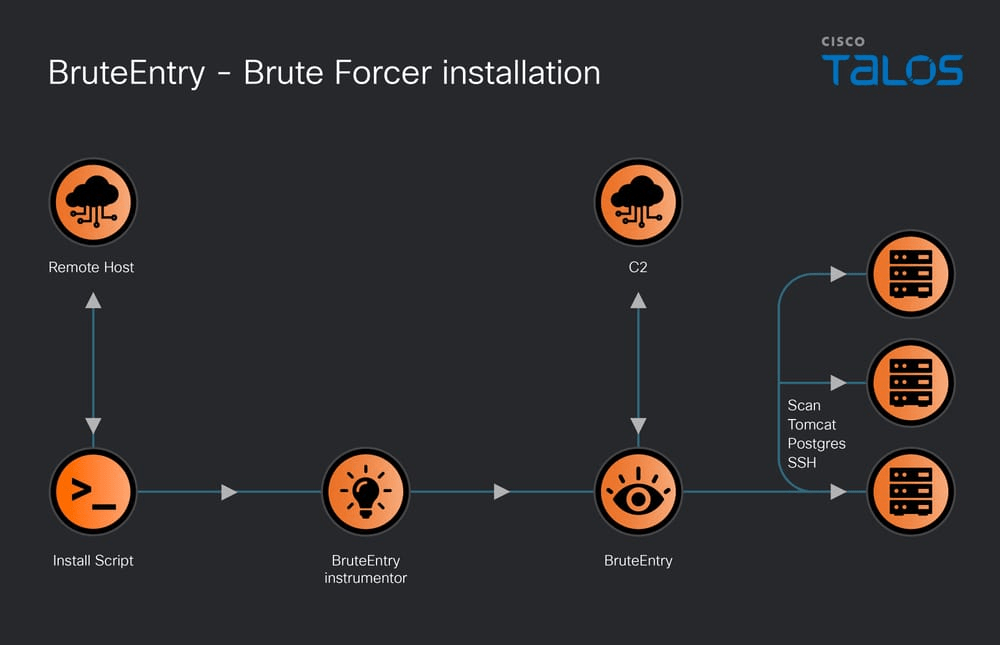

BruteEntry: scanner che crea Operational Relay Boxes

BruteEntry completa il triad malware, trasformando sistemi compromessi in Operational Relay Boxes per scanning massivo. Mira a servizi SSH, Postgres e Tomcat. Distribuito via script shell, utilizza un instrumentor in GoLang che verifica l’esecuzione con pgrep e avvia l’agente. Il sistema registra IP e hostname al C2, riceve un agent_id e task con fino a 1000 target IP. I target vengono restituiti in JSON con tipologia di servizio. Il malware tenta login con credenziali embedded; per Tomcat usa manager/html, per Postgres la porta 5432 o quella specificata.

Ogni esito viene inviato al C2 tramite POST JSON. Le credenziali compromesse consentono accessi futuri, mentre gli ORB generati ampliano la capacità di brute-force su scala globale. BruteEntry condivide infrastruttura con TernDoor e PeerTime, dimostrando un ecosistema coordinato.

Infrastruttura C2 unificata e resiliente

L’infrastruttura C2 collega tutti e tre gli implant. Gli IP associati a TernDoor operano su 443 con certificato SSL identico; Talos identifica 18 IP aggiuntivi pivotando su tale certificato. PeerTime utilizza domini come bloopencil.net e IP 185.196.10.38 per C2 BitTorrent. BruteEntry condivide server come 212.11.64.105 e 185.196.10.247. Gli script di installazione PeerTime risiedono su 185.196.10.247, xtibh.com e xcit76.com. L’uso di provider cloud e hosting anonimi, con infrastruttura attiva dal 2024, mostra resilienza a takedown parziali. La sovrapposizione certifica un ecosistema operativo integrato e cross-platform.

Raccomandazioni di Talos per le telecom sudamericane

Cisco Talos raccomanda patch immediate e monitoraggio continuo per IOC noti. Su Windows vanno verificati file WSPrint.exe, BugSplatRc64.dll e task schedulati sospetti. Su Linux occorre controllare processi PeerTime e BruteEntry, oltre a traffico BitTorrent anomalo su dispositivi edge. È fondamentale rafforzare MFA su SSH, Postgres e Tomcat, limitare esposizione dei servizi amministrativi e adottare EDR avanzati per intercettare side-loading DLL e script shell malevoli. Il blocco degli IP e domini identificati riduce l’espansione del cluster. La campagna UAT-9244 evidenzia un focus strategico sulle infrastrutture di comunicazione in America Latina. La combinazione di backdoor stealth, C2 peer-to-peer e scanner ORB posiziona il gruppo tra le minacce APT più sofisticate attive nel settore telecom regionale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.