Il 5 marzo 2026 segna una giornata ad alta densità nel panorama cybersecurity: Cisco conferma lo sfruttamento attivo di vulnerabilità critiche su Catalyst SD-WAN Manager, CISA amplia il catalogo Known Exploited Vulnerabilities con cinque nuove CVE già utilizzate in-the-wild, Wordfence rivela una falla critica in un plugin WordPress ampiamente diffuso e Bitwarden introduce il supporto alle passkey su Windows 11 per rafforzare l’autenticazione passwordless. Il filo conduttore è evidente: minacce opportunistiche globali, infrastrutture enterprise esposte e necessità di patching immediato.

Cosa leggere

Cisco SD-WAN: web shell e sfruttamento attivo globale

Cisco ha confermato lo sfruttamento attivo di due vulnerabilità su Catalyst SD-WAN Manager, identificate come CVE-2026-20122 e CVE-2026-20128. La prima consente l’overwrite arbitrario di file locali da parte di un attaccante remoto con credenziali read-only e accesso API, mentre la seconda permette disclosure di informazioni con escalation di privilegi al ruolo Data Collection Agent tramite credenziali vManage. Il Cisco PSIRT ha rilevato attività malevole a inizio marzo 2026. I ricercatori di watchTowr hanno osservato attacchi provenienti da numerosi IP unici, con un picco il 4 marzo 2026, in cui gli attaccanti hanno distribuito web shell su sistemi esposti. L’impatto è globale, con particolare concentrazione negli Stati Uniti. Cisco invita le organizzazioni a considerare i sistemi esposti come potenzialmente compromessi fino a verifica contraria. Le versioni vulnerabili includono release precedenti alla 20.9.1 e specifiche linee 20.9, 20.11, 20.12, 20.13, 20.14, 20.15, 20.16 e 20.18. Sono già disponibili versioni corrette come 20.9.8.2, 20.12.6.1, 20.15.4.2 e 20.18.2.1. Cisco raccomanda di limitare l’accesso alle appliance da reti non fidate, disabilitare servizi non necessari come HTTP e FTP, cambiare password amministrative di default e monitorare attentamente i log per attività anomale. Le vulnerabilità non richiedono configurazioni particolari per essere sfruttate, aumentando il rischio di exploitation opportunistica.

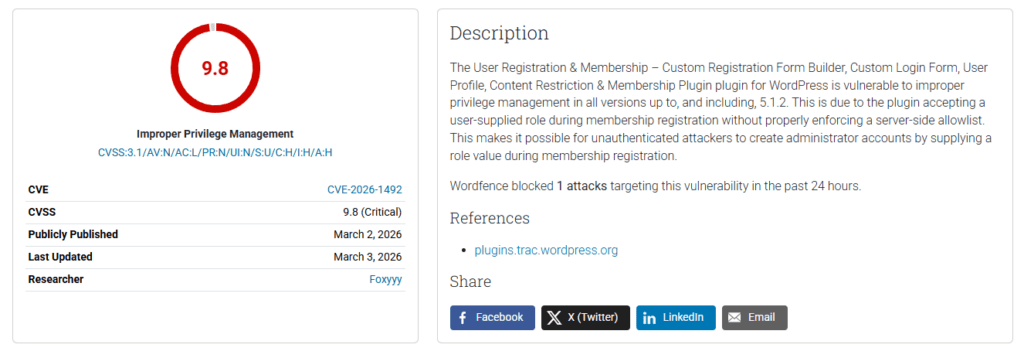

CVE-2026-1492: escalation privilegi non autenticata su WordPress

Sul fronte web application, Wordfence ha identificato una vulnerabilità critica nel plugin User Registration & Membership per WordPress, fino alla versione 5.1.2 inclusa. La falla, classificata come CVE-2026-1492 con punteggio CVSS 9.8, consente un’escalation di privilegi non autenticata. Il problema deriva da una gestione impropria dei ruoli durante la registrazione membership. Il plugin accetta ruoli forniti dall’utente senza applicare una allowlist server-side. Un attaccante può quindi creare un account con privilegi amministrativi, compromettendo completamente il sito.

La versione 5.1.3 introduce controlli rigorosi sui ruoli e corregge la validazione degli input. Wordfence raccomanda aggiornamenti immediati e verifica delle versioni installate tramite dashboard WordPress. L’impatto coinvolge confidenzialità, integrità e disponibilità dell’intero ambiente applicativo.

CISA aggiorna il catalogo KEV: remediation obbligatoria

CISA ha aggiornato il catalogo Known Exploited Vulnerabilities aggiungendo cinque nuove CVE già sfruttate attivamente. Le agenzie federali sono tenute a intervenire secondo le tempistiche previste dalla direttiva BOD 22-01, ma l’agenzia raccomanda remediation prioritaria per tutte le organizzazioni. Le vulnerabilità aggiunte includono CVE-2017-7921 su dispositivi Hikvision, legata ad autenticazione impropria, e CVE-2021-22681 su prodotti Rockwell, derivante da credenziali insufficientemente protette. Sono inoltre presenti CVE-2021-30952, CVE-2023-41974 e CVE-2023-43000 su prodotti Apple, tutte legate a problemi di integer overflow o use-after-free con potenziale esecuzione di codice arbitrario o escalation di privilegi.

- CVE-2017-7921 Hikvision Multiple Products Improper Authentication Vulnerability

- CVE-2021-22681 Rockwell Multiple Products Insufficient Protected Credentials Vulnerability

- CVE-2021-30952 Apple Multiple Products Integer Overflow or Wraparound Vulnerability

- CVE-2023-41974 Apple iOS and iPadOS Use-After-Free Vulnerability

- CVE-2023-43000 Apple Multiple products Use-After-Free Vulnerability

L’aggiornamento del KEV sottolinea come anche vulnerabilità non recenti possano continuare a essere sfruttate se non adeguatamente mitigate. Il catalogo funge da strumento operativo per la prioritizzazione del patching e rappresenta un indicatore concreto delle minacce attive.

Bitwarden e passkey su Windows 11: passwordless per ridurre il phishing

In parallelo alle vulnerabilità, emergono innovazioni sul fronte autenticazione. Bitwarden ha introdotto il supporto per login passkey su Windows 11, sfruttando le API per provider passkey annunciate da Microsoft a novembre 2025. La funzione è disponibile per tutti i piani, incluso il free tier, e consente autenticazione passwordless su dispositivi Entra ID-joined con FIDO2 abilitato. Bitwarden agisce come provider passkey, memorizzando le credenziali nel vault cifrato e gestendo le sfide crittografiche tramite chiavi private. Durante il login, l’utente seleziona l’opzione security key e conferma tramite scansione QR con dispositivo mobile. L’assenza di segreti condivisi trasmessi riduce significativamente il rischio di phishing e furto credenziali. La sincronizzazione del vault permette recovery su dispositivi secondari. In un contesto di escalation privilegi e sfruttamento di credenziali, l’adozione di passkey rappresenta una risposta strutturale per abbattere una delle superfici di attacco più sfruttate.

Patching, monitoraggio e autenticazione forte: priorità immediate

Le novità del 5 marzo 2026 convergono su un messaggio chiaro. Le vulnerabilità su SD-WAN enterprise, i plugin WordPress e i dispositivi inclusi nel KEV dimostrano che l’exploit opportunistico colpisce tanto infrastrutture di rete quanto applicazioni web e sistemi legacy. Cisco evidenzia attacchi coordinati con distribuzione di web shell. Wordfence mostra come una semplice validazione mancante possa consentire takeover completi. CISA ribadisce la necessità di remediation immediata. Bitwarden introduce strumenti per ridurre l’esposizione alle credenziali compromesse. In uno scenario di minacce globali e automatizzate, patching rapido, segmentazione, monitoraggio continuo e autenticazione passwordless non sono più opzioni ma requisiti minimi di resilienza operativa.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.