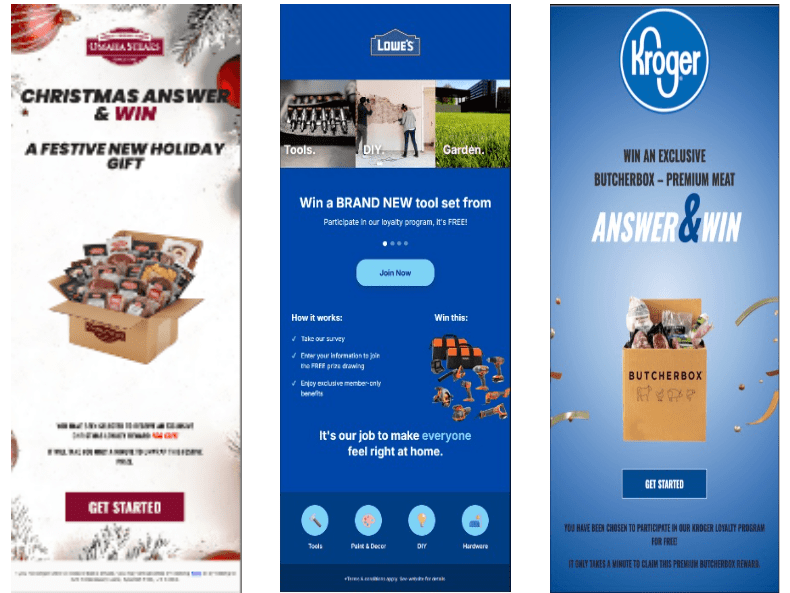

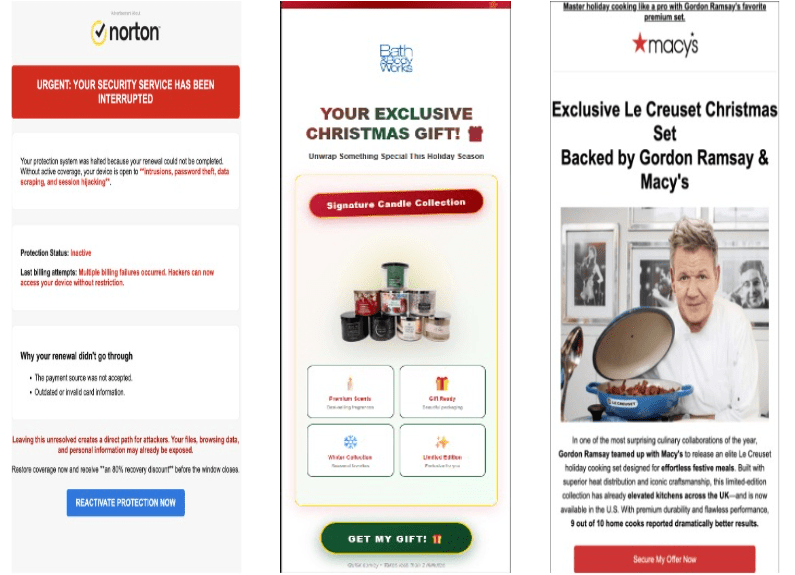

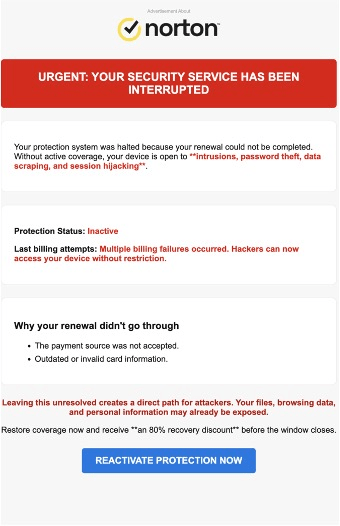

Gli attori malevoli stanno sfruttando il TLD .arpa, un dominio infrastrutturale utilizzato per il DNS inverso, per ospitare contenuti phishing e aggirare sistemi di sicurezza tradizionali. La tecnica sfrutta configurazioni DNS IPv6, tunnel e deleghe di sottodomini .arpa per creare indirizzi apparentemente legittimi che possono risolvere in indirizzi IP controllati dagli attaccanti. In una tipica campagna osservata recentemente, le email di spam impersonano marchi noti e promettono premi gratuiti per convincere gli utenti a cliccare su immagini contenenti hyperlink nascosti. Il click porta a una catena di redirect che inizia con un dominio ip6.arpa e termina su siti fraudolenti gestiti tramite traffic distribution system (TDS). La novità dell’attacco risiede nel fatto che il dominio .arpa, normalmente utilizzato solo per record PTR di reverse DNS, viene manipolato per rispondere a query A e ospitare contenuti web malevoli.

Cosa leggere

Come funziona l’abuso del dominio .arpa

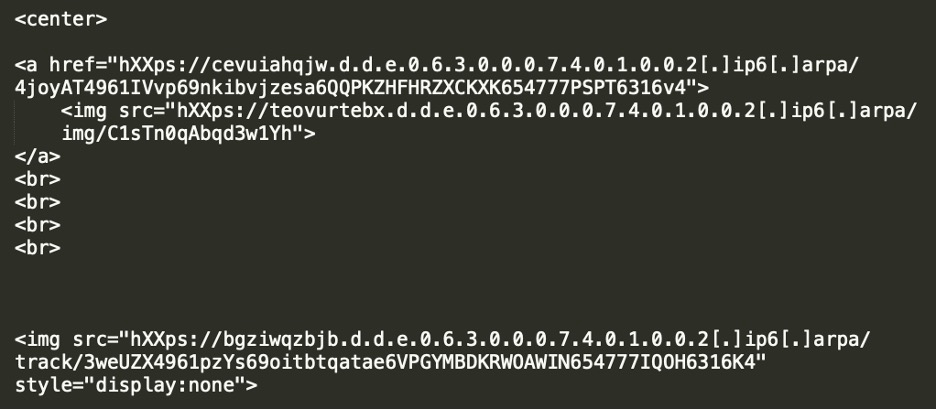

Le campagne phishing osservate seguono uno schema relativamente semplice ma tecnicamente sofisticato. Gli attaccanti inviano email spam HTML minimaliste che contengono soltanto immagini. All’interno delle immagini viene incorporato un link invisibile che punta a un dominio costruito con una stringa di DNS inverso IPv6. Un esempio è una sequenza simile a d.d.e.0.6.3.0.0.0.7.4.0.1.0.0.2.ip6.arpa. Quando l’utente clicca sull’immagine, il browser tenta di risolvere questo dominio. Poiché il dominio appartiene alla struttura del reverse DNS IPv6, molti sistemi di sicurezza non lo considerano sospetto. Il dispositivo della vittima esegue quindi una query DNS che restituisce un indirizzo IP controllato dagli attaccanti. Da quel punto il traffico viene gestito da un sistema di distribuzione che esegue fingerprinting del dispositivo e indirizza la vittima verso contenuti fraudolenti o altre campagne phishing.

Il ruolo delle configurazioni DNS e dei provider

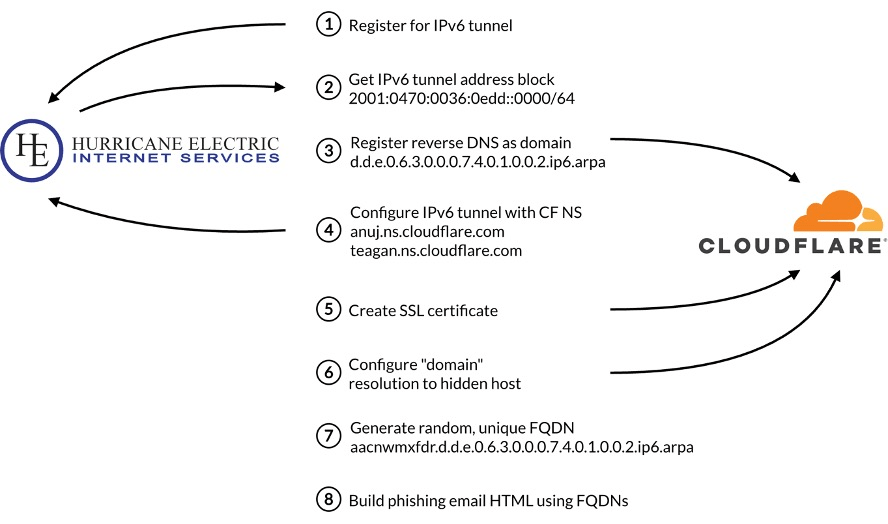

Per rendere possibile questo attacco gli attori malevoli acquisiscono uno spazio di indirizzi IPv6, spesso un blocco /64, che consente il controllo del relativo spazio di reverse DNS ip6.arpa. In condizioni normali questa area dovrebbe contenere esclusivamente record PTR, utilizzati per mappare un indirizzo IP a un nome di dominio.

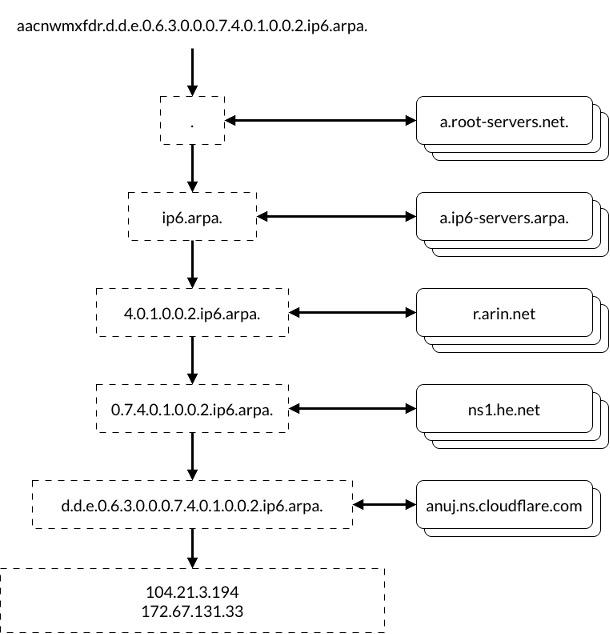

Gli attaccanti sfruttano invece alcune configurazioni permissive nei pannelli DNS di determinati provider per aggiungere record A su questi domini. In questo modo la stringa ip6.arpa può risolvere direttamente verso indirizzi IP controllati dagli attaccanti. Le analisi indicano che l’infrastruttura sfrutta provider con reputazione elevata come Hurricane Electric per l’allocazione IPv6 e Cloudflare per l’hosting e la distribuzione dei contenuti. Questo permette agli attori di nascondere i server malevoli dietro edge network legittimi, rendendo più difficile bloccare le campagne tramite blacklist tradizionali.

Il meccanismo tecnico dietro le stringhe ip6.arpa

Nel sistema DNS inverso IPv6, l’indirizzo IP viene trasformato in un nome di dominio invertendo ogni nibble esadecimale dell’indirizzo e aggiungendo il suffisso ip6.arpa. Questo meccanismo serve normalmente per le query di reverse lookup. Gli attori malevoli sfruttano questa struttura per creare FQDN estremamente lunghi e unici, spesso preceduti da sottodomini casuali.

Questa tecnica rende difficile il blocco tramite filtri basati su pattern o reputazione. Una query DNS di tipo A viene quindi inviata al server autoritativo configurato per quella porzione di ip6.arpa. Se il provider DNS consente record A in quella zona, il dominio risponde con un indirizzo IP valido che ospita la pagina phishing. In molti casi l’indirizzo restituito appartiene alla rete edge di Cloudflare, che maschera l’infrastruttura reale utilizzata dagli attaccanti.

Il ruolo del TLD .arpa nell’infrastruttura internet

Il dominio .arpa non è un TLD commerciale come .com o .net, ma un dominio infrastrutturale utilizzato per servizi tecnici fondamentali di Internet. La sua funzione principale è supportare il reverse DNS, che consente di associare un indirizzo IP a un nome di dominio. Per gli indirizzi IPv4 questo processo utilizza il dominio in-addr.arpa, mentre per IPv6 viene utilizzato ip6.arpa. Normalmente queste zone non dovrebbero ospitare siti web o contenuti pubblici. Tuttavia alcune implementazioni DNS permettono configurazioni più flessibili che possono essere sfruttate per inserire record non previsti. Gli attaccanti utilizzano proprio queste configurazioni per trasformare un dominio infrastrutturale in una piattaforma per la distribuzione di phishing.

Fingerprinting delle vittime e redirect verso frodi

Dopo la risoluzione iniziale del dominio ip6.arpa, il traffico viene spesso indirizzato verso un traffic distribution system. Questo sistema analizza vari parametri della vittima, tra cui indirizzo IP, browser, sistema operativo e posizione geografica. In base al profilo rilevato, il sistema decide quale contenuto mostrare. Alcuni utenti possono essere reindirizzati a pagine di phishing classiche che imitano servizi bancari o piattaforme di e-commerce. Altri possono essere inviati verso siti che raccolgono dati personali o credenziali di accesso. Questo approccio consente agli attaccanti di filtrare le vittime e ridurre la probabilità che ricercatori di sicurezza o sistemi automatici rilevino la campagna.

L’uso combinato di altre tecniche DNS

Le indagini indicano che l’abuso del dominio .arpa non è l’unica tecnica utilizzata nelle campagne osservate. Gli attori combinano questa strategia con altre tecniche note nel mondo della sicurezza DNS. Una delle più comuni è il CNAME dangling, che sfrutta record DNS rimasti attivi anche dopo la dismissione di servizi cloud o la scadenza di domini collegati. In questi casi gli attaccanti possono registrare il dominio abbandonato e assumere il controllo del traffico destinato a quel record. Un’altra tecnica frequentemente utilizzata è il subdomain shadowing, che consiste nella creazione di sottodomini malevoli all’interno di domini legittimi compromessi. L’uso combinato di queste tecniche permette agli attori di costruire infrastrutture phishing estremamente resilienti e difficili da individuare.

Una tecnica utilizzata da più gruppi criminali

Le analisi indicano che il toolkit utilizzato per queste campagne è in circolazione da diversi anni. Alcuni indicatori suggeriscono che la stessa infrastruttura o varianti simili siano utilizzate da diversi gruppi criminali almeno dal 2017. Questo indica la presenza di un ecosistema condiviso in cui tecniche, strumenti e infrastrutture vengono riutilizzati da più attori. L’introduzione dell’abuso del TLD .arpa rappresenta quindi un’evoluzione di tattiche già esistenti piuttosto che una tecnica completamente nuova. Tuttavia l’utilizzo di un dominio infrastrutturale di Internet rende questa variante particolarmente efficace per aggirare filtri e sistemi di sicurezza basati sulla reputazione dei domini.

Come difendersi da questa nuova tecnica phishing

Per contrastare questo tipo di attacco è importante adottare misure sia tecniche sia comportamentali. Dal punto di vista degli utenti, la prima difesa consiste nel non cliccare su immagini o link presenti in email sospette, soprattutto quando promettono premi o offerte gratuite. Le organizzazioni dovrebbero implementare sistemi di sicurezza email capaci di analizzare anche link nascosti nelle immagini HTML. Dal punto di vista infrastrutturale è utile monitorare query DNS verso domini ip6.arpa che non sono associati a normali operazioni di reverse lookup. Anche il controllo dei record DNS per individuare CNAME dangling o sottodomini inutilizzati può ridurre la superficie di attacco. I provider DNS e hosting stanno già ricevendo segnalazioni su queste configurazioni e stanno lavorando per chiudere le lacune che permettono l’uso improprio dei record A nelle zone .arpa.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.