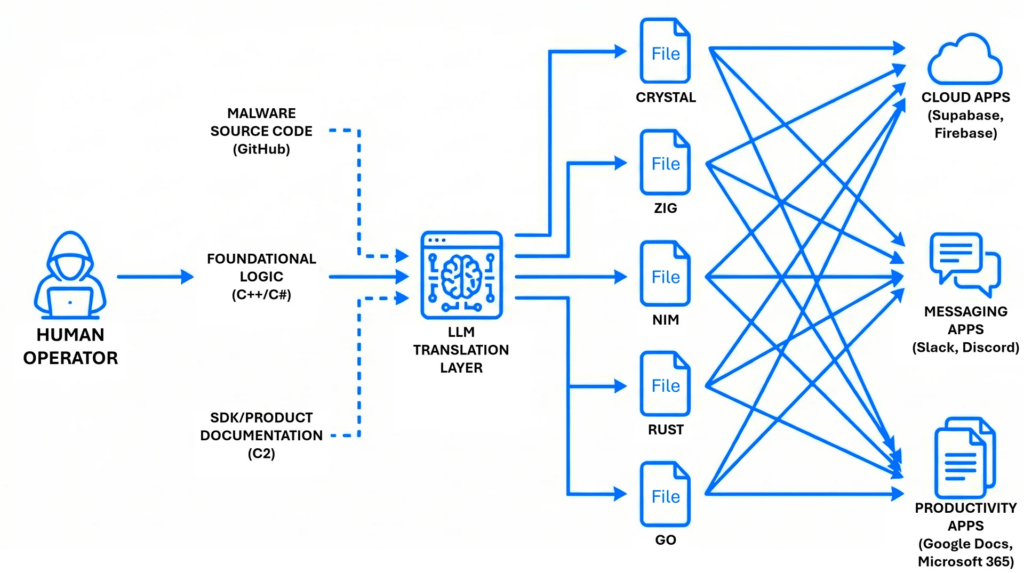

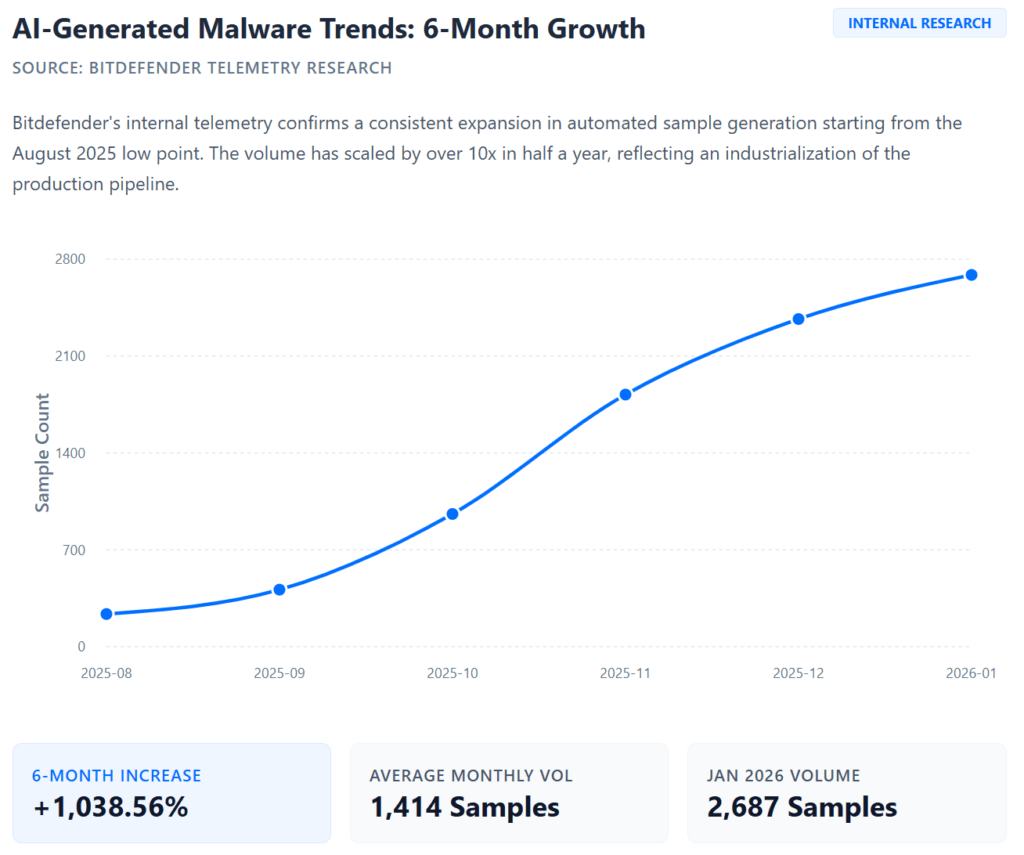

Apt36, noto anche come Transparent Tribe, sta attraversando una trasformazione significativa nel panorama della cyber-intelligence globale. Secondo una recente analisi di Bitdefender, il gruppo di minaccia collegato al Pakistan ha adottato un nuovo modello operativo definito “vibeware nightmare”, una strategia basata sulla produzione massiva di malware assistito da intelligenza artificiale. Invece di sviluppare pochi strumenti sofisticati, gli attori generano varianti quotidiane di impianti mediocri, spesso scritti in linguaggi di nicchia come Nim, Zig, Crystal, Rust e Go. Molti di questi campioni contengono errori logici o codice incompleto, ma la loro quantità consente agli attaccanti di saturare i sistemi di difesa e aggirare i meccanismi di rilevamento tradizionali. Le operazioni si appoggiano a servizi cloud legittimi come Slack, Discord, Supabase, Google Sheets e Firebase per gestire comunicazioni e comando-controllo, sfruttando una tecnica nota come Living Off Trusted Services (LOTS). Gli attacchi colpiscono principalmente India e Afghanistan, con obiettivi che includono personale militare, diplomatici e istituzioni governative.

Cosa leggere

Apt36 e Transparent Tribe: origine e evoluzione della minaccia

Il gruppo Apt36 è attivo almeno dal 2013 e viene generalmente associato a operazioni di cyber-spionaggio con interessi geopolitici legati all’Asia meridionale. Nel corso degli anni il gruppo ha preso di mira organizzazioni governative, militari e diplomatiche, con un focus particolare sull’India. Le campagne iniziali utilizzavano malware relativamente tradizionali e strumenti disponibili pubblicamente. Tuttavia, negli ultimi anni gli analisti hanno osservato un cambiamento radicale nell’approccio operativo. Secondo il report di Bitdefender, Apt36 ha iniziato a sfruttare modelli di intelligenza artificiale per generare rapidamente varianti di codice malevolo. Questo processo produce malware spesso imperfetti, con placeholder non completati o URL non funzionanti. Nonostante la qualità limitata, il numero elevato di varianti rende più difficile per i sistemi di sicurezza creare firme efficaci. Questa strategia rappresenta un cambio di paradigma: l’obiettivo non è più la perfezione tecnica del malware ma la produzione industriale di impianti in grado di sopraffare i sistemi difensivi.

Vibeware nightmare: la nuova strategia malware industriale

Bitdefender definisce vibeware nightmare come una “flotta” di malware generati rapidamente tramite strumenti assistiti da AI. Il termine vibeware indica software sviluppato in modo semi-automatico tramite editor o modelli generativi, spesso con l’obiettivo di creare prototipi rapidi. Nel contesto di Apt36 questo concetto viene portato all’estremo.

Gli attori creano nuove varianti quasi ogni giorno, spesso utilizzando linguaggi meno comuni come:

- Nim

- Zig

- Crystal

- Rust

- Go

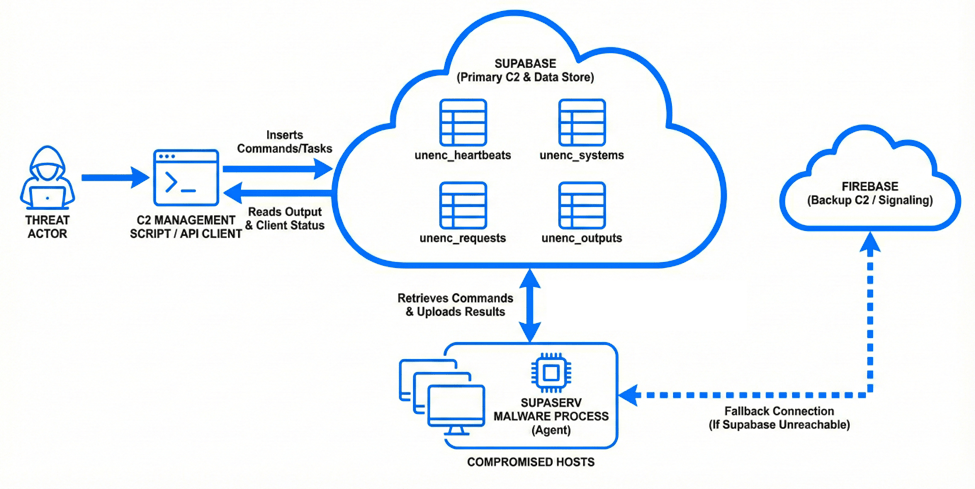

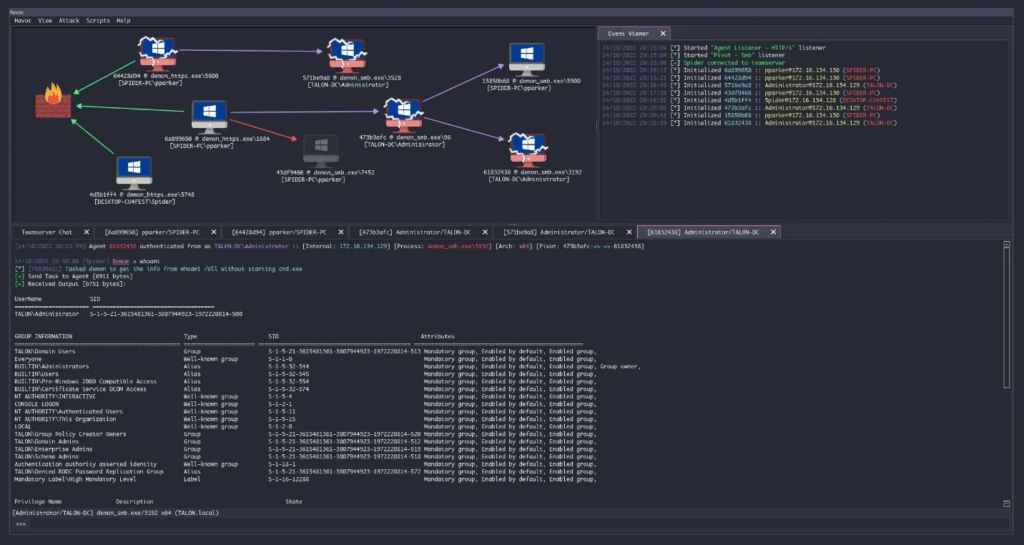

Questa scelta rende l’analisi più complessa per molti strumenti di sicurezza, progettati principalmente per linguaggi più diffusi. Tra i malware identificati dagli analisti figurano numerosi strumenti specializzati. Warcode, scritto in Crystal, carica in memoria il framework di comando-controllo Havoc.

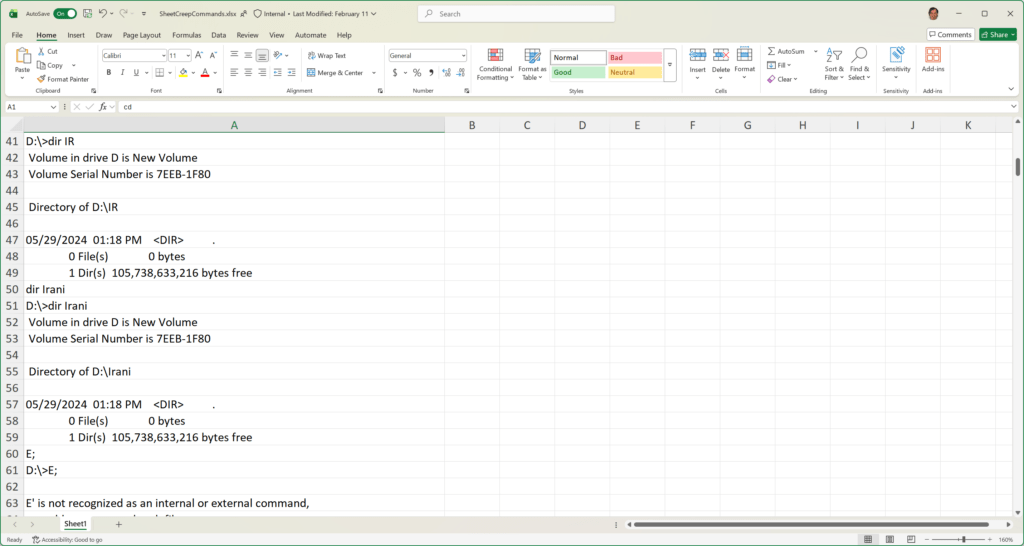

NimShellcodeLoader utilizza la crittografia AES per decriptare payload destinati a Cobalt Strike. CreepDropper, sviluppato in .NET, maschera i propri processi come chrome.exe per ridurre i sospetti. Altri moduli includono MailCreep, che esfiltra dati tramite Microsoft Graph, e SheetCreep, che utilizza Google Sheets per comunicazioni bidirezionali con il server di comando. Nonostante molti di questi strumenti presentino errori, la ridondanza degli impianti garantisce resilienza: se uno viene individuato, altri continuano a operare.

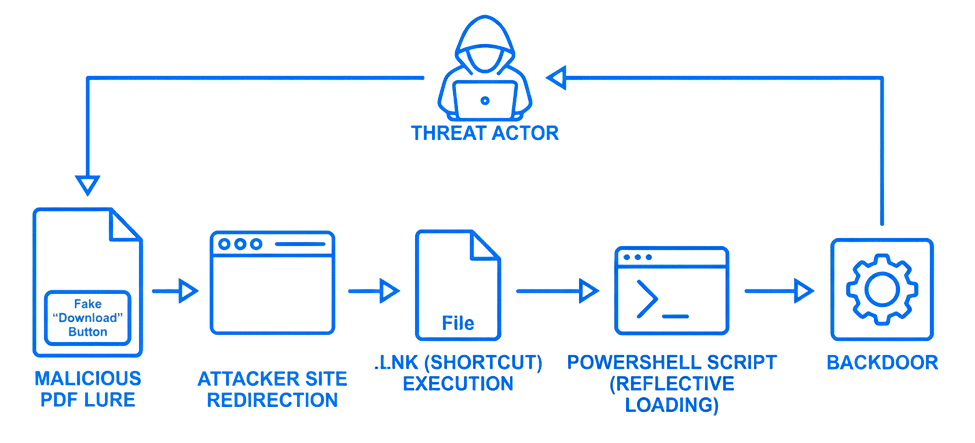

Accesso iniziale tramite spear-phishing

Le campagne di Apt36 iniziano generalmente con operazioni di spear-phishing mirato. Le vittime ricevono email che contengono archivi ZIP o ISO oppure file .LNK camuffati da documenti legittimi. Spesso i messaggi includono file PDF che mostrano immagini o pulsanti di download apparentemente innocui.

Quando l’utente clicca sul pulsante, viene reindirizzato a siti controllati dagli attaccanti dove scarica archivi contenenti i payload. Una volta aperti, gli archivi estraggono file nelle directory scrivibili del sistema e avviano script PowerShell che caricano il malware direttamente in memoria. Questa tecnica fileless riduce le tracce sul disco e rende più difficile l’individuazione tramite antivirus tradizionali.

Persistenza tramite task schedulati

Per mantenere l’accesso ai sistemi compromessi, Apt36 implementa diverse tecniche di persistenza. Una delle più comuni consiste nella creazione di task schedulati nel sistema operativo Windows. Tra questi compare frequentemente un task denominato MicrosoftEdgesUpdatesTasksMachineUAs-Task. Altri strumenti modificano i file .LNK di collegamento per attivare componenti come Gate Sentinel Beacon. Il malware SupaServ utilizza invece l’interfaccia ITaskService per eseguire script ogni volta che l’utente effettua l’accesso al sistema.

Queste tecniche permettono al malware di riattivarsi dopo il riavvio del dispositivo e mantenere una presenza persistente all’interno dell’ambiente compromesso.

Esecuzione fileless e caricamento in memoria

Molti strumenti della famiglia vibeware nightmare evitano di scrivere file permanenti sul disco.Il loader Warcode carica il framework Havoc direttamente in memoria attraverso tecniche di reflective loading.

LuminousCookies, un altro componente identificato dagli analisti, inietta codice nel processo chrome.exe per mimetizzarsi tra le attività del browser. Altri moduli sfruttano PowerShell per scaricare e avviare script direttamente in RAM. Queste tecniche rendono più difficile il rilevamento basato su firme e costringono i sistemi di sicurezza a utilizzare metodi di analisi comportamentale.

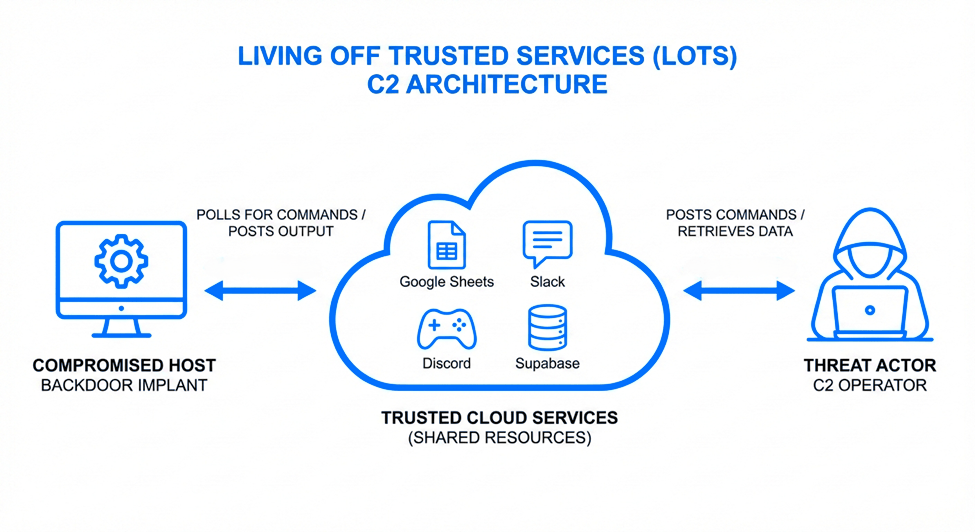

Living Off Trusted Services per comando e controllo

Uno degli aspetti più sofisticati delle campagne Apt36 riguarda l’uso di servizi cloud legittimi per il comando e controllo. Invece di utilizzare server dedicati facilmente individuabili, il malware comunica attraverso piattaforme diffuse come:

- Discord

- Slack

- Google Sheets

- Supabase

- Firebase

Ad esempio CrystalShell utilizza Discord per ricevere comandi codificati in Base64, mentre SheetCreep scambia dati con un foglio Google condiviso. Questa strategia rende difficile bloccare il traffico malevolo senza interferire con servizi utilizzati legittimamente dalle organizzazioni.

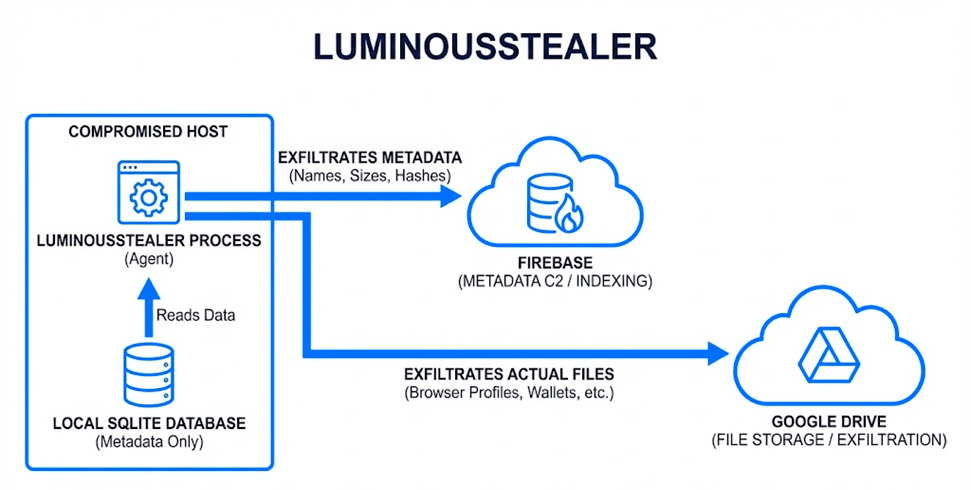

Raccolta ed esfiltrazione dei dati

Una volta ottenuto l’accesso al sistema, il malware inizia a raccogliere informazioni sensibili. Il modulo LuminousStealer scansiona i dischi alla ricerca di file con estensioni come .txt e .docx, salvando i dati in database SQLite prima dell’esfiltrazione. Altri strumenti raccolgono cookie e dati del browser, cercando di aggirare sistemi di sicurezza come App-Bound Encryption.

I dati vengono poi inviati ai server di comando tramite diversi canali, tra cui Microsoft Graph, Firebase o servizi di storage cloud. Questa fase rappresenta l’obiettivo principale delle campagne Apt36: il furto di documenti sensibili e informazioni strategiche.Obiettivi principali in Asia meridionale

Le campagne di Apt36 si concentrano prevalentemente sull’Asia meridionale.

L’India è il bersaglio principale, con attacchi rivolti a istituzioni governative, personale militare e diplomatici. Sono stati osservati attacchi anche contro organizzazioni governative in Afghanistan, oltre che contro aziende private coinvolte in settori strategici. Gli attaccanti utilizzano spesso piattaforme come LinkedIn per raccogliere informazioni sulle vittime e preparare campagne di spear-phishing più efficaci.

Questo approccio dimostra che, nonostante l’automazione nella generazione del malware, le operazioni di targeting rimangono altamente mirate.

Indicatori di compromissione

Gli analisti hanno identificato diversi indicatori di compromissione associati alle campagne vibeware nightmare. Tra questi figurano file come warcode.exe nella directory Public\AccountPictures, librerie sospette come ds.png e processi camuffati come msedge.exe utilizzati dal malware MailCreep.

Alcuni hash MD5 associati ai campioni includono:

- bea885be7d436272111504dc51685db0e per SupaServ

- c0218ece73d9046e25293fbef71bc70c per ZigLoader

Gli attaccanti utilizzano anche infrastrutture specifiche come l’indirizzo IP 23.152.0.81 e domini come slackin.online. In alcuni casi compaiono account Google sospetti utilizzati per operazioni di comando-controllo.

Difesa e mitigazione contro vibeware nightmare

Per contrastare questo tipo di minaccia, gli esperti raccomandano un approccio basato su rilevamento comportamentale piuttosto che su firme statiche. Gli strumenti EDR e XDR possono individuare anomalie come l’esecuzione di binari non firmati in directory scrivibili o l’iniezione di codice in processi legittimi. È inoltre fondamentale monitorare l’utilizzo anomalo di servizi cloud come Google Sheets o Discord all’interno delle reti aziendali. Secondo Bitdefender, la natura imperfetta del vibeware può rappresentare anche un punto debole: molti campioni contengono errori che possono essere sfruttati per identificare e bloccare le attività malevole.

Il 2026 segna una nuova fase per le minacce AI-driven

L’emergere del modello vibeware nightmare dimostra come l’intelligenza artificiale stia cambiando rapidamente il panorama della sicurezza informatica. Gli attaccanti non puntano più solo sulla qualità del malware ma sulla scala della produzione, creando un volume di varianti tale da mettere in difficoltà i sistemi di difesa tradizionali. Per i difensori questo significa adottare strategie sempre più dinamiche basate su analisi comportamentale, intelligence sulle minacce e monitoraggio continuo delle infrastrutture cloud. Se questo modello continuerà a diffondersi, il 2026 potrebbe essere ricordato come l’anno in cui l’uso dell’AI ha trasformato definitivamente le tecniche di attacco nel cyberspazio.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.