BoryptGrab è un nuovo stealer malware per Windows individuato dai ricercatori di Trend Micro che utilizza repository GitHub falsi ottimizzati per SEO per distribuire file malevoli e rubare dati sensibili. La campagna, emersa nel marzo 2026, sfrutta la fiducia degli utenti nelle piattaforme open-source e nei risultati dei motori di ricerca per diffondere archivi ZIP infetti che installano il malware sui sistemi delle vittime. Secondo l’analisi tecnica di Trend Micro, l’operazione utilizza oltre 100 repository GitHub che fingono di ospitare strumenti gratuiti, utility di sistema o cheat per videogiochi. Gli utenti che cercano questi software su Google vengono indirizzati verso repository apparentemente legittimi e successivamente reindirizzati a pagine download ingannevoli ospitate su GitHub Pages che distribuiscono il malware. Una volta eseguito sul sistema Windows, BoryptGrab avvia una catena di furto dati che prende di mira credenziali dei browser, token di applicazioni di messaggistica, wallet di criptovalute e informazioni di sistema. Alcune varianti installano anche una backdoor chiamata TunnesshClient, un payload PyInstaller che crea tunnel SSH reverse permettendo agli attaccanti di ottenere accesso remoto persistente ai dispositivi compromessi.

Cosa leggere

Come BoryptGrab sfrutta repository GitHub falsi

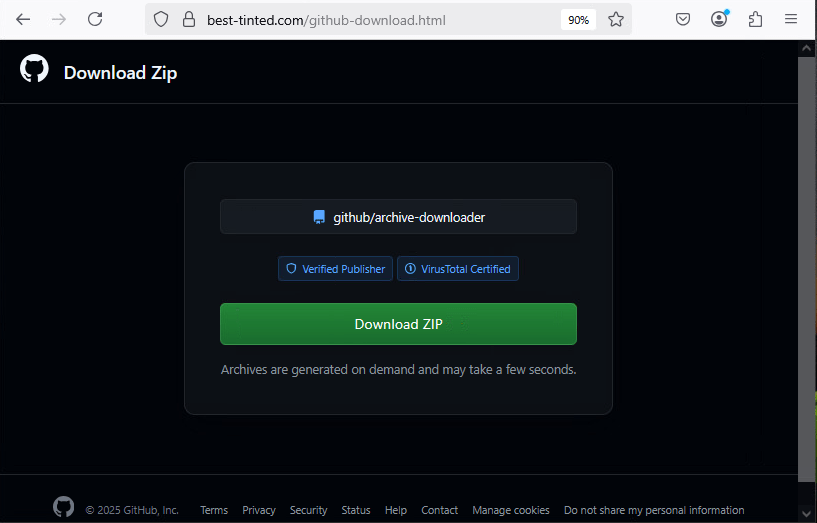

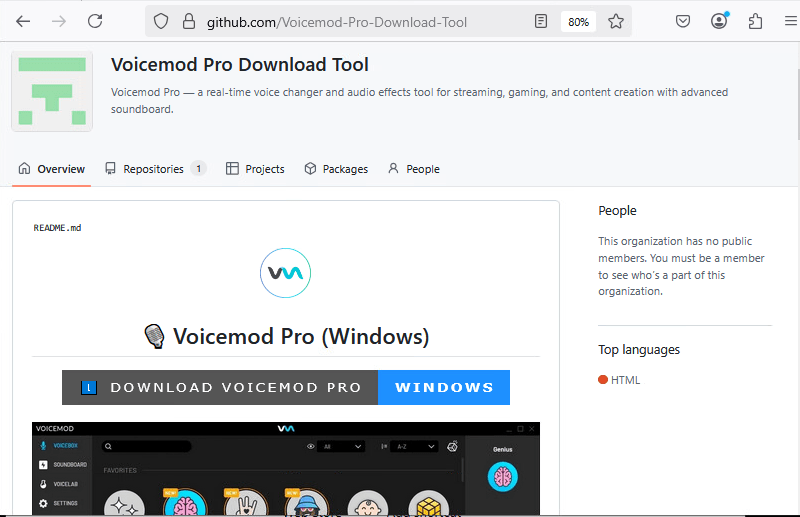

La distribuzione del malware avviene attraverso un ecosistema di repository GitHub creati appositamente per manipolare i risultati dei motori di ricerca. Gli attaccanti utilizzano tecniche di SEO poisoning per far apparire i repository nelle prime posizioni dei risultati Google quando gli utenti cercano software gratuiti. Ogni repository include descrizioni dettagliate, documentazione apparentemente credibile e istruzioni per il download del programma. In molti casi i repository dichiarano di ospitare strumenti utili come utility di ottimizzazione Windows, tool per automazione oppure cheat per videogiochi popolari.

Il repository contiene solitamente un link verso una pagina download esterna ospitata su GitHub Pages, progettata per imitare il design di siti ufficiali. Qui viene offerto il download di un archivio ZIP contenente l’eseguibile malevolo. Questo meccanismo consente agli attaccanti di sfruttare la reputazione della piattaforma GitHub per aumentare la credibilità del malware. Molti utenti, vedendo un repository pubblico con documentazione dettagliata, tendono a considerarlo affidabile. Gli operatori della campagna ruotano costantemente i repository: quando uno viene segnalato o rimosso, nuovi repository vengono creati rapidamente con nomi simili e descrizioni modificate. Questo approccio consente alla campagna di mantenere una presenza costante nei risultati di ricerca.

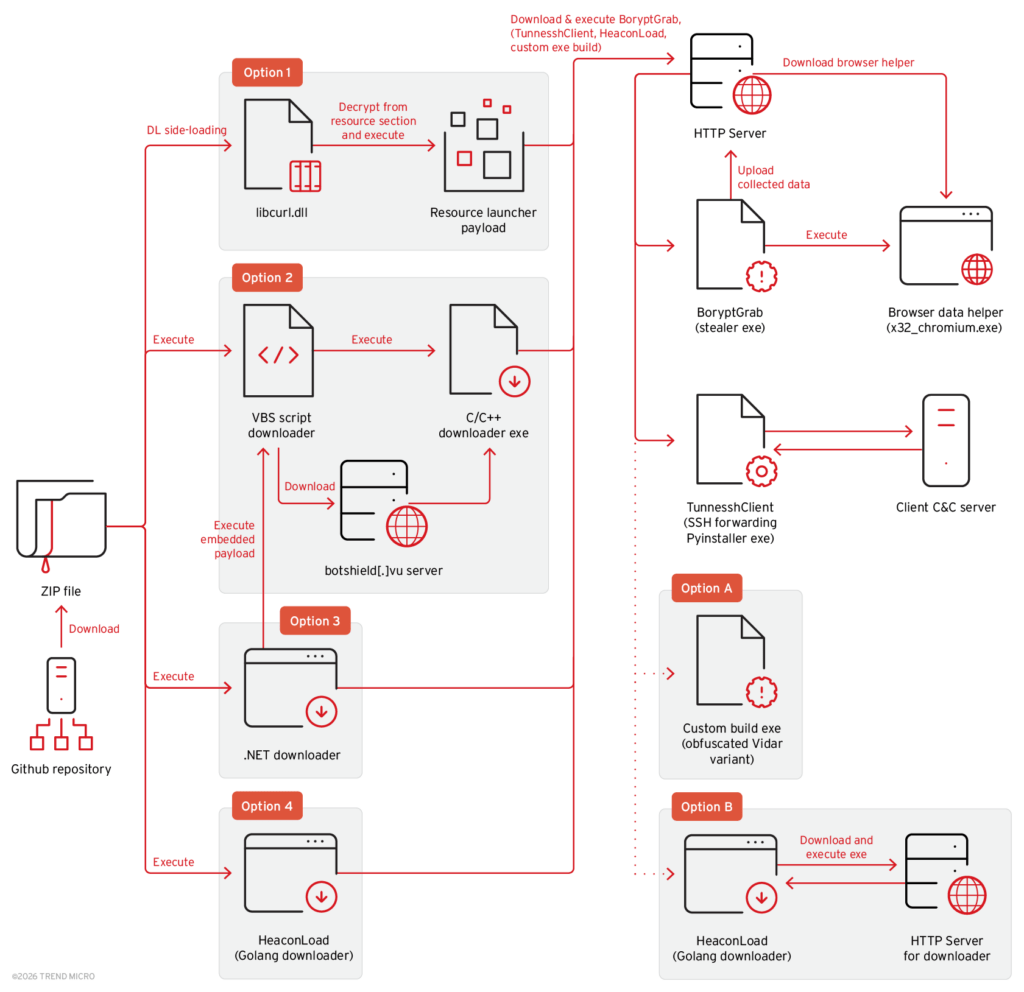

La catena di infezione del malware

L’infezione inizia quando l’utente scarica il file ZIP malevolo dalla pagina GitHub falsificata. Dopo l’estrazione dell’archivio, l’utente esegue l’applicazione contenuta al suo interno credendo di avviare il software promesso dal repository. In realtà l’eseguibile avvia il payload BoryptGrab, che inizia immediatamente a raccogliere dati dal sistema. Il malware prende di mira nove browser principali, tra cui Google Chrome, Microsoft Edge, Brave e altri navigatori basati su Chromium.

Lo stealer estrae password salvate, cookie di sessione, cronologia di navigazione e dati di compilazione automatica memorizzati nei browser. Parallelamente il malware analizza il sistema alla ricerca di wallet di criptovalute installati sul computer. Tra quelli identificati dagli analisti figurano Atomic Wallet, Coinomi, Dogecoin Wallet, Ethereum Wallet, Ledger e Trezor.

In molti casi BoryptGrab riesce a ottenere chiavi private, indirizzi wallet e saldo dei portafogli digitali, informazioni che consentono agli attaccanti di trasferire rapidamente i fondi. Durante la fase di raccolta dati il malware esegue anche una scansione delle directory utente cercando file nelle cartelle Desktop, Documents e Downloads. Una volta completata la raccolta delle informazioni, i dati vengono compressi e inviati ai server di command and control (C2) controllati dagli operatori della campagna.

La backdoor TunnesshClient e il controllo remoto

Alcune varianti del malware installano un secondo componente denominato TunnesshClient, identificato dai ricercatori come una backdoor compilata con PyInstaller. Questo payload si presenta come un file di sistema legittimo ma in realtà crea un tunnel SSH reverse verso un server controllato dagli attaccanti. Attraverso questo tunnel gli operatori possono accedere al sistema compromesso e inviare comandi remoti. Il tunnel SSH permette agli attaccanti di bypassare molte protezioni di rete perché il traffico appare come una normale connessione cifrata. Grazie a questa backdoor gli operatori possono eseguire ulteriori operazioni sul dispositivo della vittima, tra cui installare malware aggiuntivi, eseguire script o trasferire file. La presenza di un canale SSH persistente rende l’infezione molto più pericolosa perché consente agli attaccanti di mantenere accesso prolungato al sistema compromesso.

Le capacità di furto dati dello stealer

BoryptGrab è progettato principalmente per il furto massivo di dati sensibili. Le sue funzionalità includono l’estrazione di credenziali dai browser, la raccolta di token di autenticazione e il furto di informazioni finanziarie. Il malware è in grado di catturare token di applicazioni di messaggistica come Discord e Telegram, che possono essere utilizzati per accedere direttamente agli account delle vittime. Tra i dati raccolti figurano anche carte di credito salvate nei browser, oltre a cookie e sessioni attive che possono essere sfruttate per effettuare session hijacking. Il malware raccoglie inoltre informazioni dettagliate sul sistema infetto, inclusi versione del sistema operativo, hardware installato e software presenti sul computer. Queste informazioni permettono agli attaccanti di creare un profilo completo della vittima e di determinare se il sistema compromesso rappresenta un obiettivo interessante per ulteriori attacchi. In alcuni casi il malware può catturare screenshot dello schermo o registrare input da tastiera aumentando ulteriormente la quantità di informazioni rubate.

Gli attori dietro la campagna

Secondo l’analisi di Trend Micro, la campagna mostra diversi elementi che suggeriscono il coinvolgimento di attori di lingua russa. Gli indicatori includono pattern nei server C2 e nelle infrastrutture utilizzate. Gli attaccanti sembrano operare con una struttura organizzata capace di gestire decine di repository e infrastrutture di distribuzione. L’obiettivo principale sembra essere la monetizzazione rapida attraverso il furto di criptovalute. Gli utenti che possiedono wallet crypto rappresentano bersagli particolarmente redditizi. La campagna prende di mira utenti Windows in tutto il mondo ma presta particolare attenzione a comunità online interessate a tool gratuiti e cheat per videogiochi, spesso utilizzati da utenti più giovani. Questo approccio consente agli attaccanti di raggiungere rapidamente un numero elevato di potenziali vittime.

Le strategie di difesa contro BoryptGrab

Gli esperti raccomandano diverse misure per ridurre il rischio di infezione. La prima regola è verificare sempre l’autore di un repository GitHub prima di scaricare software. Repository con pochi contributori, senza cronologia di sviluppo o con descrizioni troppo promozionali possono essere segnali di rischio. È inoltre consigliabile evitare il download di software da link esterni presenti nei repository, soprattutto se rimandano a pagine download non ufficiali. L’utilizzo di software antivirus aggiornati e sistemi di endpoint detection and response può aiutare a individuare comportamenti sospetti. Gli utenti che utilizzano criptovalute dovrebbero preferire wallet hardware, che riducono il rischio di furto delle chiavi private. Infine è fondamentale abilitare autenticazione a due fattori (2FA) su servizi online e applicazioni sensibili.

L’evoluzione degli stealer nel panorama cybercriminale

La campagna BoryptGrab rappresenta un esempio della crescente sofisticazione degli stealer moderni. Sempre più gruppi criminali sfruttano piattaforme legittime come GitHub per distribuire malware. Questo approccio consente di aggirare molti sistemi di filtraggio e di sfruttare la fiducia degli utenti nelle infrastrutture open-source. La combinazione di SEO poisoning, repository falsi e pagine download ingannevoli dimostra come gli attaccanti stiano integrando tecniche di marketing digitale nelle loro campagne. Nel panorama del cybercrime del 2026, malware come BoryptGrab competono con famiglie note come RedLine e Lumma Stealer, concentrandosi su furto rapido di credenziali e criptovalute. Queste operazioni dimostrano che la sicurezza non dipende solo dalla tecnologia ma anche dalla consapevolezza degli utenti. In un ecosistema digitale sempre più complesso anche piattaforme affidabili possono diventare strumenti involontari per la distribuzione di malware.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.