Un falso controllo sicurezza Google sta circolando online trasformando il browser della vittima in un RAT (remote access tool) grazie all’abuso delle progressive web app (PWA) e dei permessi del browser. La campagna, analizzata dai ricercatori di Malwarebytes nel febbraio 2026, utilizza una pagina phishing che imita il controllo sicurezza dell’account Google per convincere l’utente a installare una falsa applicazione di protezione. Il sito fraudolento utilizza un dominio ingannevole come google-prism.com, progettato per sembrare parte dell’ecosistema Google. Una volta aperta la pagina, l’utente visualizza un avviso di sicurezza che invita a eseguire una verifica dell’account. Seguendo le istruzioni, la vittima installa una PWA malevola che rimuove la barra degli indirizzi del browser e si presenta come un’applicazione nativa. Questa applicazione richiede progressivamente diversi permessi, tra cui notifiche push, accesso ai contatti, posizione GPS e contenuto degli appunti, trasformando il browser in uno strumento di sorveglianza remoto.

Cosa leggere

Come funziona lo scam del falso controllo sicurezza Google

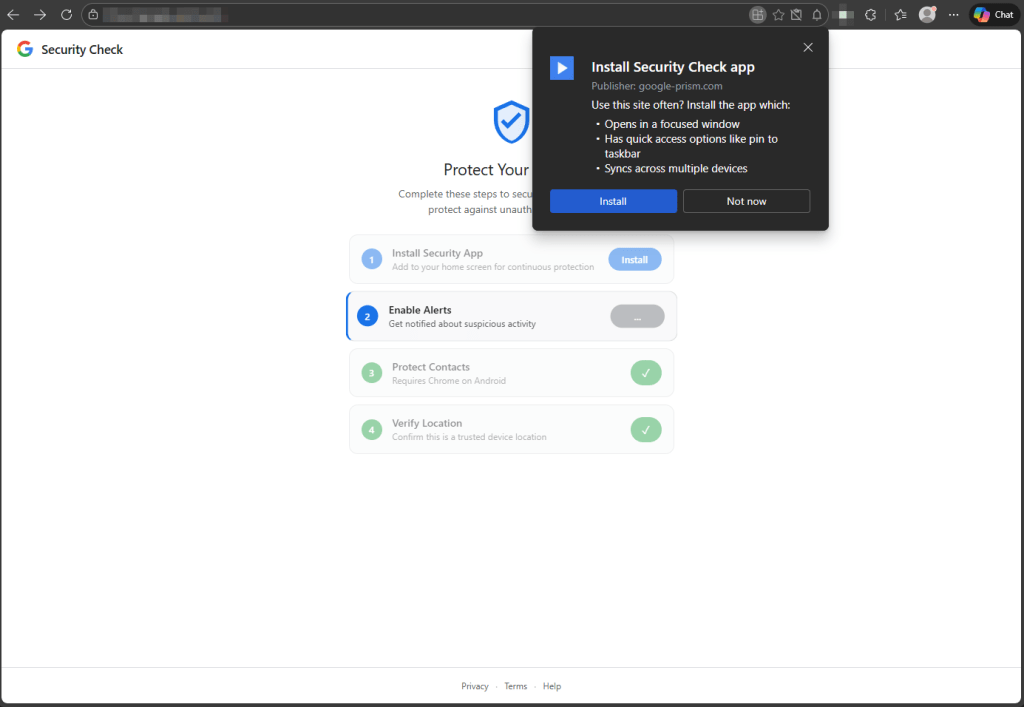

L’attacco inizia con la diffusione di un link phishing che conduce alla pagina falsa. Il sito imita con grande precisione il design del Security Check ufficiale di Google, rendendo difficile distinguere la pagina fraudolenta da quella reale. All’apertura della pagina viene mostrato un messaggio di allerta che invita l’utente a verificare la sicurezza del proprio account. Il processo è suddiviso in quattro passaggi, ciascuno progettato per ottenere nuovi permessi dal browser.

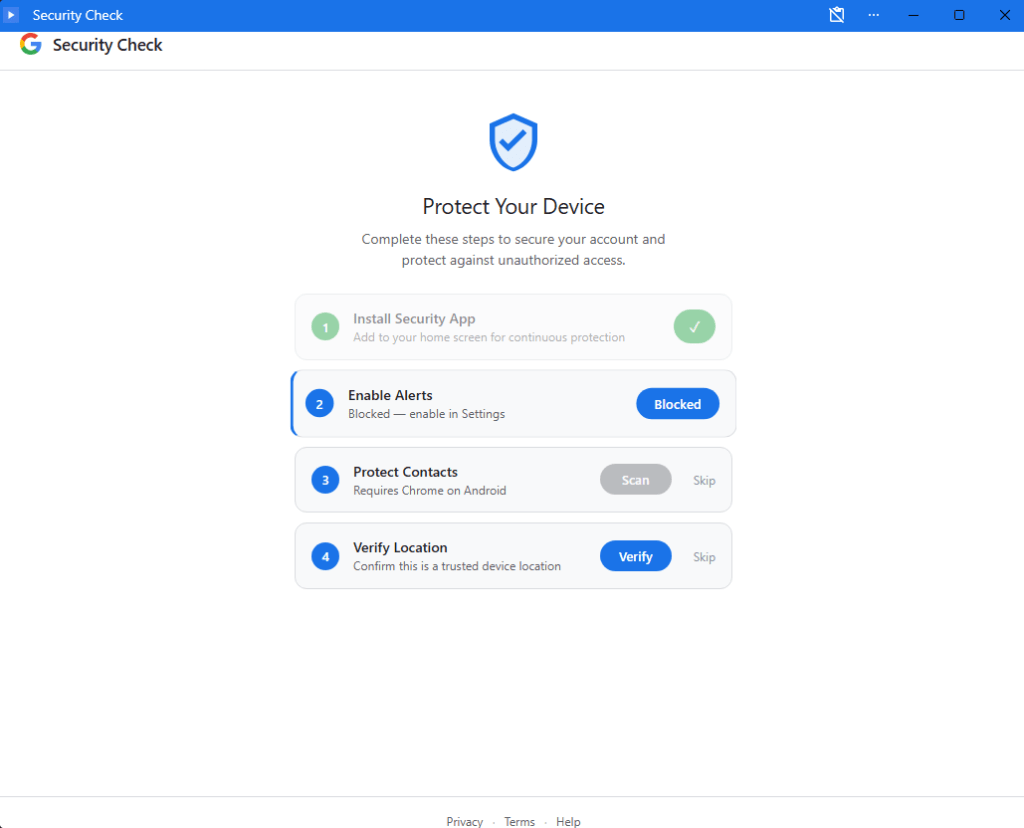

Nel primo passaggio l’utente accetta di installare una presunta applicazione chiamata Security Check pubblicata dal dominio google-prism.com. Il browser installa quindi una PWA, che viene configurata per funzionare in modalità fullscreen. In questo modo scompare la barra degli indirizzi, impedendo all’utente di verificare l’origine del sito. Nel secondo passaggio l’applicazione richiede l’autorizzazione per ricevere notifiche push, presentate come avvisi di sicurezza. In realtà queste notifiche permettono agli attaccanti di mantenere una connessione persistente con il dispositivo della vittima.

Il ruolo delle progressive web app nell’attacco

Le progressive web app sono applicazioni web progettate per funzionare come software installato sul dispositivo. In questo attacco la PWA viene sfruttata per eliminare gli indicatori tipici del browser e creare un’esperienza simile a quella di un’app nativa. Una volta installata, la PWA registra un service worker, un componente che permette l’esecuzione di codice in background anche quando la pagina non è aperta. Questo consente agli attaccanti di mantenere una comunicazione continua con il browser della vittima.

Il service worker gestisce le notifiche push e può eseguire operazioni di raccolta dati senza che l’utente se ne accorga. La PWA richiede permessi aggiuntivi per accedere a funzionalità sensibili del dispositivo. Utilizzando le API del browser, l’applicazione può estrarre contatti, accedere alla posizione GPS e leggere il contenuto degli appunti tramite la Clipboard API. Questa tecnica permette di rubare password copiate negli appunti o codici temporanei utilizzati per l’autenticazione a due fattori.

Trasformare il browser in un RAT

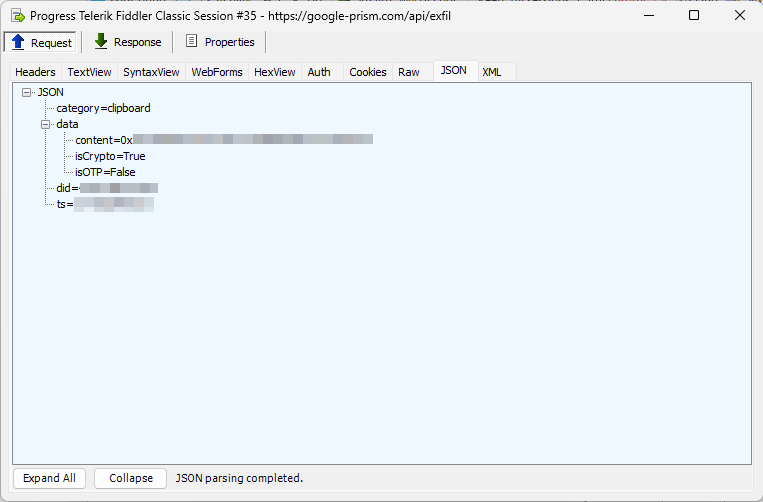

Una volta ottenuti i permessi necessari, la PWA funziona come un vero remote access tool basato su browser. Gli attaccanti possono raccogliere informazioni personali e inviarle ai propri server attraverso connessioni HTTPS. Tra i dati raccolti figurano elenchi di contatti, coordinate GPS in tempo reale e contenuti copiati negli appunti.

Il toolkit utilizzato nella campagna include anche funzioni per intercettare codici OTP provenienti dalle notifiche delle applicazioni. Questo consente di bypassare sistemi di autenticazione multifattore. Un’altra funzione particolarmente pericolosa è la capacità di scansionare la rete locale della vittima utilizzando tecnologie web come WebRTC. Il browser può identificare dispositivi presenti nella stessa rete e trasmettere queste informazioni agli attaccanti. In alcuni casi il traffico internet può essere instradato attraverso il browser della vittima, trasformandolo in un proxy utilizzato per nascondere attività malevole.

Il componente Android e l’APK sync.apk

Sui dispositivi Android, la campagna diventa ancora più invasiva. Dopo l’installazione della PWA, la vittima viene invitata a scaricare un file chiamato sync.apk con identificatore com.device.sync. Questo APK installa un’applicazione che si presenta come un servizio di sincronizzazione ma in realtà introduce un keylogger integrato nella tastiera del dispositivo. Il malware registra ogni tasto premuto e può catturare credenziali di accesso, messaggi e dati personali. L’applicazione sfrutta inoltre il servizio di accessibilità di Android per monitorare lo schermo e catturare informazioni visualizzate dalle applicazioni. Questo permette di leggere contenuti di app bancarie, messaggi e notifiche. Il malware richiede anche il permesso di amministratore del dispositivo, rendendo più difficile la disinstallazione. Secondo l’analisi di Malwarebytes, l’APK ha hash SHA-256 1fe2be4582c4cbce8013c3506bc8b46f850c23937a564d17e5e170d6f60d8c08, utile per identificare la minaccia nei sistemi di sicurezza.

Raccolta dati e capacità di sorveglianza

Il toolkit utilizzato nella campagna è progettato per raccogliere una grande quantità di informazioni dalla vittima. Una delle prime funzioni attivate è la raccolta della rubrica dei contatti, che include nomi, numeri di telefono ed email. Il sistema utilizza poi la Geolocation API del browser per tracciare la posizione GPS in tempo reale. Questo permette agli attaccanti di monitorare gli spostamenti della vittima con grande precisione. L’accesso agli appunti consente di intercettare password copiate, codici OTP e informazioni sensibili. Il toolkit può anche intercettare notifiche provenienti da applicazioni di messaggistica o servizi bancari. Nei dispositivi mobili il malware utilizza funzioni aggiuntive per catturare screenshot, monitorare applicazioni aperte e analizzare i contenuti dello schermo. Tutti questi dati vengono inviati ai server degli attaccanti attraverso connessioni criptate, rendendo difficile individuare l’esfiltrazione.

Una minaccia difficile da rilevare

Uno degli aspetti più pericolosi di questa campagna è la capacità di aggirare i tradizionali indicatori di malware. A differenza di molti attacchi, la PWA non richiede il download di file eseguibili sul computer. Il codice viene eseguito direttamente all’interno del browser e utilizza funzionalità web legittime. Questo rende la minaccia difficile da individuare per antivirus tradizionali. La persistenza è garantita dal service worker, che continua a funzionare anche dopo la chiusura del browser. Gli attaccanti possono inoltre aggiornare il codice della PWA da remoto, aggiungendo nuove funzionalità senza dover reinstallare l’applicazione. Secondo Malwarebytes, il toolkit utilizzato è uno dei più completi osservati in questo tipo di attacco, combinando phishing, abuso delle API web e sorveglianza digitale avanzata.

Come difendersi da questo tipo di attacco

Gli esperti raccomandano di verificare sempre l’indirizzo dei siti web prima di eseguire operazioni sensibili. Il vero controllo sicurezza di Google è ospitato su accounts.google.com, mentre domini come google-prism.com sono indicatori di phishing. È importante evitare l’installazione di PWA provenienti da siti non ufficiali e negare permessi sospetti richiesti da applicazioni web. Se si sospetta di aver installato l’applicazione malevola, è necessario rimuovere la PWA dalle impostazioni del browser e revocare tutti i permessi concessi al sito. Su Android bisogna disinstallare sync.apk, rimuovere i permessi di amministratore del dispositivo e verificare la presenza di tastiere non autorizzate. Gli utenti dovrebbero inoltre cambiare immediatamente le password degli account compromessi e controllare eventuali attività sospette. L’uso di strumenti di sicurezza come Malwarebytes può aiutare a individuare e rimuovere minacce presenti nel browser o nel sistema.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.