Un gruppo di cyber attaccanti identificato come CL-UNK-1068 ha condotto per anni operazioni di intrusione contro organizzazioni strategiche in Asia, colpendo settori come aviazione, energia, governi, telecomunicazioni e industria farmaceutica. La campagna è stata documentata per la prima volta dai ricercatori di sicurezza di Unit 42 di Palo Alto Networks, che hanno osservato attività sospette su infrastrutture aziendali e governative a partire dal 2020. L’analisi ha rivelato una rete di operazioni stealth che combina malware personalizzati, strumenti open source modificati e tecniche avanzate di evasione. Gli analisti attribuiscono l’origine dell’attività alla Cina con alta confidenza, basandosi su indicatori linguistici, strumenti utilizzati e sulla scelta degli obiettivi. Sebbene non sia possibile escludere completamente una motivazione criminale, l’insieme delle prove suggerisce che la finalità principale della campagna sia lo spionaggio informatico.

Cosa leggere

La scoperta del cluster CL-UNK-1068

Il nome CL-UNK-1068 deriva dal sistema di classificazione utilizzato dai ricercatori di sicurezza per indicare cluster di attività malevole non ancora attribuite a un gruppo noto. Il prefisso “UNK” indica infatti una affiliazione non ancora completamente identificata, anche se in questo caso gli analisti ritengono probabile un legame con attori statali cinesi. L’indagine di Unit 42 ha individuato diversi attacchi condotti contro organizzazioni di alto valore nel Sud, Sud-Est e Est Asia, tra cui enti governativi, aziende energetiche e infrastrutture tecnologiche. Gli attaccanti hanno operato per anni senza essere rilevati, sfruttando vulnerabilità nei server web e nei database per ottenere accesso ai sistemi interni delle vittime.

Accesso iniziale tramite web shell

Uno degli elementi chiave della campagna è l’uso di web shell per ottenere accesso iniziale ai sistemi compromessi. Tra gli strumenti più utilizzati figurano varianti delle web shell GodZilla e AntSword, entrambe diffuse negli ambienti di hacking e facilmente modificabili. Questi strumenti permettono agli attaccanti di eseguire comandi remoti sui server web compromessi, facilitando il movimento laterale verso altri sistemi all’interno della rete aziendale. In molti casi gli attaccanti hanno sfruttato server Linux e Windows esposti su Internet, installando le web shell dopo aver sfruttato vulnerabilità nei servizi web o nei database SQL.

Esfiltrazione di dati e configurazioni sensibili

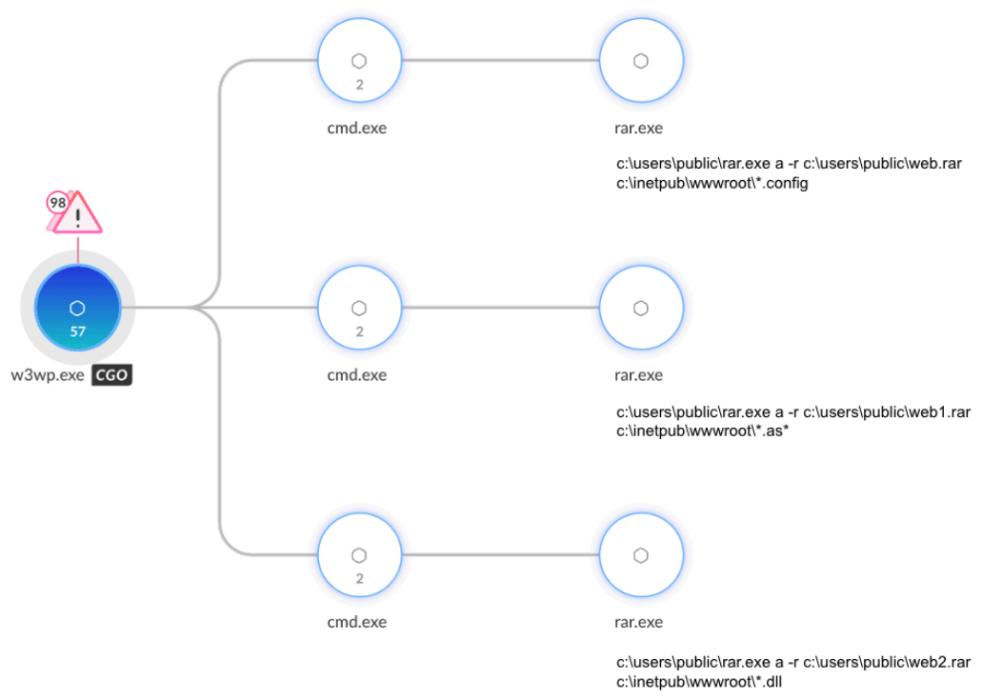

Una volta ottenuto l’accesso ai sistemi, gli attaccanti hanno iniziato a raccogliere informazioni utili per espandere l’intrusione. Tra i file più frequentemente esfiltrati figurano configurazioni di applicazioni web come web.config, appsettings.json e file ASP.NET, spesso contenenti credenziali o chiavi di accesso ai servizi interni. Gli attaccanti utilizzavano strumenti standard come WinRAR per comprimere i file raccolti in archivi come web.rar, web1.rar o web2.rar. Successivamente i file venivano codificati in Base64 tramite il comando certutil, una tecnica che permette di trasferire dati attraverso canali di comunicazione limitati come le web shell. Oltre ai file di configurazione, il gruppo ha raccolto anche backup di database, file CSV e XLSX, cronologia dei browser e altre informazioni utili per la ricognizione interna.

Malware e strumenti utilizzati negli attacchi

L’arsenale utilizzato dal gruppo CL-UNK-1068 include una combinazione di malware personalizzati e strumenti open source modificati. Uno dei metodi principali utilizzati per eseguire codice malevolo consiste nel sideloading di DLL tramite eseguibili Python legacy. In questo scenario un file eseguibile come python.exe carica una libreria malevola chiamata python20.dll, che una volta deobfuscata avvia payload aggiuntivi. Tra i componenti distribuiti attraverso questo meccanismo figurano strumenti come FRP (Fast Reverse Proxy), PrintSpoofer e ScanPortPlus. Quest’ultimo è un toolkit sviluppato in linguaggio Go che consente agli attaccanti di effettuare scansioni di rete su sistemi Windows e Linux, individuando host, porte aperte e vulnerabilità.

Backdoor e tunneling di rete

Per mantenere accesso persistente alle reti compromesse, gli attaccanti hanno utilizzato versioni modificate del tool FRP, progettato per creare tunnel di rete tra sistemi interni e server controllati dagli attaccanti. Alcune configurazioni individuate dagli analisti contenevano stringhe come “frpforzhangwei”, un possibile riferimento linguistico cinese. Nei sistemi Linux il gruppo ha distribuito anche una backdoor chiamata Xnote, utilizzata da diversi attori di minacce cinesi negli ultimi anni. Xnote permette di eseguire numerose operazioni, tra cui gestione dei file, creazione di reverse shell, proxy di rete e persino attacchi DDoS basati su protocolli come SYN, UDP e NTP.

Strumenti di ricognizione e raccolta dati

Durante la fase di ricognizione gli attaccanti hanno utilizzato un tool personalizzato chiamato SuperDump, sviluppato in ambiente .NET. Questo programma raccoglie informazioni dettagliate sui sistemi compromessi, inclusi account utente, processi attivi, configurazioni di rete e contenuti del registro di sistema. SuperDump è in grado anche di estrarre dati da numerose applicazioni utilizzate in ambito aziendale, come Navicat, WinSCP, PuTTY, FileZilla e strumenti RDP. Gli attaccanti hanno utilizzato inoltre script batch come hp.bat e hpp.bat, che eseguono comandi di sistema come systeminfo, ipconfig, quser e tasklist per ottenere informazioni sugli host compromessi.

Furto di credenziali e escalation dei privilegi

Il gruppo ha utilizzato diverse tecniche per ottenere credenziali e privilegi elevati nei sistemi compromessi. Tra gli strumenti più utilizzati figurano Mimikatz, noto per l’estrazione di password dalla memoria di Windows, e LsaRecorder, che intercetta le funzioni di autenticazione del sistema operativo. Gli attaccanti hanno inoltre utilizzato strumenti come DumpIt e Volatility per analizzare i dump della memoria e recuperare hash di password. In alcuni casi sono stati sfruttati exploit noti come PwnKit (CVE-2021-4034) su sistemi Linux e vulnerabilità nei server VMware vCenter (CVE-2023-34048) per ottenere esecuzione di codice remoto.

Obiettivi e motivazioni dell’operazione

La scelta degli obiettivi suggerisce una forte componente di spionaggio informatico. Le organizzazioni colpite appartengono infatti a settori strategici per l’economia e la sicurezza nazionale, come energia, telecomunicazioni e industria aeronautica. L’obiettivo principale sembra essere la raccolta di informazioni sensibili e dati strategici piuttosto che il profitto immediato. Tuttavia gli analisti non escludono completamente un possibile coinvolgimento di attività criminali parallele. Il cluster CL-UNK-1068 potrebbe infatti rappresentare un gruppo che opera al confine tra cybercrime e operazioni sponsorizzate da stati nazionali.

Come difendersi da attacchi simili

Per mitigare questo tipo di minacce, gli esperti consigliano di monitorare attentamente alcune attività sospette. Tra queste figurano l’esecuzione anomala di python.exe con DLL sconosciute, l’utilizzo non autorizzato di strumenti di tunneling come FRP e l’esecuzione di script batch destinati alla raccolta di informazioni di sistema. Le organizzazioni dovrebbero inoltre implementare sistemi di sicurezza avanzati come EDR e analisi comportamentale, che permettono di individuare attività malevole anche quando non esistono firme malware note. Palo Alto Networks ha indicato che strumenti come Next-Generation Firewall, Advanced Threat Prevention e Cortex XDR sono in grado di individuare diversi indicatori associati alla campagna CL-UNK-1068.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.