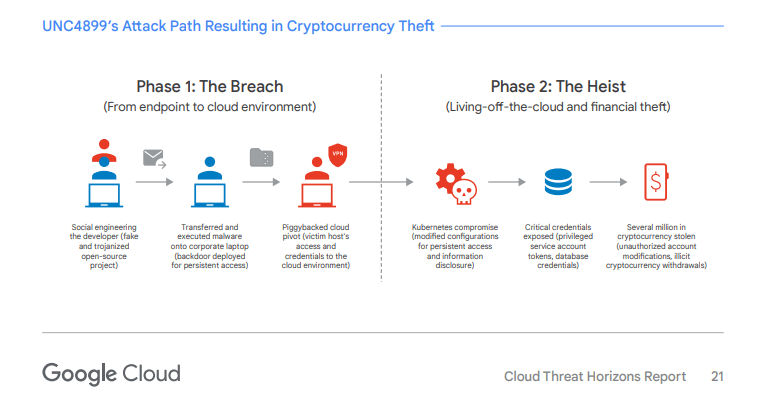

UNC4899 ha condotto nel 2025 un attacco sofisticato contro una società del settore criptovalute, sfruttando un trasferimento AirDrop tra dispositivo personale e laptop aziendale di uno sviluppatore per introdurre un file trojanizzato nell’infrastruttura interna. L’operazione, descritta nel report Cloud Threat Horizons H1 2026 pubblicato da Google, mostra come gruppi legati alla Corea del Nord stiano evolvendo verso campagne che combinano social engineering, compromissione di ambienti DevOps e tecniche living-off-the-cloud per infiltrare infrastrutture Google Cloud e sottrarre asset digitali per un valore di milioni di euro. Il gruppo responsabile, noto anche come Jade Sleet, TraderTraitor, PUKCHONG e Slow Pisces, ha costruito una catena di compromissione che parte da una semplice interazione tra sviluppatori e culmina nella manipolazione di database cloud e nella sottrazione di fondi.

Cosa leggere

Catena di compromissione dell’attacco UNC4899

L’operazione di UNC4899 inizia con una strategia di social engineering mirato contro uno sviluppatore dell’azienda crypto. Gli attaccanti contattano la vittima proponendo una collaborazione su un presunto progetto open-source collegato all’ecosistema Kubernetes, una scelta che aumenta la credibilità della richiesta perché molti sviluppatori partecipano attivamente a repository condivisi. Il developer riceve un archivio contenente codice e strumenti di sviluppo apparentemente legittimi. Il file viene scaricato inizialmente su un dispositivo personale e successivamente trasferito sul laptop aziendale tramite AirDrop, il sistema di condivisione peer-to-peer integrato nei dispositivi Apple. Questo passaggio rappresenta il punto chiave dell’intera intrusione. Il trasferimento tramite AirDrop crea infatti un ponte diretto tra ambiente personale e infrastruttura aziendale, aggirando completamente i controlli di sicurezza che normalmente monitorano download, allegati email o trasferimenti attraverso servizi cloud. Quando lo sviluppatore apre il progetto utilizzando un IDE assistito da intelligenza artificiale, il codice Python nascosto nell’archivio viene eseguito automaticamente. Lo script genera un binario eseguibile che si presenta come un tool da linea di comando per Kubernetes. In realtà il programma stabilisce una connessione verso un dominio controllato dagli attaccanti, trasformandosi in una backdoor remota che consente agli operatori di UNC4899 di accedere alla macchina aziendale.

Il ruolo di AirDrop nel bypass della sicurezza aziendale

L’utilizzo di AirDrop come vettore di compromissione rappresenta uno degli aspetti più interessanti dell’attacco. Molte organizzazioni investono risorse considerevoli nella protezione di email, gateway web e repository software, ma raramente considerano i rischi associati alla condivisione peer-to-peer locale tra dispositivi. AirDrop utilizza una combinazione di Bluetooth e connessioni Wi-Fi dirette per trasferire file tra dispositivi Apple vicini. Poiché il trasferimento non attraversa server aziendali né servizi cloud intermedi, il file non viene analizzato da sistemi di sicurezza centralizzati. Nel caso dell’attacco UNC4899, questa caratteristica ha permesso agli hacker di introdurre il file malevolo nell’ambiente aziendale senza generare alert. Il report di Google evidenzia come questo tipo di scenario stia diventando sempre più frequente nelle organizzazioni in cui sviluppatori e ingegneri utilizzano dispositivi personali per attività di sviluppo o testing. Il risultato è un vettore di attacco estremamente efficace perché sfrutta un comportamento considerato normale e spesso incoraggiato nei contesti di collaborazione tecnica.

Pivot verso Google Cloud dopo la compromissione iniziale

Una volta ottenuto accesso alla macchina aziendale, gli operatori di UNC4899 iniziano una fase di ricognizione dell’infrastruttura cloud. Utilizzando le sessioni autenticate e le credenziali disponibili sul sistema dello sviluppatore, gli attaccanti interagiscono con i servizi presenti nell’ambiente Google Cloud dell’azienda. Durante questa fase vengono identificati diversi componenti critici dell’infrastruttura, tra cui progetti cloud attivi, cluster Kubernetes, host bastion utilizzati per l’accesso amministrativo e pipeline DevOps impiegate per la distribuzione delle applicazioni. La ricognizione viene condotta utilizzando esclusivamente strumenti ufficiali della piattaforma cloud, evitando l’installazione di malware aggiuntivo. Questa strategia rientra nelle tecniche note come living-off-the-cloud, in cui gli attaccanti sfruttano funzionalità native dell’infrastruttura per muoversi lateralmente e raccogliere informazioni senza attirare l’attenzione dei sistemi di sicurezza. Dal punto di vista dei sistemi di monitoraggio, le attività degli attaccanti possono apparire come normali operazioni amministrative eseguite da un utente legittimo.

Abuso di Kubernetes e workflow DevOps

Dopo aver mappato l’infrastruttura cloud, UNC4899 concentra l’attenzione sui cluster Kubernetes utilizzati dall’azienda per gestire le applicazioni. Gli attaccanti modificano alcune configurazioni di deployment Kubernetes, inserendo comandi personalizzati che vengono eseguiti automaticamente quando nuovi pod vengono creati. Questo consente loro di eseguire script bash malevoli all’interno dei container dell’infrastruttura. Parallelamente il gruppo compromette componenti della piattaforma CI/CD utilizzata per distribuire il software. All’interno dei workflow DevOps vengono introdotti comandi progettati per esporre token di service account nei log di sistema. Questi token rappresentano credenziali ad alto privilegio che consentono agli attaccanti di interagire con diversi servizi cloud. Una volta ottenuti, gli operatori di UNC4899 possono espandere progressivamente il proprio accesso all’infrastruttura.

Escalation di privilegi e container escape

Con i token privilegiati a disposizione, gli attaccanti iniziano una fase di movimento laterale tra i diversi pod Kubernetes presenti nell’ambiente. L’attenzione si concentra su container responsabili della gestione delle policy di rete, dei sistemi di load balancing e di altri servizi critici dell’infrastruttura. Attraverso questi componenti gli hacker riescono ad accedere a container eseguiti in modalità privilegiata. Questo tipo di configurazione consente ai container di interagire direttamente con il sistema host sottostante. Sfruttando questa possibilità, UNC4899 riesce a eseguire una container escape, ottenendo accesso alla macchina fisica o virtuale che ospita i container. Una volta raggiunto l’host, gli attaccanti installano una backdoor persistente progettata per garantire accesso continuo all’infrastruttura anche nel caso in cui la macchina inizialmente compromessa venga isolata.

Furto di credenziali e accesso ai database

Durante l’esplorazione dei container compromessi, gli attaccanti individuano un’altra vulnerabilità significativa. Alcune applicazioni conservano credenziali di database nelle variabili d’ambiente, una pratica diffusa ma rischiosa nelle architetture cloud. Utilizzando queste informazioni, UNC4899 accede ai database di produzione tramite Cloud SQL Auth Proxy, uno strumento ufficiale utilizzato per stabilire connessioni sicure ai database gestiti da Google Cloud. Ancora una volta gli attaccanti sfruttano strumenti legittimi dell’infrastruttura. Dal punto di vista dei sistemi di sicurezza, le connessioni al database appaiono come normali operazioni amministrative. Una volta connessi, gli hacker eseguono una serie di query SQL mirate per manipolare gli account degli utenti.

Manipolazione di account e sistemi MFA

Gli attaccanti modificano direttamente i record presenti nel database per resettare password degli utenti, aggiornare i semi dei sistemi MFA e alterare i controlli di sicurezza degli account. Queste modifiche consentono loro di ottenere accesso diretto ai sistemi che gestiscono i wallet di criptovalute e le operazioni finanziarie della piattaforma. A questo punto UNC4899 avvia il trasferimento di fondi verso wallet controllati dal gruppo, completando il furto di asset digitali per un valore di diversi milioni di euro. Gli hacker modificano anche alcune logiche di gestione degli account nel database per ritardare il rilevamento dell’attività fraudolenta e guadagnare tempo per completare le operazioni di trasferimento.

Tecniche living-off-the-cloud utilizzate nell’attacco

Uno degli elementi più rilevanti dell’operazione è l’uso sistematico delle tecniche living-off-the-cloud. In questo modello operativo gli attaccanti evitano di introdurre malware facilmente rilevabile e sfruttano invece strumenti già presenti nell’infrastruttura cloud. Nel caso dell’attacco UNC4899 vengono utilizzati componenti come Kubernetes, token di service account, pipeline DevOps e strumenti ufficiali di Google Cloud. Dal punto di vista dei sistemi di sicurezza, queste attività possono apparire indistinguibili da normali operazioni amministrative eseguite dagli ingegneri dell’azienda. Questo approccio riduce drasticamente il footprint dell’attacco e rende più difficile individuare la presenza di un intruso fino alle fasi finali dell’operazione.

Implicazioni per la sicurezza cloud delle aziende crypto

L’attacco contro l’azienda crypto evidenzia alcune vulnerabilità strutturali che molte organizzazioni condividono nelle infrastrutture cloud moderne. Tra i problemi più evidenti emergono la gestione non sicura dei segreti applicativi, l’utilizzo di container eseguiti in modalità privilegiata e controlli insufficienti sulle pipeline DevOps. Nel settore delle criptovalute queste debolezze assumono un peso ancora maggiore perché le piattaforme gestiscono asset digitali immediatamente trasferibili e difficili da recuperare una volta sottratti. Questo rende le aziende crypto bersagli particolarmente attraenti per gruppi sponsorizzati da stati nazionali.

Le raccomandazioni di Google per prevenire attacchi simili

Il report Cloud Threat Horizons H1 2026 propone diverse misure per ridurre il rischio di attacchi simili. Le organizzazioni dovrebbero adottare un approccio defense-in-depth, combinando controlli su identità, infrastruttura cloud e pipeline DevOps. Tra le misure più efficaci figurano l’adozione di autenticazione multifattore resistente al phishing, sistemi di accesso context-aware e una gestione più rigorosa dei segreti applicativi. Google raccomanda inoltre di limitare l’utilizzo di container privilegiati, monitorare attentamente i cluster Kubernetes e verificare che nei deployment vengano utilizzate esclusivamente immagini container affidabili. Dal punto di vista degli endpoint, molte organizzazioni stanno iniziando a considerare la disabilitazione di AirDrop sui dispositivi aziendali, insieme al blocco di altri meccanismi di condivisione file non gestiti. Queste misure aiutano a impedire che un singolo dispositivo compromesso possa trasformarsi nel punto di ingresso per la compromissione dell’intera infrastruttura cloud.

Perché UNC4899 rappresenta una minaccia crescente

Le attività di UNC4899 si inseriscono in una strategia più ampia di cyber-operazioni attribuite alla Corea del Nord. Negli ultimi anni diversi gruppi legati a Pyongyang hanno preso di mira piattaforme di criptovalute, exchange e servizi blockchain con l’obiettivo di ottenere finanziamenti attraverso il furto di asset digitali. Queste campagne combinano tecniche di social engineering avanzato, malware progettato per ambienti DevOps e compromissioni cloud sempre più sofisticate. L’attacco descritto nel report Google dimostra come gli attori statali stiano integrando tecniche umane e infrastrutturali per costruire catene di compromissione difficili da individuare e capaci di generare impatti economici significativi. Gli analisti di sicurezza stanno ora monitorando attentamente le future attività del gruppo per individuare nuovi schemi di attacco e indicatori di compromissione che possano aiutare le organizzazioni a difendersi da operazioni simili.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.