Meta introduce Advanced Browsing Protection (ABP) in Messenger, una nuova tecnologia progettata per proteggere gli utenti da link malevoli anche nelle chat protette da crittografia end-to-end (E2EE). Il sistema utilizza tecniche crittografiche avanzate per verificare URL sospetti senza compromettere la privacy delle conversazioni. La funzione rappresenta un’evoluzione della tradizionale Safe Browsing utilizzata nei browser. Mentre i controlli classici analizzano i link direttamente sul dispositivo, ABP combina verifiche locali con un database server-side di milioni di siti pericolosi mantenendo al tempo stesso la riservatezza delle query. Per ottenere questo equilibrio tra sicurezza e privacy, Meta utilizza tecnologie come Private Information Retrieval (PIR), Oblivious Pseudorandom Functions (OPRF) e computazione confidenziale, creando un sistema in grado di individuare minacce senza rivelare quali link vengono controllati.

Cosa leggere

Meta sviluppa Advanced Browsing Protection per rafforzare la sicurezza in Messenger

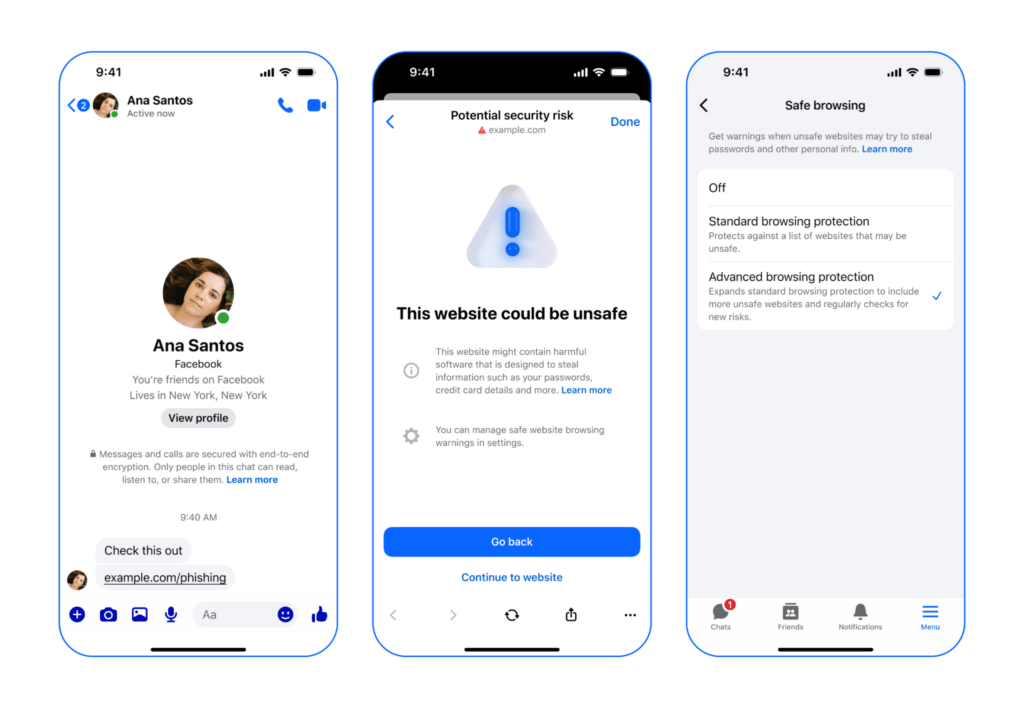

La nuova funzione Advanced Browsing Protection nasce per affrontare un problema sempre più diffuso nelle piattaforme di messaggistica: la diffusione di phishing, malware e siti fraudolenti attraverso link condivisi nelle chat. Nelle conversazioni crittografate end-to-end, i server della piattaforma non possono leggere i messaggi. Questo rende più difficile applicare controlli centralizzati sui contenuti. Meta ha quindi progettato un sistema che permette di verificare i link senza accedere al contenuto delle conversazioni. L’idea alla base di ABP consiste nel confrontare gli URL presenti nelle chat con una watchlist di siti pericolosi, ma farlo in modo che il server non possa sapere quale URL viene controllato. Il risultato è un sistema che mantiene intatta la crittografia end-to-end e allo stesso tempo permette di proteggere gli utenti da siti utilizzati per rubare credenziali o installare malware.

Il ruolo del Private Information Retrieval nella verifica dei link

Uno dei componenti fondamentali di ABP è il Private Information Retrieval (PIR), una tecnica crittografica che consente a un client di interrogare un database senza rivelare quale elemento sta cercando. Nel contesto di Messenger, PIR viene utilizzato per recuperare informazioni dal database dei siti malevoli senza comunicare al server l’URL specifico che l’utente sta controllando. Quando un link appare in una chat, l’applicazione sul dispositivo dell’utente esegue una serie di operazioni crittografiche per trasformare l’URL in una query offuscata. Questa query viene inviata al server, che restituisce una porzione del database contenente possibili corrispondenze. Il dispositivo dell’utente analizza poi localmente la risposta e verifica se il link appartiene a un dominio o percorso considerato pericoloso. Questo approccio consente di sfruttare la potenza di un database centralizzato senza compromettere la privacy delle conversazioni.

OPRF e hashing per nascondere le query degli utenti

Oltre al PIR, il sistema utilizza Oblivious Pseudorandom Functions (OPRF) per offuscare ulteriormente le query inviate ai server. Le OPRF permettono al client di generare elementi crittografici “accecati” che il server può elaborare senza conoscere il valore originale. In pratica il server esegue un calcolo su dati che non può interpretare. Nel caso di Advanced Browsing Protection, il client crea elementi OPRF a partire da segmenti dell’URL, inclusi dominio e parti del percorso. Questi elementi vengono inviati al server insieme a identificatori di bucket cifrati. Il server restituisce una risposta che il client può decifrare e verificare localmente. Solo il dispositivo dell’utente può determinare se esiste una corrispondenza con il database dei siti pericolosi. Questa architettura impedisce al server di sapere quale link è stato controllato, preservando così la privacy degli utenti. Il sistema di bucket per gestire milioni di URL malevoli Per rendere il sistema efficiente anche con database molto grandi, Meta ha introdotto un sistema di bucket bilanciati. Il database dei siti pericolosi viene suddiviso in gruppi, ciascuno identificato da un bucket ID. L’applicazione calcola questo identificatore utilizzando una funzione hash che prende in considerazione il dominio e, se necessario, parti del percorso dell’URL. Il risultato dell’hash viene ridotto ai primi due byte, generando un identificatore che indirizza la query verso uno specifico bucket. Questo metodo consente di distribuire in modo uniforme le voci del database, evitando bucket troppo grandi che potrebbero ridurre l’efficienza del sistema. Meta utilizza un ruleset condiviso con i client per determinare quando includere parti aggiuntive dell’URL nel calcolo dell’hash. Il ruleset viene aggiornato periodicamente per mantenere il bilanciamento del database.

Computazione confidenziale e AMD SEV-SNP per proteggere i server

Per garantire che nemmeno gli operatori dei server possano accedere alle informazioni delle query, Meta utilizza tecnologie di computazione confidenziale. Il sistema esegue le operazioni più sensibili all’interno di ambienti isolati chiamati Trusted Execution Environments (TEE). In particolare Meta utilizza macchine virtuali protette da AMD SEV-SNP, una tecnologia che cifra la memoria e impedisce l’accesso ai dati da parte dell’host. Quando un client invia una richiesta, il server la elabora all’interno di una Confidential Virtual Machine (CVM). Questa macchina genera un report di attestazione che dimostra al client che il codice eseguito è autentico e non modificato. Solo dopo aver verificato l’attestazione il client stabilisce un canale sicuro con il server. Questo meccanismo garantisce che anche in caso di accesso privilegiato all’infrastruttura fisica, i dati delle query rimangano protetti.

ORAM e OHTTP per ridurre ulteriormente i rischi di tracciamento

Meta ha integrato anche altre tecnologie per evitare possibili fughe di informazioni. Una di queste è Oblivious RAM (ORAM), un sistema che nasconde i pattern di accesso alla memoria. Anche se qualcuno osservasse l’attività del server, non potrebbe capire quali parti del database vengono consultate. ORAM simula letture casuali dell’intero database, rendendo indistinguibili le operazioni reali da quelle simulate. Inoltre le richieste vengono inoltrate tramite Oblivious HTTP (OHTTP), un protocollo che utilizza proxy intermedi per separare l’identità del client dalla richiesta stessa. In questo modo il server che ospita il database non può vedere l’indirizzo IP dell’utente né altri identificatori di rete. La combinazione di PIR, OPRF, ORAM e OHTTP crea una catena di protezione che riduce al minimo la quantità di informazioni che potrebbero essere dedotte dalle query.

Il ciclo di verifica dei link nelle chat crittografate

Quando un utente riceve o invia un link in una chat E2EE, Messenger attiva automaticamente il processo di verifica. L’applicazione calcola l’identificatore del bucket utilizzando il ruleset locale. Successivamente cifra questo identificatore con la chiave pubblica del server e genera gli elementi OPRF necessari. La richiesta viene inviata tramite proxy OHTTP e raggiunge il server che esegue le operazioni all’interno della macchina virtuale protetta. Il server recupera il bucket corrispondente tramite ORAM e restituisce i dati al client. L’applicazione decifra la risposta, completa il processo OPRF e verifica se esiste una corrispondenza con l’URL. Se il link è considerato pericoloso, Messenger mostra un avviso di sicurezza all’utente, invitandolo a evitare l’apertura del sito. Impatto sulla sicurezza delle piattaforme di messaggistica L’introduzione di Advanced Browsing Protection rappresenta un passo importante nel tentativo di conciliare sicurezza e privacy nelle comunicazioni digitali. Le piattaforme con crittografia end-to-end hanno spesso affrontato critiche perché non possono analizzare i contenuti dei messaggi per individuare minacce. ABP dimostra che è possibile sviluppare sistemi di protezione che funzionano anche in ambienti E2EE senza compromettere la riservatezza delle conversazioni. Secondo Meta, il sistema è progettato per ridurre al minimo le informazioni rivelate, limitando il possibile leak a pochi bit di dati per ogni query. Questo approccio potrebbe diventare un modello per altri servizi di messaggistica che vogliono rafforzare la sicurezza senza rinunciare alla crittografia.

Le prossime evoluzioni della sicurezza in Messenger

Meta sta già esplorando nuove evoluzioni della tecnologia Advanced Browsing Protection. Tra le possibili direzioni future figurano l’uso di tecniche crittografiche basate su lattice per migliorare l’efficienza delle query e ridurre ulteriormente il rischio di perdita di informazioni. L’azienda prevede inoltre di espandere continuamente il database dei siti malevoli e migliorare i sistemi di rilevamento per ridurre i falsi positivi. Con la crescita delle minacce online e la diffusione di attacchi di phishing sempre più sofisticati, strumenti come ABP potrebbero diventare componenti essenziali delle piattaforme di messaggistica moderne. L’obiettivo dichiarato di Meta è creare un ecosistema dove gli utenti possano comunicare con la massima privacy possibile senza rinunciare alla protezione contro le minacce digitali.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.