Microsoft Teams torna al centro dell’attenzione per nuove campagne di phishing avanzato che colpiscono aziende nei settori finanziario e sanitario, mentre Microsoft introduce nuove misure di sicurezza nella piattaforma e corregge problemi tecnici nel File Explorer di Windows 11. Le minacce emergenti sfruttano tecniche di ingegneria sociale per convincere i dipendenti ad aprire sessioni remote tramite Quick Assist, consentendo agli attaccanti di installare il malware A0Backdoor. Parallelamente l’azienda di Redmond prepara un aggiornamento della piattaforma Teams che identifica i bot di terze parti nelle lobby delle riunioni, mentre nei canali Insider di Windows arrivano le correzioni per il bug dei flash bianchi in File Explorer che da mesi affligge gli utenti della modalità scura.

Cosa leggere

Phishing su Microsoft Teams con malware A0Backdoor

Le nuove campagne di attacco osservate dai ricercatori di sicurezza mostrano un’evoluzione significativa nelle tecniche di phishing che sfruttano Microsoft Teams come canale di ingresso nelle reti aziendali. Gli attacchi iniziano generalmente con una fase preparatoria basata su spam massiccio nelle email aziendali, progettato per creare confusione tra i dipendenti e simulare un problema tecnico diffuso. Dopo questa fase, gli aggressori contattano direttamente le vittime tramite messaggi su Teams, impersonando membri del reparto IT interno.

Il messaggio propone una soluzione rapida al presunto problema tecnico e invita l’utente ad avviare una sessione di assistenza remota utilizzando Quick Assist, una utility legittima di Windows che permette il controllo remoto di un computer.

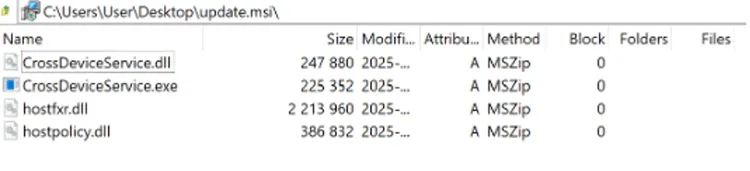

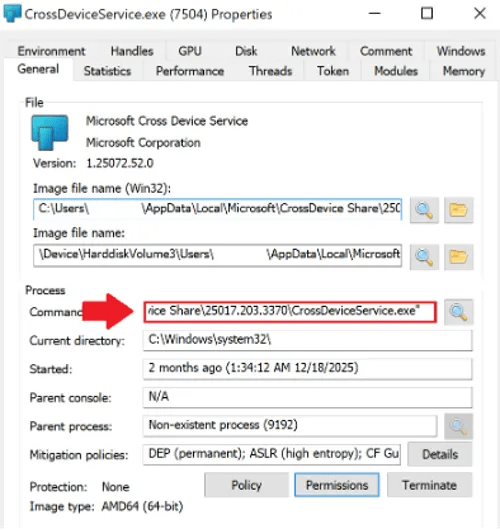

Gli attaccanti convincono le vittime a premere la combinazione Windows + Ctrl + Q, avviando la sessione remota e concedendo accesso diretto alla macchina. Una volta ottenuto il controllo, i cybercriminali installano strumenti malevoli sotto forma di file MSI firmati digitalmente che imitano componenti legittimi del sistema, come aggiornamenti di Microsoft Teams o del servizio CrossDeviceService utilizzato dall’app Phone Link.

Tecniche di sideloading DLL e installazione del malware

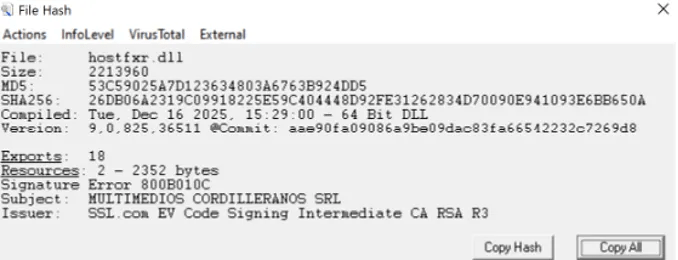

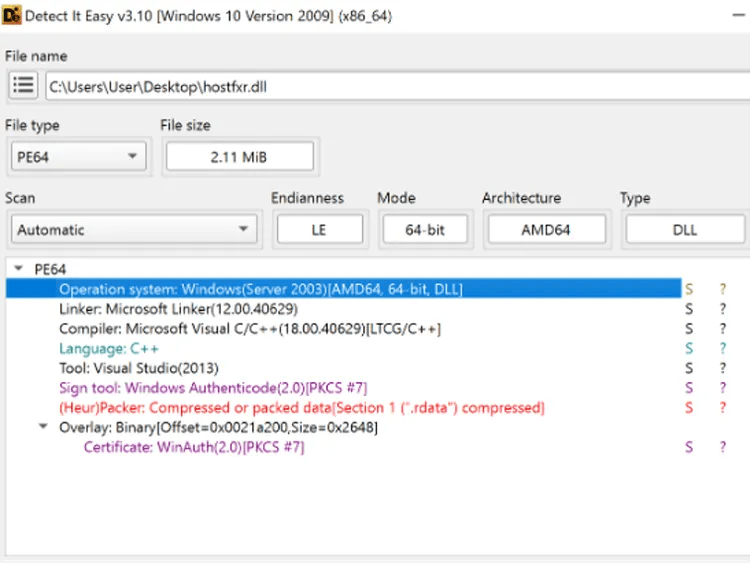

I file MSI distribuiti durante l’attacco sfruttano una tecnica nota come DLL sideloading, che consente di caricare librerie malevole utilizzando applicazioni legittime come veicolo di esecuzione.

In questo caso gli installer includono un file denominato hostfxr.dll contenente dati compressi o cifrati. Una volta caricato, il file DLL decifra il contenuto e avvia l’esecuzione di shellcode direttamente in memoria. Il codice malevolo crea più thread di esecuzione tramite la funzione CreateThread, una tecnica che rende più difficile l’analisi da parte di debugger e strumenti di sicurezza.

Prima di installare il payload finale, il malware verifica se il sistema è in esecuzione all’interno di una sandbox di analisi, evitando l’esecuzione in ambienti di laboratorio utilizzati dai ricercatori di sicurezza. Il payload principale, denominato A0Backdoor, viene estratto utilizzando una chiave derivata da SHA-256 e successivamente decifrato tramite AES. Una volta attivo, il malware raccoglie informazioni sul sistema utilizzando chiamate API di Windows come DeviceIoControl, GetUserNameExW e GetComputerNameW, creando un fingerprint completo della macchina compromessa.

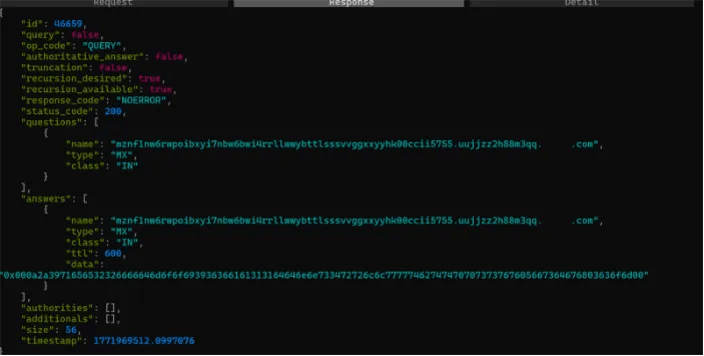

Comunicazioni di comando tramite DNS MX

Una delle caratteristiche più sofisticate della campagna è il metodo utilizzato per comunicare con i server di comando e controllo. Il malware invia query DNS di tipo MX verso resolver pubblici, codificando i dati di sistema all’interno di sottodomini con alta entropia. I server di comando rispondono con record MX contenenti istruzioni cifrate. Il malware estrae i comandi decodificando l’etichetta sinistra del dominio. Questo approccio consente agli attaccanti di nascondere le comunicazioni all’interno del traffico DNS legittimo e di evitare i sistemi di sicurezza che monitorano specificamente il DNS tunneling tramite record TXT.

Secondo i ricercatori di BlueVoyant, la campagna mostra forti somiglianze con le tecniche utilizzate dal gruppo ransomware BlackBasta, anche se presenta nuovi elementi come l’utilizzo di installer MSI firmati e l’uso dei record MX per il controllo remoto. Tra le vittime note figurano un’importante istituzione finanziaria canadese e una organizzazione sanitaria globale.

Nuove etichette per i bot nelle riunioni Teams

Per rafforzare la sicurezza della piattaforma, Microsoft ha annunciato una nuova funzione che identifica chiaramente i bot di terze parti nelle lobby delle riunioni Teams. In precedenza, i bot potevano apparire nella lobby con lo stesso aspetto degli utenti umani, rendendo più facile per gli organizzatori accettare accidentalmente applicazioni automatiche o potenzialmente malevole. Con il nuovo sistema, i bot verranno contrassegnati esplicitamente come applicazioni, consentendo agli organizzatori di distinguere immediatamente tra partecipanti umani e software automatizzati. Gli organizzatori dovranno approvare separatamente l’ingresso dei bot nella riunione, evitando ingressi involontari quando si ammettono gruppi di utenti. Questa funzione mira a prevenire abusi legati a strumenti automatici utilizzati per registrazione, trascrizione o automazione delle riunioni, che in alcuni casi possono essere sfruttati per raccogliere dati sensibili. Secondo la roadmap Microsoft 365, la funzione verrà distribuita a partire da maggio 2026 su tutte le principali piattaforme: Windows, macOS, Android e iOS.

Altre misure di sicurezza introdotte in Microsoft Teams

Negli ultimi mesi Microsoft ha introdotto diverse funzionalità progettate per contrastare il crescente numero di attacchi basati su ingegneria sociale nelle piattaforme di collaborazione. Tra queste misure figura un sistema che consente agli utenti di segnalare chiamate sospette direttamente da Teams, facilitando l’individuazione di tentativi di phishing o frode. La piattaforma mostra inoltre avvisi per le chiamate provenienti da organizzazioni esterne, segnalando quando un contatto potrebbe non appartenere alla stessa azienda. Gli amministratori possono anche utilizzare Microsoft Defender per bloccare completamente gli utenti esterni che tentano di contattare dipendenti tramite Teams, una funzione progettata per ridurre i rischi legati ai gruppi cybercriminali che utilizzano strumenti di collaborazione aziendale per condurre attacchi.

Fix per i flash bianchi in File Explorer su Windows 11

Parallelamente agli aggiornamenti di sicurezza per Teams, Microsoft ha lavorato alla correzione di un bug grafico che colpisce File Explorer in Windows 11. Il problema, segnalato da molti utenti negli ultimi mesi, provoca flash bianchi temporanei quando si apre una finestra di Explorer o quando si ridimensionano le schede, soprattutto quando il sistema utilizza la modalità scura. Il bug è stato inizialmente associato all’aggiornamento opzionale KB5070311, che in alcuni casi causava schermate bianche prima del caricamento dei file. Microsoft ha annunciato di aver introdotto correzioni nelle build Insider più recenti, tra cui Windows 11 Build 26220.7961 (KB5079382) per il canale Beta e Build 26300.7965 (KB5079385) per il canale Dev. Le modifiche eliminano i flash bianchi durante l’apertura di nuove finestre e durante il ridimensionamento delle schede.

Miglioramenti a File Explorer e nuove funzioni

Le nuove build Insider includono anche altre novità per File Explorer. Tra queste spicca l’introduzione del supporto alla digitazione vocale per rinominare file, attivabile tramite la scorciatoia Windows + H. Microsoft ha inoltre migliorato l’affidabilità del sistema di sblocco dei file scaricati, permettendo anteprime più sicure e riducendo i problemi di accesso ai documenti provenienti da internet. Un altro cambiamento riguarda il precaricamento di File Explorer in background, una funzione sperimentale che consente di ridurre i tempi di apertura delle finestre e migliorare la reattività dell’interfaccia.

Problemi con i componenti di Windows e workaround per le aziende

Oltre ai problemi grafici, Microsoft ha confermato l’esistenza di bug più seri che possono causare crash di componenti fondamentali del sistema, tra cui Explorer.exe, StartMenuExperienceHost.exe e ShellHost.exe. Questi problemi possono verificarsi durante il provisioning di sistemi Windows 11 24H2 e 25H2 aggiornati con patch rilasciate a partire da luglio 2025. In alcuni casi i componenti smettono di funzionare senza messaggi di errore evidenti, lasciando il sistema parzialmente operativo ma privo di strumenti di navigazione. Microsoft ha pubblicato workaround temporanei basati su script PowerShell, utilizzabili dagli amministratori di sistema per ripristinare il funzionamento dei componenti fino al rilascio di una correzione permanente.

L’evoluzione delle minacce nelle piattaforme di collaborazione

Gli attacchi che sfruttano Microsoft Teams dimostrano come i cybercriminali stiano adattando le proprie strategie alle nuove modalità di lavoro digitale. Le piattaforme di collaborazione, ormai centrali nella vita quotidiana delle aziende, rappresentano un obiettivo sempre più interessante per i gruppi criminali. Strumenti legittimi come Quick Assist o servizi di archiviazione cloud possono essere sfruttati per distribuire malware e ottenere accesso persistente alle reti aziendali. Per questo motivo Microsoft sta rafforzando progressivamente le difese integrate nei propri servizi, combinando controlli tecnici, strumenti di monitoraggio e funzionalità progettate per ridurre il rischio di errori umani. La combinazione di nuove difese in Teams e miglioramenti di stabilità in Windows 11 mostra come l’azienda stia cercando di rispondere simultaneamente alle sfide della sicurezza informatica e dell’affidabilità del sistema operativo.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.