Il gruppo Sednit, noto anche come APT28 o Fancy Bear, torna ad utilizzare strumenti malware avanzati per operazioni di spionaggio informatico. I ricercatori di ESET hanno identificato la riattivazione del team di sviluppo del gruppo legato all’intelligence militare russa GRU, che ha introdotto nuovi impianti malware progettati per infiltrazioni di lunga durata. Le campagne più recenti prendono di mira principalmente personale governativo e militare ucraino. L’analisi mostra l’utilizzo di nuovi strumenti come SlimAgent, BeardShell e una versione modificata del framework Covenant, progettati per raccogliere informazioni sensibili e mantenere accesso persistente ai sistemi compromessi. Gli attacchi sfruttano principalmente tecniche di spearphishing e vulnerabilità come CVE-2026-21509, dimostrando un’evoluzione significativa rispetto alle operazioni osservate negli anni precedenti. Il ritorno di questi strumenti segna una nuova fase nelle attività di cyber spionaggio attribuite al gruppo.

Cosa leggere

Sednit e APT28 storia di uno dei gruppi APT più attivi della Russia

Il gruppo Sednit opera almeno dal 2004 ed è considerato uno dei principali strumenti di cyber intelligence dell’unità 26165 del GRU, il servizio di intelligence militare russo. Nel corso degli anni il gruppo ha condotto numerose operazioni di alto profilo contro istituzioni governative, organizzazioni internazionali e media. Tra gli attacchi più noti figurano l’intrusione nella rete del Comitato Nazionale Democratico degli Stati Uniti nel 2016, l’attacco al parlamento tedesco nel 2015, il sabotaggio della rete televisiva francese TV5Monde e la fuga di dati dall’Agenzia Mondiale Antidoping. Nel 2016 i ricercatori di ESET hanno pubblicato uno studio approfondito sull’arsenale del gruppo, documentando malware come Xagent, la backdoor Sedreco, lo strumento di pivoting Xtunnel e tool di esfiltrazione dati come USBStealer, progettato per rubare informazioni da computer isolati da internet. Dopo il 2019, Sednit ha ridotto l’uso di strumenti complessi privilegiando attacchi di phishing con script più semplici. Tuttavia le nuove analisi mostrano che il gruppo ha mantenuto attivo il proprio team di sviluppo malware.

Sednit riattiva il team di sviluppo malware dal 2024

Secondo ESET, il gruppo ha riattivato il proprio team avanzato di sviluppo malware a partire da aprile 2024. Uno dei primi casi documentati riguarda l’infezione di un sistema governativo ucraino tramite il malware SlimAgent, segnalata dal CERT-UA. Le campagne osservate tra 2024, 2025 e 2026 mostrano una strategia focalizzata sullo spionaggio persistente piuttosto che su operazioni di sabotaggio. Gli attaccanti installano diversi impianti malware sulla stessa macchina per garantire resilienza anche nel caso in cui uno venga individuato e rimosso. Il gruppo utilizza inoltre servizi cloud pubblici come Icedrive, pCloud, Koofr e Filen per gestire i canali di comando e controllo. Questo approccio rende più difficile individuare e bloccare le comunicazioni tra malware e infrastruttura degli attaccanti. La ricerca mostra che Sednit aggiorna frequentemente i propri strumenti per adattarsi ai cambiamenti delle API dei servizi cloud utilizzati.

SlimAgent nuovo impianto spyware derivato da Xagent

Uno degli strumenti principali utilizzati nelle nuove campagne è SlimAgent, un malware relativamente semplice progettato per attività di sorveglianza su sistemi compromessi. Il software è in grado di registrare keystroke, catturare screenshot e monitorare il contenuto della clipboard. Queste funzionalità permettono agli attaccanti di raccogliere password, documenti e comunicazioni sensibili. L’analisi del codice mostra una forte somiglianza con il modulo keylogger di Xagent, uno dei malware storici utilizzati da Sednit. I ricercatori hanno identificato lo stesso ciclo di raccolta dati in sei passaggi e chiamate API identiche utilizzate per verificare il movimento del mouse e l’attività dell’utente. I log generati dal malware utilizzano inoltre lo stesso schema HTML osservato nelle versioni precedenti del tool, con colori specifici per identificare applicazioni, sequenze di tasti e titoli delle finestre. La principale novità di SlimAgent è l’introduzione di un sistema di crittografia dei log, assente nelle versioni più vecchie del malware.

BeardShell usa PowerShell e cloud storage come infrastruttura C2

Il secondo componente dell’arsenale Sednit è BeardShell, un impianto molto più sofisticato progettato per l’esecuzione remota di comandi PowerShell. Il malware utilizza il servizio cloud Icedrive come infrastruttura di command and control, reimplementando direttamente le API private del provider per comunicare con i server degli attaccanti. Questo approccio consente di nascondere il traffico malevolo all’interno di normali comunicazioni con servizi cloud legittimi. BeardShell include tecniche avanzate di offuscamento basate su predicati opachi, strutture logiche che rendono difficile analizzare il codice. Gli stessi schemi matematici utilizzati per l’offuscamento sono stati osservati in passato nel malware Xtunnel, utilizzato dal gruppo tra il 2013 e il 2016. Il malware è progettato per essere eseguito esclusivamente nei processi taskhost.exe o taskhostw.exe, una tecnica che permette di nascondere l’attività malevola tra i processi legittimi del sistema operativo. Tra le funzionalità principali troviamo raccolta di informazioni sul sistema, esfiltrazione dati e capacità di eseguire comandi remoti.

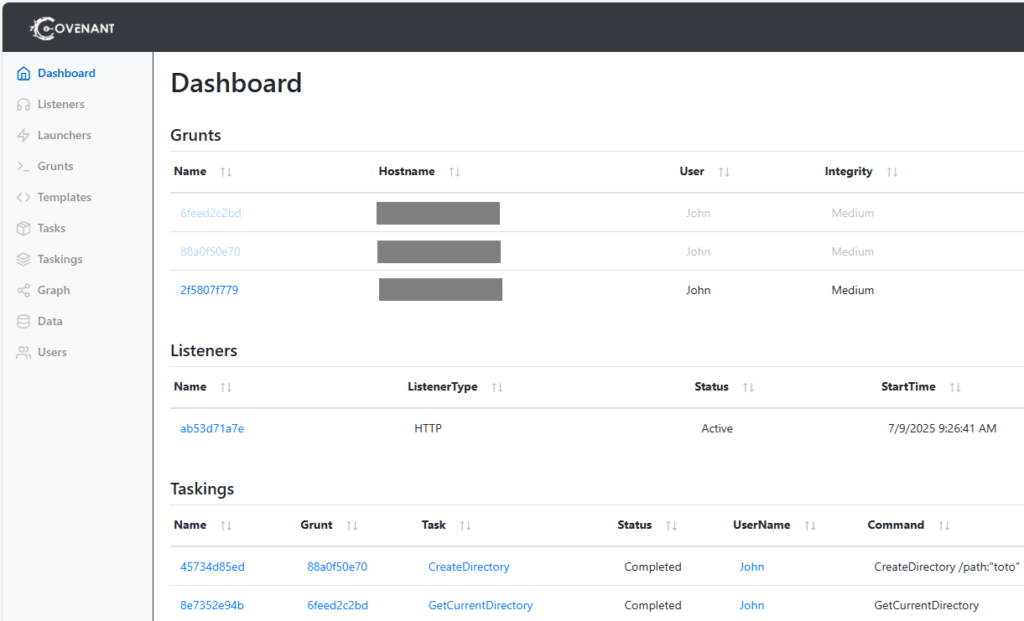

Sednit modifica il framework open source Covenant

Un altro elemento importante delle nuove campagne è l’utilizzo di una versione modificata del framework Covenant, uno strumento open source basato su .NET originariamente rilasciato nel 2019. Il gruppo ha introdotto diverse modifiche per adattare il framework alle proprie esigenze di spionaggio. Tra queste troviamo un sistema di naming deterministico per gli impianti malware, basato sulle caratteristiche della macchina infetta. Questo metodo evita la creazione di file con nomi casuali e riduce la probabilità che gli strumenti vengano identificati da sistemi di sicurezza.

Sednit ha inoltre modificato il flusso di esecuzione del framework e introdotto classi personalizzate come FilenMessenger, progettata per comunicare con diversi provider cloud tramite il componente C2Bridge. Le versioni osservate supportano oltre 90 task operativi, tra cui raccolta dati, monitoraggio del sistema e movimento laterale nella rete.

Strategia dual implant aumenta la resilienza delle operazioni

Una caratteristica distintiva delle campagne recenti è l’uso simultaneo di più impianti malware sulla stessa macchina compromessa. In molti casi Sednit distribuisce BeardShell e Covenant contemporaneamente, utilizzando provider cloud diversi per la comunicazione con l’infrastruttura di comando e controllo. Questo approccio garantisce continuità operativa anche se uno degli impianti viene individuato e disattivato dai sistemi di sicurezza. La tecnica ricorda campagne precedenti attribuite allo stesso gruppo, come quelle del 2021 che utilizzavano strumenti come Graphite e PowerShell Empire. La combinazione di malware multipli e infrastrutture cloud distribuite rende le operazioni molto più difficili da interrompere.

Analisi del codice conferma continuità con i malware storici

Uno degli elementi più significativi della ricerca riguarda la continuità del codice tra i nuovi malware e gli strumenti utilizzati dal gruppo negli anni precedenti. I ricercatori hanno identificato numerose somiglianze tra SlimAgent, BeardShell e malware storici come Xagent e Xtunnel. Tra queste troviamo tecniche di offuscamento identiche, strutture di codice simili e funzioni condivise per la gestione delle comunicazioni. Questi elementi suggeriscono che il team di sviluppo originale del gruppo sia ancora attivo e continui a mantenere ed evolvere l’arsenale malware utilizzato nelle operazioni di spionaggio. L’attribuzione a Sednit è rafforzata anche dall’analisi delle infrastrutture e delle tecniche operative utilizzate nelle campagne recenti.

Implicazioni per la sicurezza informatica e il cyber spionaggio

Il ritorno di strumenti avanzati sviluppati da Sednit rappresenta un segnale importante nel panorama delle minacce informatiche legate alla geopolitica. Le operazioni osservate dimostrano che gruppi APT sponsorizzati da stati continuano a investire nello sviluppo di malware personalizzati per attività di spionaggio a lungo termine. L’uso di infrastrutture cloud pubbliche come canali di comunicazione rende inoltre più complessa la rilevazione delle attività malevole, poiché il traffico appare simile a normali comunicazioni con servizi legittimi. Per le organizzazioni governative e le infrastrutture critiche questo tipo di minaccia richiede sistemi avanzati di monitoraggio e analisi comportamentale. La ricerca di ESET evidenzia infine come i gruppi APT possano rimanere relativamente silenziosi per anni prima di riattivare rapidamente strumenti sofisticati quando il contesto geopolitico lo richiede.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.