Le autorità statunitensi hanno avviato una nuova offensiva contro l’ecosistema del cybercrime internazionale colpendo due infrastrutture chiave utilizzate da gruppi criminali digitali. Da un lato il Dipartimento di Giustizia degli Stati Uniti ha incriminato un presunto negoziatore del gruppo ransomware BlackCat (ALPHV), dall’altro una vasta operazione congiunta tra FBI ed Europol ha portato allo smantellamento del servizio proxy criminale SockEscort, alimentato da una botnet basata su malware Linux. Le due operazioni evidenziano l’evoluzione delle strategie investigative contro il cybercrime, che non si limitano più agli autori diretti degli attacchi ma colpiscono anche le infrastrutture di supporto e gli intermediari finanziari che rendono sostenibile il modello economico del ransomware.

Cosa leggere

Gli Usa incriminano un negoziatore legato al ransomware BlackCat

Il Dipartimento di Giustizia statunitense ha incriminato un cittadino britannico di 29 anni accusato di aver svolto il ruolo di negoziatore per il gruppo ransomware BlackCat, noto anche con il nome ALPHV. Secondo gli investigatori, l’uomo avrebbe facilitato i contatti tra le vittime degli attacchi informatici e gli affiliati del gruppo criminale, gestendo le trattative per il pagamento dei riscatti. L’indagato operava utilizzando diversi alias online, tra cui “J.P. Morgan”, e riceveva compensi in criptovalute per il suo lavoro di mediazione. Il suo ruolo consisteva nel gestire le comunicazioni nei portali di negoziazione del ransomware, convincere le vittime a pagare e coordinare la consegna delle chiavi di decrittazione dopo il pagamento. Si tratta della seconda incriminazione negli Stati Uniti contro un negoziatore ransomware, un segnale che le autorità stanno ampliando il raggio d’azione delle indagini colpendo figure spesso considerate marginali ma fondamentali nel modello operativo dei gruppi criminali.

BlackCat: uno dei ransomware più pericolosi degli ultimi anni

Il gruppo BlackCat/ALPHV è emerso nel 2021 ed è rapidamente diventato uno dei principali attori del panorama ransomware globale. Il gruppo opera secondo il modello Ransomware-as-a-Service (RaaS), che consente a affiliati indipendenti di utilizzare il malware in cambio di una percentuale sui riscatti ottenuti. Secondo le stime delle autorità, il gruppo avrebbe colpito oltre mille organizzazioni in tutto il mondo, accumulando centinaia di milioni di dollari in riscatti. Tra le vittime figurano aziende del settore sanitario, infrastrutture critiche, enti governativi e grandi imprese private. BlackCat utilizza la tecnica della double extortion, che combina la cifratura dei dati con il furto di informazioni sensibili. Se la vittima rifiuta di pagare il riscatto, i dati rubati vengono pubblicati su siti di leak nel dark web per aumentare la pressione.

Il ruolo dei negoziatori nell’economia del ransomware

Le indagini evidenziano come i negoziatori ransomware rappresentino una componente chiave della filiera criminale. Questi intermediari riducono il rischio operativo per gli sviluppatori del malware e per gli affiliati, fungendo da ponte tra le vittime e i gruppi criminali. I negoziatori gestiscono comunicazioni anonime, trattano gli importi dei riscatti e assicurano che le vittime ricevano gli strumenti necessari per recuperare i dati dopo il pagamento. In cambio ricevono percentuali sulle transazioni in criptovalute, spesso difficili da tracciare senza sofisticate analisi blockchain. Le autorità statunitensi stanno quindi cercando di disarticolare l’intera catena di valore del ransomware, non limitandosi agli autori tecnici degli attacchi ma colpendo anche facilitatori e intermediari finanziari.

FBI ed Europol smantellano il network proxy SockEscort

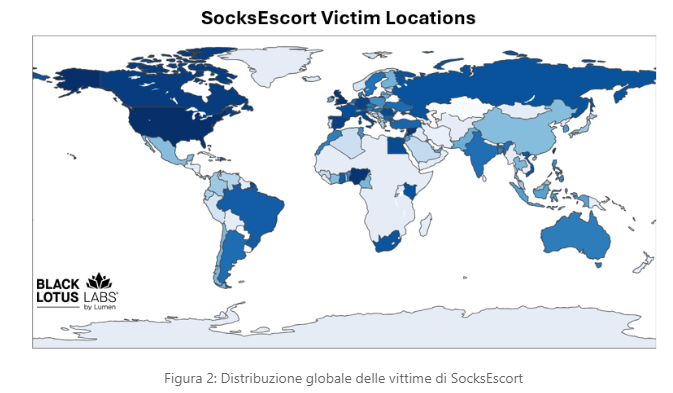

Parallelamente alle incriminazioni legate al ransomware, una vasta operazione internazionale guidata da FBI ed Europol ha portato alla chiusura del servizio proxy SockEscort, utilizzato da cybercriminali per nascondere l’origine del traffico internet durante attività illegali. SockEscort operava come servizio di proxy residenziale alimentato da malware, trasformando dispositivi infetti in nodi di una rete anonima utilizzabile per attività criminali. Tra i dispositivi compromessi figuravano router domestici, telecamere IP e altri dispositivi IoT basati su Linux.Le autorità hanno sequestrato i domini socksescort.com e socksescort.io insieme ai server backend che gestivano la piattaforma, interrompendo le operazioni del network.

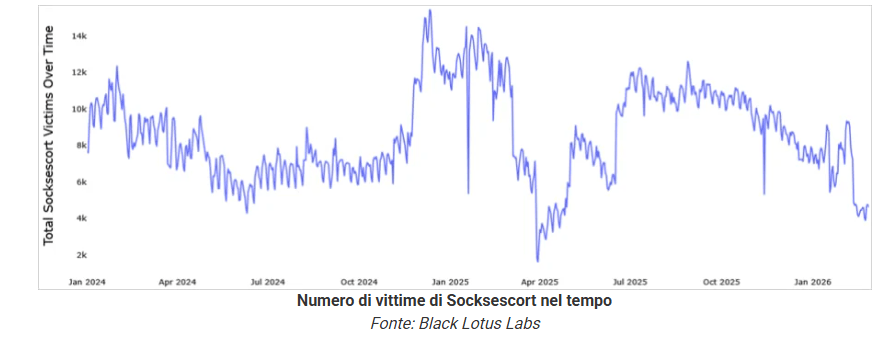

Una botnet attiva dal 2015

Secondo le indagini, SockEscort era operativo almeno dal 2015 e offriva accesso a proxy residenziali a prezzi molto bassi, circa un dollaro al giorno. Il servizio permetteva ai clienti di instradare il traffico internet attraverso dispositivi infetti distribuiti in tutto il mondo, rendendo difficile individuare l’origine reale delle attività online. I gestori del servizio avrebbero guadagnato oltre 2,75 milioni di euro nell’arco di nove anni, monetizzando l’infrastruttura attraverso la vendita di accessi proxy a criminali informatici. Il malware utilizzato per creare la botnet sfruttava vulnerabilità note nei sistemi Linux e nelle configurazioni dei dispositivi IoT, spesso lasciati esposti su internet con password di default o firmware non aggiornato.

Come veniva utilizzata la rete SockEscort

Le reti proxy come SockEscort sono estremamente preziose per il cybercrime perché permettono di nascondere l’origine degli attacchi e simulare traffico proveniente da indirizzi IP residenziali. Tra le attività criminali facilitate da queste infrastrutture figurano attacchi DDoS, campagne phishing, frodi finanziarie, spam e operazioni di scraping massivo. In molti casi i proxy residenziali vengono utilizzati anche per aggirare sistemi antifrode che bloccano traffico proveniente da server noti o da data center. La disponibilità di reti proxy economiche rappresenta quindi un elemento cruciale per la scalabilità delle operazioni criminali online.

Impatto della doppia operazione sul cybercrime

L’incriminazione del negoziatore BlackCat e lo smantellamento di SockEscort dimostrano un cambiamento strategico nelle operazioni di contrasto al cybercrime. Le autorità stanno sempre più puntando a colpire le infrastrutture e i servizi che rendono possibile l’economia criminale digitale. Rimuovere una rete proxy utilizzata da migliaia di attori malevoli può avere un impatto immediato sulla capacità operativa dei gruppi criminali, costringendoli a cercare nuove infrastrutture e aumentando i costi delle operazioni. Allo stesso modo, colpire i negoziatori ransomware rende più difficile per i gruppi gestire le trattative con le vittime, aumentando il rischio di errori operativi o di identificazione da parte delle forze dell’ordine.

I dispositivi IoT restano un punto debole della sicurezza

Il caso SockEscort evidenzia ancora una volta la vulnerabilità dell’ecosistema Internet of Things. Milioni di dispositivi connessi a internet vengono distribuiti con configurazioni di sicurezza deboli e raramente ricevono aggiornamenti software regolari. Router domestici, telecamere di sorveglianza e altri dispositivi embedded rappresentano quindi una superficie di attacco enorme che può essere sfruttata per creare botnet o reti proxy clandestine. Per questo motivo l’FBI ha invitato gli utenti a verificare la presenza di infezioni nei propri dispositivi e aggiornare firmware e password, mentre le aziende sono incoraggiate a implementare segmentazione di rete e monitoraggio del traffico IoT.

Come le organizzazioni possono ridurre il rischio

Gli esperti di sicurezza sottolineano che la difesa contro ransomware e botnet richiede un approccio multilivello. Tra le misure più efficaci figurano backup offline regolari, monitoraggio delle reti, patch management e formazione del personale contro il phishing. Le organizzazioni dovrebbero inoltre adottare modelli di sicurezza zero-trust, che limitano i movimenti laterali all’interno delle reti aziendali in caso di compromissione iniziale. La collaborazione con le autorità e la condivisione di intelligence sulle minacce rimangono strumenti fondamentali per contrastare gruppi criminali sempre più organizzati e internazionali.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.