Gli attacchi supply chain contro l’ecosistema open-source stanno diventando una delle minacce più critiche per sviluppatori e organizzazioni. Nel 2026 diverse campagne coordinate hanno preso di mira piattaforme fondamentali per lo sviluppo software, tra cui Open VSX, npm e crates.io. Le operazioni identificate dagli analisti includono la campagna GlassWorm, una serie di crate Rust progettate per esfiltrare file .env e il ritorno dell’operazione PhantomRaven, che utilizza dipendenze dinamiche remote per rubare segreti e token CI/CD. Queste campagne mostrano una tendenza crescente: gli attaccanti non puntano più solo agli utenti finali, ma colpiscono direttamente gli strumenti utilizzati dagli sviluppatori, trasformando librerie, estensioni e pacchetti software in vettori di compromissione.

Cosa leggere

GlassWorm infetta estensioni su Open VSX

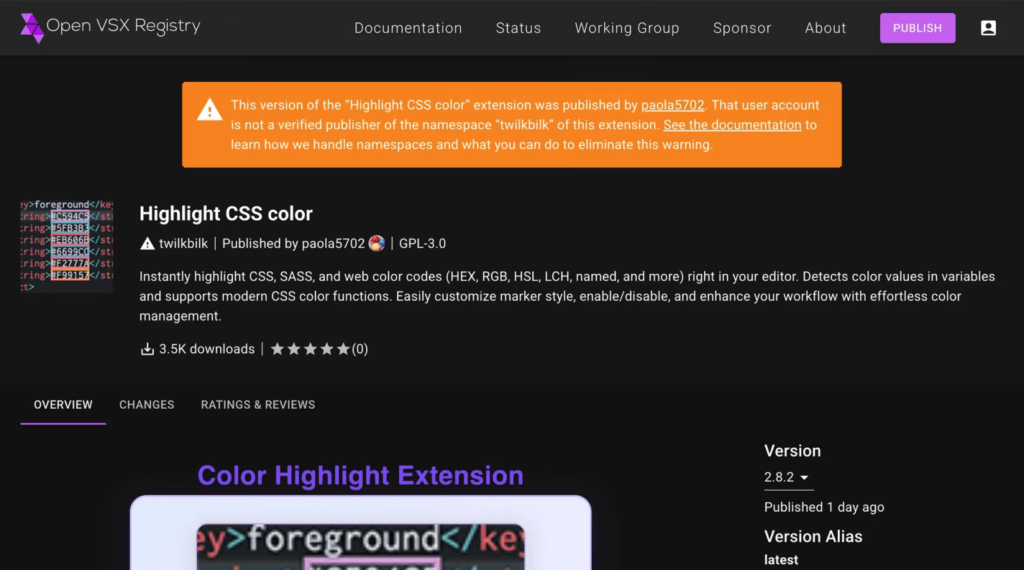

Una delle operazioni più significative osservate nel 2026 è la campagna GlassWorm, che ha colpito il marketplace Open VSX, utilizzato per distribuire estensioni compatibili con Visual Studio Code. Gli attaccanti hanno caricato inizialmente estensioni apparentemente legittime, spesso strumenti per sviluppatori come linters, plugin per database o assistenti AI. Dopo aver guadagnato fiducia nella piattaforma, gli aggressori hanno pubblicato aggiornamenti che introducevano dipendenze transitive malevole. Questa tecnica sfrutta i campi extensionPack e extensionDependencies presenti nel file package.json, che consentono di installare automaticamente estensioni aggiuntive durante l’installazione di una principale. In questo modo il malware può diffondersi senza che l’utente lo installi direttamente. Secondo le analisi, la campagna ha compromesso 72 estensioni su Open VSX, trasformandole in veicoli per la distribuzione di codice malevolo.

Offuscamento tramite caratteri Unicode invisibili

Una delle tecniche più sofisticate utilizzate nella campagna GlassWorm riguarda l’offuscamento del codice tramite caratteri Unicode invisibili. Gli aggressori hanno inserito nel codice sorgente sequenze di caratteri non visibili nei normali editor di testo. Queste sequenze nascondono un loader JavaScript che viene decodificato durante l’esecuzione e che scarica un secondo stadio del malware da server di comando e controllo.

twilkbilk.color-highlight-cssOpen VSX, un’imitazione collegata a GlassWorm che simula l’ color-highlightestensione legittima sfruttando una discrepanza tra namespace e publisher per apparire affidabile. Al momento della stesura di questo articolo, l’estensione risultava ancora attiva e riportava 3.500 download, un dato probabilmente gonfiato o manipolato dall’autore della minaccia per far apparire l’estensione più affermata e credibile.Questo metodo rende molto difficile individuare il codice malevolo durante le revisioni manuali, poiché il contenuto sospetto non appare chiaramente nei commit o nei file visualizzati dagli sviluppatori. Gli analisti hanno inoltre identificato 151 repository GitHub che contenevano commit con queste tecniche di offuscamento tra il 3 e il 9 marzo 2026.

Furto di segreti e criptovalute

Il malware distribuito tramite GlassWorm è progettato per raccogliere una vasta gamma di dati sensibili. Tra gli obiettivi principali figurano token di accesso, chiavi API, credenziali di sviluppo e segreti presenti nei file di configurazione locali. In alcuni casi il malware è stato progettato anche per svuotare portafogli di criptovalute, sfruttando credenziali e chiavi private presenti nei sistemi degli sviluppatori. Un’altra funzionalità osservata dagli analisti consiste nella trasformazione dei sistemi compromessi in proxy per traffico malevolo, consentendo agli attaccanti di utilizzare le macchine infette come nodi intermedi per ulteriori operazioni. Per nascondere l’infrastruttura C2, gli attaccanti hanno utilizzato transazioni sulla blockchain Solana come sistema di risoluzione dinamica dei server di comando.

Crate Rust malevole progettate per rubare file .env

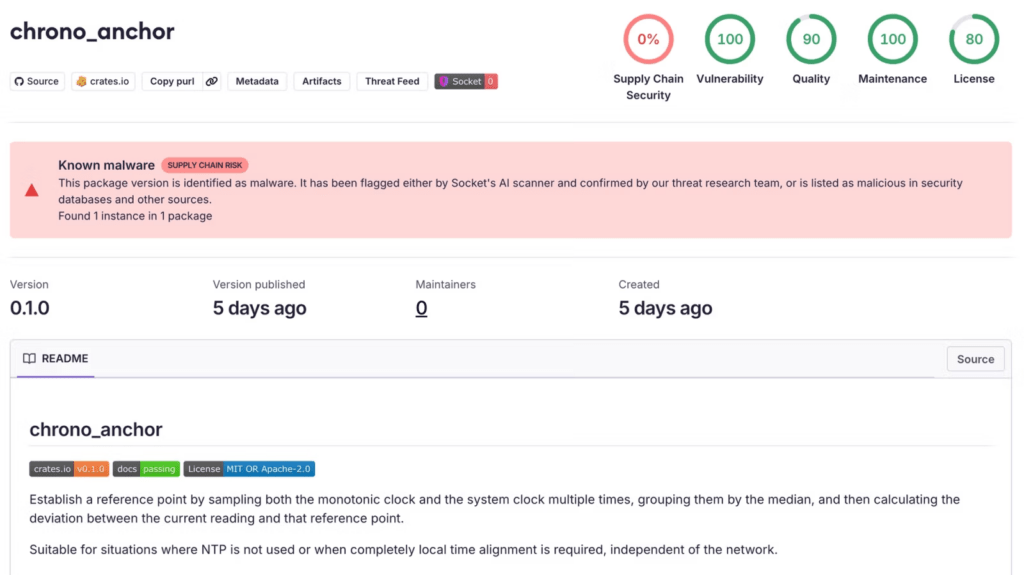

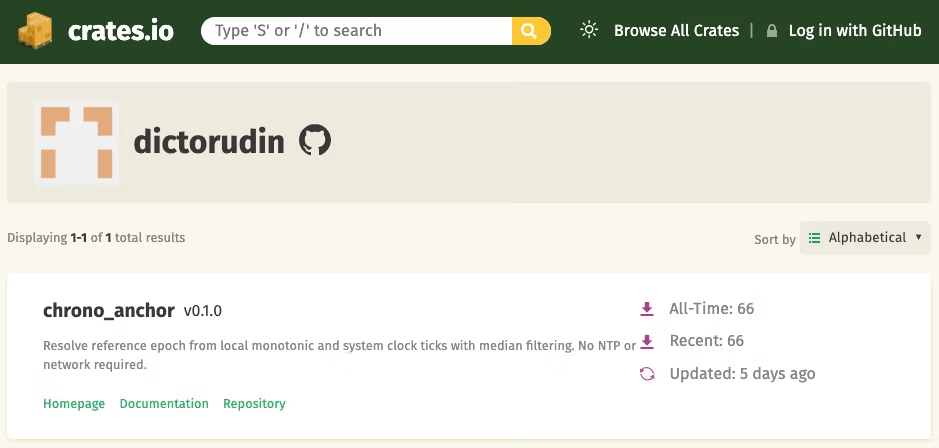

dictorudin mostra un singolo crate pubblicato, chrono_anchor con 66 download totali al momento dell’acquisizione. La presenza di un solo crate, il basso tasso di adozione e la recente attività di aggiornamento sono coerenti con un’identità di pubblicazione della catena di fornitura di breve durata piuttosto che con un account di manutenzione consolidato.Parallelamente alla campagna GlassWorm, i ricercatori hanno individuato una serie di crate Rust malevole pubblicate su crates.io. Queste librerie si presentavano come semplici strumenti per la gestione del tempo o la sincronizzazione dell’orologio di sistema. Tra i pacchetti identificati figurano:

- chrono_anchor

- dnp3times

- time_calibrator

- time_calibrators

- time-sync

Dietro queste librerie si nascondeva un codice progettato per esfiltrare file .env, che spesso contengono credenziali sensibili come chiavi API, token di accesso e configurazioni di database. Il malware inviava i dati raccolti a un server remoto tramite richieste HTTP POST verso il dominio timeapis.io, progettato per imitare il servizio legittimo timeapi.io.

Operatore dietro le crate Rust

Le indagini hanno collegato la pubblicazione delle crate a un operatore che utilizzava l’alias gehakax777. L’attività è stata collegata anche a un account GitHub denominato dictorudin e a un indirizzo email associato al dominio kaoing.com.

chrono_anchor mostra come l’attore della minaccia venda il crate come una legittima utility “senza NTP, allineamento all’ora locale” per reti con risorse limitate e flussi di lavoro CI, un caso d’uso plausibile che riduce lo scetticismo dei revisori. Questo posizionamento contribuisce a far apparire il crate come un innocuo strumento di telemetria e pianificazione, anche se il codice sottostante attiva richieste in uscita occulte per esfiltrare .envinformazioni riservate.Le crate venivano pubblicate con nomi che ricordavano librerie legittime, una tecnica nota come typosquatting, progettata per indurre gli sviluppatori a installare il pacchetto sbagliato. La piattaforma crates.io ha rimosso rapidamente le librerie malevole dopo la scoperta, ma alcuni pacchetti sono rimasti disponibili per diverse ore prima dell’intervento.

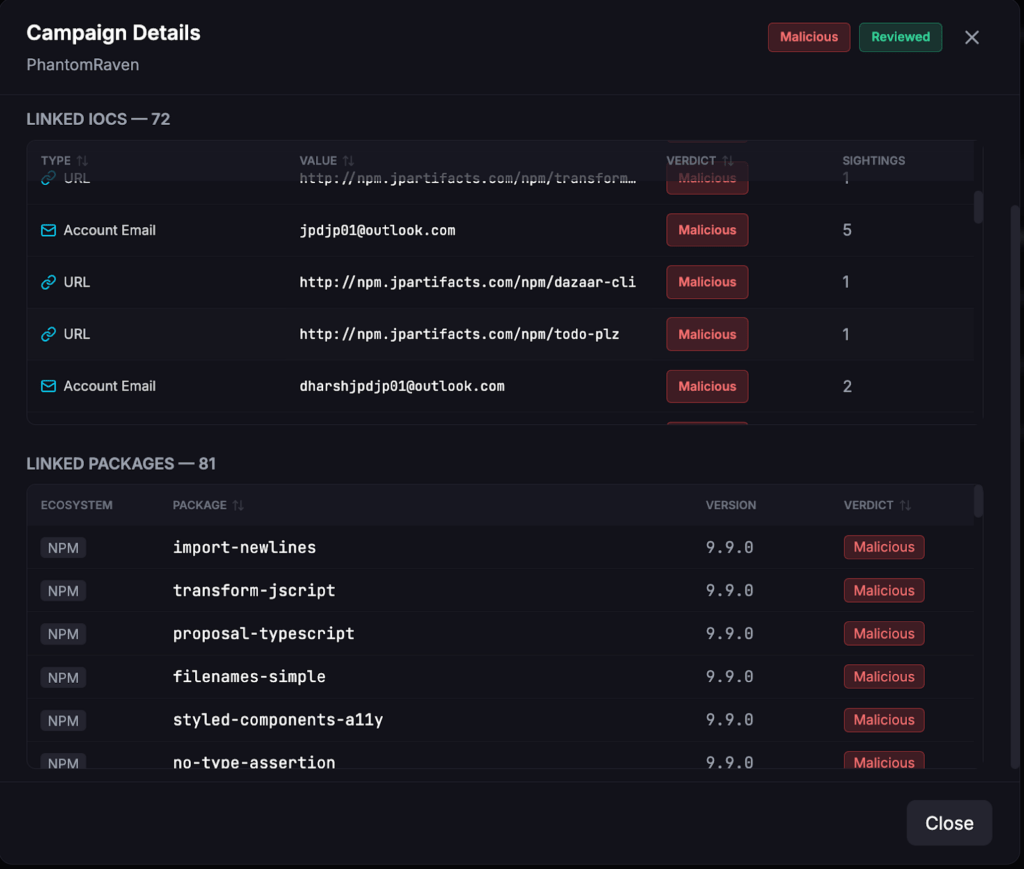

Il ritorno della campagna PhantomRaven su npm

Nel frattempo è riemersa anche la campagna PhantomRaven, attiva dal 2025 e basata su un approccio chiamato Remote Dynamic Dependencies (RDD). In questa tecnica i pacchetti pubblicati su npm appaiono innocui, ma durante l’installazione scaricano codice aggiuntivo da server controllati dagli attaccanti.

La campagna PhantomRaven ha coinvolto 88 pacchetti npm malevoli, molti dei quali imitavano plugin popolari dell’ecosistema JavaScript come Babel, GraphQL Codegen ed ESLint. Gli attaccanti utilizzavano anche tecniche di slopsquatting, creando nomi di pacchetti simili a progetti reali per indurre gli sviluppatori a installarli.

Furto di token CI/CD e credenziali

Il payload distribuito dai pacchetti PhantomRaven era progettato per raccogliere informazioni sensibili dai sistemi degli sviluppatori. Tra i dati presi di mira figurano:

- token GitHub

- credenziali Jenkins

- configurazioni

.gitconfig - variabili d’ambiente contenenti chiavi API

Il malware inviava i dati raccolti a server di comando e controllo tramite richieste HTTP GET, POST e WebSocket, utilizzando più metodi di trasmissione per garantire la consegna delle informazioni. Gli analisti hanno identificato infrastrutture C2 ospitate su AWS EC2, con domini come npm.jpartifacts.com e npm.artifactsnpm.com.

Tecniche comuni nelle campagne supply chain

Nonostante colpiscano ecosistemi diversi, le campagne GlassWorm, le crate Rust malevole e PhantomRaven condividono diverse tattiche comuni. La prima è il masquerading, ovvero la creazione di pacchetti che imitano software legittimo. Questo approccio sfrutta la fiducia degli sviluppatori nei registri open-source. Un’altra tecnica ricorrente è l’uso di dipendenze transitive o remote, che consentono agli attaccanti di introdurre codice malevolo senza modificarlo direttamente nel pacchetto principale. Infine, tutte le campagne sono progettate per esfiltrare segreti sensibili, in particolare file .env, token di accesso e chiavi API utilizzate nelle pipeline di sviluppo.

Impatto sugli ecosistemi di sviluppo

Gli attacchi supply chain rappresentano una minaccia particolarmente pericolosa perché colpiscono direttamente gli strumenti utilizzati per creare software. Quando una libreria o un’estensione viene compromessa, il malware può propagarsi automaticamente a migliaia di progetti che dipendono da quel pacchetto. Questo rende gli sviluppatori un bersaglio strategico per gli attaccanti, che possono ottenere accesso a infrastrutture aziendali, repository privati e pipeline CI/CD.

Strategie di difesa contro gli attacchi supply chain

Per mitigare questo tipo di minacce, gli esperti raccomandano diverse misure di sicurezza. Gli sviluppatori dovrebbero verificare attentamente le dipendenze installate, soprattutto quando provengono da repository poco conosciuti. È inoltre consigliabile utilizzare strumenti di auditing come cargo-audit, cargo-deny o scanner di dipendenze integrati nelle pipeline CI. Le organizzazioni dovrebbero inoltre implementare sistemi di monitoraggio per rilevare comportamenti anomali nelle build, come connessioni di rete inattese o accessi a file sensibili. Infine, la rotazione periodica delle credenziali e delle chiavi API può limitare i danni nel caso in cui un segreto venga compromesso.

Minaccia crescente per l’ecosistema open-source

Le campagne osservate nel 2026 dimostrano che gli attacchi supply chain stanno diventando sempre più sofisticati e coordinati. Gli aggressori combinano tecniche di offuscamento avanzato, infrastrutture dinamiche e social engineering per infiltrarsi nei registri software e distribuire malware su larga scala. Per questo motivo la sicurezza dell’ecosistema open-source non può più essere considerata solo un problema degli sviluppatori individuali, ma richiede una risposta coordinata tra piattaforme, aziende e comunità di sicurezza.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.