Una campagna di cyber spionaggio attribuita a attori legati allo Stato cinese prende di mira organizzazioni militari nel Sud-Est Asia da almeno il 2020. L’operazione, identificata dagli analisti di sicurezza come CL-STA-1087, utilizza una combinazione di malware personalizzati, tecniche avanzate di evasione e infrastrutture di comando e controllo distribuite per raccogliere informazioni strategiche sulle capacità militari della regione. Gli aggressori si concentrano su documenti sensibili, attività militari congiunte e sistemi di comando e controllo C4I, evitando furti di dati su larga scala e privilegiando invece l’acquisizione selettiva di intelligence ad alto valore. Gli strumenti principali della campagna includono le backdoor AppleChris e MemFun, insieme al modulo di harvesting delle credenziali Getpass, utilizzato per estrarre password e hash di autenticazione dai sistemi compromessi.

Cosa leggere

Operazione attiva dal 2020 con accesso persistente

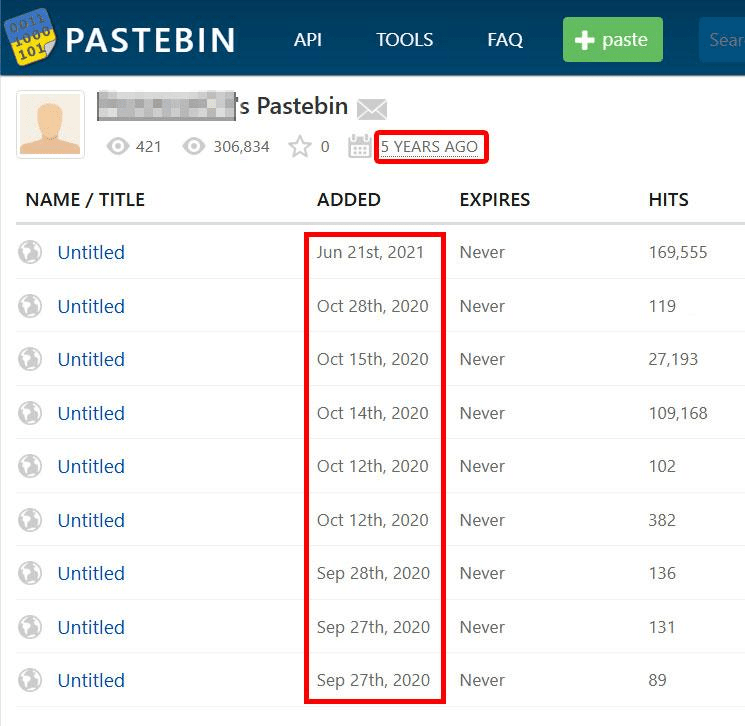

Le analisi forensi indicano che l’operazione è attiva almeno dal 2020, come dimostrato da timestamp dei file malware, date di pubblicazione su servizi come Pastebin e orari di compilazione del codice. Questi elementi suggeriscono una campagna di spionaggio a lungo termine con una infrastruttura stabile. Gli aggressori adottano una strategia caratterizzata da lunghi periodi di inattività seguiti da attività mirate, un comportamento tipico delle operazioni di intelligence statale. Dopo aver ottenuto accesso iniziale ai sistemi, gli attaccanti mantengono la presenza nella rete per mesi, raccogliendo gradualmente informazioni sensibili. Nel 2026, strumenti di rilevamento come Cortex XDR hanno individuato attività sospette di PowerShell che stabilivano connessioni verso server di comando e controllo. Gli script utilizzati implementavano un ritardo operativo di circa sei ore, una tecnica utilizzata per eludere i sistemi di analisi automatica e sandbox. Queste attività hanno permesso agli aggressori di riprendere operazioni precedentemente dormienti, muovendosi lateralmente nella rete verso asset più sensibili.

Obiettivi militari nel Sud-Est Asia

Gli obiettivi della campagna includono organizzazioni militari e strutture governative nel Sud-Est Asia. Gli attaccanti cercano di raccogliere informazioni strategiche su capacità operative, pianificazione militare e cooperazione con forze armate occidentali. Tra i dati ricercati figurano documenti ufficiali, registri di riunioni militari e informazioni sui sistemi C4I, che comprendono comando, controllo, comunicazioni, computer e intelligence. Questo tipo di informazioni può fornire un vantaggio strategico nelle relazioni geopolitiche e nelle operazioni militari regionali. L’analisi delle infrastrutture utilizzate dagli aggressori suggerisce un collegamento con la Cina. Gli operatori lavorano prevalentemente nel fuso orario UTC+8, compatibile con gli orari lavorativi cinesi, e utilizzano server cloud con interfacce di login in cinese semplificato.

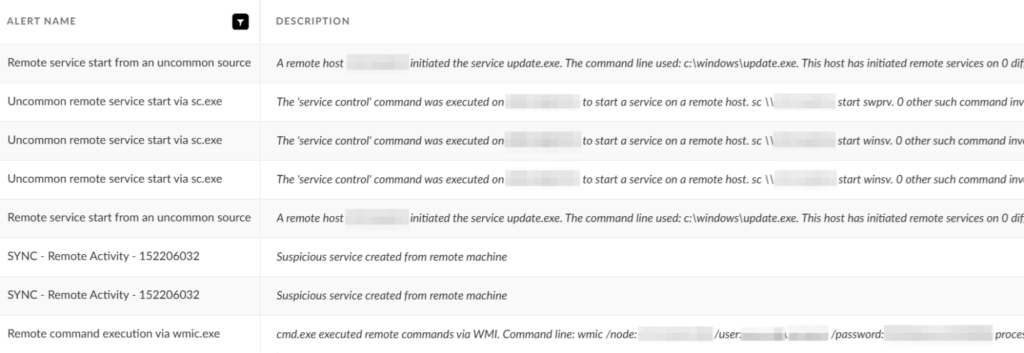

Tecniche di attacco e movimento laterale

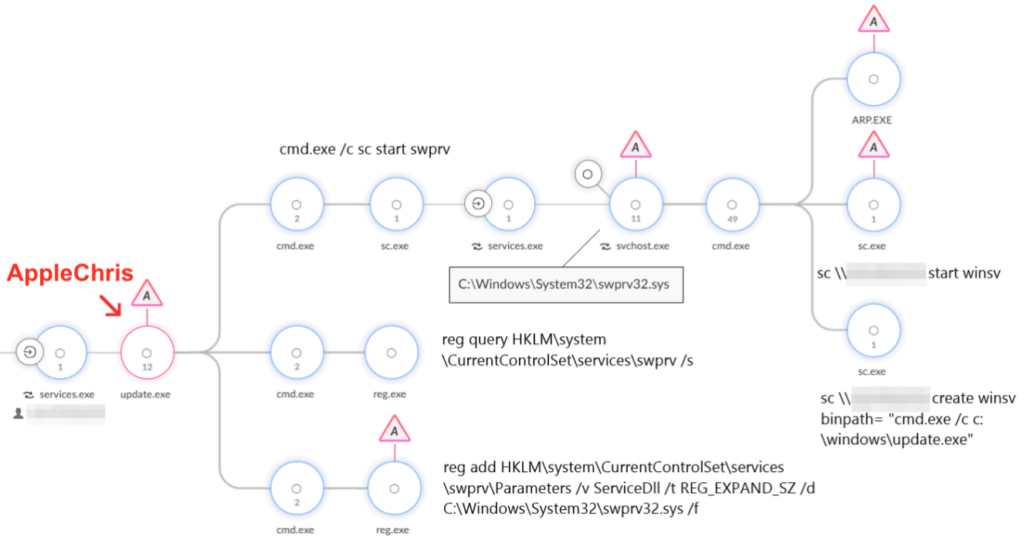

La campagna utilizza un insieme sofisticato di tecniche per mantenere l’accesso ai sistemi compromessi. L’infezione iniziale avviene spesso tramite endpoint non gestiti, che vengono sfruttati per eseguire script PowerShell e stabilire una prima connessione con il server di comando e controllo. Una volta ottenuto l’accesso, gli aggressori si muovono lateralmente nella rete utilizzando strumenti come WMI e librerie .NET, creando nuovi servizi di sistema per mantenere la persistenza.

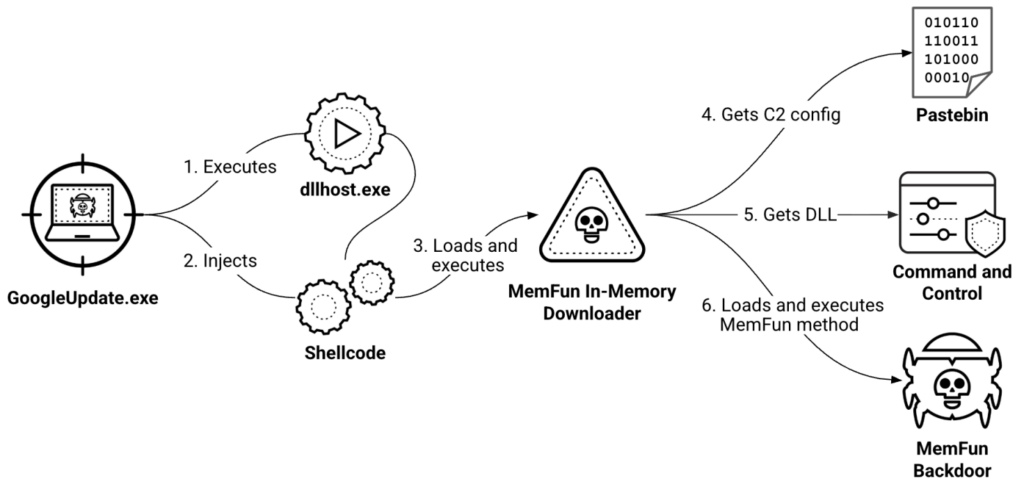

Gli attaccanti utilizzano anche tecniche avanzate di evasione. Tra queste figurano il DLL hijacking, che consiste nel sostituire librerie legittime con versioni malevole, e il process hollowing, utilizzato dal malware MemFun per iniettare codice all’interno di processi legittimi come dllhost.exe. Ulteriori meccanismi anti-analisi includono timer di sospensione tra 30 e 120 secondi, utilizzati per evitare il rilevamento nelle sandbox automatiche. Alcuni componenti del malware utilizzano anche mutex specifici per garantire che una sola istanza del programma venga eseguita su ciascun sistema.

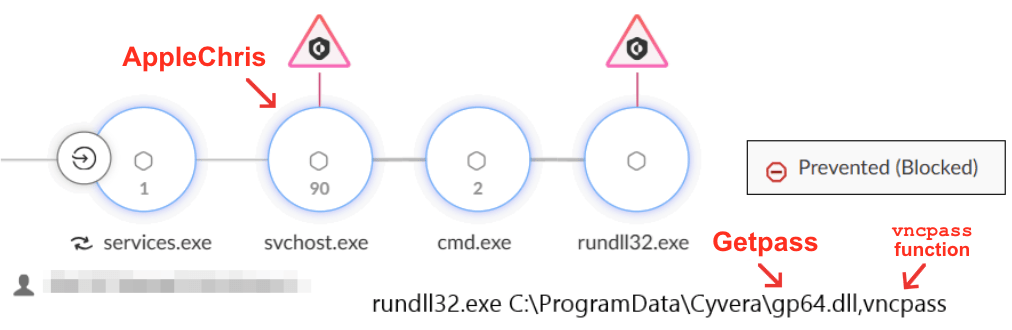

AppleChris: la backdoor principale della campagna

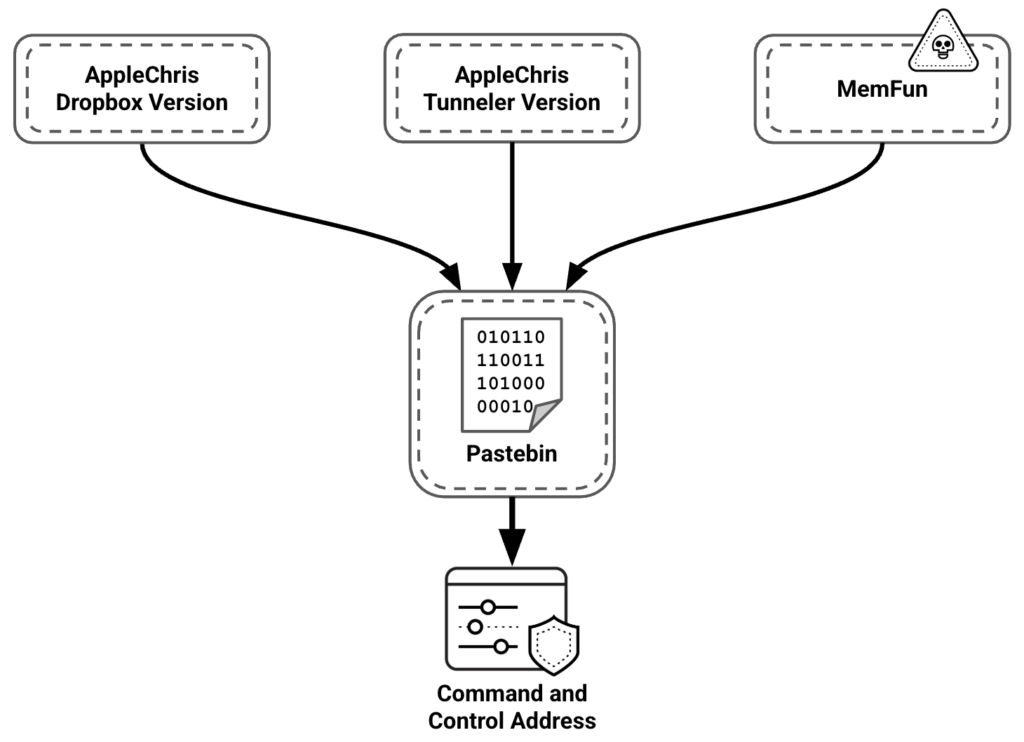

Uno degli strumenti centrali dell’operazione è la backdoor AppleChris, sviluppata in diverse varianti. Il malware utilizza un sistema di dead drop resolver, una tecnica che sfrutta servizi pubblici come Pastebin o Dropbox per recuperare gli indirizzi dei server di comando e controllo. Questa architettura permette agli aggressori di cambiare rapidamente infrastruttura senza aggiornare il malware già distribuito nei sistemi compromessi.

AppleChris utilizza identificatori di sessione di circa 10 byte e comunica con i server C2 tramite richieste HTTP personalizzate. Tra i comandi supportati figurano operazioni di enumerazione delle unità disco, listing delle directory, download e upload di file e esecuzione di shell remote. La comunicazione iniziale con il server C2 utilizza RSA-1024 per il beaconing, mentre le comunicazioni successive vengono cifrate con AES utilizzando chiavi derivate dall’identificatore della sessione.

MemFun e Getpass per furto di credenziali

Un altro componente importante della campagna è MemFun, un malware multi-stage progettato per operazioni più avanzate di controllo remoto. Il malware utilizza un loader denominato GoogleUpdate.exe per scaricare ulteriori payload direttamente in memoria. MemFun utilizza tecniche di caricamento riflessivo delle DLL e cancella gli header PE per ridurre la visibilità nei sistemi di analisi forense. La comunicazione con i server di comando utilizza protocolli HTTP personalizzati e cifratura Blowfish per proteggere le comunicazioni.

Per il furto di credenziali gli aggressori utilizzano invece Getpass, una variante personalizzata del tool Mimikatz. Questo malware estrae password e hash di autenticazione dalla memoria del processo lsass.exe e supporta diversi pacchetti di autenticazione, tra cui Kerberos, WDigest, MSV e CloudAP. Le credenziali raccolte vengono salvate in file mascherati come database di sistema per evitare sospetti.

Infrastruttura di comando e controllo

L’infrastruttura della campagna è composta da diversi indirizzi IPv4 utilizzati come server di comando e controllo. Tra questi figurano indirizzi come 8.212.169.27, 8.220.135.151, 8.220.177.252 e 118.194.238.51.

Gli aggressori utilizzano infrastrutture cloud basate in Cina e una rete di server segmentati per garantire resilienza operativa. I repository Pastebin vengono utilizzati per pubblicare configurazioni aggiornate e indirizzi dei server C2. Questa architettura distribuita permette alla campagna di mantenere operazioni attive per anni senza essere facilmente individuata o interrotta.

Analisi strategica della campagna

Gli esperti di sicurezza ritengono che CL-STA-1087 rappresenti un esempio di cyber spionaggio a lungo termine, progettato per raccogliere intelligence strategica piuttosto che dati in massa. La campagna mostra caratteristiche tipiche delle operazioni statali, come infrastrutture persistenti, malware personalizzato e strategie di evasione avanzate. L’attenzione agli obiettivi militari e alla cooperazione con forze occidentali suggerisce un interesse diretto nel monitorare gli equilibri strategici della regione. Secondo gli analisti, la combinazione di accesso persistente, tecniche di evasione e raccolta selettiva di informazioni dimostra una notevole maturità operativa, indicando la probabile partecipazione di un gruppo di cyber intelligence ben finanziato.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.