Il sistema di pagamenti istantanei PIX, utilizzato da oltre 150 milioni di utenti in Brasile, è diventato uno dei principali bersagli del cybercrime finanziario. Due nuove minacce, denominate Venon e PixRevolution, stanno colpendo l’ecosistema fintech brasiliano con tecniche avanzate di furto di fondi e credenziali. Le analisi condotte da ricercatori di sicurezza mostrano che Venon è il primo banker RAT brasiliano sviluppato completamente in Rust, mentre PixRevolution rappresenta un trojan Android controllato da operatori umani capace di intercettare e manipolare le transazioni PIX in tempo reale. Le due minacce segnano un’evoluzione significativa del cybercrime latinoamericano e dimostrano come gli attaccanti stiano adattando malware sofisticati alle infrastrutture di pagamento digitale.

Cosa leggere

Venon: il primo banker RAT brasiliano scritto in Rust

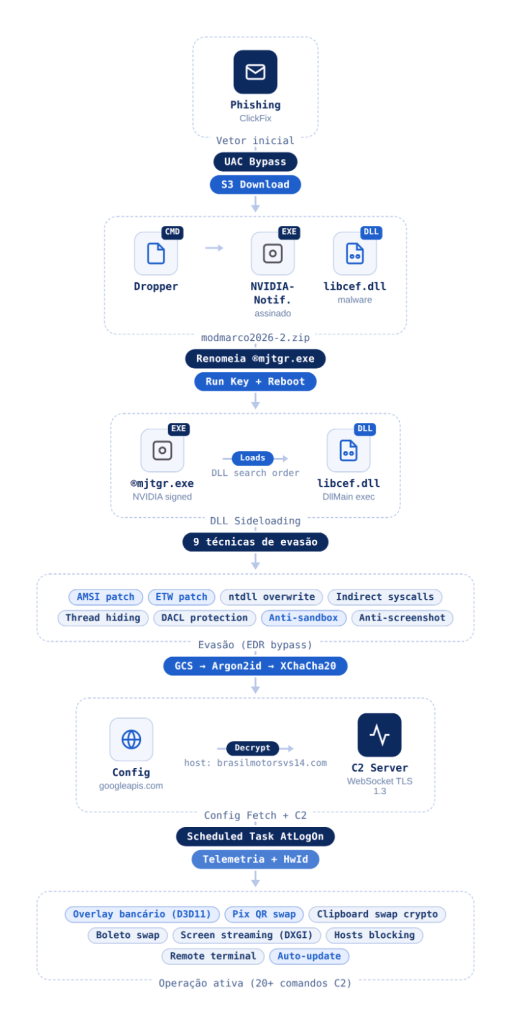

Il malware Venon è stato individuato nel febbraio 2026 e rappresenta una nuova generazione di trojan bancari progettati per colpire le istituzioni finanziarie brasiliane. A differenza di molti malware della regione, tradizionalmente sviluppati in Delphi, Venon è scritto interamente in Rust, un linguaggio sempre più utilizzato anche nel malware moderno per la sua efficienza e per la difficoltà di analisi del codice compilato. Il binario del malware contiene oltre 17.000 funzioni e raggiunge una dimensione di circa 9,3 MB dopo il packing con UPX. L’analisi del codice ha rivelato la presenza di 88 dipendenze esterne, segno di una struttura software complessa e modulare. Dal punto di vista operativo, Venon mostra caratteristiche simili a trojan bancari latinoamericani come Grandoreiro e Mekotio, ma introduce tecniche più avanzate di evasione e comunicazione con i server di comando e controllo.

Monitoraggio delle applicazioni finanziarie e overlay bancari

Il malware monitora costantemente le finestre attive del sistema per individuare l’apertura di applicazioni o siti web finanziari. Gli analisti hanno identificato almeno 33 istituzioni finanziarie e piattaforme di criptovalute incluse nella configurazione del malware. Quando una vittima accede a uno di questi servizi, Venon attiva overlay bancari progettati per imitare le schermate di login ufficiali. Questo consente agli attaccanti di intercettare credenziali, token di autenticazione e altri dati sensibili. Il malware include anche funzionalità di monitoraggio della clipboard e keylogging implicito, che permettono di raccogliere ulteriori informazioni sulle attività dell’utente.

Crittografia avanzata e comunicazioni sicure

Uno degli elementi più sofisticati di Venon è l’uso di algoritmi crittografici moderni per proteggere le comunicazioni con l’infrastruttura C2. Il malware utilizza Argon2id per la derivazione delle chiavi e XChaCha20-Poly1305 per la decrittazione delle configurazioni remote. Le connessioni con il server di comando avvengono tramite WebSocket cifrati con TLS 1.3, utilizzando librerie Rust come rustls e tungstenite. Questo rende molto più difficile l’intercettazione del traffico da parte dei sistemi di sicurezza. La configurazione del malware viene scaricata da server remoti e decrittata in memoria prima di essere utilizzata per controllare le operazioni del trojan.

Tecniche avanzate di evasione

Venon integra numerose tecniche progettate per evitare il rilevamento da parte degli strumenti di sicurezza. Tra queste figurano il bypass dei sistemi AMSI e ETW, l’uso di syscall indirette e la manipolazione della libreria ntdll.

Il malware utilizza anche tecniche di anti-analisi come il controllo degli ambienti sandbox e la protezione contro gli screenshot. Gli overlay bancari possono infatti essere resi invisibili ai sistemi di cattura schermo grazie alla funzione SetWindowDisplayAffinity. Inoltre il codice utilizza oltre 95 funzioni di offuscamento XOR per nascondere stringhe sensibili e ridurre la visibilità durante l’analisi statica.

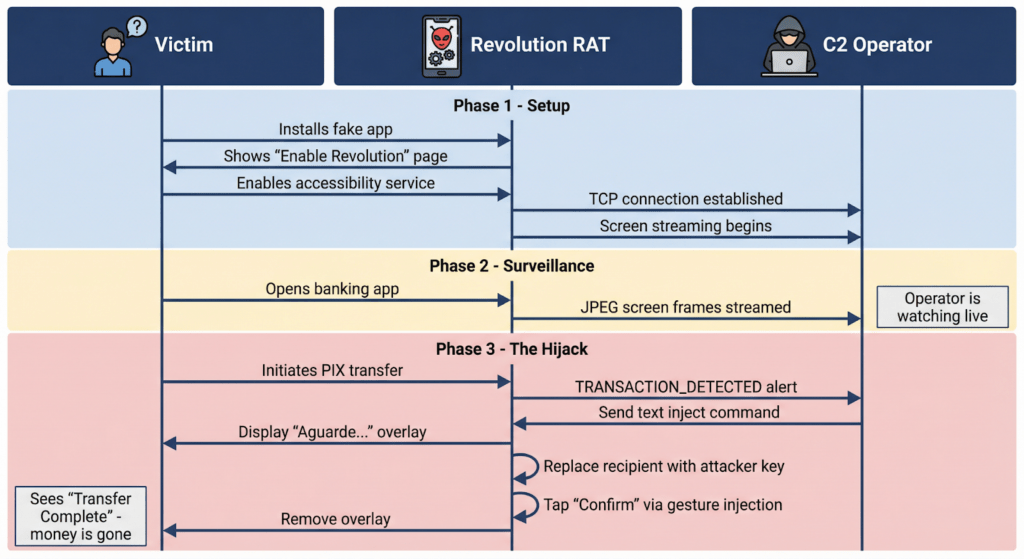

PixRevolution: il trojan Android che hijacka pagamenti PIX

Parallelamente alla diffusione di Venon, i ricercatori hanno individuato un malware Android chiamato PixRevolution progettato per manipolare le transazioni PIX direttamente sui dispositivi mobili. A differenza di molti trojan bancari automatizzati, PixRevolution utilizza un modello agent-operated, in cui operatori umani monitorano lo schermo della vittima in tempo reale e decidono quando intervenire. Il malware sfrutta la MediaProjection API per trasmettere lo schermo del dispositivo a un server di comando e controllo. Le immagini vengono compresse in formato JPEG e inviate tramite una connessione TCP persistente.

Hijacking delle transazioni PIX in tempo reale

Quando la vittima avvia un pagamento tramite PIX, PixRevolution intercetta l’operazione e visualizza un overlay con il messaggio “Aguarde…”, simulando un normale processo di elaborazione della transazione. Durante questa fase il malware sostituisce la chiave PIX del destinatario con quella controllata dagli attaccanti. Il sistema simula quindi la conferma della transazione per evitare che l’utente sospetti l’attacco.

L’intero processo avviene in pochi secondi e sfrutta una caratteristica critica del sistema PIX: le transazioni sono irrevocabili, rendendo estremamente difficile recuperare i fondi sottratti.

Abuso dei servizi di accessibilità Android

PixRevolution ottiene il controllo completo dell’interfaccia del dispositivo sfruttando i servizi di accessibilità di Android. Questo consente al malware di leggere il contenuto delle finestre, individuare campi di input e simulare gesti sullo schermo. Il trojan utilizza funzioni come ACTION_SET_TEXT per modificare i campi di input e dispatchGesture per simulare tap e scorrimenti. Inoltre analizza il contenuto dello schermo alla ricerca di parole chiave legate alle transazioni finanziarie.

I ricercatori hanno identificato oltre 80 frasi codificate in base64 utilizzate per rilevare operazioni bancarie e attivare il processo di hijacking.

Metodi di infezione e distribuzione

Le due minacce utilizzano tecniche di distribuzione differenti ma complementari. Venon viene spesso diffuso tramite email phishing, portali falsi o annunci sponsorizzati, mentre PixRevolution si diffonde attraverso app Android malevole che imitano applicazioni legittime. In alcuni casi gli attaccanti utilizzano pagine che imitano il Google Play Store per convincere gli utenti a installare il malware. Una volta installato, il dropper scarica ulteriori componenti dal server remoto e attiva il servizio di accessibilità denominato Revolution. Questo processo consente al trojan di ottenere pieno controllo dell’interfaccia del dispositivo.

Indicatori di compromissione

Le analisi hanno identificato diversi indicatori associati alle due minacce. Nel caso di Venon, i server di comando includono domini come brasilmotorsvs14.com e lazybearpottery.net, mentre le configurazioni vengono ospitate su bucket cloud pubblici. I file malevoli vengono spesso installati nel percorso C:\ProgramData\USOShared, con eseguibili che utilizzano nomi insoliti progettati per evitare il rilevamento.

PixRevolution utilizza invece connessioni TCP sulla porta 9000 e un endpoint HTTP sulla porta 3030 per la telemetria e il controllo remoto.

L’evoluzione del cybercrime finanziario in Brasile

La comparsa di Venon e PixRevolution dimostra come il cybercrime stia evolvendo per sfruttare le infrastrutture di pagamento digitale. Il sistema PIX gestisce miliardi di transazioni ogni mese, rendendolo uno dei target più appetibili per gli attaccanti. L’uso di linguaggi moderni come Rust e di modelli operativi basati su operatori umani dimostra un livello crescente di sofisticazione nelle operazioni criminali. Gli esperti sottolineano che le organizzazioni finanziarie devono investire in monitoraggio comportamentale, rilevamento delle anomalie e protezione dei dispositivi mobili per contrastare queste minacce.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.