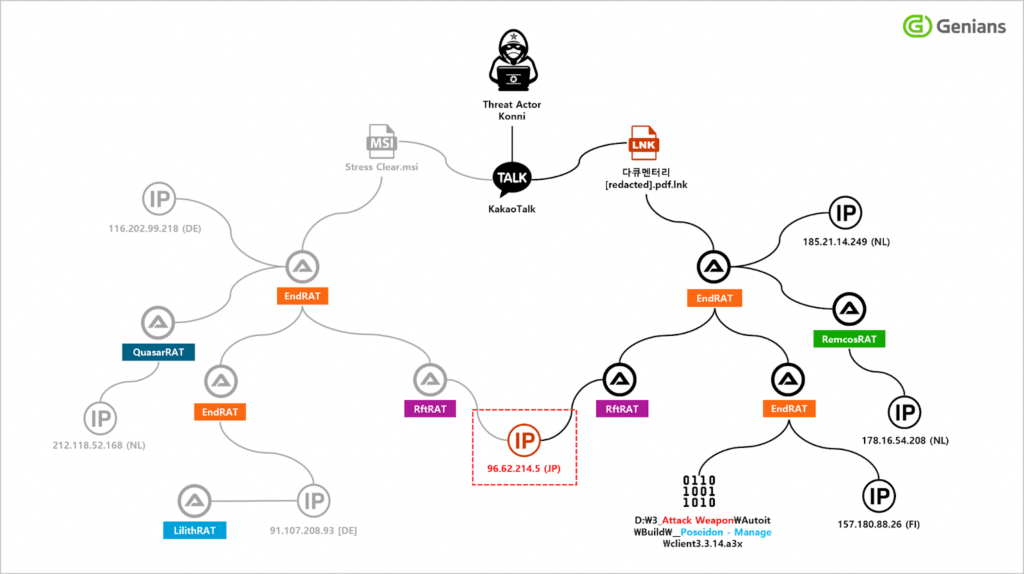

Il gruppo Konni APT utilizza KakaoTalk per diffondere malware dopo una campagna di spear phishing altamente mirata. L’operazione sfrutta file LNK malevoli e script PowerShell per installare trojan di accesso remoto. Gli attaccanti trasformano le vittime in vettori di propagazione secondaria. La campagna evidenzia una evoluzione significativa nelle tecniche del gruppo nordcoreano. Non si limita al furto di dati ma sfrutta sessioni di messaggistica attive per espandere l’infezione. Questo approccio combina ingegneria sociale, persistenza e movimento laterale. L’uso di applicazioni di messaggistica come vettore rappresenta una nuova superficie di attacco per ambienti enterprise.

Cosa leggere

Konni APT avvia la campagna con spear phishing mirato su temi Corea del Nord

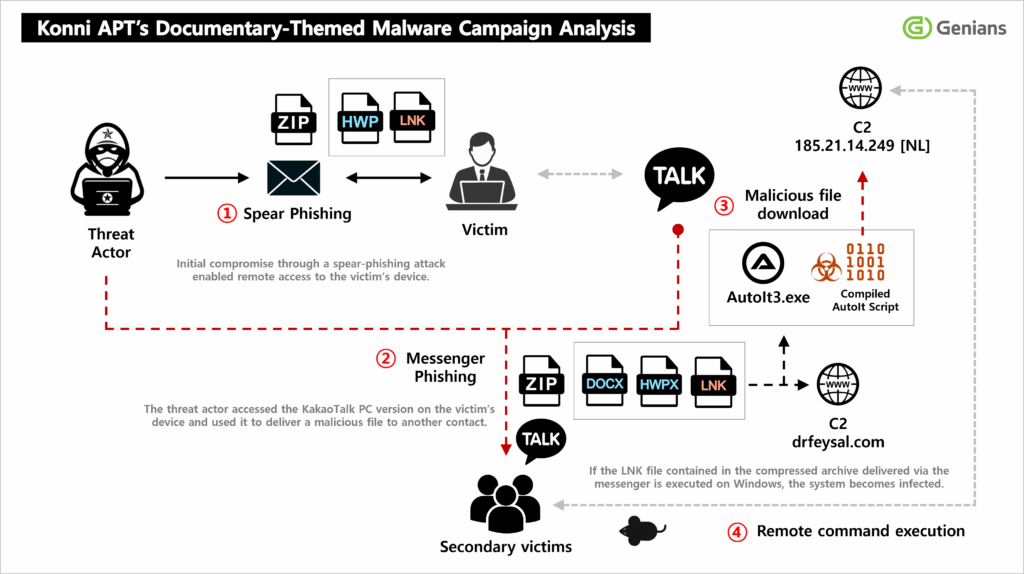

Il punto di ingresso dell’attacco è una email di spear phishing costruita con estrema precisione. Il messaggio simula una comunicazione ufficiale e informa la vittima di una presunta nomina come docente sui diritti umani in Corea del Nord. Questa narrativa è stata progettata per aumentare la credibilità e spingere all’apertura dell’allegato. Il contenuto riflette un targeting accurato basato sul profilo della vittima, elemento tipico delle operazioni APT. L’email include un archivio ZIP contenente un file LNK che si presenta come documento PDF grazie a un’icona ingannevole. L’utente, convinto della legittimità del file, avvia inconsapevolmente la catena di infezione. Questo livello di personalizzazione dimostra un’attività di ricognizione preventiva e una chiara intenzione di colpire obiettivi specifici.

File LNK e PowerShell avviano una catena di infezione multi stadio

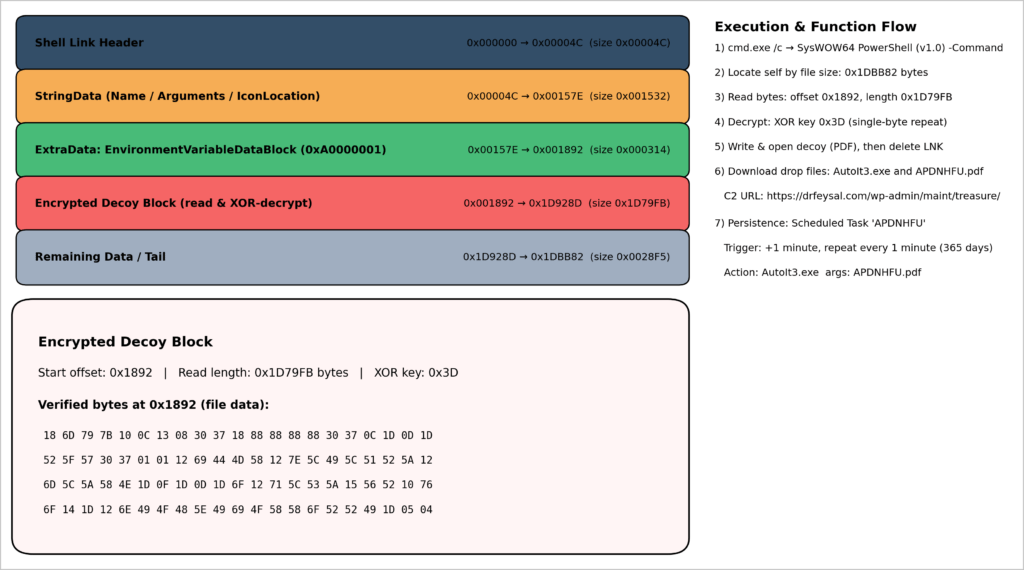

Una volta eseguito, il file LNK attiva una sequenza complessa che utilizza cmd.exe e PowerShell a 32 bit nella directory SysWOW64. Il malware identifica se stesso basandosi su una dimensione precisa di 1.948.546 byte, tecnica che consente di operare anche se il nome del file viene modificato. Il codice estrae dati nascosti all’interno del file LNK utilizzando un offset specifico. Questi dati vengono decodificati tramite operazione XOR con chiave 0x3D, producendo un file PDF esca che viene aperto automaticamente per non destare sospetti.

Contemporaneamente il file LNK originale viene eliminato per ridurre le tracce forensi. Questo comportamento indica una chiara attenzione alla stealthiness dell’operazione. Successivamente il malware scarica ulteriori componenti da un server di comando e controllo, preparando il sistema per la fase successiva dell’attacco.

AutoIt e task schedulate garantiscono persistenza a lungo termine

Dopo la fase iniziale, il malware stabilisce un meccanismo di persistenza attraverso una task schedulata denominata APDNHFU. Questa attività viene configurata per eseguirsi ogni minuto per un periodo di 365 giorni, garantendo continuità operativa anche dopo riavvii del sistema. Il payload principale è uno script AutoIt mascherato da file PDF, che in realtà è un file compilato in formato A3X. Gli attaccanti inseriscono dati fittizi all’inizio e alla fine del file per eludere i controlli basati su signature.

Durante la permanenza sul sistema, il malware raccoglie informazioni sensibili come documenti, dati utente e dettagli sull’ambiente operativo. Questi dati vengono poi trasmessi al server C2 dopo essere stati codificati. La lunga dwell time consente agli attaccanti di ottenere un quadro completo del sistema compromesso prima di passare alla fase di propagazione.

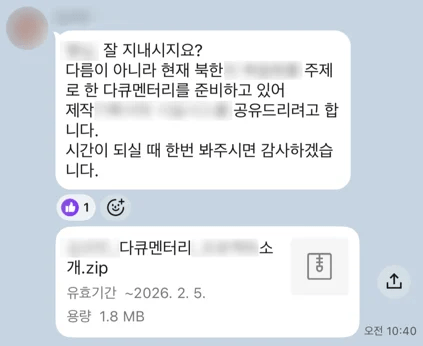

Konni APT sfrutta KakaoTalk per diffondere malware tra contatti fidati

L’elemento più innovativo della campagna è l’uso di KakaoTalk come strumento di propagazione secondaria. Gli attaccanti ottengono accesso alla sessione attiva dell’applicazione sul PC della vittima e la utilizzano per inviare nuovi file malevoli.I messaggi vengono inviati a contatti selezionati e mantengono coerenza tematica con l’attacco iniziale, includendo riferimenti alla Corea del Nord o contenuti apparentemente legittimi come video.

Questo approccio sfrutta il rapporto di fiducia tra i contatti, aumentando significativamente il tasso di successo dell’infezione. Le vittime iniziali diventano inconsapevolmente parte della catena di distribuzione del malware. La tecnica consente di bypassare diversi controlli di sicurezza tradizionali, poiché il traffico proviene da account legittimi e già autenticati.

Infrastruttura C2 e tecniche di evasione del malware

L’infrastruttura di comando e controllo utilizzata dal gruppo include il dominio drfeysal[.]com, attraverso cui vengono distribuiti payload e raccolti dati. I file sono ospitati in percorsi che simulano directory legittime come wp-admin, rendendo più difficile l’identificazione. Il payload AutoIt contiene la stringa identificativa AU3!EA06, che conferma la natura del file compilato. L’uso di estensioni ingannevoli e dati dummy rappresenta una tecnica efficace per evitare rilevamenti automatici.

Il malware utilizza inoltre tecniche di pulizia delle tracce e riduzione degli artefatti, complicando le analisi forensi successive. La combinazione di offuscamento, persistenza e uso di strumenti legittimi rende l’attacco particolarmente sofisticato. Le organizzazioni devono monitorare indicatori come traffico verso domini sospetti e creazione di task schedulate anomale.

Impatto e rischi per organizzazioni e ambienti enterprise

Questa campagna dimostra come le applicazioni di messaggistica possano diventare vettori critici di attacco. L’accesso a piattaforme come KakaoTalk consente agli aggressori di muoversi lateralmente all’interno di reti di fiducia già esistenti. Per le organizzazioni, il rischio non riguarda solo la compromissione iniziale ma anche la possibilità di diffusione interna ed esterna attraverso canali legittimi. Questo aumenta la superficie di attacco e rende più complessa la risposta agli incidenti. Le aziende devono implementare soluzioni EDR avanzate per rilevare comportamenti anomali, come esecuzioni sospette di PowerShell o creazione di task schedulate persistenti. Il monitoraggio delle applicazioni di messaggistica e l’analisi comportamentale diventano elementi fondamentali nella difesa.

Evoluzione delle tecniche APT e scenari futuri

L’operazione Konni evidenzia una tendenza chiara nelle campagne APT: l’integrazione tra ingegneria sociale e abuso di piattaforme legittime. Gli attaccanti non si limitano più a compromettere sistemi ma cercano di sfruttare relazioni e contesti operativi. L’uso di strumenti come AutoIt, file LNK e PowerShell dimostra una preferenza per tecniche che combinano semplicità ed efficacia. Questi metodi permettono di evitare exploit complessi mantenendo un alto tasso di successo. In prospettiva, è probabile che campagne simili si estendano ad altre piattaforme di messaggistica e collaborazione, aumentando il rischio per ambienti aziendali e istituzionali. La difesa richiede un approccio integrato che unisca tecnologia, formazione degli utenti e capacità di risposta rapida agli incidenti.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.