Il ransomware Interlock sfrutta una vulnerabilità zero-day su Cisco Secure FMC attiva da gennaio 2026, mentre l’FBI indaga una campagna malware diffusa tramite giochi Steam e il gruppo Marquis espone i dati di 672.000 persone. Le tre operazioni mostrano una escalation coordinata delle minacce cyber su infrastrutture, aziende finanziarie e utenti consumer. Gli attaccanti utilizzano vulnerabilità non patchate, supply chain e piattaforme popolari per massimizzare la diffusione. Il ritardo nella distribuzione delle patch ha ampliato la superficie di attacco. Il quadro è chiaro. La velocità degli attacchi supera la capacità di difesa tradizionale.

Cosa leggere

Interlock ransomware sfrutta zero day su Cisco Secure FMC per accesso root

Il gruppo Interlock ha sfruttato la vulnerabilità critica CVE-2026-20131 in Cisco Secure Firewall Management Center, consentendo l’esecuzione remota di codice con privilegi root. La falla riguarda l’interfaccia web e permette a un attaccante non autenticato di eseguire codice Java arbitrario. Gli exploit risultano attivi dal 26 gennaio 2026, ben 36 giorni prima della divulgazione pubblica avvenuta il 4 marzo. Questo intervallo ha consentito agli attaccanti di operare indisturbati su numerosi sistemi. Il targeting ha incluso infrastrutture critiche e ambienti enterprise, dove il controllo del firewall consente accesso diretto alle reti interne. Una volta compromesso il sistema, gli attaccanti hanno distribuito payload ransomware senza necessità di interazione da parte dell’utente. Cisco ha rilasciato una patch solo a marzo, invitando i clienti ad aggiornare immediatamente per evitare compromissioni ulteriori.

Attacchi Interlock colpiscono sanità e università con milioni di dati esposti

Le operazioni attribuite a Interlock hanno già colpito organizzazioni di alto profilo. Tra le vittime figurano DaVita, con circa 27 milioni di record esposti, e il Texas Tech University System, con oltre 14 milioni di pazienti coinvolti. Questi numeri evidenziano l’impatto potenziale di una vulnerabilità zero-day quando sfruttata su sistemi critici. L’accesso ai firewall ha permesso agli attaccanti di muoversi lateralmente all’interno delle reti e raccogliere dati sensibili prima di attivare il ransomware. L’analisi di ricercatori di sicurezza, tra cui un team di Amazon, conferma l’uso mirato della vulnerabilità per operazioni ad alto valore. Il modello operativo combina accesso iniziale, esfiltrazione dati e cifratura dei sistemi. Questo approccio massimizza il danno e aumenta la pressione sulle vittime per il pagamento del riscatto.

Marquis compromette 672000 utenti sfruttando vulnerabilità SonicWall

Il gruppo Marquis ha causato una delle violazioni più rilevanti del 2025, esponendo i dati di 672.075 persone attraverso un attacco a una società texana attiva nei servizi finanziari. L’intrusione è avvenuta tramite una vulnerabilità nel sistema di backup cloud di SonicWall, utilizzato per gestire dati sensibili di oltre 700 banche. Gli attaccanti hanno ottenuto informazioni personali e finanziarie, tra cui nomi, indirizzi, numeri di previdenza sociale e dettagli sui conti. L’incidente ha avuto conseguenze significative, tra cui perdita di clienti, danni reputazionali e azioni legali. La società ha avviato una causa contro SonicWall per presunta negligenza e ha affrontato oltre 36 class action. Le indagini condotte da Mandiant collegano l’attacco a un gruppo sponsorizzato da uno Stato, evidenziando un livello di sofisticazione elevato. Anche senza credenziali di accesso, i dati sottratti restano sufficienti per frodi e furti di identità su larga scala.

FBI indaga malware nascosto in giochi Steam distribuiti dal 2024

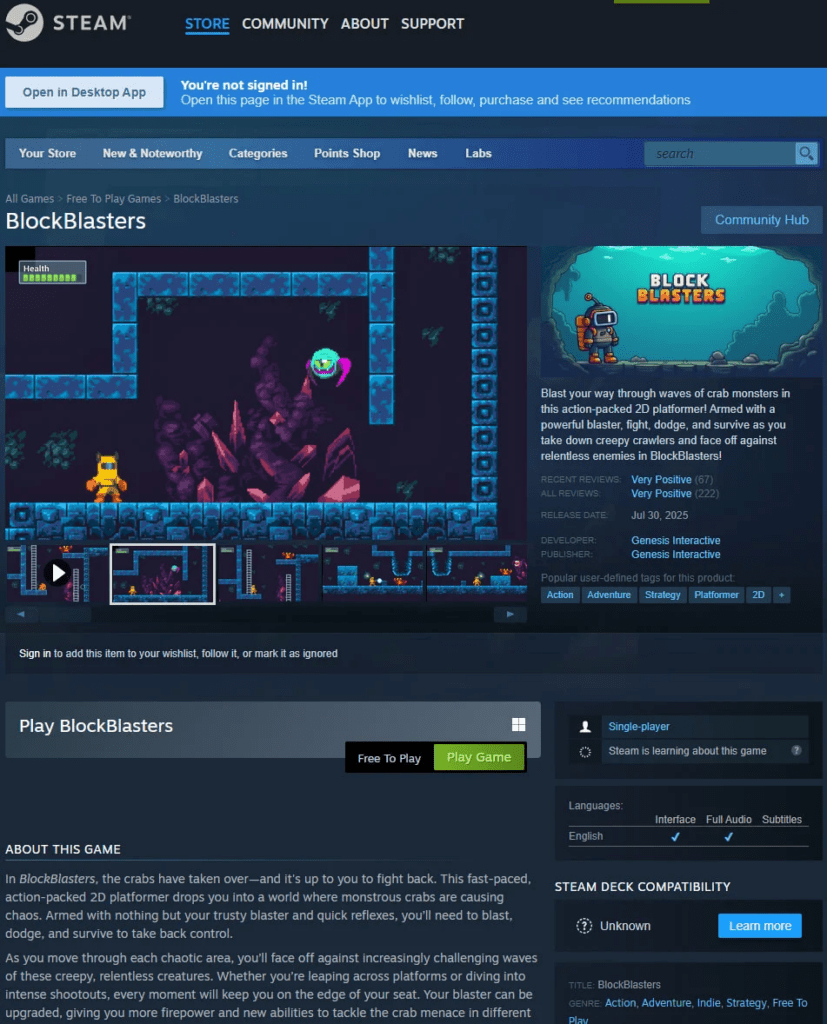

L’FBI ha avviato una indagine su una campagna malware che utilizza giochi su Steam come vettore di infezione. Tra i titoli coinvolti figurano BlockBlasters, PirateFi, Chemia, Dashverse, Lampy, Lunara e Tokenova. Questi giochi contenevano infostealer come Vidar, Fickle Stealer e HijackLoader, progettati per rubare credenziali, cookie browser e wallet di criptovalute.

Uno dei casi più rilevanti riguarda BlockBlasters, che ha causato il furto di circa 137.550 euro da 261 account. PirateFi ha invece raggiunto fino a 1.500 download in una sola settimana, ampliando rapidamente la diffusione del malware. La particolarità della campagna risiede nella capacità di eludere i controlli iniziali. I giochi apparivano legittimi al momento della pubblicazione e attivavano il payload malevolo solo successivamente. L’FBI ha attivato un canale di segnalazione dedicato per identificare le vittime e raccogliere informazioni utili alle indagini.

Malware Steam utilizza infostealer avanzati per furto dati e criptovalute

Gli infostealer utilizzati nella campagna rappresentano una minaccia significativa per gli utenti consumer. Strumenti come Vidar e Fickle Stealer sono progettati per operare in modo silenzioso e raccogliere grandi quantità di dati in tempi rapidi. Il malware può accedere a credenziali salvate nei browser, sessioni attive, cookie e wallet di criptovalute. Questo consente agli attaccanti di eseguire furti immediati o rivendere i dati nel mercato nero. Una volta infettato il sistema, la rimozione può risultare complessa senza strumenti adeguati. Steam ha raccomandato agli utenti di eseguire scansioni antivirus complete e, nei casi più gravi, di considerare la reinstallazione del sistema operativo. La diffusione tramite piattaforme di gaming dimostra come gli attaccanti stiano ampliando i vettori di infezione verso ambienti meno controllati.

Le tre minacce mostrano una escalation nella cyber criminalità globale

I casi di Interlock, Marquis e della campagna malware su Steam evidenziano un trend comune: l’aumento della velocità e della complessità degli attacchi. Gli attori malevoli sfruttano vulnerabilità zero-day, supply chain e piattaforme popolari per massimizzare l’impatto. Le organizzazioni devono adottare un approccio proattivo alla sicurezza, includendo aggiornamenti tempestivi, monitoraggio continuo e segmentazione delle reti. Gli utenti devono prestare attenzione alle fonti dei software e mantenere sistemi protetti. La collaborazione tra vendor, autorità e comunità di sicurezza diventa essenziale per ridurre il tempo di esposizione alle vulnerabilità.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.