Le aziende affrontano una nuova ondata di vulnerabilità critiche che colpiscono sistemi Ubuntu, dispositivi IP-KVM e piattaforme digitali. La falla CVE-2026-3888 consente escalation a root su Linux, mentre nove bug nei sistemi di gestione remota permettono esecuzione di codice senza autenticazione. Parallelamente emergono frodi finanziarie e data breach su larga scala. Le minacce sfruttano race condition, configurazioni deboli e processi aziendali vulnerabili. Il risultato è un aumento del rischio operativo per infrastrutture e utenti. Il 2026 segna una escalation. Più tecnica, più diffusa, più difficile da contenere.

Cosa leggere

CVE-2026-3888 su Ubuntu consente escalation a root tramite race condition

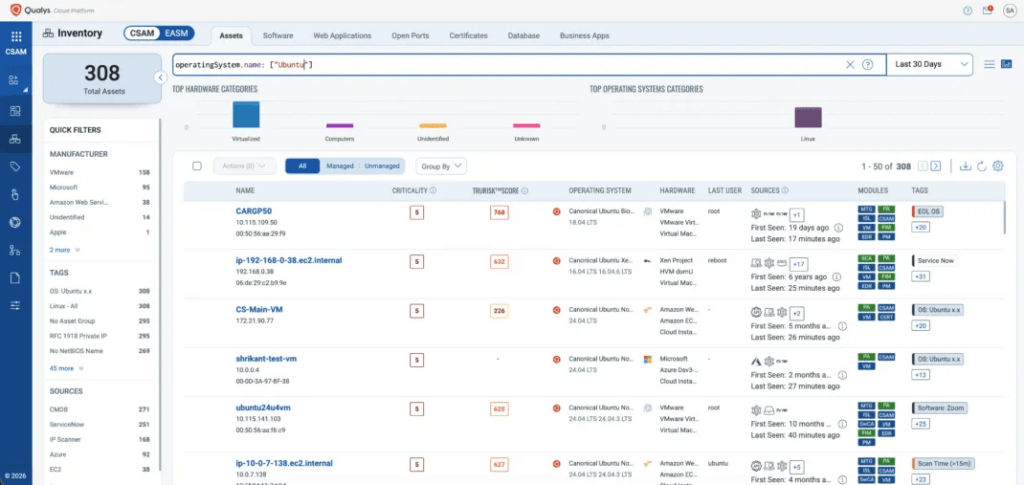

La vulnerabilità CVE-2026-3888 colpisce Ubuntu Desktop 24.04 e versioni successive e deriva da una race condition tra snap-confine e systemd-tmpfiles. Il problema si manifesta durante la gestione delle directory temporanee utilizzate dalle applicazioni snap. Un attaccante con privilegi limitati può attendere la cancellazione automatica della directory /tmp/.snap e ricrearla con contenuti malevoli.

Quando snap-confine inizializza un nuovo ambiente sandbox, monta i file compromessi con privilegi elevati. Questo consente l’esecuzione di codice arbitrario come root, compromettendo completamente il sistema. Il punteggio CVSS 7,8 riflette una criticità elevata, soprattutto in ambienti multiutente. La vulnerabilità è stata identificata da Qualys Threat Research Unit, che ha evidenziato una finestra di sfruttamento tra 10 e 30 giorni a seconda della configurazione. Ubuntu ha rilasciato patch a partire da snapd 2.73, rendendo essenziale l’aggiornamento immediato dei sistemi.

Nove vulnerabilità IP KVM permettono accesso remoto senza autenticazione

Una serie di nove vulnerabilità critiche colpisce dispositivi IP-KVM utilizzati per la gestione remota dei server. Le falle, analizzate da Eclypsium, riguardano prodotti di quattro vendor e consentono accesso remoto con privilegi elevati. Tra i casi più gravi emerge una vulnerabilità con CVSS 9,8 su Angeet ES3, che permette esecuzione di codice arbitrario senza autenticazione. Un’altra falla consente command injection a livello di sistema operativo. Dispositivi come GL-iNet Comet KVM risultano vulnerabili a accesso root via UART e a protezioni insufficienti contro attacchi brute-force. JetKVM presenta problemi nella verifica degli aggiornamenti, mentre Sipeed NanoKVM espone endpoint critici di configurazione. Queste vulnerabilità bypassano meccanismi di sicurezza come Secure Boot, crittografia e lock screen. Gli attaccanti possono ottenere accesso equivalente a quello fisico e installare backdoor persistenti. In alcuni casi le patch non sono ancora disponibili, aumentando l’urgenza di isolare questi dispositivi dalle reti critiche.

Le falle IP KVM mettono a rischio data center e infrastrutture industriali

I dispositivi IP-KVM sono spesso utilizzati per la gestione remota di server in data center e ambienti industriali. La loro compromissione rappresenta un rischio elevato perché consente controllo diretto sui sistemi. Un attaccante che sfrutta queste vulnerabilità può accedere a console di gestione, modificare configurazioni e installare malware persistente. Questo livello di accesso supera molte delle protezioni tradizionali implementate a livello software. Le aziende devono verificare immediatamente i modelli in uso, applicare aggiornamenti disponibili e segmentare le reti per limitare l’esposizione. L’uso di autenticazione forte e monitoraggio continuo diventa fondamentale. La sicurezza dei sistemi di gestione remota emerge come uno dei punti più critici nel panorama attuale.

Frodi di rimborso generano perdite miliardarie nel commercio digitale

Oltre alle vulnerabilità tecniche, cresce l’impatto delle frodi di rimborso, che sfruttano le politiche di reso di piattaforme come Amazon, Walmart, Best Buy, PayPal ed eBay. Nel 2024, i resi fraudolenti hanno raggiunto 103 miliardi di dollari su un totale di 685 miliardi di merci restituite. Ogni dollaro perso genera fino a quattro dollari di costi operativi aggiuntivi. Le tecniche includono resi senza restituzione del prodotto, sostituzione con articoli diversi e spedizioni di scatole vuote. Comunità underground offrono servizi di refund fraud a prezzi tra 50 e 300 dollari, con commissioni fino al 50%. Questa economia parallela sfrutta sistemi progettati per favorire l’esperienza cliente, trasformandoli in vettori di abuso. Le aziende devono rafforzare i controlli antifrode e migliorare i sistemi di verifica per ridurre le perdite.

Companies House espone dati sensibili di milioni di aziende

Una vulnerabilità nel sistema di Companies House ha esposto dati sensibili di circa 5 milioni di aziende nel Regno Unito. Il bug permetteva di accedere a dashboard privati tramite una semplice manipolazione della navigazione. Un utente autenticato poteva selezionare un’altra azienda e utilizzare il pulsante indietro per bypassare i controlli. Questo consentiva l’accesso a informazioni personali come indirizzi, email e date di nascita dei direttori. La vulnerabilità è stata scoperta da John Hewitt e sfruttata per diversi mesi prima della correzione. Il rischio include frodi bancarie, phishing e furto di identità. L’incidente è stato classificato come violazione ad alto rischio sotto il GDPR, evidenziando l’impatto anche di bug apparentemente semplici.

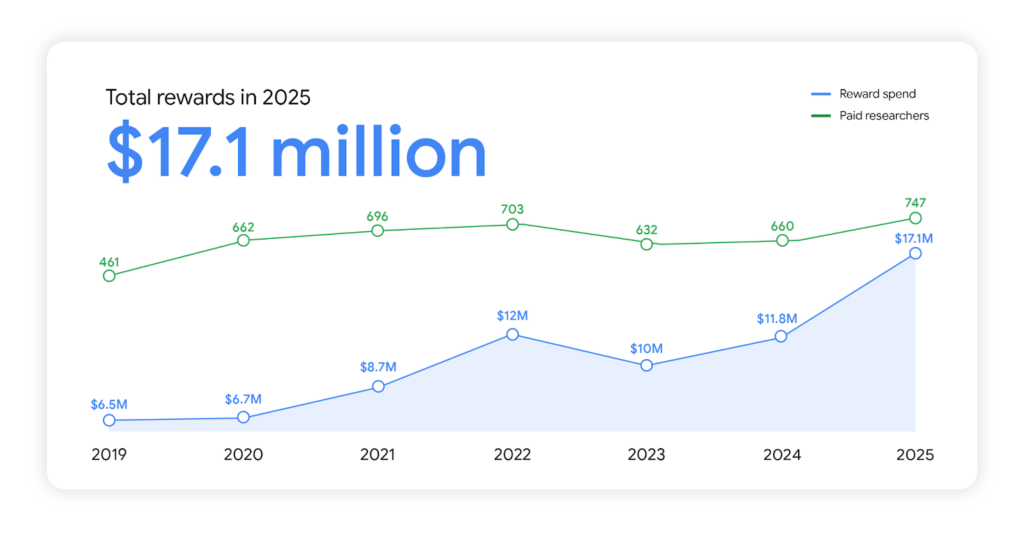

Google investe 157 milioni di euro nel bug bounty per rafforzare la sicurezza

Nel 2025, Google ha pagato 157 milioni di euro a 747 ricercatori attraverso il proprio programma di bug bounty, segnando un aumento del 40% rispetto all’anno precedente. Il premio massimo ha raggiunto 250.000 euro, mentre i programmi hanno coperto aree come Android, Chrome, Cloud e sistemi basati su AI. Il team Chrome ha distribuito oltre 3,4 milioni di euro, mentre il Cloud Vulnerability Reward Program ha superato i 3,3 milioni. Google ha introdotto nuove categorie per vulnerabilità nelle dipendenze software e nei sistemi di intelligenza artificiale, riflettendo l’evoluzione delle superfici di attacco. Dal 2010, il totale dei pagamenti supera i 75 milioni di euro, dimostrando l’importanza della collaborazione con la comunità di sicurezza.

Le aziende devono adottare difese proattive contro minacce sempre più rapide

Le vulnerabilità su Ubuntu, i bug nei sistemi IP-KVM, le frodi finanziarie e i data breach evidenziano un panorama di minacce sempre più complesso. Gli attaccanti operano con velocità crescente e sfruttano ogni punto debole disponibile. Le organizzazioni devono adottare strategie proattive che includano aggiornamenti tempestivi, segmentazione delle reti, monitoraggio continuo e revisione dei processi operativi. Anche gli utenti devono mantenere sistemi aggiornati e prestare attenzione ai segnali di compromissione. Il 2026 conferma un trend chiaro: la sicurezza non può più essere reattiva. Deve anticipare le minacce prima che si trasformino in incidenti su larga scala.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.