CISA aggiunge Zimbra Collaboration Suite e Microsoft SharePoint al catalogo Known Exploited Vulnerabilities (KEV) per exploit attivi rilevati in attacchi reali. L’agenzia federale americana impone patch immediate e rafforza le linee guida di sicurezza dopo incidenti recenti che coinvolgono infrastrutture critiche. Nello stesso contesto emerge una vulnerabilità critica in ScreenConnect già corretta da ConnectWise. L’inserimento nel KEV indica che queste vulnerabilità vengono sfruttate attivamente e rappresentano una minaccia concreta per organizzazioni pubbliche e private. Le agenzie federali devono intervenire entro scadenze precise. La situazione evidenzia un aumento della pressione cyber su piattaforme di collaborazione e gestione remota.

Cosa leggere

CISA inserisce Zimbra nel KEV per vulnerabilità XSS sfruttata

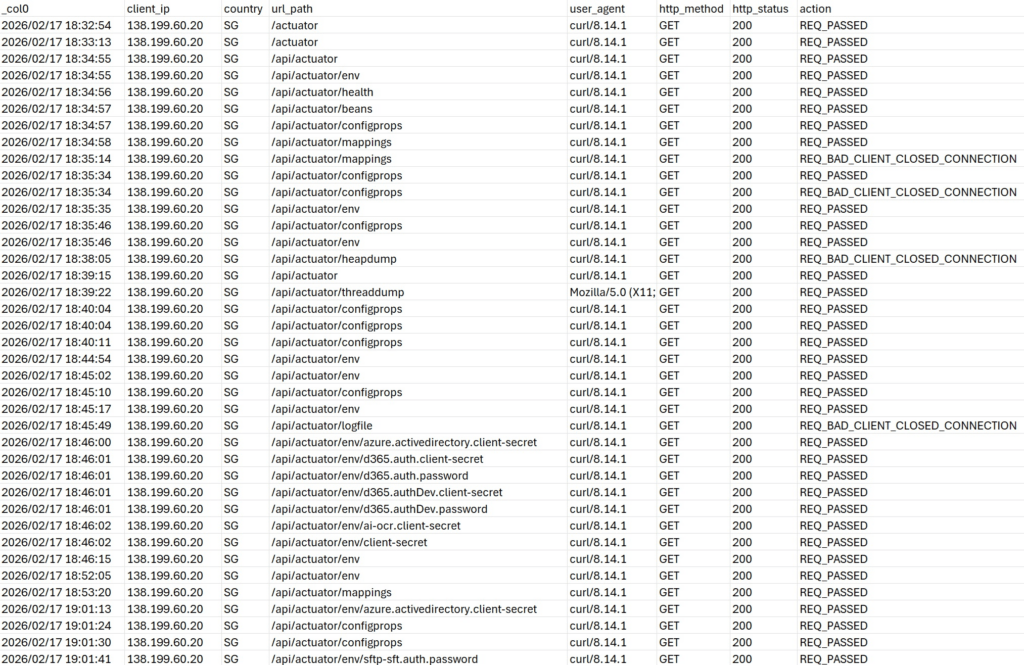

La vulnerabilità CVE-2025-66376 colpisce Zimbra Collaboration Suite nella Classic UI e consente attacchi di tipo stored cross-site scripting. Gli attaccanti utilizzano direttive CSS come @import all’interno di email HTML per iniettare codice malevolo. Quando la vittima apre il messaggio, il codice viene eseguito nel contesto della sessione, permettendo accesso a dati sensibili o manipolazione dell’interfaccia. Il punteggio CVSS 7.2 classifica il rischio come elevato.

CVE-2025-66376 Synacor Zimbra Collaboration Suite (ZCS) Cross-Site Scripting Vulnerability

Le patch sono disponibili nelle versioni 10.0.18 e 10.1.13, rilasciate già a novembre 2025. Tuttavia, la presenza nel KEV conferma che molte installazioni non aggiornate risultano ancora vulnerabili. CISA impone alle agenzie federali di applicare gli aggiornamenti entro il 1 aprile 2026, segnalando l’urgenza dell’intervento.

SharePoint espone esecuzione codice remoto con CVSS 8.8

La seconda vulnerabilità, CVE-2026-20963, riguarda Microsoft SharePoint e sfrutta un problema di deserializzazione di dati non attendibili. Questo difetto consente a un attaccante non autenticato di eseguire codice arbitrario sul sistema target.

CVE-2026-20963 Microsoft SharePoint Deserialization of Untrusted Data Vulnerability

Con un punteggio CVSS 8.8, la vulnerabilità rappresenta un rischio critico soprattutto per ambienti esposti su internet. Gli exploit risultano già attivi in campagne reali, rendendo la situazione particolarmente pericolosa. Microsoft ha rilasciato la patch a gennaio 2026, ma CISA ha fissato la scadenza per l’aggiornamento al 23 marzo 2026 per le agenzie federali. SharePoint rappresenta un punto di accesso strategico per attacchi ransomware e compromissioni iniziali, rendendo questa vulnerabilità prioritaria.

Attacco a Stryker spinge CISA a rafforzare sicurezza endpoint

L’alert di CISA arriva anche in risposta all’attacco dell’11 marzo 2026 contro Stryker Corporation, che ha coinvolto sistemi di gestione degli endpoint basati su tecnologie Microsoft. Gli attaccanti hanno sfruttato ambienti legittimi di gestione per ottenere accesso e muoversi lateralmente all’interno delle infrastrutture. Questo scenario dimostra come strumenti amministrativi possano diventare vettori di attacco.

CISA raccomanda l’adozione del principio di least privilege e l’uso rigoroso del Role-Based Access Control. L’autenticazione multifattore resistente al phishing diventa un requisito fondamentale. Strumenti come Microsoft Intune e Microsoft Entra ID devono essere configurati con controlli avanzati come Conditional Access, segnali di rischio e approvazioni multiple per operazioni critiche. L’adozione di modelli Zero Trust e sistemi di gestione delle identità privilegiate rappresenta una difesa essenziale contro queste minacce.

ConnectWise corregge vulnerabilità critica in ScreenConnect

Parallelamente, ConnectWise ha risolto la vulnerabilità CVE-2026-3564 in ScreenConnect, che permetteva il completo hijacking delle sessioni remote. L’exploit sfruttava la possibilità di ottenere le chiavi macchina ASP.NET, consentendo agli attaccanti di generare sessioni autenticate valide e ottenere accesso non autorizzato. Una volta compromesso il sistema, era possibile eseguire escalation di privilegi e controllare completamente l’istanza. Questo tipo di vulnerabilità rappresenta una minaccia diretta per ambienti IT che utilizzano strumenti di gestione remota. La versione 26.1 corregge il problema. Gli utenti cloud ricevono l’aggiornamento automaticamente, mentre le installazioni on-premise richiedono intervento manuale. ConnectWise raccomanda inoltre di proteggere file di configurazione, segreti e backup per evitare ulteriori compromissioni.

Il catalogo KEV impone tempi rapidi e azioni obbligatorie

Il catalogo KEV non è un semplice elenco informativo ma uno strumento operativo che impone azioni concrete alle agenzie federali statunitensi. Le vulnerabilità inserite devono essere corrette entro scadenze precise per ridurre il rischio di attacco. Questo modello evidenzia un approccio proattivo alla sicurezza, basato su intelligence reale e osservazione degli exploit in corso. Le organizzazioni private, pur non obbligate formalmente, seguono spesso le stesse indicazioni. L’inclusione di Zimbra e SharePoint dimostra come anche vulnerabilità già note possano diventare critiche se sfruttate attivamente. La rapidità nella gestione delle patch diventa quindi un fattore determinante.

Le organizzazioni devono ridurre subito la superficie di attacco

Le indicazioni di CISA convergono su un punto centrale: ridurre la superficie di attacco attraverso aggiornamenti, segmentazione e controllo degli accessi. Le organizzazioni devono verificare immediatamente le versioni di Zimbra, SharePoint e ScreenConnect. L’adozione di controlli avanzati sugli endpoint e sulle identità riduce la probabilità di compromissione iniziale e limita i movimenti laterali degli attaccanti. Il monitoraggio dei log e delle attività sospette diventa essenziale per individuare segnali precoci di attacco. Anche la protezione dei backup e dei sistemi di recovery assume un ruolo strategico. In un contesto di minacce in continua evoluzione, la reattività operativa rappresenta la principale linea di difesa.

La pressione cyber aumenta su piattaforme critiche e collaborative

Gli eventi recenti mostrano una tendenza chiara: gli attaccanti concentrano gli sforzi su piattaforme diffuse come sistemi di collaborazione, gestione documentale e accesso remoto. Questi strumenti rappresentano punti di ingresso privilegiati nelle infrastrutture aziendali. La combinazione tra vulnerabilità note e configurazioni deboli crea opportunità per attacchi mirati. CISA continua a collaborare con FBI e partner internazionali per monitorare le campagne in corso e aggiornare le linee guida. Le organizzazioni che adottano rapidamente queste raccomandazioni migliorano significativamente la propria postura di sicurezza. La gestione proattiva delle vulnerabilità diventa quindi un elemento critico nella difesa moderna.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.