Perseus malware Android, trojan device takeover, furto note smartphone, accessibilità Android exploit, app IPTV malware, banking trojan evoluto, cyber sicurezza mobile Il malware Perseus emerge come nuova minaccia Android di tipo Device Takeover capace di rubare note personali e controllare completamente lo smartphone. Gli analisti lo identificano come evoluzione delle famiglie Cerberus e Phoenix, con funzionalità avanzate di spionaggio e automazione. La particolarità di Perseus è la capacità di accedere alle app di note tramite i servizi di accessibilità Android, esfiltrando dati sensibili spesso non protetti da ulteriori livelli di sicurezza. Questo amplia il raggio d’azione oltre il tradizionale furto di credenziali bancarie. Le campagne attive colpiscono soprattutto Italia e Turchia, con un focus su istituti finanziari e wallet crypto.

Cosa leggere

Perseus sfrutta accessibilità Android per controllo completo del dispositivo

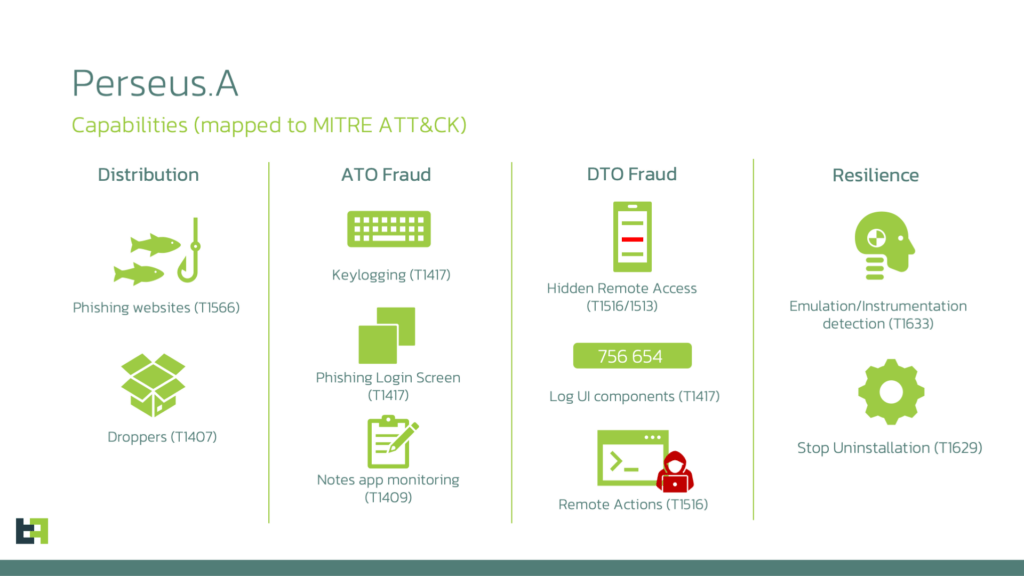

Il malware utilizza i servizi di accessibilità per eseguire azioni complesse senza interazione diretta dell’utente. Questa tecnica consente di navigare tra le applicazioni, leggere contenuti e simulare input come tocchi e swipe. Attraverso queste capacità, Perseus può aprire app sensibili, interagire con l’interfaccia utente e raccogliere informazioni in modo automatizzato. Il controllo remoto raggiunge un livello elevato grazie all’integrazione di funzioni di overlay e keylogging. Questa architettura rende il malware estremamente difficile da individuare, poiché molte attività risultano simili a operazioni legittime dell’utente. L’abuso dei servizi di accessibilità rappresenta uno dei vettori più critici nella sicurezza mobile moderna.

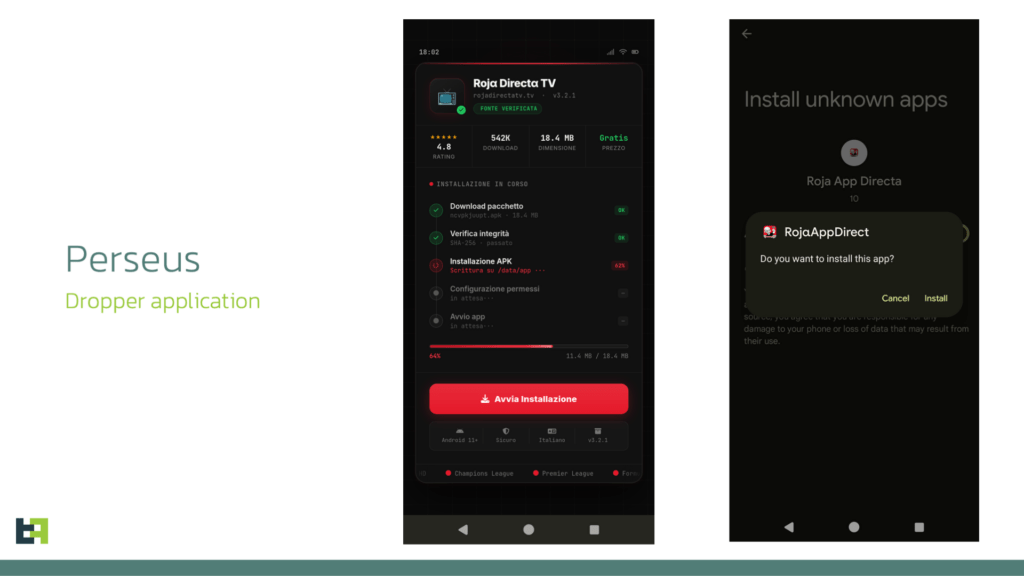

Il malware si diffonde tramite app IPTV contraffatte e sideloading

La diffusione di Perseus avviene principalmente attraverso applicazioni IPTV malevole distribuite al di fuori del Google Play Store. I droppers utilizzano nomi credibili come Roja App Directa, TvTApp e PolBox Tv per ingannare gli utenti.

Questa strategia sfrutta la diffusione del sideloading, particolarmente comune in mercati come Italia e Turchia. Gli utenti installano file APK da fonti esterne senza verificare l’affidabilità. Una volta installato, il dropper esegue controlli sull’ambiente per evitare analisi. Il malware verifica la presenza di emulatori o dispositivi rootati e calcola un punteggio di rischio prima di attivare il payload. Questo meccanismo aumenta la resilienza contro le attività di reverse engineering.

Perseus introduce il furto sistematico delle note personali

La funzione più innovativa di Perseus è il comando scan_notes, che consente di accedere e copiare contenuti dalle principali app di note. Il malware prende di mira applicazioni diffuse come Google Keep, Samsung Notes, Evernote e Microsoft OneNote. Utilizzando l’API AccessibilityNodeInfo, Perseus naviga tra le note e ne estrae i contenuti testuali. Gli attaccanti possono ottenere password, seed phrase, dati finanziari e informazioni personali.

Il sistema scorre automaticamente le note, raccogliendo dati in modo silenzioso e continuo. I contenuti vengono inviati in tempo reale al server di comando e controllo. Questa capacità rappresenta un salto qualitativo rispetto ai tradizionali trojan bancari, poiché colpisce dati altamente sensibili spesso memorizzati senza protezioni.

Controllo remoto avanzato con VNC e manipolazione UI

Perseus integra funzionalità di controllo remoto avanzato, tra cui modalità simili a VNC e HVNC. Il comando start_vnc cattura screenshot continui del dispositivo, mentre hvnc trasmette la struttura dell’interfaccia utente. Gli operatori possono così controllare lo smartphone da remoto, simulando interazioni e completando operazioni sensibili come accessi bancari o trasferimenti.

Il malware supporta anche keylogging in tempo reale, overlay per phishing e manipolazione della clipboard. Può bloccare applicazioni, silenziare notifiche e nascondere attività sospette. Le immagini vengono compresse e codificate in Base64 per ottimizzare la trasmissione dei dati. Questo consente un monitoraggio quasi in tempo reale con basso consumo di banda.

Tecniche anti analisi rendono Perseus difficile da rilevare

Gli sviluppatori di Perseus hanno implementato controlli avanzati per evitare l’analisi. Il malware rileva strumenti come Frida, Xposed e debugger, oltre a verificare parametri hardware e software. Tra i controlli figurano presenza della SIM, stato della batteria, numero di app installate e servizi Google attivi. Solo i dispositivi che superano questi test ricevono il payload completo.

Questo approccio riduce drasticamente la possibilità di analisi in sandbox e rende il malware più difficile da studiare e contrastare. La modularità del codice consente inoltre di attivare funzionalità specifiche solo quando necessario, limitando l’esposizione.

Italia e Turchia tra i principali target delle campagne

Le campagne di Perseus mostrano una chiara focalizzazione geografica. Gli analisti identificano numerosi istituti finanziari italiani e turchi tra i target principali, insieme a wallet crypto.

| Paese / Settore | Istituzioni Colpite |

|---|---|

| 🇹🇷 Turchia | 17 |

| 🇮🇹 Italia | 15 |

| 🌍 Crypto (Settore globale) | 9 |

| 🇵🇱 Polonia | 5 |

| 🇩🇪 Germania | 3 |

| 🇫🇷 Francia | 2 |

| 🇦🇪 Emirati Arabi Uniti (UAE) | 1 |

| 🇵🇹 Portogallo | 1 |

Distribuzione geografica degli attacchi: Turchia e Italia risultano nettamente i territori più presi di mira, seguite a stretto giro dagli attacchi trasversali rivolti all’ecosistema globale delle criptovalute.

La scelta delle app IPTV come vettore di distribuzione riflette le abitudini locali degli utenti. In queste regioni il sideloading è più diffuso, aumentando la superficie di attacco. Il malware include anche target secondari in Europa e Medio Oriente, indicando una possibile espansione delle campagne. Questa strategia dimostra un alto livello di personalizzazione e conoscenza dei mercati locali da parte degli attaccanti.

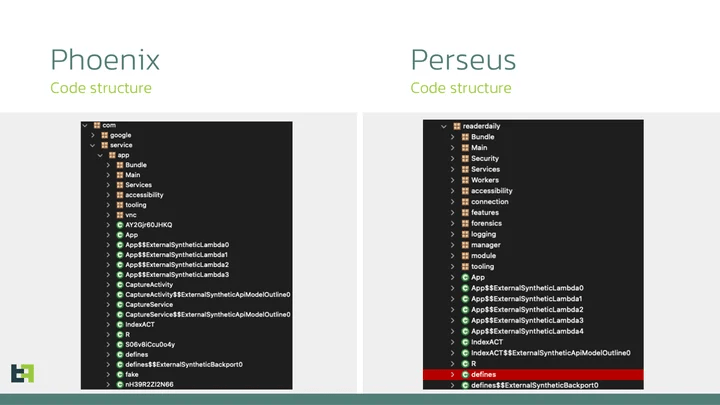

Legami con Cerberus, Phoenix e operazioni Medusa

Perseus eredita molte funzionalità da famiglie precedenti come Cerberus e Phoenix, inclusi overlay e keylogging. Gli analisti individuano anche collegamenti con operazioni note come Medusa. Il codice presenta due varianti principali: una internazionale con funzioni di debug avanzate e una turca più discreta. Questa dualità consente agli operatori di adattare il malware ai diversi contesti. La presenza di elementi come logging esteso ed emoji nel codice suggerisce l’utilizzo di strumenti automatizzati nello sviluppo. Questa evoluzione dimostra come il malware mobile continui a innovarsi rapidamente.

Impatto sulla sicurezza mobile e misure di difesa

Perseus rappresenta una minaccia significativa per gli utenti Android, soprattutto per la capacità di accedere a dati personali non tradizionalmente protetti. Gli utenti devono evitare il download di app da fonti non ufficiali e prestare attenzione alle autorizzazioni richieste, in particolare ai servizi di accessibilità. Il sideloading resta uno dei principali vettori di infezione. Aggiornamenti regolari del sistema operativo e l’uso di soluzioni di sicurezza mobile possono ridurre il rischio. Le aziende devono rafforzare le politiche di sicurezza per dispositivi aziendali. La crescente sofisticazione di malware come Perseus dimostra che la sicurezza mobile richiede un approccio sempre più consapevole e proattivo.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.