Un banale portatile aziendale violato. Una vecchia password dimenticata nei meandri di un server. Ed è bastato un attimo per spalancare le porte del caveau a una delle organizzazioni criminali più letali del pianeta. Il primo marzo 2026 verrà ricordato a lungo negli uffici di Bitrefill. Il celebre portale per l’acquisto di gift card in criptovalute ha subito un attacco devastante, orchestrato direttamente dal famigerato gruppo Lazarus: l’esercito di hacker di Stato della Corea del Nord. La dinamica è da manuale del cybercrime: penetrati attraverso il laptop di un dipendente, gli intrusi hanno scalato i privilegi fino a raggiungere i portafogli digitali (“hot wallet”) dell’azienda, innescando un drenaggio massiccio di fondi e un acquisto anomalo e frenetico di carte regalo, usate come perfetta “lavatrice” per far sparire il bottino. Per fermare l’emorragia, a Bitrefill non è rimasta che l’opzione nucleare: spegnere letteralmente l’intera infrastruttura globale. La spina è stata staccata, ma gli emissari di Pyongyang erano già scappati con il bottino.

Cosa leggere

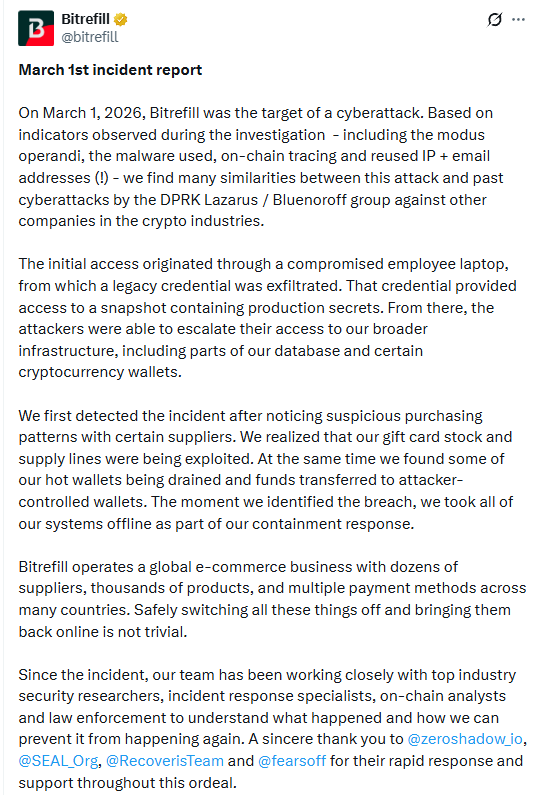

Bitrefill identifica accesso iniziale da laptop compromesso

L’attacco ha origine da un laptop di un dipendente già compromesso, utilizzato come punto di ingresso nella rete aziendale. Da questo dispositivo gli attaccanti estraggono una credenziale legacy ancora valida, che consente l’accesso a uno snapshot di produzione contenente segreti critici dell’infrastruttura. Il gruppo Lazarus esegue quindi una rapida escalation dei privilegi, estendendo il controllo su porzioni più ampie dei sistemi fino a raggiungere parti del database principale e componenti legate ai portafogli crypto. Il caso evidenzia il rischio operativo delle credenziali obsolete non revocate.

Lazarus sfrutta gift card e hot wallet per monetizzare l’attacco

I primi segnali emergono da acquisti anomali presso fornitori di gift card. Gli attaccanti sfruttano lo stock disponibile per generare transazioni fraudolente e convertire rapidamente valore in asset trasferibili. Parallelamente drenano gli hot wallet trasferendo criptovalute verso indirizzi controllati. Questo doppio vettore consente monetizzazione immediata e riduce i tempi di reazione. L’analisi dei pattern di acquisto e dei flussi on-chain permette a Bitrefill di individuare la compromissione in fase iniziale.

Spegnimento totale dei sistemi limita i danni operativi

Una volta identificata l’intrusione, Bitrefill spegne l’intera infrastruttura per bloccare ulteriori movimenti degli attaccanti. La piattaforma gestisce un e-commerce globale con numerosi fornitori e migliaia di prodotti, rendendo il ripristino complesso e graduale. Il team coordina la risposta con esperti esterni, analisti on-chain e forze dell’ordine, concentrandosi sul contenimento e sulla tracciabilità dei fondi sottratti. La rapidità dell’intervento riduce l’impatto complessivo.

Indicatori collegano l’attacco al gruppo Lazarus

L’attribuzione al gruppo Lazarus, noto anche come Bluenoroff, si basa su elementi tecnici e comportamentali. Tra questi emergono il modus operandi, le tecniche di movimento laterale e il malware utilizzato. Il tracciamento delle transazioni blockchain mostra pattern coerenti con operazioni precedenti, mentre infrastrutture riutilizzate come IP ed email rafforzano l’analisi. Bitrefill conferma l’attribuzione con alto livello di confidenza.

Accesso limitato ai dati clienti coinvolge 18500 record

Gli attaccanti non esfiltrano l’intero database ma eseguono query mirate. Circa 18500 record di acquisto risultano accessibili, includendo email, indirizzi crypto e metadati come IP. Per circa 1000 clienti sono presenti nomi associati a prodotti, conservati in forma crittografata ma potenzialmente esposti se le chiavi sono state compromesse. L’azienda notifica direttamente gli utenti coinvolti e sottolinea la limitata raccolta di dati grazie all’assenza di KYC obbligatorio.

Collaborazione con esperti accelera analisi e risposta

Bitrefill collabora con ricercatori di sicurezza, specialisti di incident response e analisti on-chain per ricostruire l’attacco. Il supporto esterno consente di identificare rapidamente le vulnerabilità sfruttate e migliorare le difese. Il coinvolgimento delle forze dell’ordine contribuisce al tracciamento dei fondi e al contesto investigativo. Questa sinergia accelera il recupero operativo.

Bitrefill rafforza sicurezza e controlli interni dopo l’incidente

Dopo l’attacco, Bitrefill avvia una revisione completa della sicurezza, con penetration test multipli e rafforzamento dei controlli di accesso. Migliora logging e monitoraggio per rilevare anomalie in tempo reale e aggiorna le procedure di risposta agli incidenti. Viene ridotta la superficie di attacco legata a credenziali e privilegi eccessivi. L’approccio punta a una difesa multilivello più robusta.

Impatto economico gestito senza conseguenze per i clienti

Nonostante la violazione, Bitrefill resta solida e assorbe le perdite dal capitale operativo senza trasferire costi agli utenti. In pochi giorni ripristina pagamenti, stock e accessi, riportando i volumi ai livelli precedenti. La continuità operativa e la trasparenza nella comunicazione contribuiscono a mantenere la fiducia dei clienti.

Attacchi Lazarus confermano il rischio sistemico nel settore crypto

Il caso Bitrefill conferma il ruolo del gruppo Lazarus negli attacchi al settore crypto e la crescente efficacia di tecniche basate su accessi interni e credenziali compromesse. Le aziende devono adottare strategie di sicurezza integrate che includano tecnologia, processi e formazione. La protezione delle infrastrutture crypto diventa un elemento critico per la stabilità dell’intero ecosistema digitale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.