Puoi avere il miglior sistema di sicurezza sul mercato. Puoi aver speso un capitale per installare un EDR (Endpoint Detection and Response) su ogni singolo computer dell’azienda. Ma se un hacker riesce a “spegnerlo” prima di far partire l’attacco, sei comunque finito. Benvenuti nell’era degli EDR Killers, i sicari digitali del panorama ransomware. Una nuova, inquietante ricerca di ESET ha appena scoperchiato l’arsenale utilizzato dalle principali gang criminali (da RansomHub ad Akira) per accecare le difese aziendali un attimo prima di crittografare i server. E la cattiva notizia è che le tattiche si stanno evolvendo a un ritmo spaventoso. I cyber-criminali non si limitano più a sfruttare vecchi driver vulnerabili per ottenere i permessi di sistema (la classica tecnica BYOVD). Oggi usano metodi completamente “driverless” e invisibili, abusano di banalissimi script di Windows o, paradosso dei paradossi, sfruttano tool anti-rootkit perfettamente legittimi per disattivare le protezioni a colpi di clic. Il ransomware è solo il colpo di grazia. La vera battaglia si combatte (e si perde) prima, nel silenzio dei sistemi di sicurezza disattivati.

Cosa leggere

EDR killers separano evasione e cifratura nelle intrusioni ransomware

Gli attaccanti moderni adottano un modello operativo in cui l’evasione delle difese viene gestita da strumenti dedicati. Dopo aver ottenuto privilegi amministrativi, deployano gli EDR killers per neutralizzare antivirus e sistemi EDR, e solo successivamente avviano la cifratura. Questo approccio crea una fase intermedia stabile e prevedibile che aumenta il tasso di successo.

La separazione consente agli sviluppatori di mantenere gli encryptor più semplici e meno sofisticati, delegando tutta la logica di evasione a tool esterni. Nei modelli ransomware as a service, gli affiliati scelgono autonomamente quali strumenti utilizzare, generando una forte diversità tecnica tra le intrusioni.

Script Windows rappresentano la forma più semplice di EDR killer

Una delle tecniche più basilari utilizza strumenti nativi di Windows come taskkill, net stop e sc delete per terminare processi e servizi di sicurezza. Questi script richiedono competenze limitate e vengono spesso utilizzati da attori meno esperti.

In alcune varianti gli attaccanti combinano gli script con l’avvio in Safe Mode, che carica solo i componenti essenziali del sistema e disabilita molte protezioni. Tuttavia questa tecnica richiede un riavvio e aumenta il rischio di rilevamento, rendendola meno affidabile in ambienti complessi. Nonostante i limiti, gli script restano una soluzione immediata e accessibile per compromettere rapidamente sistemi poco protetti.

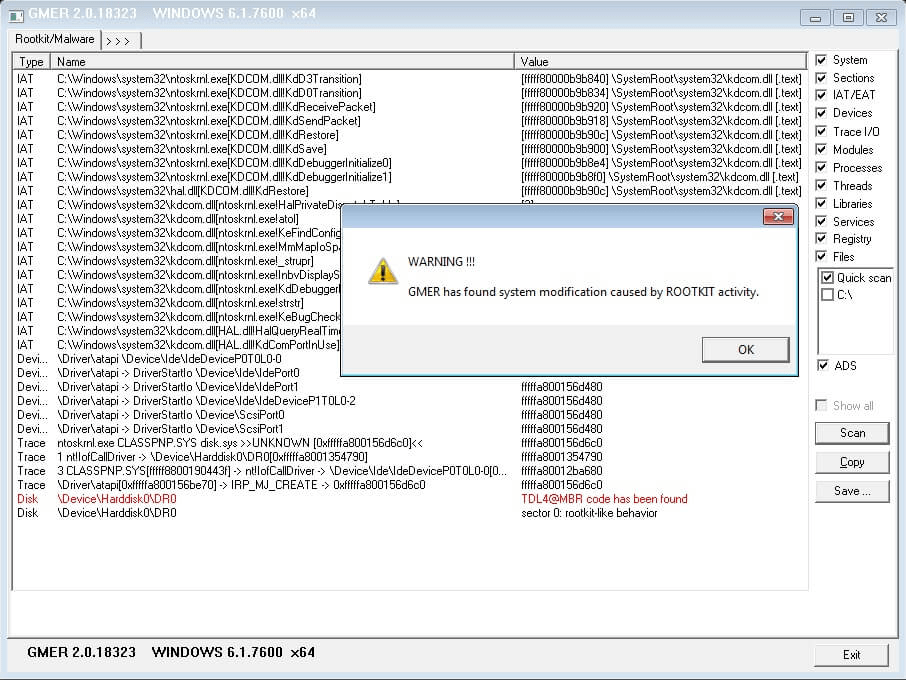

Tool anti-rootkit legittimi diventano strumenti offensivi

Gli attaccanti sfruttano software anti-rootkit legittimi come GMER, HRSword e PC Hunter per terminare processi protetti e servizi EDR. Questi strumenti operano a basso livello nel sistema e richiedono privilegi elevati, ma offrono interfacce grafiche semplici da utilizzare.

Alcuni tool permettono di selezionare specifici prodotti di sicurezza da disabilitare, mentre altri includono funzioni per terminare tutte le protezioni con un singolo comando. Questo rende possibile l’uso anche da parte di attori con competenze tecniche moderate. L’abuso di software legittimo complica il rilevamento perché le attività appaiono inizialmente come operazioni amministrative normali.

Rootkit kernel mode restano rari ma altamente invasivi

I rootkit kernel-mode rappresentano una categoria meno diffusa ma molto potente. Un esempio è ABYSSWORKER, che utilizza certificati digitali rubati per eseguire codice a livello kernel. Questi strumenti consentono un controllo profondo del sistema ma comportano rischi elevati per gli attaccanti. Il caricamento avviene tramite loader dedicati e può essere bloccato dalla revoca dei certificati, anche se non sempre in modo definitivo. Per questo motivo molti gruppi preferiscono tecniche alternative più stabili e meno esposte. L’uso limitato dei rootkit riflette un equilibrio tra potenza tecnica e rischio operativo.

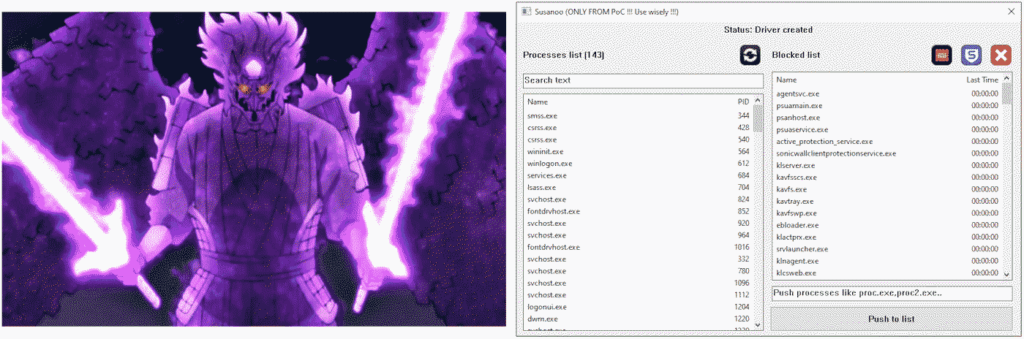

BYOVD rimane la tecnica dominante nel panorama attuale

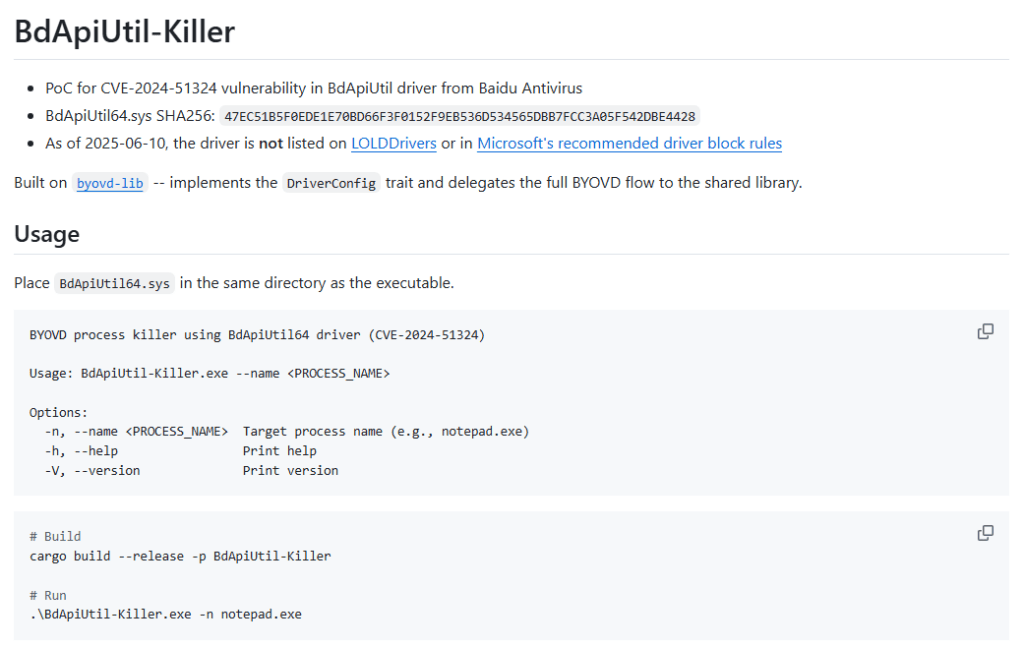

La tecnica BYOVD (Bring Your Own Vulnerable Driver) continua a dominare. Gli attaccanti installano driver legittimi ma vulnerabili e li sfruttano per ottenere accesso kernel e disabilitare le protezioni. Questo approccio evita la necessità di sviluppare driver malevoli da zero. Nonostante esistano migliaia di driver vulnerabili, gli attaccanti utilizzano un set ristretto e ben documentato, spesso basato su proof of concept pubblici. Tool come TfSysMon-Killer e SmilingKiller derivano direttamente da questi codici. Alcuni strumenti supportano più driver alternativi per aumentare la resilienza e bypassare eventuali blocchi. L’obfuscation e i cambi di linguaggio rendono più difficile il rilevamento.

Tecniche driverless emergono come nuova frontiera

Le tecniche driverless rappresentano una delle evoluzioni più recenti. Questi strumenti non richiedono accesso kernel ma interferiscono con il funzionamento degli EDR a livello user-mode. Alcuni tool bloccano la comunicazione tra endpoint e server di sicurezza, mentre altri causano il blocco dei processi di protezione. Esempi come EDRSilencer e EDR-Freeze mostrano come sia possibile neutralizzare le difese senza terminare direttamente i servizi. Questo approccio riduce le tracce visibili e aumenta la furtività. La semplicità di utilizzo e la difficoltà di rilevamento rendono queste tecniche sempre più diffuse nelle operazioni ransomware.

Meccanismi tecnici includono callback hooking e offuscamento

Gli EDR killers operano intervenendo su meccanismi interni del sistema operativo. Alcuni disabilitano i callback kernel utilizzati dai prodotti di sicurezza per monitorare eventi, mentre altri sfruttano tecniche di hooking per alterare il comportamento dei processi. Sul piano user-mode gli sviluppatori applicano offuscamento avanzato, come crittografia delle stringhe, call-by-hash e tecniche di control flow flattening. Questi metodi rendono più difficile l’analisi e il rilevamento. Spesso il driver e il componente principale sono separati: prima viene installato il driver, poi viene eseguito il payload che disabilita le difese. Questa modularità aumenta la resilienza dell’attacco.

Gruppi ransomware utilizzano tool condivisi e commerciali

Diversi gruppi ransomware utilizzano EDR killers specifici o acquistati. RansomHub distribuisce EDRKillShifter ai propri affiliati, mentre gruppi come Akira, Medusa e Qilin utilizzano tool commerciali come DemoKiller e CardSpaceKiller. Altri gruppi, come Warlock Gang, combinano più strumenti e sfruttano diversi driver vulnerabili nello stesso attacco. La condivisione di componenti tra gruppi rende difficile l’attribuzione basata su indicatori tecnici. La disponibilità di strumenti pronti all’uso abbassa la barriera d’ingresso per nuovi attori e accelera la diffusione delle tecniche.

Ecosistema EDR killers evolve verso modelli as a service

Il mercato degli EDR killers mostra una crescente commercializzazione, con strumenti venduti come servizio e integrati in piattaforme ransomware. I servizi di packing e obfuscation aumentano ulteriormente la disponibilità e la sofisticazione. Gli sviluppatori migrano rapidamente tra driver vulnerabili diversi quando uno viene bloccato, rendendo inefficaci le difese basate su blacklist statiche. Parallelamente cresce l’uso di tecniche user-mode per evitare dipendenze dal kernel. Le organizzazioni devono adottare strategie multilivello che includano rilevamento comportamentale, monitoraggio continuo e risposta rapida agli incidenti. La difesa statica non è più sufficiente contro un ecosistema in continua evoluzione.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.