Nessun virus letale da scaricare. Nessun ransomware da decriptare. Solo un account amministratore rubato e un clic sul pannello di controllo sbagliato. È la nuova, terrificante frontiera della guerra cibernetica. Nelle scorse ore, l’FBI ha sequestrato e oscurato i portali del gruppo hacktivista filo-iraniano Handala, responsabile di uno degli attacchi informatici più devastanti (e subdoli) della storia recente. Il bersaglio? Il colosso delle tecnologie mediche Stryker. La tecnica? Un capolavoro di ingegneria criminale: gli hacker non hanno iniettato malware, ma hanno semplicemente preso il controllo di Microsoft Intune (il software legittimo usato dall’azienda per gestire i dispositivi dei dipendenti) lanciando un comando di wipe generale. In una manciata di secondi, ben 80.000 dispositivi tra computer, tablet e smartphone sono stati piallati e riportati alle impostazioni di fabbrica, polverizzando i dati di mezza azienda. Una vera e propria strage digitale, compiuta impugnando le armi stesse della vittima.

Cosa leggere

Attacco a Stryker usa Intune per resettare 80000 dispositivi

Il gruppo Handala ottiene accesso a un account amministratore di dominio Windows all’interno dell’infrastruttura Stryker. Da questa posizione privilegiata crea un nuovo account Global Administrator, consolidando il controllo sull’ambiente aziendale. Gli attaccanti sfruttano quindi Microsoft Intune per distribuire comandi di factory reset su larga scala. L’operazione colpisce circa 80.000 dispositivi tra computer aziendali, smartphone e dispositivi personali gestiti dalla piattaforma. Il wipe avviene in tempi rapidi e senza l’utilizzo di malware tradizionale, sfruttando esclusivamente strumenti legittimi. Questo approccio riduce la visibilità dell’attacco e consente un impatto immediato sulle operazioni aziendali.

Tecnica living off the land aumenta efficacia e furtività

L’attacco dimostra l’efficacia delle tecniche living off the land, in cui gli aggressori utilizzano strumenti già presenti nell’infrastruttura invece di introdurre codice malevolo. L’uso di Intune permette di eseguire azioni distruttive sfruttando canali ufficiali di gestione. Questa metodologia consente agli attaccanti di bypassare molte soluzioni di sicurezza basate su rilevamento di malware. L’accesso amministrativo rappresenta quindi il punto critico, più della tecnologia utilizzata. Il risultato è una combinazione di elevata efficacia operativa e basso profilo di rilevamento, particolarmente pericolosa in ambienti enterprise complessi.

FBI sequestra i domini Handala e blocca l’infrastruttura pubblica

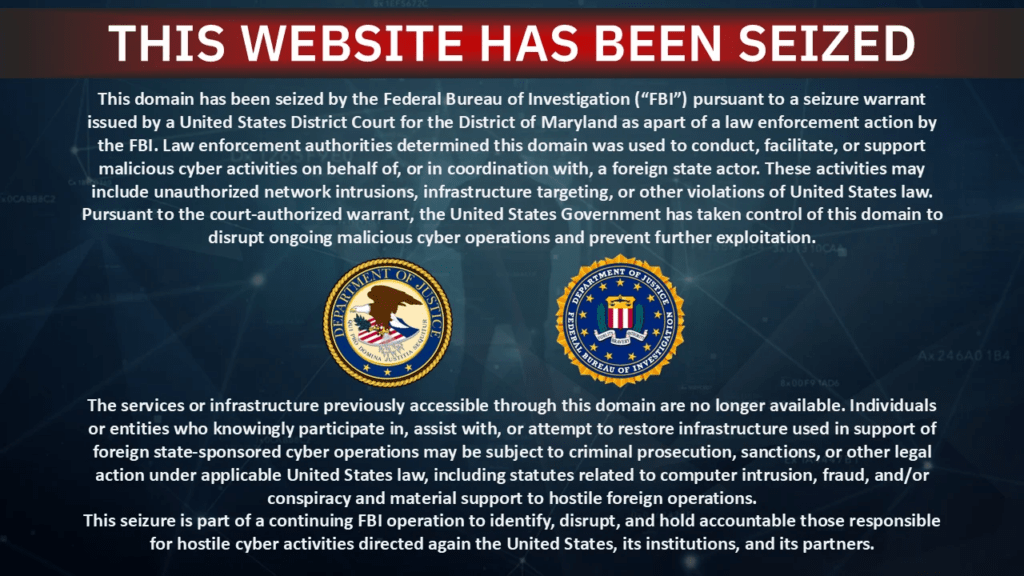

L’FBI prende il controllo dei domini handala-redwanted.to e handala-hack.to, utilizzati dal gruppo per comunicazioni e rivendicazioni. I siti mostrano ora un banner ufficiale di sequestro basato su mandato del tribunale distrettuale del Maryland.

I name server sono stati reindirizzati a ns1.fbi.seized.gov e ns2.fbi.seized.gov, impedendo qualsiasi accesso precedente. Le autorità descrivono i domini come parte di attività cyber maligne coordinate con un attore statale straniero. L’operazione mira a interrompere le capacità operative e comunicative del gruppo, colpendo direttamente la sua presenza pubblica online.

Handala legato all’intelligence iraniana e attivo dal 2023

Il gruppo Handala, noto anche come Handala Hack Team o Hamsa, emerge nel dicembre 2023 come collettivo hacktivista pro-palestinese. Analisi di sicurezza collegano le sue attività al Ministero dell’Intelligence iraniano. Le operazioni del gruppo si concentrano su attacchi distruttivi, spesso basati su wiper, contro obiettivi sensibili. L’attacco a Stryker rappresenta una delle azioni più rilevanti contro un’azienda statunitense. Il gruppo utilizza i propri siti per pubblicare dati e messaggi politici, oltre a mantenere una presenza attiva su piattaforme come Telegram.

Handala prepara nuova infrastruttura dopo il sequestro

Dopo il sequestro dei domini, Handala conferma l’evento tramite canali alternativi e annuncia la costruzione di una nuova infrastruttura. Il gruppo riconosce la perdita come significativa ma dichiara l’intenzione di continuare le operazioni. Gli attaccanti puntano a sviluppare piattaforme più resilienti per evitare futuri interventi delle autorità. La migrazione richiede tempo e risorse, ma il collettivo mantiene un approccio operativo attivo. Questo comportamento riflette la capacità dei gruppi cyber di adattarsi rapidamente alle contromisure legali.

Microsoft e CISA pubblicano linee guida dopo l’attacco

L’incidente spinge Microsoft e CISA a pubblicare raccomandazioni specifiche per prevenire attacchi simili. Le linee guida si concentrano sulla protezione degli account amministrativi e sul monitoraggio delle modifiche ai privilegi. Le organizzazioni devono configurare correttamente Microsoft Intune per limitare l’uso dei comandi di wipe e implementare controlli più rigorosi sugli accessi. La segmentazione della rete e il monitoraggio continuo diventano elementi fondamentali. Il caso evidenzia come l’abuso di strumenti legittimi possa avere conseguenze devastanti se combinato con accessi privilegiati compromessi.

Attacco evidenzia vulnerabilità critiche nelle infrastrutture enterprise

L’operazione contro Stryker dimostra che le infrastrutture moderne sono esposte non solo a malware ma anche all’uso improprio di strumenti di gestione. Il rischio principale si sposta dalla tecnologia alla gestione degli accessi e delle identità. Le aziende devono adottare modelli di sicurezza basati su zero trust, con controlli continui e verifica delle attività privilegiate. L’automazione dei sistemi di gestione, se non adeguatamente protetta, può diventare un vettore di attacco ad alto impatto. L’intervento dell’FBI segnala una crescente attenzione delle autorità verso operazioni cyber con possibili implicazioni geopolitiche.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.