Pensavate che le vostre password salvate su Google Chrome o Microsoft Edge fossero finalmente al sicuro grazie alla nuova crittografia di sistema? Vi sbagliavate di grosso. I criminali informatici hanno appena trovato il modo di rubare la chiave principale senza nemmeno forzare la serratura. I ricercatori di sicurezza hanno lanciato l’allarme rosso su VoidStealer, un nuovo e sofisticatissimo virus (venduto sul Dark Web come servizio in abbonamento) che sta riscrivendo le regole del furto di dati. Fino a ieri, i malware dovevano “iniettare” codice malevolo dentro il browser per rubare i dati, facendo scattare subito gli allarmi degli antivirus. VoidStealer, invece, agisce come un fantasma: usa le normali funzioni di debugging di Windows per mettere in pausa Chrome per una frazione di secondo, leggere la chiave di decrittazione “v20” direttamente dalla memoria RAM non appena viene generata, e sparire nel nulla. Niente file sospetti, niente richieste di privilegi di amministratore. Solo un furto perfetto, invisibile e letale, che sta mettendo in ginocchio i sistemi di protezione di Google e Microsoft. L’era degli attacchi frontali è finita. Quella dei furti chirurgici nella memoria RAM è appena iniziata.

Cosa leggere

VoidStealer evolve da ElevationKatz e diventa malware MaaS operativo

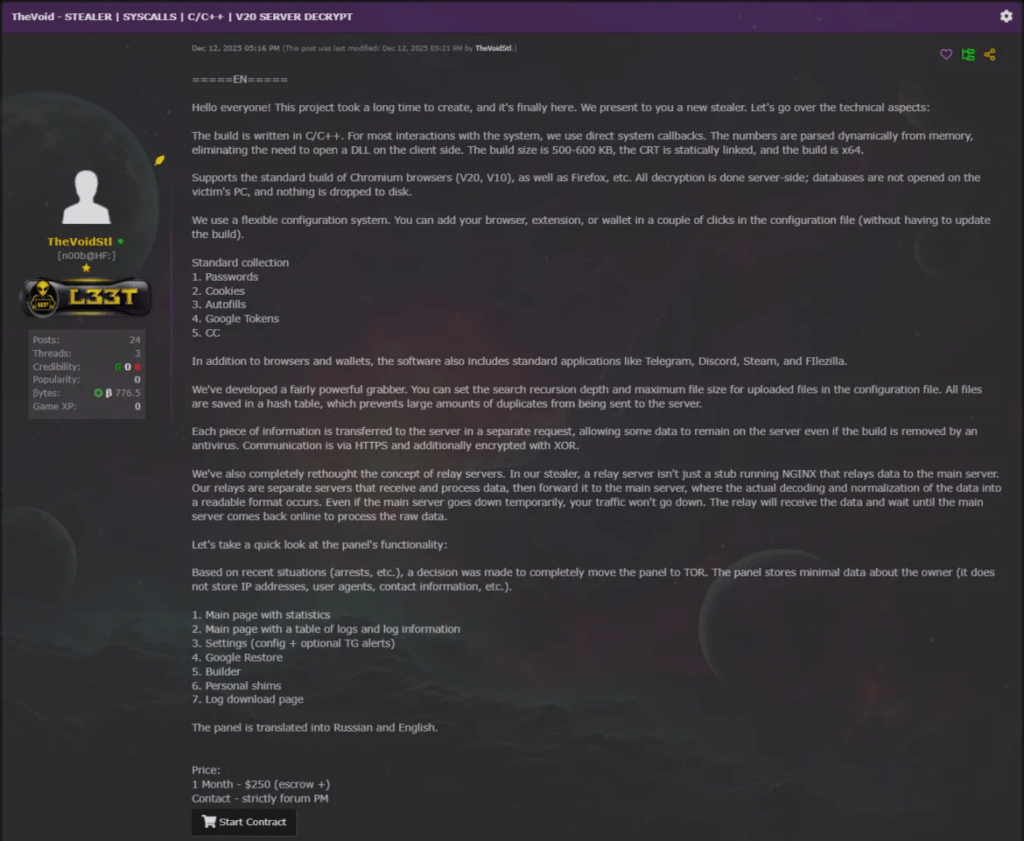

VoidStealer deriva dal progetto open source ElevationKatz, originariamente sviluppato per bypassare protezioni legate alla gestione delle credenziali. Gli autori del malware hanno adattato il codice per renderlo utilizzabile in ambienti reali, trasformandolo in una piattaforma MaaS distribuita nei forum darkweb a partire da dicembre 2025.

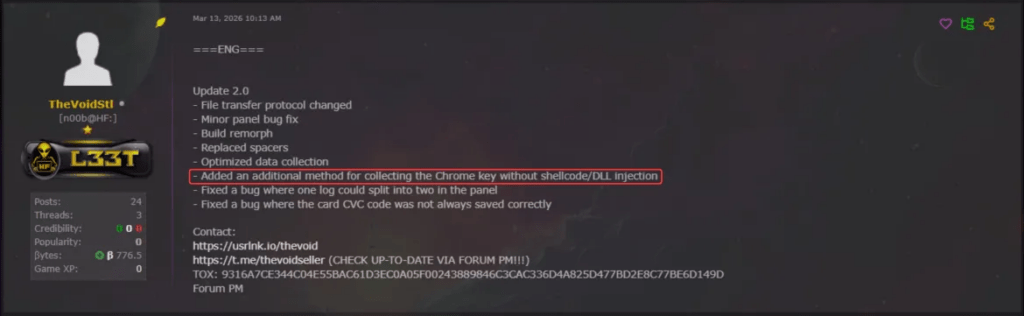

La struttura modulare consente aggiornamenti frequenti, con nuove versioni rilasciate quasi settimanalmente. Il malware supporta nativamente browser basati su Chromium come Chrome ed Edge, ampliando la superficie d’attacco. Questa evoluzione rapida indica un progetto attivo e mantenuto, con un ciclo di sviluppo simile a quello del software commerciale.

La tecnica debugger elimina injection e riduce il rischio di rilevamento

A differenza dei metodi tradizionali, VoidStealer non utilizza injection di codice nel processo browser. Il malware si collega come debugger esterno sfruttando funzionalità legittime di Windows, operando in modalità read-only. Questo approccio evita modifiche alla memoria e riduce i segnali tipici utilizzati dai sistemi di difesa.

Il processo viene avviato in stato sospeso tramite CreateProcessW con flag CREATE_SUSPENDED. Il malware ottiene così il controllo completo prima dell’esecuzione. Una volta completata l’operazione, il thread principale viene riattivato senza che l’utente percepisca anomalie. L’assenza di hook persistenti e modifiche dirette rende l’analisi forense più complessa. Il debugger si disconnette al termine, lasciando un footprint minimo sul sistema compromesso.

Hardware breakpoint consente accesso preciso alla chiave in memoria

L’elemento più innovativo della tecnica è l’uso di hardware breakpoint. A differenza dei breakpoint software, che modificano il codice e possono essere rilevati, quelli hardware operano tramite registri CPU dedicati come DR0–DR7, risultando invisibili alla maggior parte degli strumenti di sicurezza. VoidStealer identifica il punto esatto nel codice in cui la chiave viene utilizzata, analizzando il DLL del browser e individuando riferimenti univoci come la stringa OSCrypt.AppBoundProvider.Decrypt.ResultCode. Il malware calcola quindi l’indirizzo corretto e imposta il breakpoint su ogni thread attivo. Quando il breakpoint viene attivato, il malware legge il contenuto dei registri, recuperando la v20 master key in tempo reale. Questo metodo garantisce precisione e affidabilità, evitando operazioni invasive.

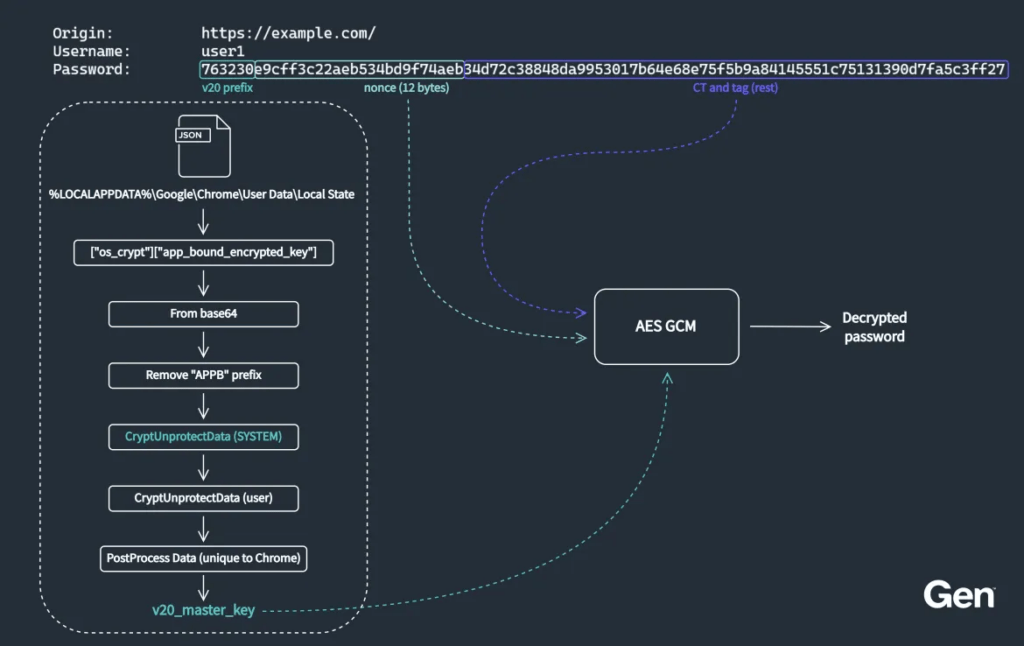

Il malware estrae la v20 master key e decifra i dati sensibili

Una volta ottenuta la chiave, VoidStealer procede alla decrittazione dei database locali del browser. Il file Login Data, basato su SQLite, contiene credenziali salvate, URL e informazioni di sessione. Il malware utilizza algoritmi AES-GCM per decifrare i contenuti.

Oltre alle password, vengono raccolti cookie, dati di autofill e cronologia. Questo insieme di informazioni consente agli attaccanti di accedere a account personali e aziendali, facilitando ulteriori compromissioni. L’intero processo avviene in memoria, aumentando la velocità e riducendo la possibilità di rilevamento. I dati vengono poi inviati al server di comando e controllo tramite canali cifrati.

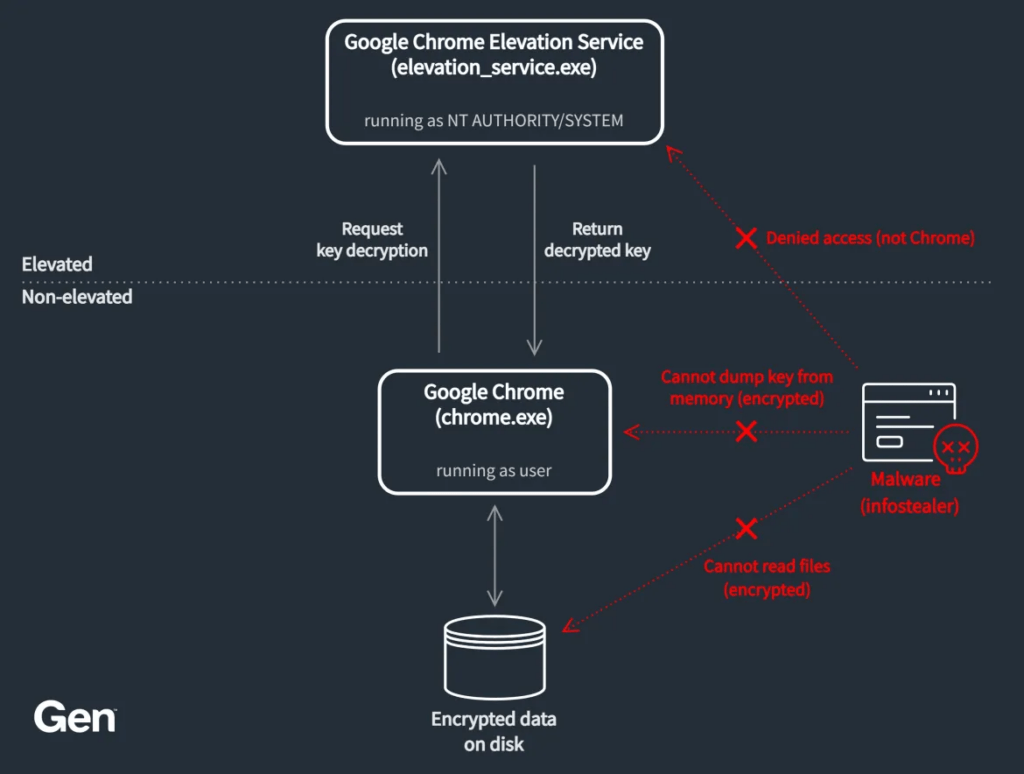

VoidStealer sfrutta la finestra temporale di esposizione della chiave ABE

La protezione ABE introdotta in Chrome 127 nel luglio 2024 lega la crittografia dei dati all’applicazione, utilizzando CryptProtectData sotto privilegi SYSTEM. Tuttavia, la chiave deve essere temporaneamente disponibile in memoria per essere utilizzata.

VoidStealer sfrutta proprio questa finestra temporale, intercettando il momento in cui la chiave viene caricata in chiaro. Questo approccio bypassa completamente il modello di sicurezza senza violare direttamente le protezioni del sistema. La tecnica dimostra come anche meccanismi avanzati possano essere aggirati sfruttando comportamenti legittimi del software. Questo rappresenta una sfida significativa per gli sviluppatori di browser e per le aziende di sicurezza.

VoidStealer prende di mira Chrome e Edge con architettura Chromium

Il malware è progettato per funzionare su browser basati su Chromium, in particolare Chrome e Microsoft Edge. VoidStealer rileva automaticamente il DLL caricato e adatta il comportamento in base al target, utilizzando registri diversi per estrarre la chiave. Questa compatibilità aumenta l’efficacia della minaccia, poiché la maggior parte degli utenti utilizza browser basati su Chromium. Il malware ignora altre piattaforme, concentrandosi su ambienti con maggiore diffusione. La scelta di target specifici consente di ottimizzare il codice e migliorare le performance, rendendo VoidStealer più efficiente rispetto ad altre soluzioni generiche.

Il modello MaaS accelera la diffusione e l’evoluzione del malware

VoidStealer viene distribuito come Malware-as-a-Service, permettendo agli acquirenti di personalizzare configurazioni e campagne. Questo modello facilita la diffusione e consente anche a operatori meno esperti di utilizzare strumenti avanzati. Gli aggiornamenti frequenti introducono nuove funzionalità e miglioramenti, inclusa la gestione di edge case e ambienti complessi. La community darkweb valuta positivamente la stabilità e la bassa impronta del malware, contribuendo alla sua diffusione. Questo ecosistema rende la minaccia dinamica e difficile da contrastare, poiché le varianti evolvono rapidamente in risposta alle contromisure.

VoidStealer segna un cambio di paradigma negli infostealer

VoidStealer introduce un nuovo paradigma negli infostealer basato su accesso passivo alla memoria e utilizzo di funzionalità legittime del sistema operativo. Questo approccio riduce drasticamente le superfici di rilevamento e aumenta l’efficacia delle operazioni. La combinazione di debugger, hardware breakpoint e assenza di privilegi elevati rappresenta un’evoluzione significativa rispetto ai metodi tradizionali. Altri malware potrebbero adottare tecniche simili nel breve termine, aumentando la complessità del panorama delle minacce. Per le aziende, diventa essenziale monitorare comportamenti anomali legati al debugging dei processi e rafforzare le difese a livello di endpoint. Il caso VoidStealer dimostra che la sicurezza non può più basarsi esclusivamente su firme o pattern noti.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.